声明

本文章中所有内容仅供学习交流,抓包内容、敏感网址、数据接口均已做脱敏处理,严禁用于商业用途和非法用途,否则由此产生的一切后果均与作者无关,若有侵权,请联系我立即删除!

目标网站

某里验证

分析逆向流程

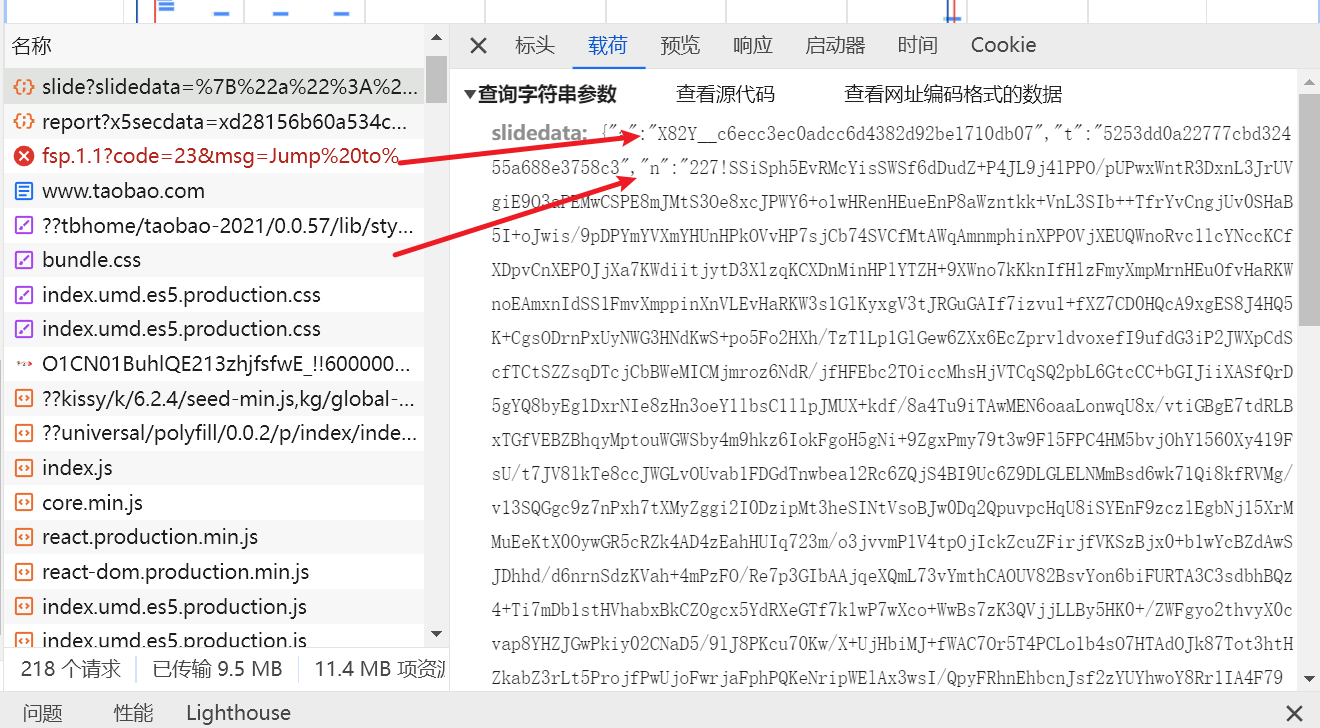

今天有星球成员催想看看ali的参数为227开头的站 我们先打开某麦登录有个滑块  分析参数并且看看哪里传值

分析参数并且看看哪里传值

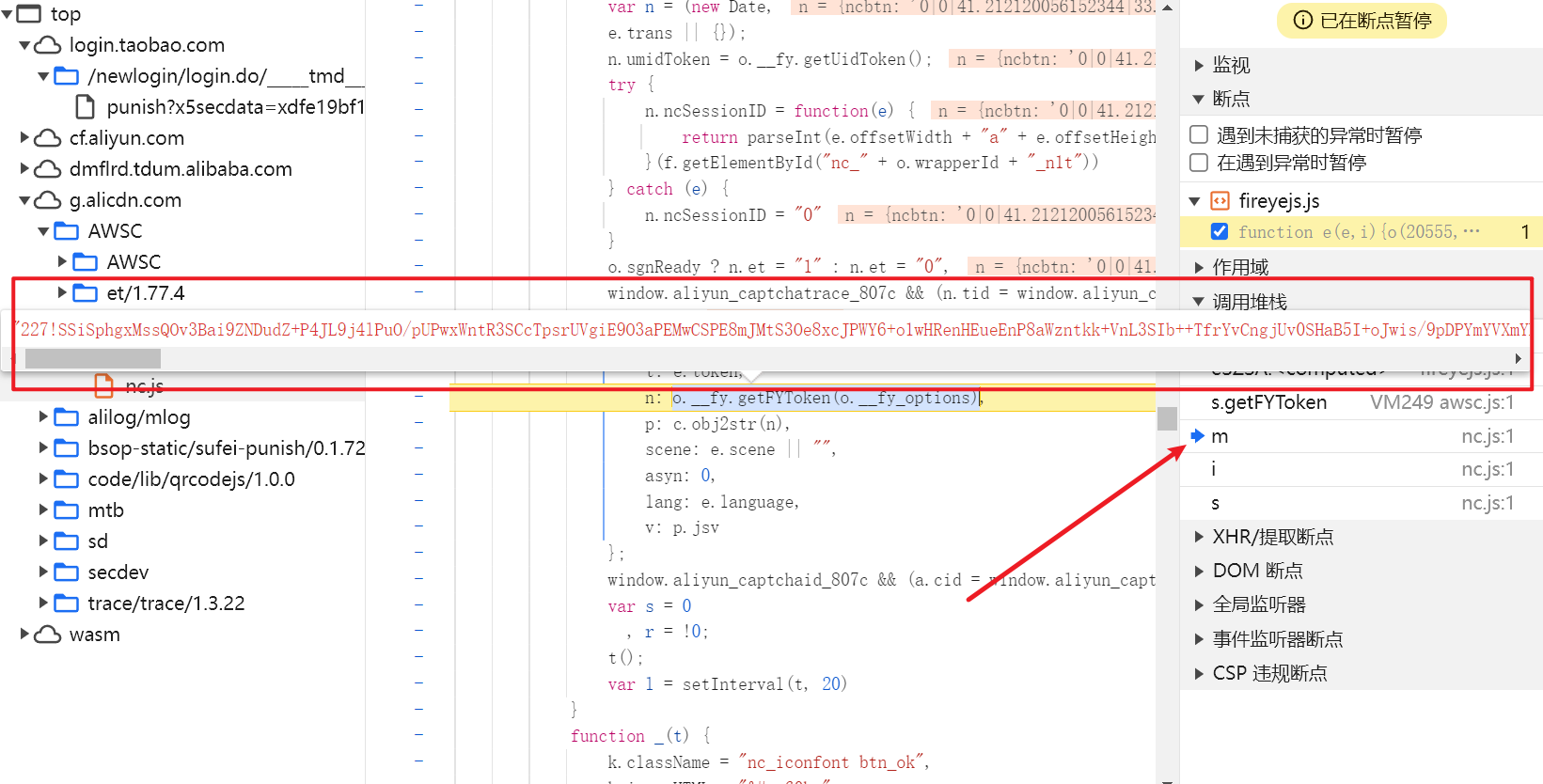

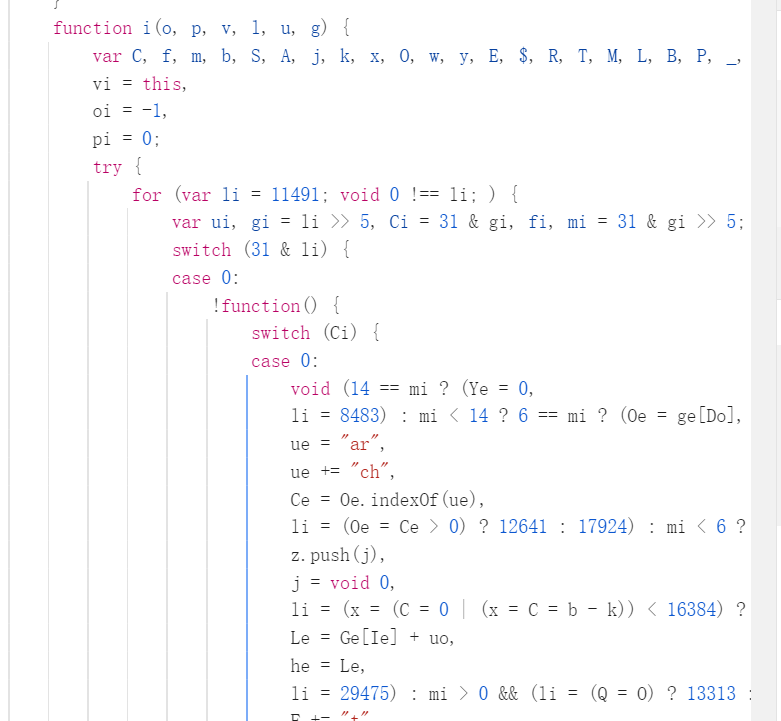

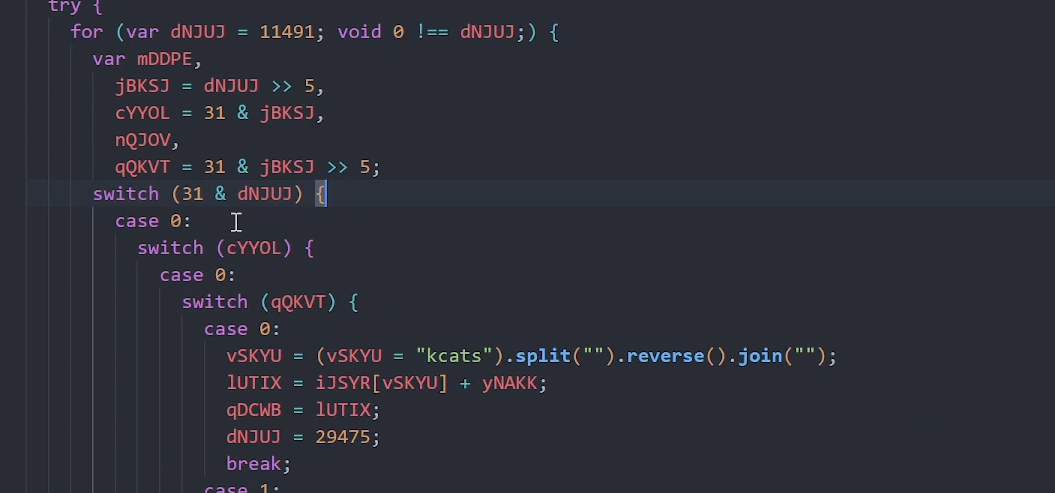

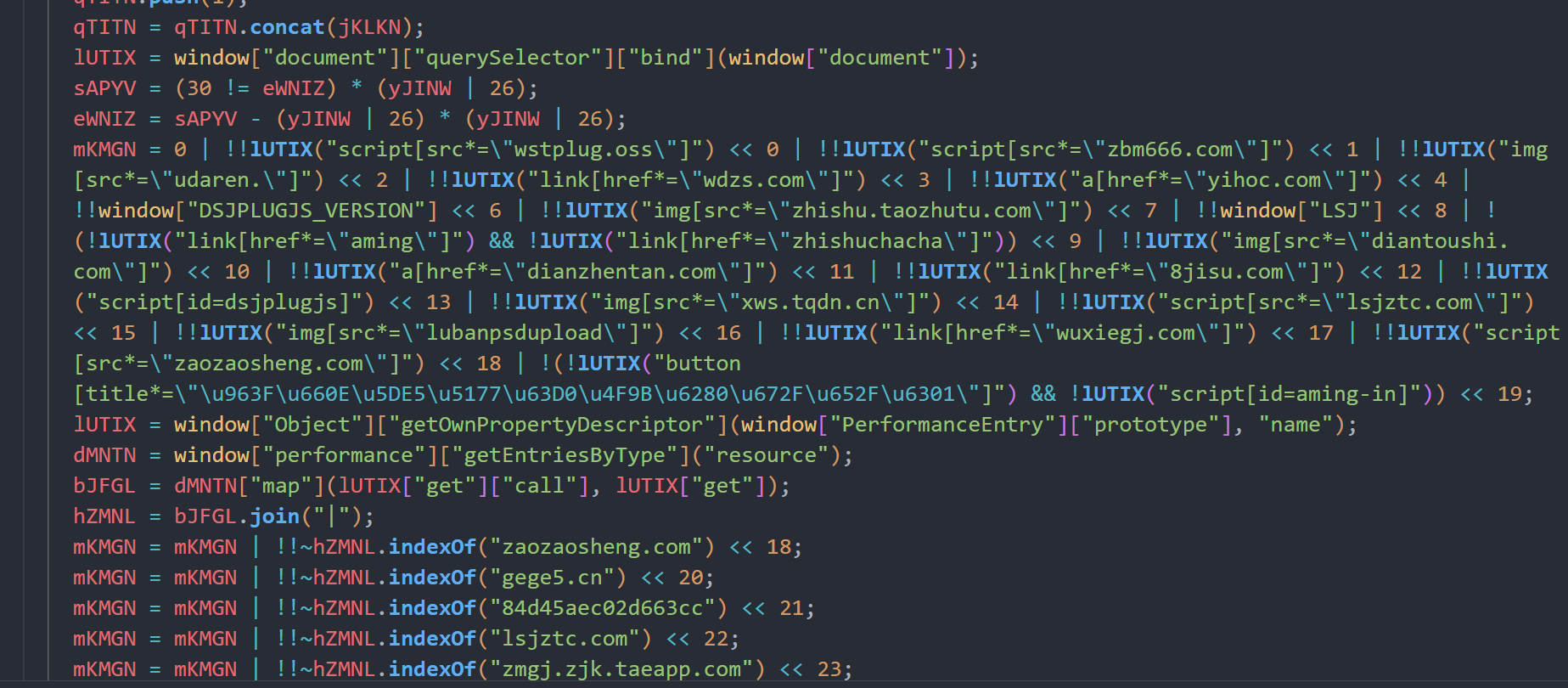

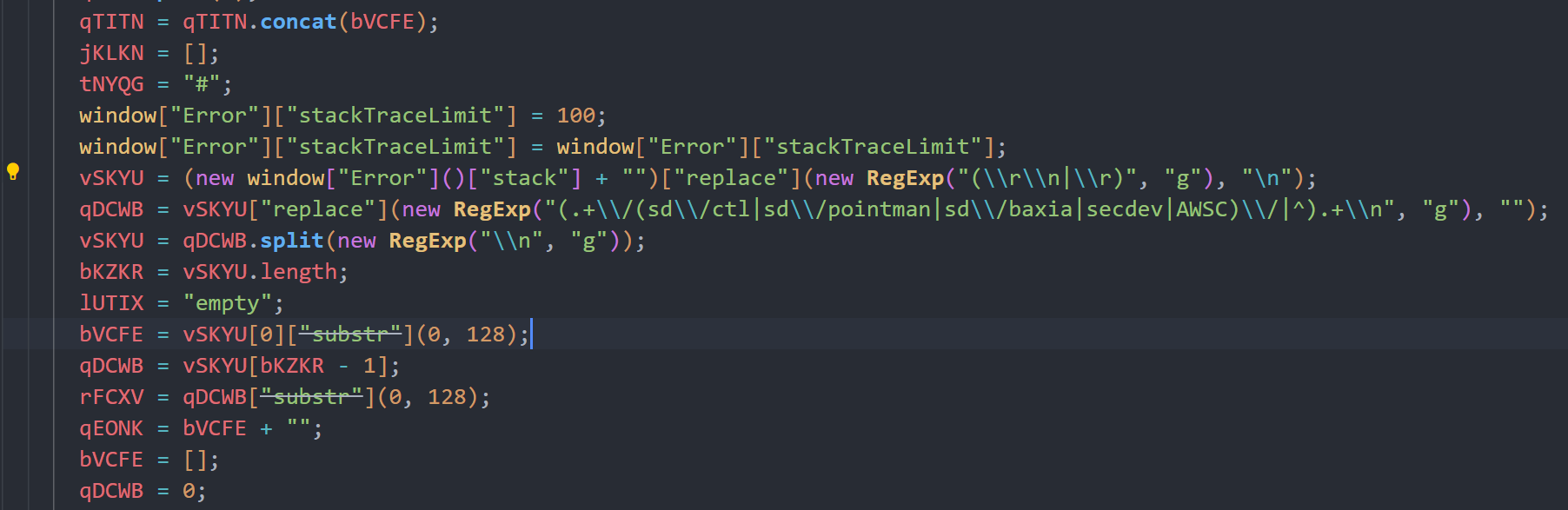

点击查看227生成的位置是在fireye.js文件中,发现大量的混淆,直接上解混淆 可以看到很多的void以及自执行函数  直接去除。发现很多三目表达式--->if-else结构

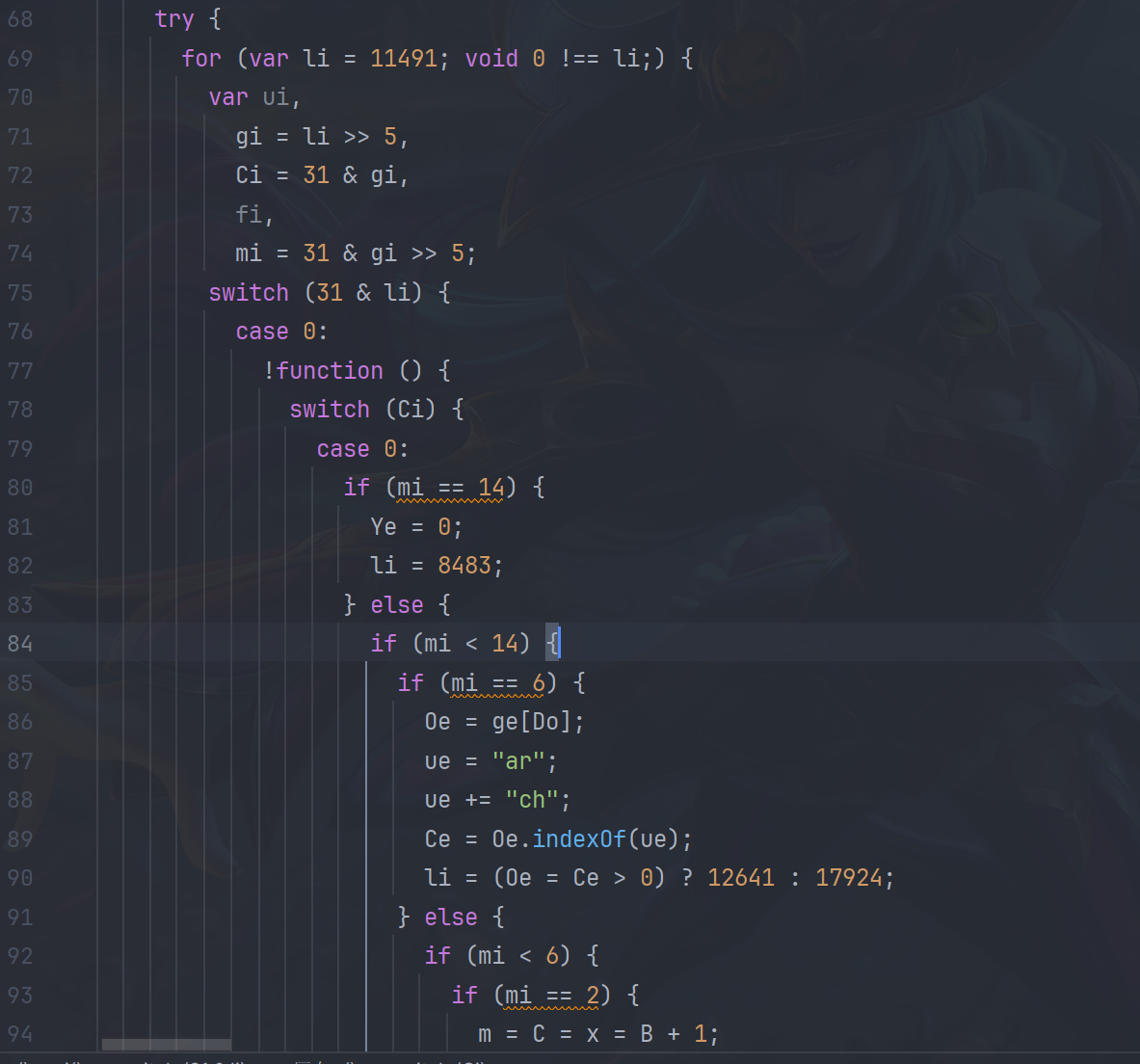

直接去除。发现很多三目表达式--->if-else结构  if-else控制流-->多switch

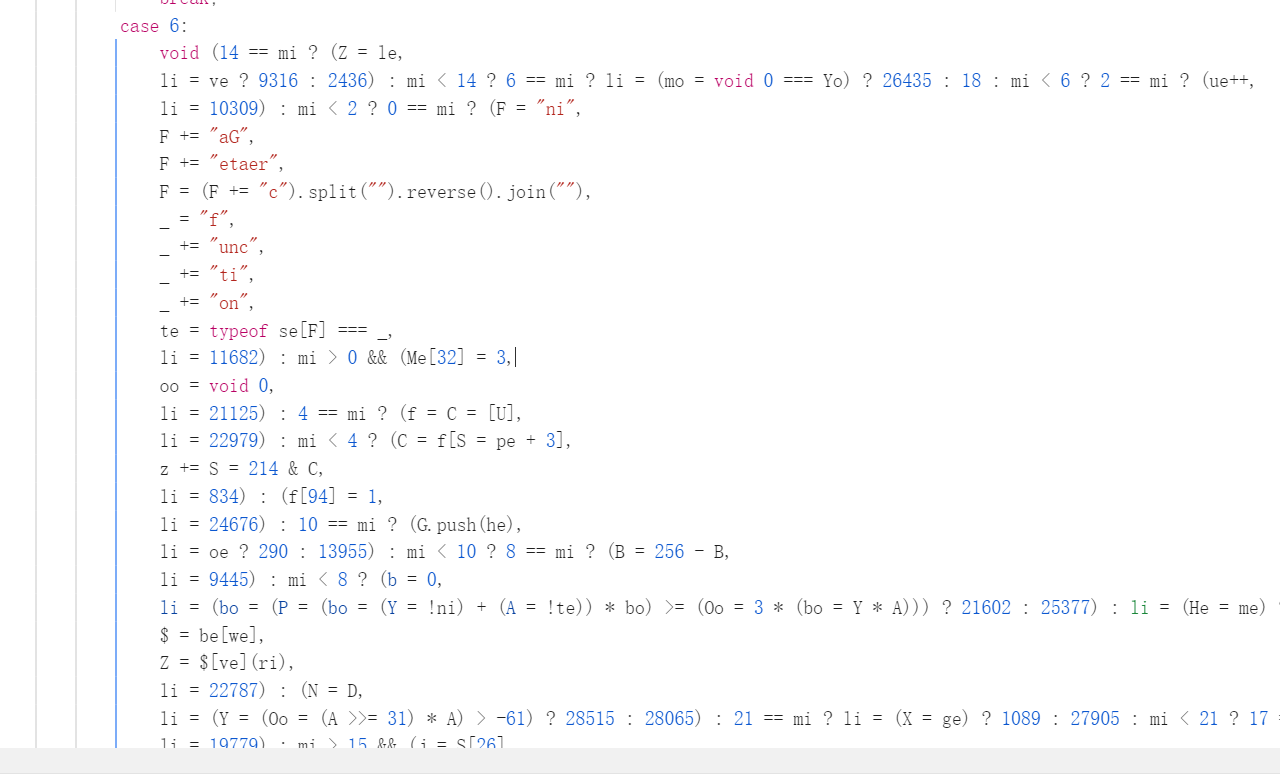

if-else控制流-->多switch  然后多层switch转一层,虚假节点去除,控制流还原,字符串引用替换,递归函数解密,函数分割等等一切操作之后

然后多层switch转一层,虚假节点去除,控制流还原,字符串引用替换,递归函数解密,函数分割等等一切操作之后

得到3800多行的全兼容替换替换版本,这里就赋图了,免得浪费时间,最后替换跑成功即可。

得到3800多行的全兼容替换替换版本,这里就赋图了,免得浪费时间,最后替换跑成功即可。

对比图

还原前:一塌糊涂

还原后:清晰可见

解密

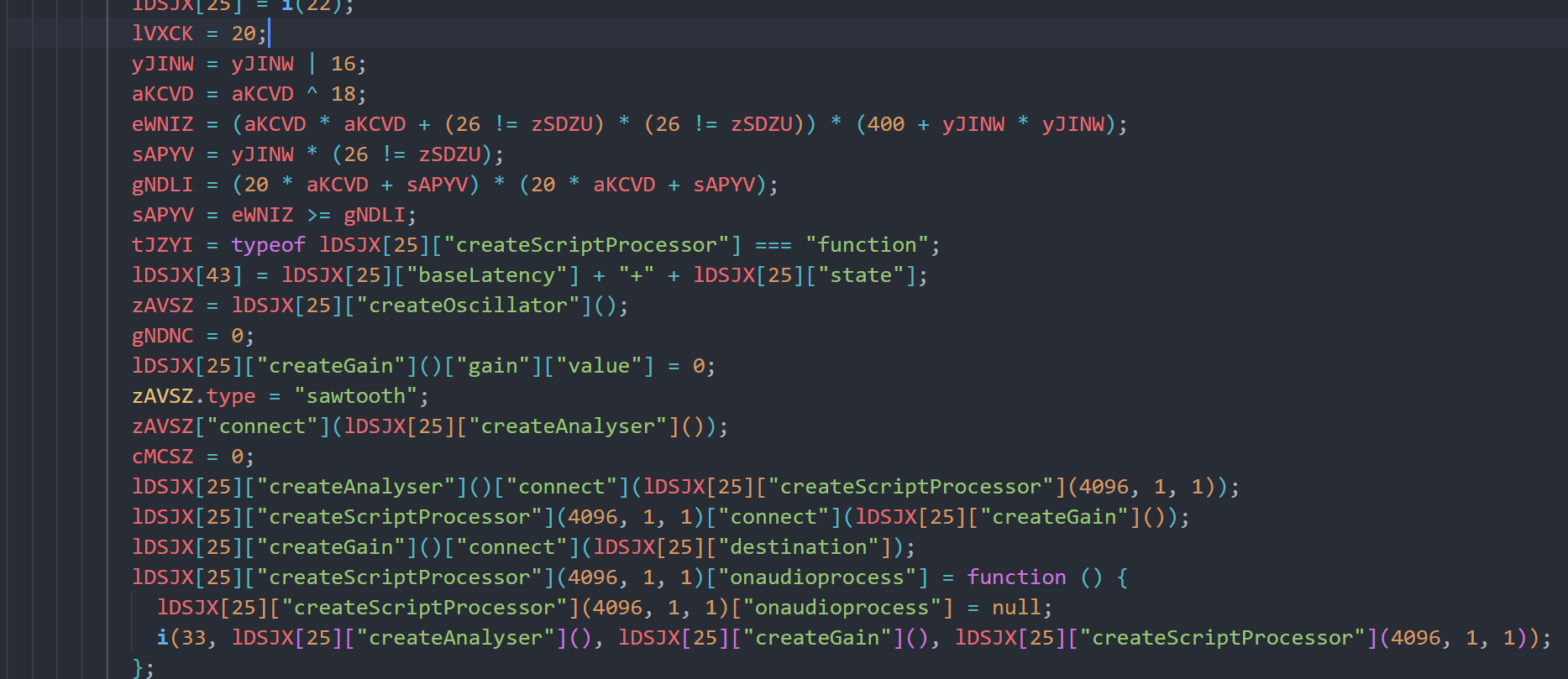

纯算:一开始生成12位数组+第一段数组加密+第二段数组加密+第三段数组加密+第四段数组加密 对了,每个数组的加密都与之前的数组有关系,最后魔改base64加密,拼接227在前即可完成!

补环境: 早几个月就搞定了,缺啥补啥即可,补的太多了,随便拿出去别的站都可以过。。。

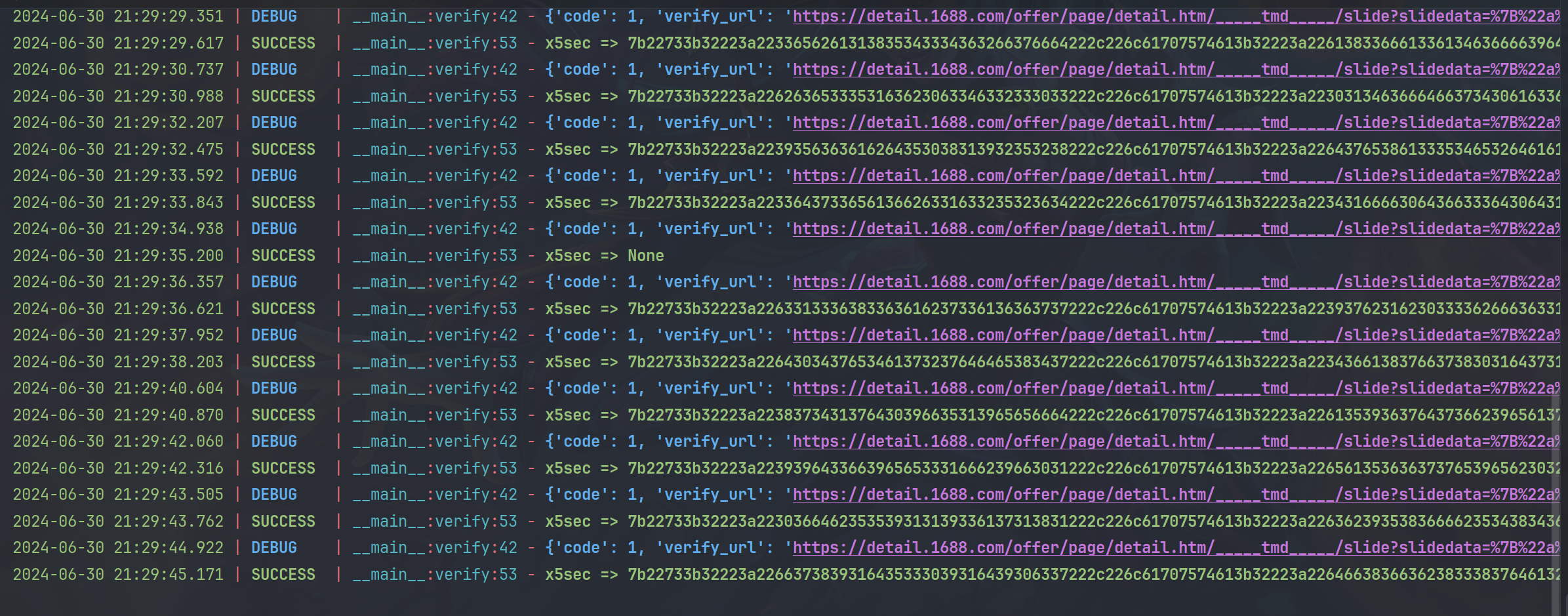

验证结果

直接放出最终x82y请求成功图成功返回x5sec!

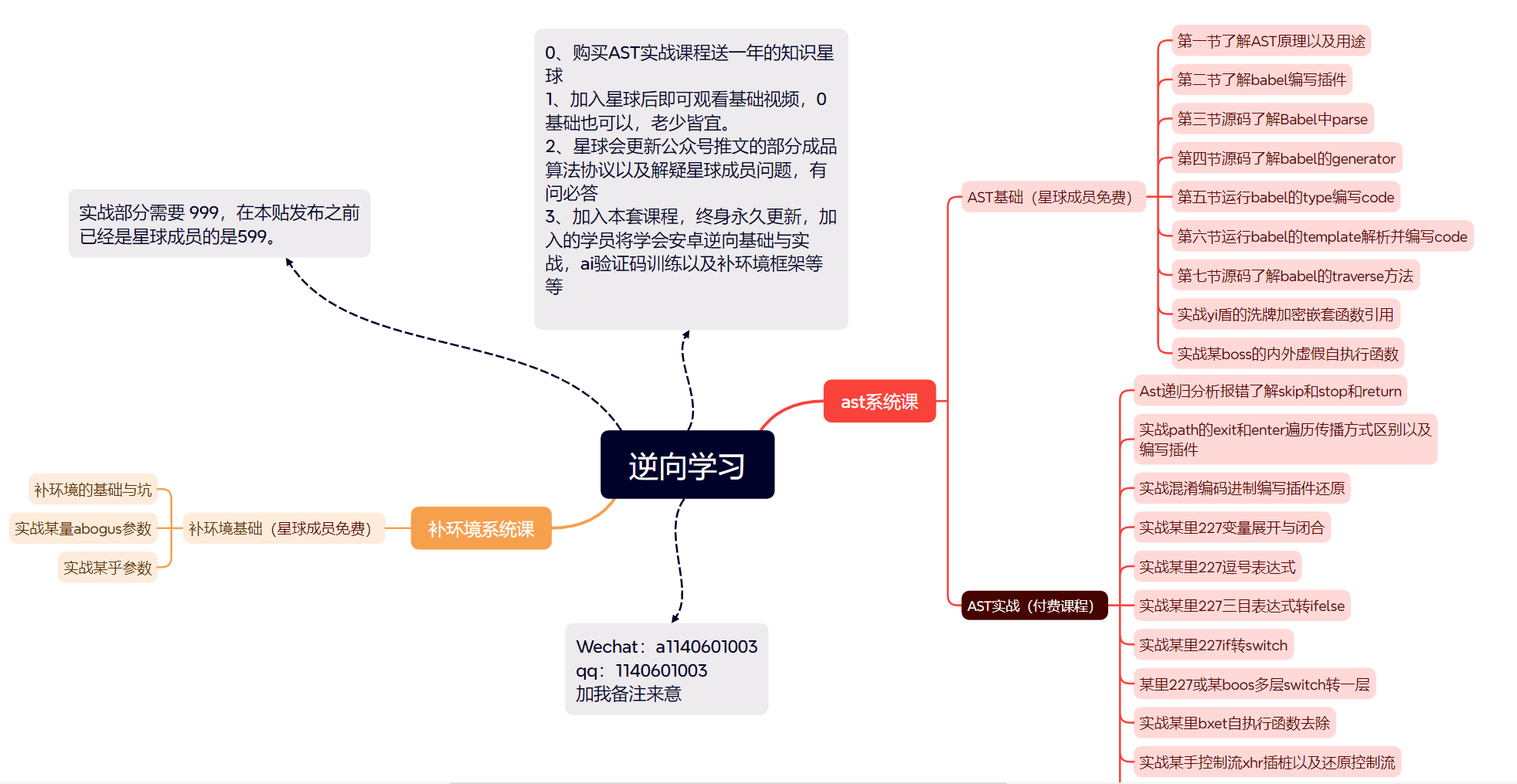

课程学习

最近实在太忙了,我花了两个星期的时间录制了一套关于JS逆向AST还原的课程。非常感谢已经加入星球的各位成员,你们的支持和鼓励对我来说意义重大。为了感谢大家之前对我的大力支持,我决定免费放出一部分AST基础课程内容,让更多人可以免费学习。希望这份小小的回馈能表达我对你们的感激之情。也感谢在这之前给我的一些建议以及鼓励的人,包括那些曾经嘲笑我的人。

Next-Target

-

主动调用Android-Wechat文本信息 -

腾讯滑块tdc -

顶象 -

数美 -

js盾

206

206

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?