环境准备

下载靶机后导入到vmware

题目并没有给出ip地址,需要我们自己探测

信息收集

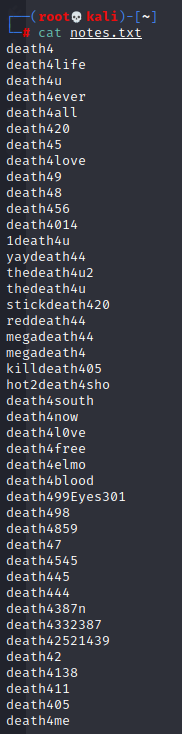

kali使用arp-scan命令可以得到靶机的IP地址

靶机IP地址为:192.168.2.17

攻击机IP地址为:192.168.2.16

接下来我们使用nmap扫描一下靶机开放的端口

发现靶机只开放了ssh跟http服务

开始渗透

我们先访问它的网站,发现它跳转到了一个域名

我们修改hosts文件

这样就可以正常访问了

发现是一个wordpress站点,我们查找一下有用的信息

发现一个可能是密码的字符串:iamjustic3

获得两个可能是用户名的东西

我们使用这个用户名kira这个用户名尝试登录一下wordpress的后台

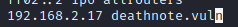

登上去后,在媒体库发现了notes.txt

我们把它下载下来发现,是一个密码文件

我们使用九头蛇爆破一下l这个用户的ssh密码

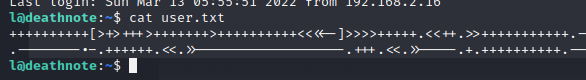

得到了l的密码,我们使用它登录,读取user.txt文件,发现是ook加密

解密后得到

i think u got the shell , but you wont be able to kill me -kira

没什么用,我们继续查找一下有用的线索

发现在这个目录下有一串16进制,我们把它解码得到了一串base64

再次进行base64解码可以得到kira的密码

切换到kira用户,发现它拥有sudo权限

我们直接切换到root权限得到flag

实验到此结束

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?