前言

本文章记录bwapp的SQL injection模块,web安全测试SQL注入

环境准备

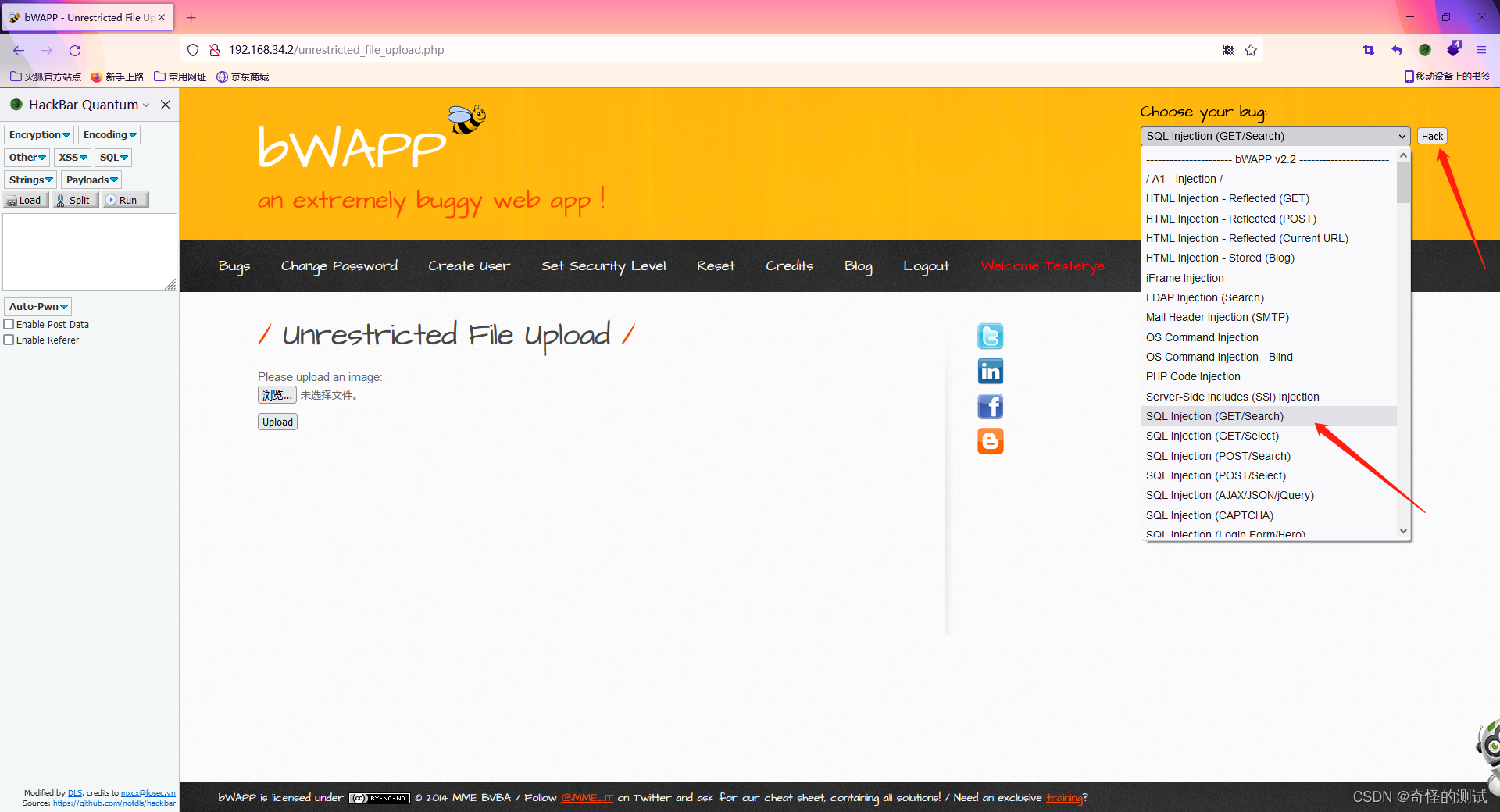

- docker部署bwapp火狐浏览器安装hackbar插件,登录进入bwapp页面,选择bug类型<SQL injection(GET/Search)>,并设置安全等级为low

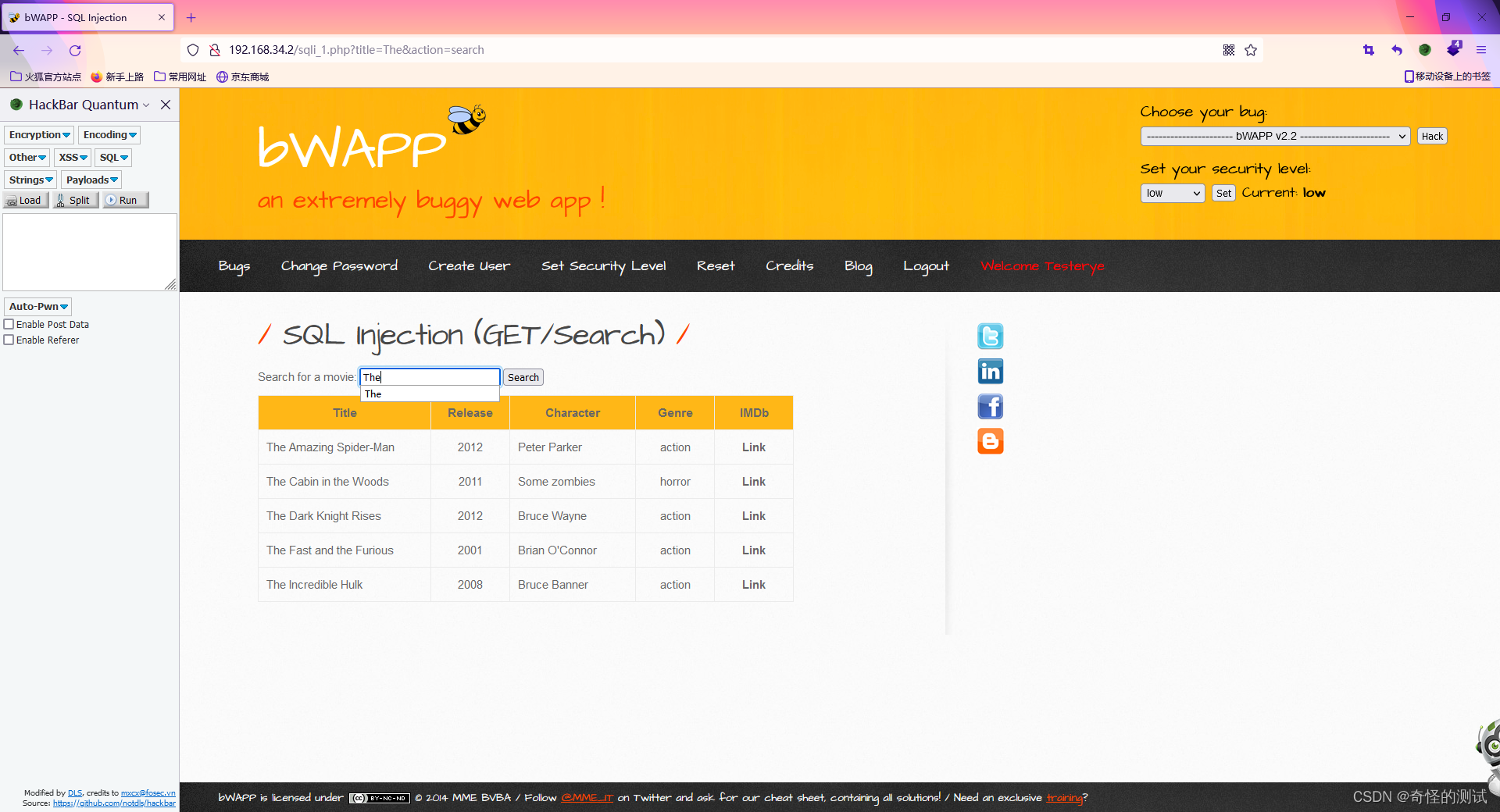

- 按照字段搜索可以看到查询结果信息列表如下

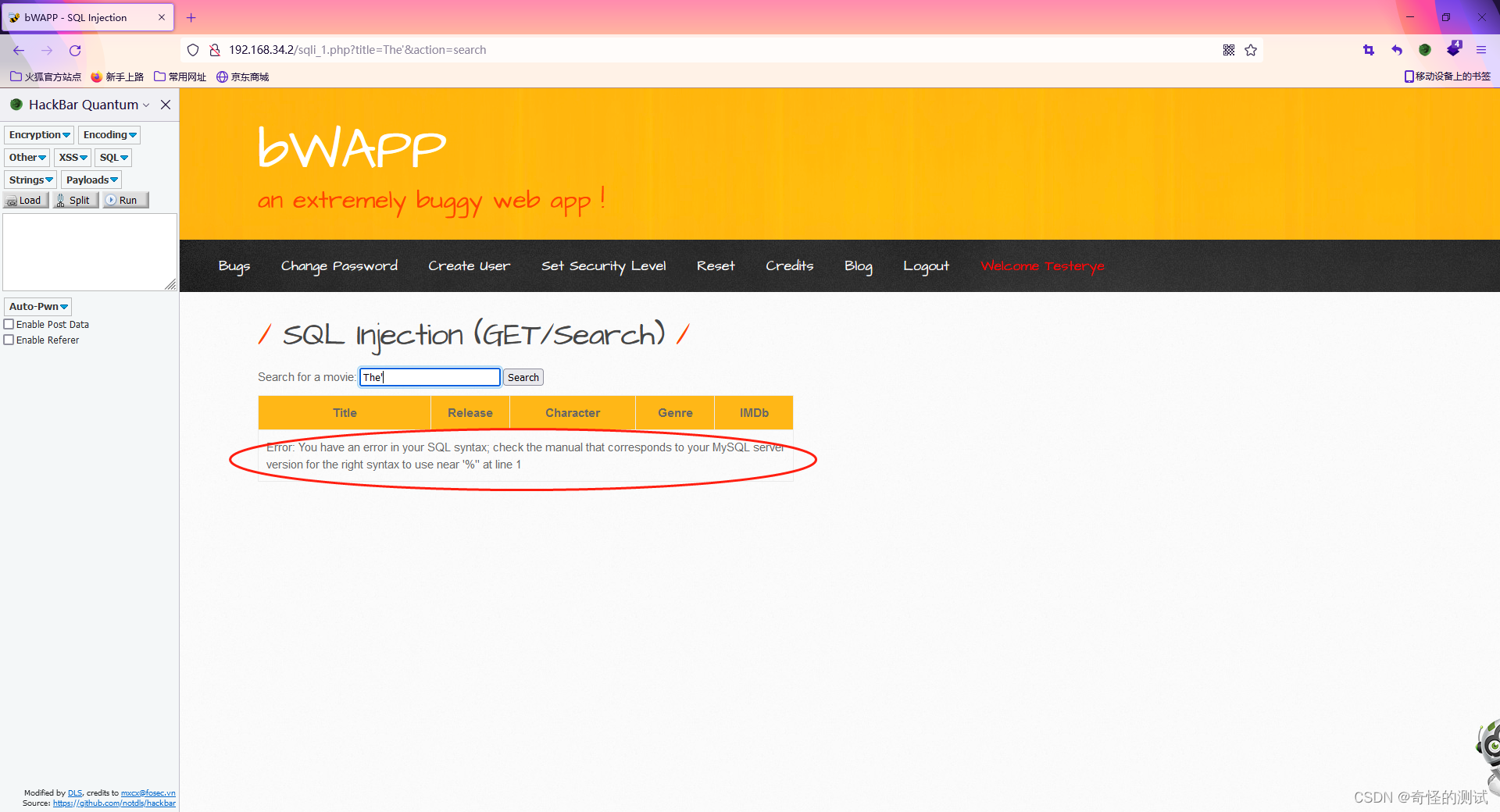

单引号注入检测

- 根据搜索查询业务我们可以猜想查询用户信息列表的SQL大致为:select XX from database where title = “id”,此时title为输入条件,我们输入单引号闭合SQL语句检测是否存在注入

可以看到此时页面返回了SQL语法错误的信息

union联合注入

- 在验证存在注入漏洞并且直接返回了数据库执行结果,我们使用union联合语句的方式来获取数据库字段数

- 使用hackbar来构造联合查询语句,通过select 1,2,3,4…的方式查询出字段数量

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

2790

2790

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?