信息收集

我们发现目标主机开放了ssh和web服务

但是我们访问web页面时,并没有发现存在新的突破口,也没有发现存在域名。可是我们发现了一个apk文件可下载,初步猜测这是一个有关app的测试了

因为我这边已经尝试过使用linux安装anbox,感觉不太成功,所以我这边直接使用了夜神模拟器配合burpsuite进行抓包分析,这个是参考文章https://www.cnblogs.com/wjrblogs/p/13683812.html

我们在那里发现了一个域名routerspace.htb,我们使用管理员权限将其写进到hosts文件中(这里建议使用cmd命令行打开后,再使用notepad程序对其进行修改)

我们尝试放一个包看看,返回的信息正常

这种路由器式的,直觉告诉我可能存在RCE漏洞,我们尝试构造payload看看返回的结果。发现直接返回用户名称,那证明RCE漏洞是存在的。

漏洞利用

既然我们可以执行命令,那么我们可以尝试构造POC进行漏洞利用。首先我们先尝试是否可以写入文件,发现并没有数据包返回,那证明这个不行

那我们再试试能不能执行/bin/bash的命令,发现好像也不行

那我们试试ls命令,发现可以成功执行命令,并且返回内容

我们尝试.ssh目录是否可以写入文件,答案是可以的

那我们就有一个思路了,就是我们可以自己生成一个ssh的key,然后写入到这个目录上,那么我们就可以登录到这台主机上了。首先我们在kali上生成一个id_rsa.pub文件,然后发送到.ssh目录上,并赋予700权限

ssh-rsa AAAAB3NzaC1yc2EAAAADAQABAAABgQDA4G+qgL/420+qY3ylhOQOGU9/0AqjC1aodWwl+Gb3KoQGzkqMTsZ6ju64LkT2nguCeMB1NIQrUPoifSlPC/HjKD277s076eGSfuBkjTWy2EL3V6I71kXkblmeyHNFo7Vbpmbkk+NTC3Yn2gwi8uGAX10GsEzliu+dG8ldKXMNzrz9Vk2KUKJPIEuMVHlG6lMCY5s6zO1CXG5MZLoFO2S2j5MOUAhV6h1ziC6zGBwXbs1m+hJvVzPfRUFTxmbsGtQAqueWMsBBHOhss4FgNNJe4pgeNQfdkwNlrq65V7g/gyQODG/mhsd81HimqyZY90vSipxysEV/aNd39RaBSSm3o4mOuoIRsZnU1DlBOdPMLOQaw6ERc2mwQFAyZTMa6vVDi/seoltYHUDaojfuTdIkqSN65a2IZAOhm9QpXXBqBHkWRrx/B3htrQA/Pxfy4Gnvpy3wqli/BvlrzI/a9m3FaZNGilSo36lB2hOeS+dzUcilkXJqkCvOJa5r94M4+RM= root@kali

可以在kali上登录成功

提权到ROOT

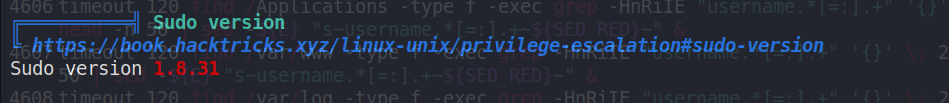

首先我们先上传个linpeas.sh文件,看看有什么提权的点。我们从这里看到了sudo的版本是旧版的,而且提示说可能存在漏洞

我们在github上找到了对应的提权漏洞,编号为CVE-2021-3156。因为不能wget,所以我把里面的内容都一一复制了出来,这是github的地址https://github.com/mohinparamasivam/Sudo-1.8.31-Root-Exploit

1139

1139

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?