1、题目

2、工具

- Exeinfo PE:查壳工具。

- IDA:是一款功能强大的反汇编工具,用于分析和逆向工程二进制文件。

- python:编写自动化脚本。

3、方法

- 下载压缩包,解压得到一个没有后缀的文件。

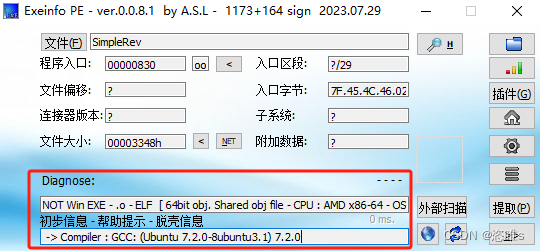

- 用Exeinfo PE查询该文件是否加了壳。

- 发现这是一个64位的.elf文件(linux),并且没有壳。

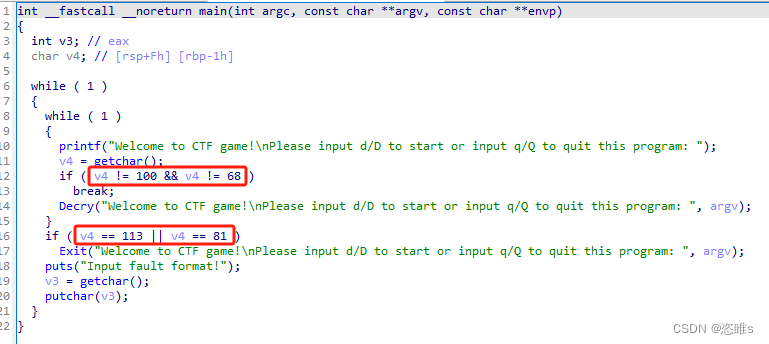

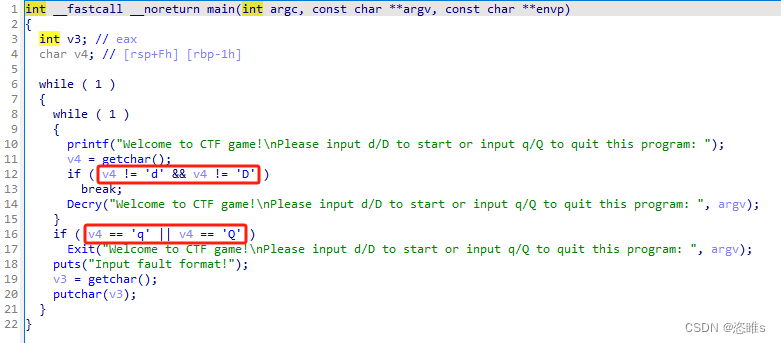

- 使用64位的IDA将其打开。找到main函数,双击,按F5进行反汇编。

- 先将ASCII值转换为字符,选中+R。

- 阅读代码。Decry()函数可能有有用的信息,双击进入。代码如下:

-

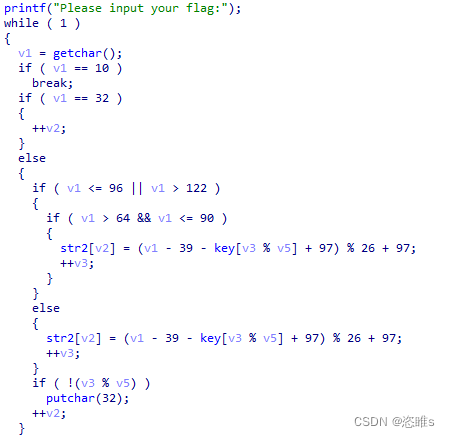

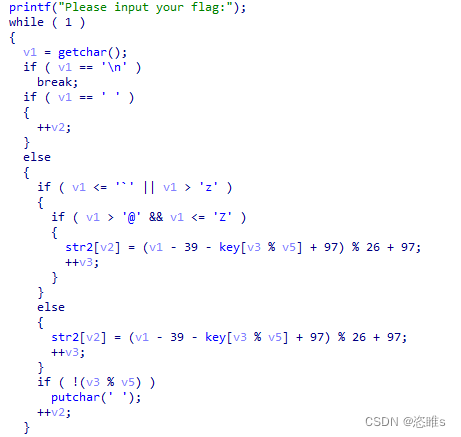

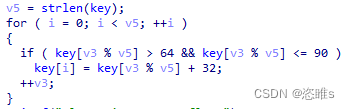

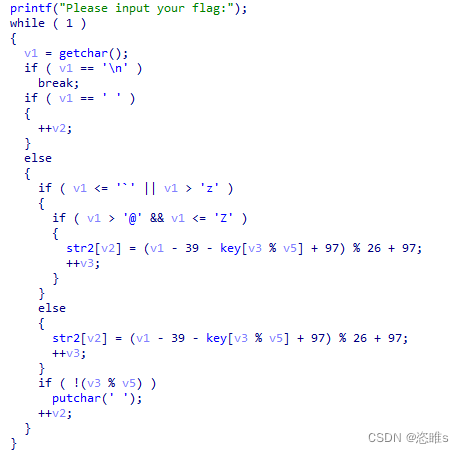

unsigned __int64 Decry() { char v1; // [rsp+Fh] [rbp-51h] int v2; // [rsp+10h] [rbp-50h] int v3; // [rsp+14h] [rbp-4Ch] int i; // [rsp+18h] [rbp-48h] int v5; // [rsp+1Ch] [rbp-44h] char src[8]; // [rsp+20h] [rbp-40h] BYREF __int64 v7; // [rsp+28h] [rbp-38h] int v8; // [rsp+30h] [rbp-30h] __int64 v9[2]; // [rsp+40h] [rbp-20h] BYREF int v10; // [rsp+50h] [rbp-10h] unsigned __int64 v11; // [rsp+58h] [rbp-8h] v11 = __readfsqword(0x28u); *(_QWORD *)src = 0x534C43444ELL; v7 = 0LL; v8 = 0; v9[0] = 0x776F646168LL; v9[1] = 0LL; v10 = 0; text = (char *)join(key3, v9); strcpy(key, key1); strcat(key, src); v2 = 0; v3 = 0; getchar(); v5 = strlen(key); for ( i = 0; i < v5; ++i ) { if ( key[v3 % v5] > 64 && key[v3 % v5] <= 90 ) key[i] = key[v3 % v5] + 32; ++v3; } printf("Please input your flag:"); while ( 1 ) { v1 = getchar(); if ( v1 == 10 ) break; if ( v1 == 32 ) { ++v2; } else { if ( v1 <= 96 || v1 > 122 ) { if ( v1 > 64 && v1 <= 90 ) { str2[v2] = (v1 - 39 - key[v3 % v5] + 97) % 26 + 97; ++v3; } } else { str2[v2] = (v1 - 39 - key[v3 % v5] + 97) % 26 + 97; ++v3; } if ( !(v3 % v5) ) putchar(32); ++v2; } } if ( !strcmp(text, str2) ) puts("Congratulation!\n"); else puts("Try again!\n"); return __readfsqword(0x28u) ^ v11; }

-

- 先转换其中的ASCII值。

- 代码含义:输入flag,然后对flag的每一位进行操作并赋给str2,最后把str2和text进行比较,相同则输出Congratulation! 所以,利用text就可以反推flag。

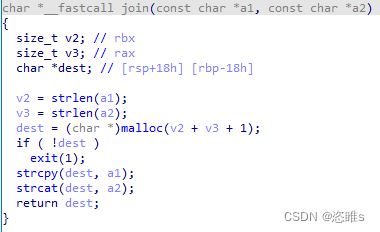

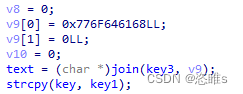

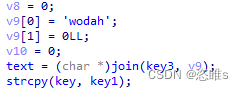

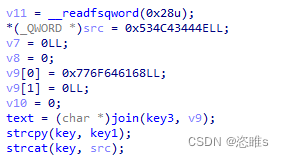

- text由key3和v9拼接而成,下面是join函数的功能。

- v9为十六进制长整型,它在计算机的中存储方式为小端方式,即高位在前。将其转换为字符,选中+R,v9=wodah(大端方式)。而join函数内的两个参数在调用时都必须是指针的形式,而指针在读取时是从低到高的。所以join在读取v9时,就会读成hadow。

-

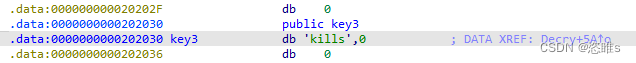

- key3=kills。故text=killshadow。

- 对flag进行变换操作与key有关,key由key1和src拼接而成。

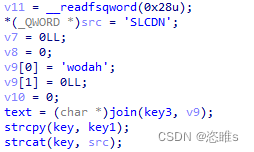

- 与上面的原理一样,strcat函数在读取时也是从低到高的。src为十六进制长整型,它在计算机的中存储方式为小端方式,即高位在前。将其转换为字符,选中+R,v9=SLCDN(大端方式)。所以在strcat读取src时,就会读成NDCLS。

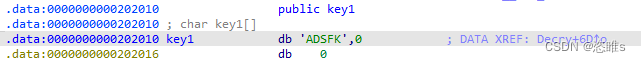

- key1=ADSFK,故key=ADSFKNDCLS。

- 又将key转换为了小写,最终key=adsfkndcls。

- 与上面的原理一样,strcat函数在读取时也是从低到高的。src为十六进制长整型,它在计算机的中存储方式为小端方式,即高位在前。将其转换为字符,选中+R,v9=SLCDN(大端方式)。所以在strcat读取src时,就会读成NDCLS。

- 下面是对flag进行的操作得到text,编写脚本进行反操作。

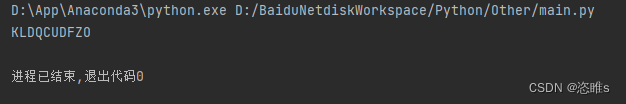

- python脚本:(枚举)

-

text = 'killshadow' key = 'adsfkndcls' flag = '' v3 = v5 = len(key) for i in range(len(text)): if text[i] == ' ': flag = text[i] else: # text都是小写字母,原代码中加了97,所以可以判断原来的字符都是大写 for j in range(ord("A"), ord("Z") + 1): if (j - 39 - ord(key[v3 % v5]) + 97) % 26 + 97 == ord(text[i]): flag = flag + chr(j) v3 += 1 break print(flag) - 运行结果:

-

378

378

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?