这篇主要讲iptables,iptables也是一种防火墙,它相较于firewall更精确,也更复杂一些,一直受到企业的喜爱和应用。

环境配置:

一台主机,两台虚拟机,一台虚拟机配置两个网卡,一块网卡与主机的IP处于同一网段,另一块网卡与另一台虚拟机的IP处于同一网段,且与主机IP处于不同的网段,以获得更好的实验效果。

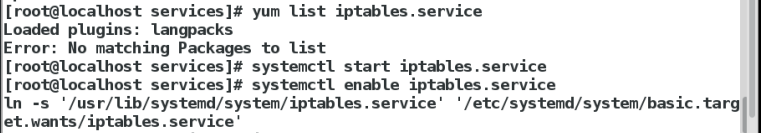

下载iptables:

yum list iptables.service

systemctl start iptables.service #打开iptables

systemctl enable iptables.service #开机自启

iptables -nL #默认为filter表

iptables -t filter -nL #显示filter表的信息

iptables -t nat -nL #显示nat表的信息

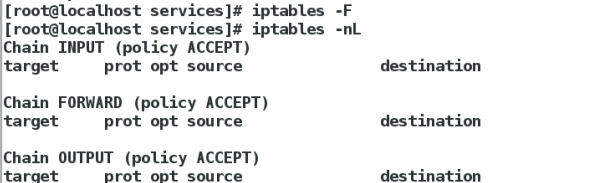

iptables -F #默认刷掉filter表的所有信息,但不保存

iptables -nL

systemctl restart iptables.service #重启iptables

iptables -nL #又显示刚开始的信息

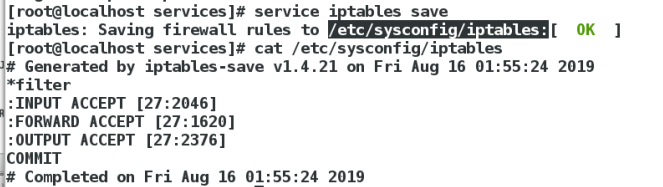

service iptables save #第一种保存方法

cat /etc/sysconfig/iptables #显示iptables的内存文件

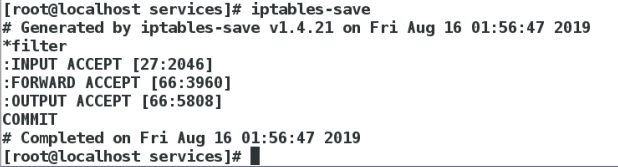

iptables-save #显示当前filter表的信息

iptables-save > /etc/sysconfig/iptables #第二种保存方法

iptables -t filter -A INPUT -p tcp --dport 22 -j ACCEPT #在INPUT里添加信息

iptables -nL

iptables -t filter -A INPUT -s 172.25.254.34 -p tcp --dport 22 -j REJECT #添加第二段信息

iptables -nL

iptables -D INPUT 2 #删除第二段信息

iptables -nL

iptables -t filter -I INPUT 1 -s 172.25.254.34 -p tcp --dport 22 -j REJECT #插入某一段信息,添加默认为添加到最后

iptables -nL

iptables -t filter -R INPUT 1 -s 172.25.254.34 -p tcp --dport 22 -j DROP #修改信息

iptables -nL

iptables -S INPUT #显示INPUT链的信息

iptables -nL

iptables -N redhat #新建表中的链

iptables -nL

iptables -E redhat WESTOS #修改链的名字

iptables -nL

iptables -X WESTOS #删除链

iptables -nL

iptables -P INPUT DROP #修改链的默认策略

iptables -nL

iptables -P INPUT REJECT

iptables -P INPUT ACCEPT #只能改为DROP或ACCEPT,REJECT不能被识别

iptables -nL

iptables -A INPUT -m state --state ESTABLISHED,RELATED -j ACCEPT #允许已经通过或正在访问的服务直接通过iptables(iptables -Z INPUT 清空已经通过或正在访问的服务的信息)

iptables -A INPUT -m state --state NEW -i lo -j ACCEPT #允许本地服务直接通过iptables

iptables -A INPUT -m state --state NEW -p tcp --dport 22 -j ACCEPT #允许22端口的服务直接通过iptables

iptables -A INPUT -m state --state NEW -p udp --dport 53 -j ACCEPT #允许53端口的服务直接通过iptables(注意:dns用的是udp协议)

iptables -A INPUT -m state --state NEW -p tcp --dport 3128 -j ACCEPT #允许3128端口的服务直接通过iptables

iptables -A INPUT -j REJECT #拒绝所有服务

iptables-save > /etc/sysconfig/iptables #保存到内存文件

iptables -F #刷掉filter表的所有信息

systemctl restart iptables #重启iptables

iptables -nL #显示filter表的信息

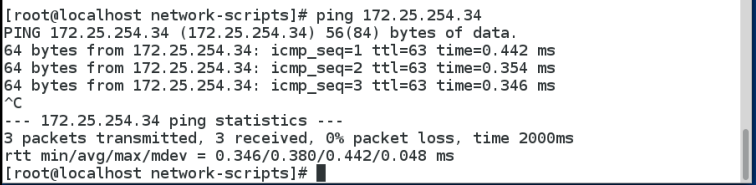

iptables的路由转换:

iptables -t nat -nL #显示nat表的信息,因为路由转换功能要写在nat表里

iptables -t nat -R POSTROUTING 1 -o eth1 -j SNAT --to-source 172.25.254.134 #后面这个IP写的是要伪装成的IP,而网卡则是此IP对应的网卡

iptables -t nat -nL

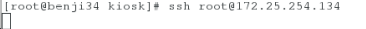

路由转换完美运行:

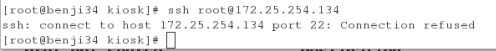

当其他主机访问本机的22端口时,将它导向34号主机的22端口:

iptables -t nat -A PREROUTING -i eth0 -p tcp --dport 22 -j DNAT --to-dest 172.25.254.34:22 #此网卡是和34号主机处于同一网段的IP对应的网卡

iptables -t nat -nL

运行结果:

ssh root@172.25.254.134

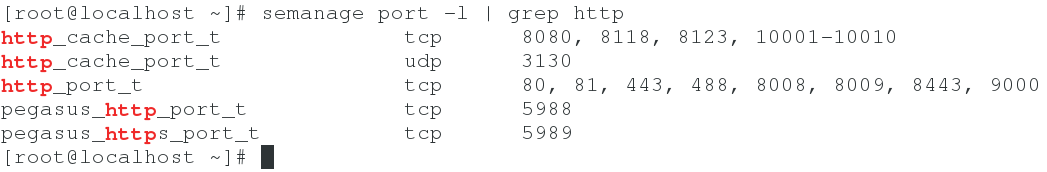

非默认端口的增加

http的默认端口

semanage port -l | grep http

将http的端口改为8888

vim /etc/httpd/conf/httpd.conf

在selinux开启的情况下,重启服务会报错,因为iptables上默认端口没有8888:

将8888添加为默认端口:

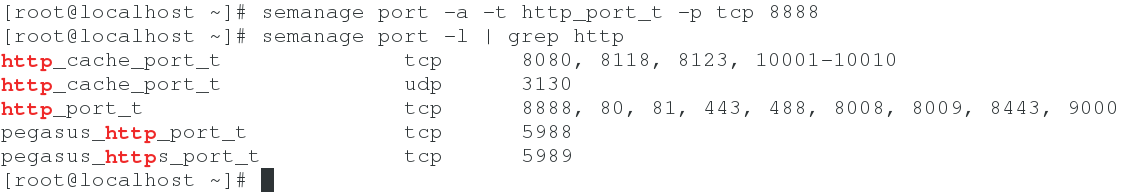

semanage port -a -t http_port_t -p tcp 8888 #将8888添加为http的默认端口

semanage port -l | grep http #查看http的默认端口

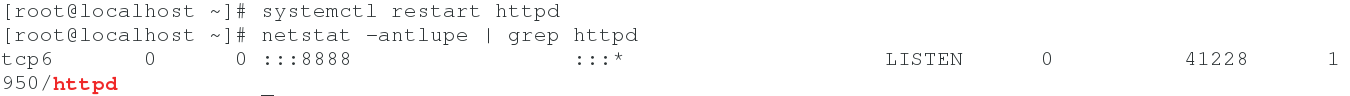

重启http服务,没有报错,查看http服务正在使用的端口:

372

372

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?