BUUCTF wustctf2020_getshell_2 ret2shellcode

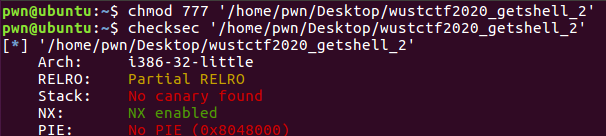

check一下,32位的程序且没有开任何保护

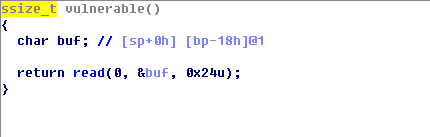

用ida打开,vuln很明显这是一个漏洞函数,f5查看一下伪代码,可以看到buf距离栈底0x18个字节

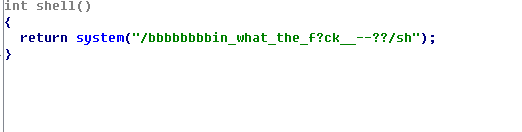

这是shell函数的伪代码,我们可以看到虽然这个并不是我们想要的shell(不是/bin/sh),但是程序里面有sh的字符串可以供我们利用,那我们现在就查找一下"sh"所在的位置

$ ROPgadget --binary '/home/pwn/Desktop/wustctf2020_getshell_2' --string "sh"

0x08048670 : sh

找到"sh"所在的地址为0x08048670

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

289

289

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?