BUUCTF hitcontraining_magicheap[堆](Unsorted bin attack)

我们先来学习一下什么是Unsorted binattack

用ctfwiki里面的例子来进行解释:

Unsorted Bin Attack,顾名思义,该攻击与 Glibc 堆管理中的的 Unsorted Bin 的机制紧密相关。

Unsorted Bin Attack 被利用的前提是控制 Unsorted Bin Chunk 的 bk 指针。

Unsorted Bin Attack 可以达到的效果是实现修改任意地址值为一个较大的数值。

释放一个不属于 fast bin 的 chunk,并且该 chunk 不和 top chunk 紧邻时,该 chunk 会被首先放到 unsorted bin 中。

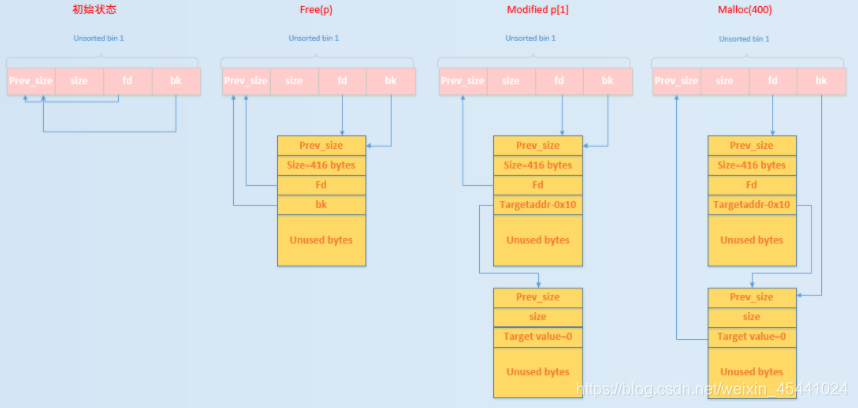

初始状态时unsorted bin 的 fd 和 bk 均指向 unsorted bin 本身。

执行 free 由于释放的 chunk 大小不属于 fast bin 范围内,所以会首先放入到 unsorted bin 中。

修改 p[1]经过修改之后,原来在 unsorted bin 中的 p 的 bk 指针就会指向 target addr-16 处伪造的 chunk,即 Target Value 处于伪造 chunk 的 fd 处。

所以核心在于通过修改使堆块的fd指针指向利用的地址-16

然后我们回到这道题,首先例行检查

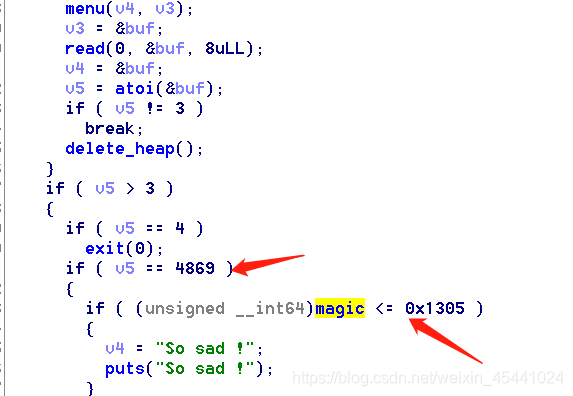

我们看到,当我们控制 v5 为 4869,同时控制 magic 大于 4869,就可以执行133t函数了

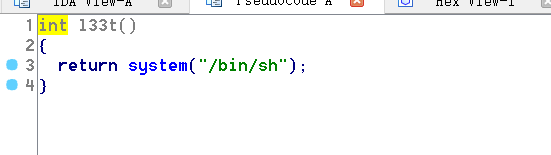

在IDA里面我们已经找到了后门函数了,所以接下来直接写脚本溢出就可以啦

EXP:

from pwn import *

magic = 0x6020A0

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1641

1641

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?