宣布 ProjectDiscovery 推出 cvemap 布伦丹·奥利里

背景:安全专业人员不断警惕网络威胁,特别是考虑到攻击的数量和复杂性不断增加。然而,网络安全中存在一个不太明显但日益令人担忧的“敌人”:报告的常见漏洞和暴露 (CVE) 数量激增。尽管 CVE 对于识别和讨论漏洞至关重要,但它们的快速增加以及有时夸大的严重性可能会产生误导。

CVE 系统中的这种“噪音”提出了重大挑战。在安全领域,专业人员必须时刻保持警惕,防止对手只寻找一个弱点,大量 CVE 造成的干扰可能会导致工作方向错误并忽视关键漏洞。从本质上讲,虽然 CVE 旨在增强安全性,但其当前状态可能会适得其反。

进入项目发现

如果您不熟悉 ProjectDiscovery,请允许我介绍一下我们的核心理念。PD 工具是为从业者和安全工程师设计的,他们优先考虑真正的安全措施而不是单纯的合规性复选框。这些专业人员有着有效保护其系统的强烈愿望。在 ProjectDiscovery,这一承诺与我们产生了深刻的共鸣,迫使我们提供支持和帮助。

这就是今天的全新工具的来源:cvemap。

介绍cvemap

在快速发展的网络安全格局中,2023 年是网络安全威胁大量涌入的一年,国家漏洞数据库 (NVD)报告的新 CVE(常见漏洞和暴露)条目数量达到惊人的 24,804 条。海量的数据可能令人难以承受,但我们最新的创新cvemap旨在正面应对这一挑战。在 的支持下cvemap-api,我们的工具定期从 NVD 和其他关键来源收集 CVE 数据,将它们整合到一个单一的综合存储库中。

这种战略聚合将复杂且不断扩大的 CVE 范围转变为一种易于管理且用户友好的格式。cvemap 的作用不仅仅是穿越密集的 CVE 数据“丛林”;它充当可靠的指南,为在这个复杂且不断变化的网络安全领域导航提供清晰的地图和指南针。借助cvemap,您不仅可以跟上网络安全发展的步伐,还可以与网络安全的发展保持同步。您将能够自信地驾驭并保持领先地位。

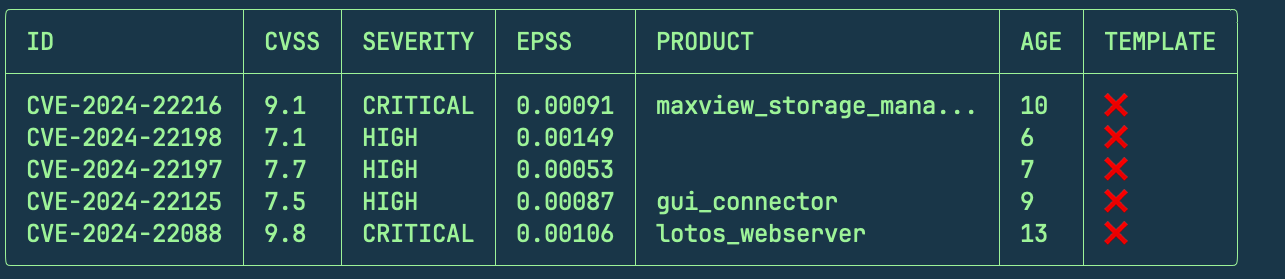

我们对 CVE 进行优先级排序的方法采用多维视角,确保进行全面分析,而不仅仅是 CVSS(通用漏洞评分系统)评分或严重性级别。该方法包括评估可利用性、关键到期日、概率评估以及对公开可用的 CVE 的综合评估等因素。这种多方面的评估确保了对每个漏洞的更准确和全面的了解。

以下是 cvemap 使用的一些多样化且高价值的来源:

- 已知被利用的漏洞目录 (KEV):来自美国网络安全和基础设施安全局 (CISA) 的此列表提供了积极利用的漏洞列表以及关键截止日期,有助于优先考虑需要立即关注的威胁。

- 漏洞利用预测评分系统 (EPSS):EPSS 是一种估计软件漏洞在野外被利用的可能性的模型,提供 0 到 1 之间的概率评分。与主要关注漏洞特征和严重性的其他行业标准不同,EPSS 增强了通过合并来自 CVE 的当前威胁信息和真实世界的漏洞利用数据来进行威胁评估。

- 概念验证 (POC):包括官方 PoC、综合参考资料以及来自 GitHub 和其他平台的排名 PoC,提供对实际可利用性的见解。

- HackerOne CVE Discovery:整合 HackerOne 平台上熟练的 bug 赏金猎人报告的报告并对 CVE 进行排名。

- 互联网上的暴露:提供特定产品的互联网上实时/活跃主机的数据,提供对全球漏洞暴露情况的实时洞察。

- GitHub 和 OSS 数据:提供受 CVE 影响的开源项目的指标和受欢迎程度。

- Nuclei 模板:社区策划的模板列表,可以对 Nuclei 引擎的 CVE 进行指纹识别,以查找安全漏洞。Nuclei 模板还提供了一组可靠的 POC,可以轻松地大规模测试/重新测试漏洞,包括正在进行的 POC。

通过整合这些不同的来源,cvemap 提供了威胁态势的全面、多维视图。它巧妙地在各个数据点之间建立有意义的联系,结合重要的历史数据和实时见解。这种整体方法使 cvemap 成为网络安全专业人士和爱好者不可或缺的工具,提供对网络安全威胁的更深入的了解和更有效的管理。

入门

要安装 cvemap,请访问https://github.com/projectdiscovery/cvemap并在那里找到安装 cvemap 的命令:

<span style="color:#a1a1aa"><span style="background-color:#09090b"><span style="background-color:#171322"><span style="color:#edecee"><code class="language-bash">go install github.com/projectdiscovery/cvemap/cmd/cvemap@latest</code></span></span></span></span>在使用 cvemap 之前,您需要获取 ProjectDiscovery Cloud Platform (PDCP) 帐户和 API 密钥,以便可以访问 cvemap API 数据。

1. 注册PDCP

导航到https://cloud.projectdiscovery.io/并单击“注册”(如果您已有 PDCP 帐户,则单击“登录”)。

2. 获取您的 PDCP API

登录 ProjectDiscovery 云平台后,您可以导航至https://cloud.projectdiscovery.io/?ref=api_key查找您的 API 密钥。

使用复制按钮复制您的 API 密钥 - 我们将在以下步骤中使用它

3.使用PDCP授权cvemap

要验证您安装的 cvemap,请运行

<span style="color:#a1a1aa"><span style="background-color:#09090b"><span style="background-color:#171322"><span style="color:#edecee"><code class="language-bash">cvemap -auth</code></span></span></span></span>当出现提示时,粘贴您在上面获得的密钥。

运行cvemap

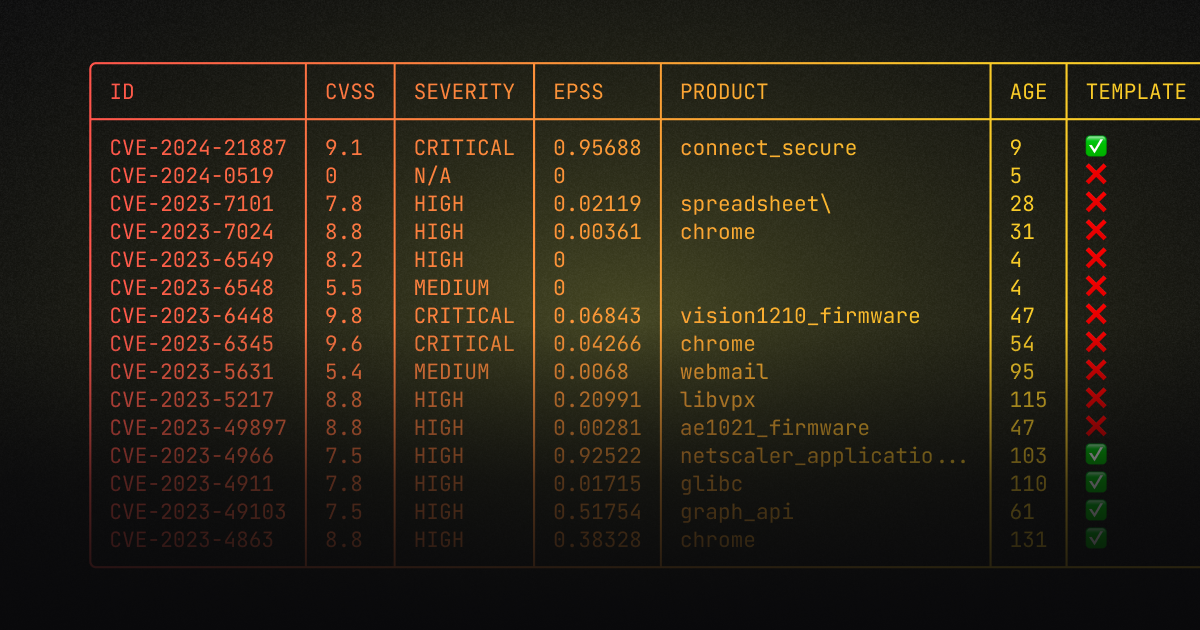

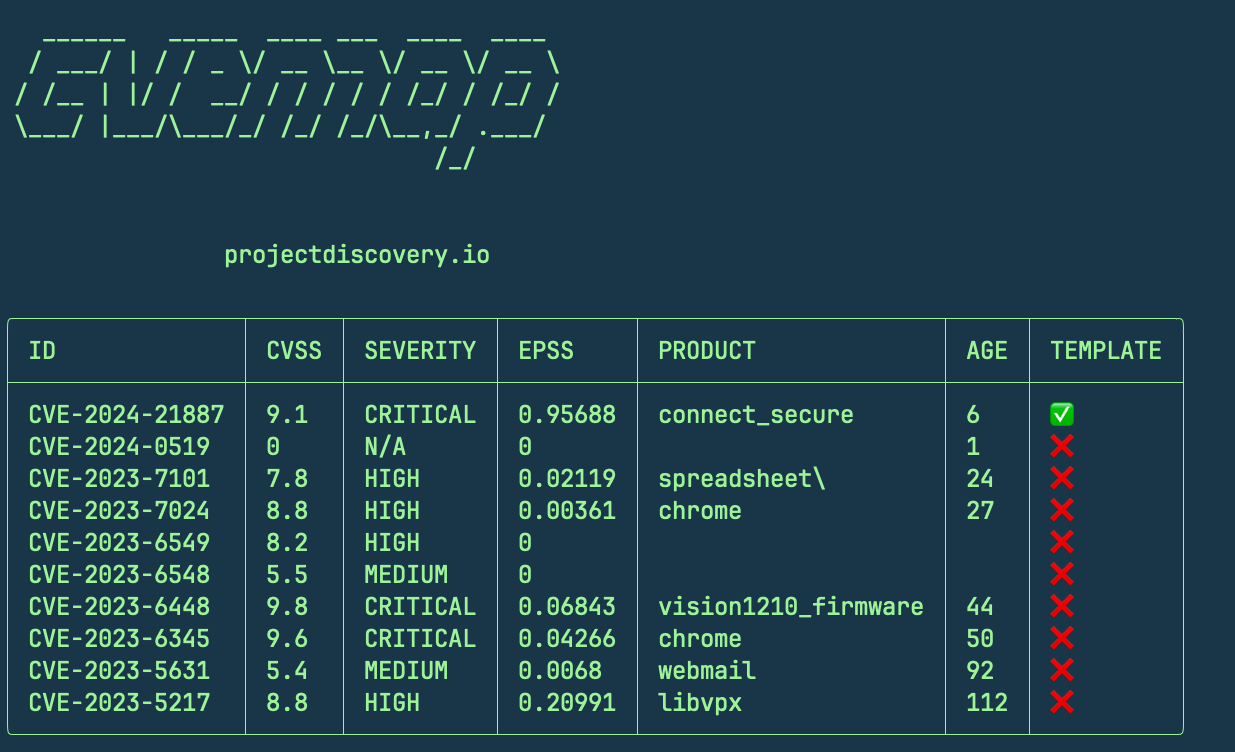

默认情况下,cvemap 根据CISA发布的 CVE 和 KEV 显示所有已知的被利用漏洞。

要列出最常见的已知被利用漏洞,请使用以下命令:

<span style="color:#a1a1aa"><span style="background-color:#09090b"><span style="background-color:#171322"><span style="color:#edecee"><code class="language-bash">cvemap --limit 10</code></span></span></span></span>

过滤结果

您还可以使用许多选项进行过滤,包括:

产品、供应商、严重性、CPE、受让人、CVSS 分数、EPSS 分数、年龄……等等!

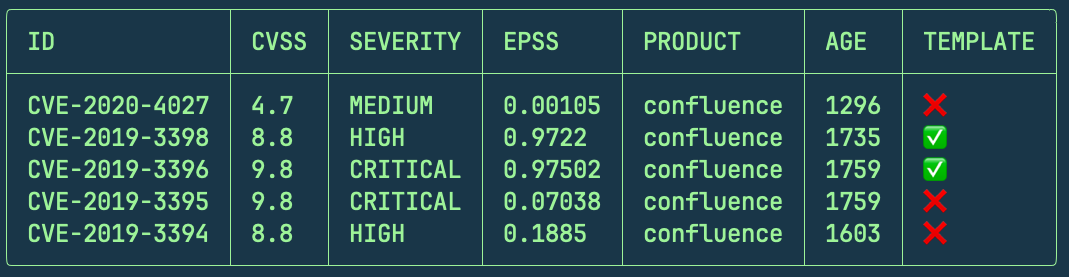

例如,要查找 Atlassian Confluence 的所有 CVE,您可以使用

<span style="color:#a1a1aa"><span style="background-color:#09090b"><span style="background-color:#171322"><span style="color:#edecee"><code class="language-bash">cvemap -product confluence -l 5 -silent</code></span></span></span></span>

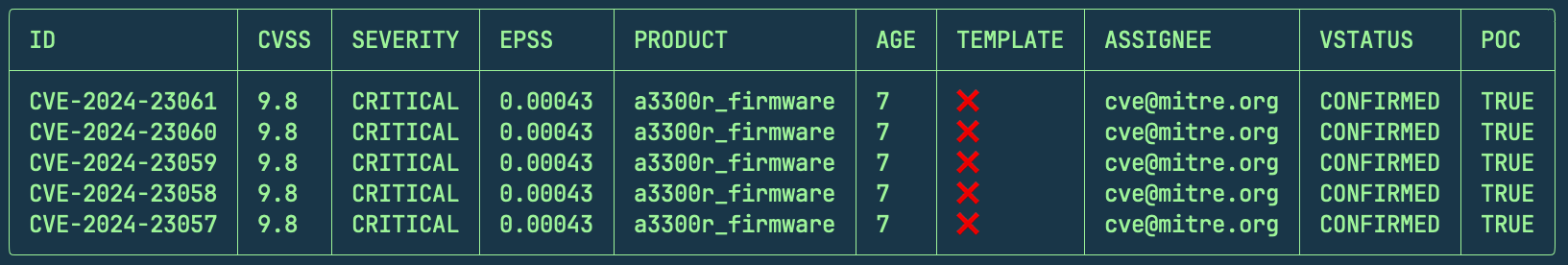

您还可以指定使用 返回哪些字段-field,如下所示:

<span style="color:#a1a1aa"><span style="background-color:#09090b"><span style="background-color:#171322"><span style="color:#edecee"><code class="language-bash">cvemap -silent -severity critical -field assignee,vstatus,poc -l 5</code></span></span></span></span>

此外,您可以使用如下命令指定分数范围:

<span style="color:#a1a1aa"><span style="background-color:#09090b"><span style="background-color:#171322"><span style="color:#edecee"><code class="language-bash">cvemap -silent -cs '> 7' -es '> 0.00053' -l 5</code></span></span></span></span>

JSON 输出

来自 cvemap 的数据也可以使用带有-json标志的JSON 格式

<span style="color:#a1a1aa"><span style="background-color:#09090b"><span style="background-color:#171322"><span style="color:#edecee"><code class="language-bash">echo CVE-2024-21887 | cvemap -json</code></span></span></span></span>了解更多

要了解有关 cvemap 的更多信息,请访问文档页面。您还可以加入我们的 Discord 服务器来讨论用例,并查看错误赏金猎人和安全专业人员的成功故事,他们通过共同实现安全民主化,帮助使互联网变得更安全。

本文介绍了ProjectDiscovery新推出的cvemap工具,旨在解决网络安全中CVE数量增长带来的困扰。cvemap通过整合多源数据,提供全面、用户友好的CVE管理,帮助专业人员更有效地识别和应对威胁。

本文介绍了ProjectDiscovery新推出的cvemap工具,旨在解决网络安全中CVE数量增长带来的困扰。cvemap通过整合多源数据,提供全面、用户友好的CVE管理,帮助专业人员更有效地识别和应对威胁。

3051

3051

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?