RBAC

授权

kubeconfig

使集群内各个组件能连接到APIServer的认证客户端配置文件

授权插件

Node:授权给kubelet

ABAC:

Webhook:

RBAC:基于角色的访问控制

授权可分为当前名称空间和clusterRole(集群角色)

role //指明了哪些用户能对哪些对象做什么操作(有哪些权限)

rolebinding //指明了哪些主体可以绑定到role上面

rolebinding //定义了用户绑定了那些角色从而去扮演这个角色去访问集群资源

clusterrolebinding //定义了可以访问集群内所有资源

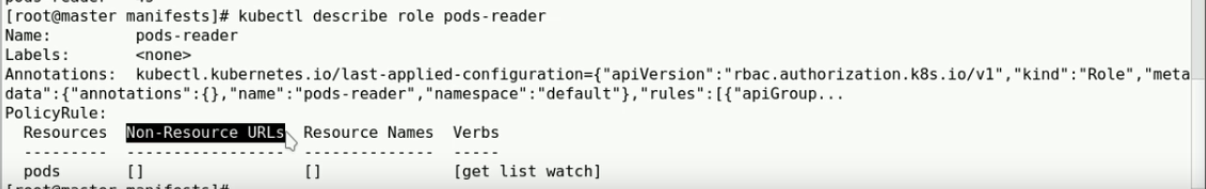

创建role(角色)

Resources:定义了一大类资源

Non-Resource URLs : 集群内不能被定义为对象的资源

Resource Names:定义了只能对资源中的某个资源进行什么操作

创建rolebinding绑定role

测试验证

创建clusterrole

创建clusterrolebinding与clusterrole绑定

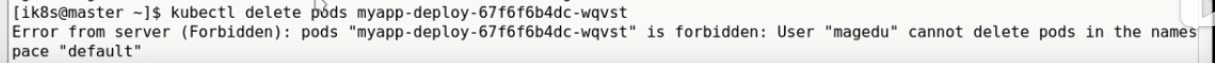

测试权限,由于clusterrole只定义了读权限,所以不能删除

使用rolebinding绑定clusterrole

效果:clusterrole自动降级为只对当前名称空间有效

role和clusterrole可以绑定单独用户,也可以绑定用户组,也可以绑定service AccountName

service AccountName与role或者clusterrole一致

当pod启动时,使用授权权限的账号去进行相应的操作

1037

1037

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?