靶场搭建

靶场下载地址:https://download.vulnhub.com/geminiinc/Gemini-Pentest-v1.zip

下载下来是zip压缩文件,解压后是.ovf虚拟机压缩文件直接用Vmvare导出就行

打开后把网络模式设置为NAT模式(桥接模式也可以,和kali攻击机保持一致就可以)

启动虚拟机

靶场搭建完毕

渗透测试

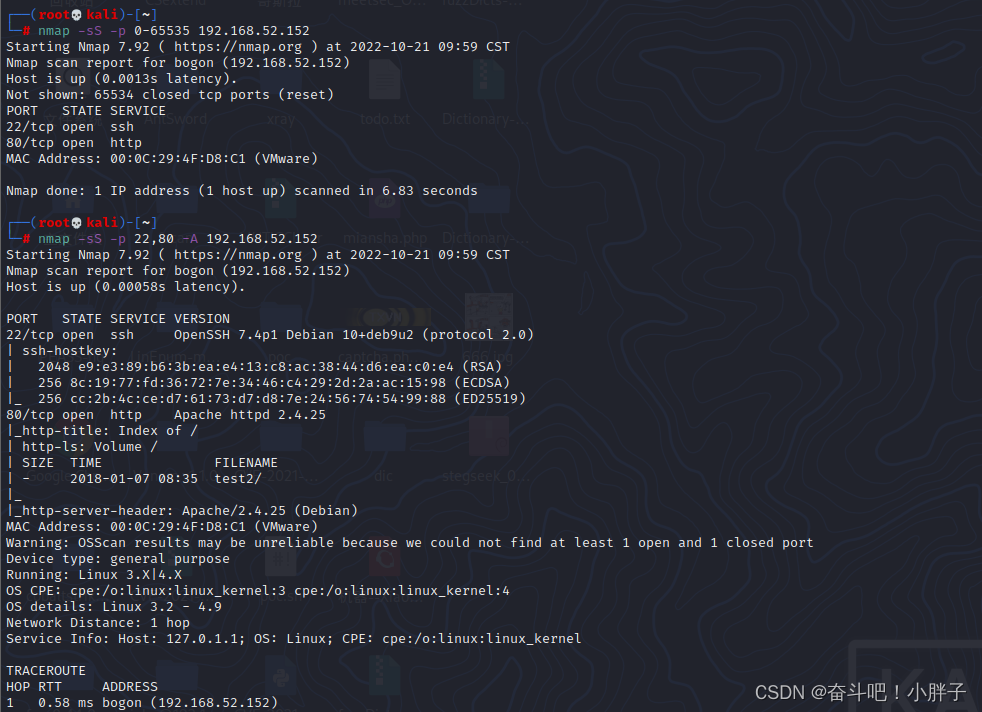

由于不知道靶机ip,所以需要扫描NAT的网段

147为kali攻击机ip,所以152为靶机ip

扫描靶机端口服务开放情况

开放了22端口存在SSH服务

开放了80端口存在HTTP服务,且中间件为Apache2.4.25

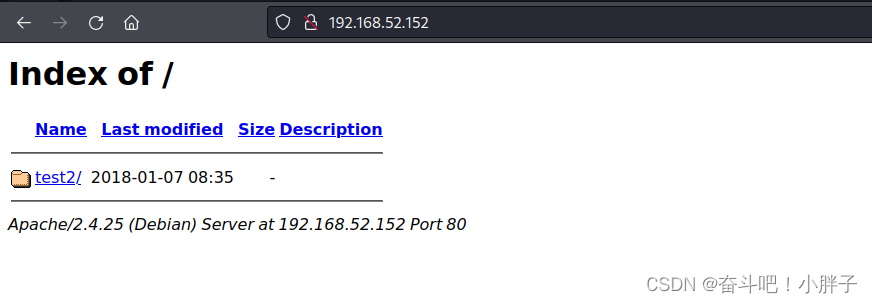

先访问一下WEB

页面上的信息显示当前我们时Guest用户,并且页面使用了开源框架,并且给出了给github地址

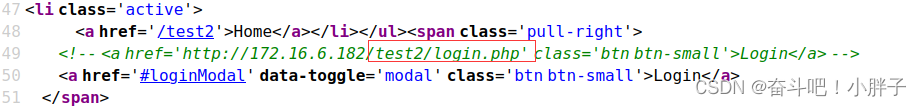

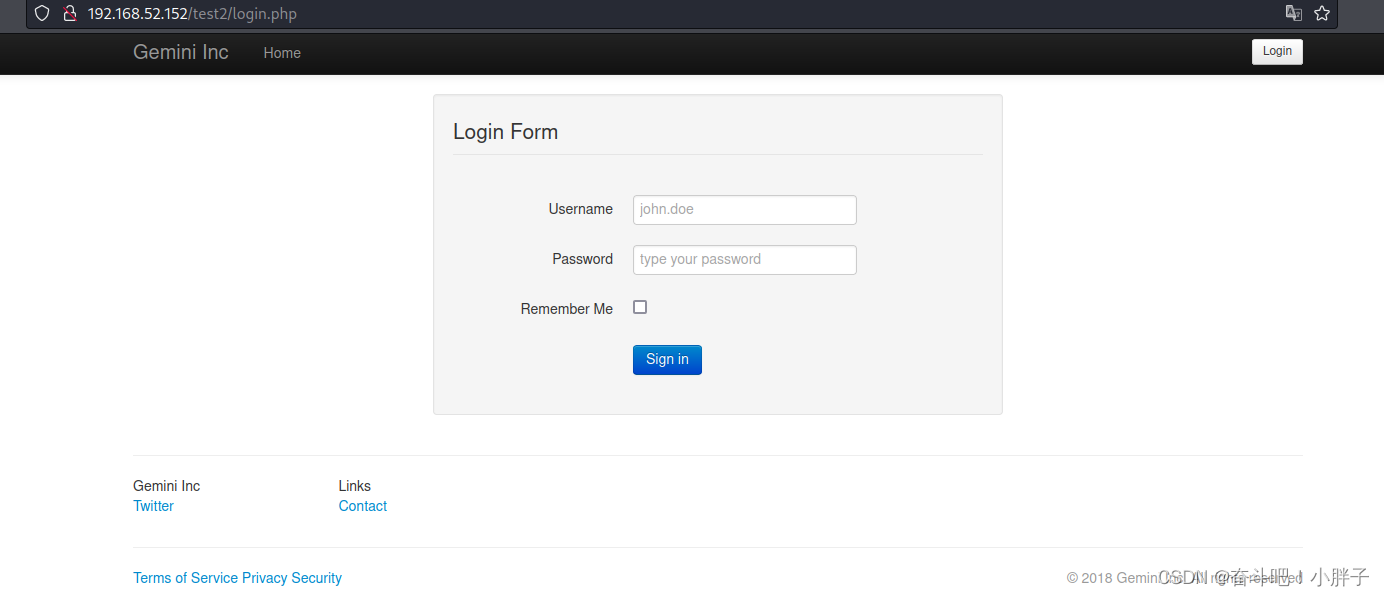

在查看源码时发现了/test2/login.php页面

知道源码地址,我们尝试去查看源码

在源码中的install.php文件中发现了一对默认账号密码admin/1234

使用这对账号密码尝

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

362

362

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?