靶场搭建

靶场下载地址:https://download.vulnhub.com/tomato/Tomato.ova

下载下来是zip压缩文件,解压后是.ovf虚拟机压缩文件直接用Vmvare导出就行

打开后把网络模式设置为NAT模式(桥接模式也可以,和kali攻击机保持一致就可以)

启动虚拟机

靶场搭建完毕

渗透测试

由于不知道靶机ip,所以需要扫描NAT的网段

147为kaii,所以158为靶机ip

扫描靶机端口服务开放情况

开放了21端口,存在FTP服务,且为vsftpd 3.0.3

开放了80端口,存在HTTP服务,中间件为Apache 2.4.18

开放了2211端口,存在SSH服务

开放了8888端口,存在HTTP服务,中间件为Nginx 1.10.3

先访问一下WEB

首页为一张图片

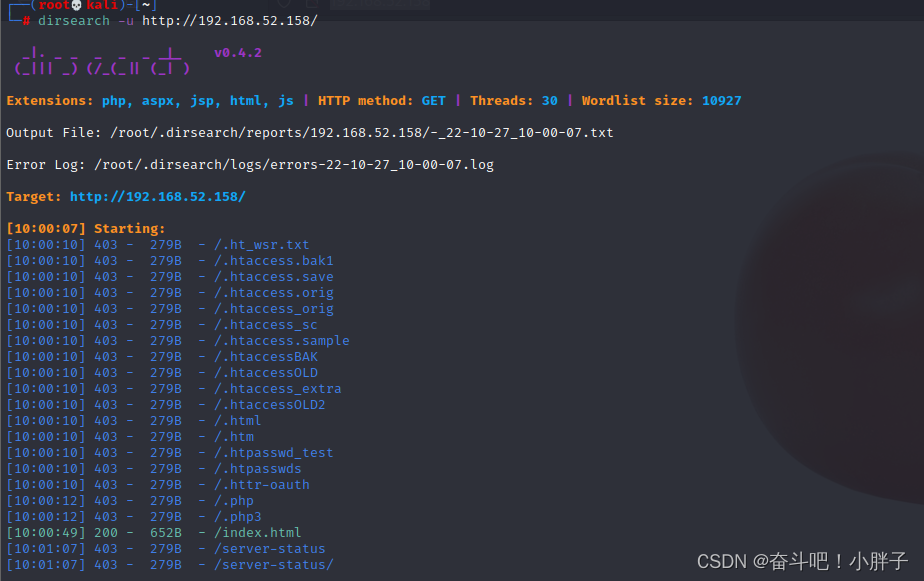

搜索一下敏感目录

没有发现什么敏感目录

扩大字典搜索敏感目录和文件

发现/antibot_image/目录

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

628

628

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?