原理

程序在实现上没有充分过滤用户输入的…/之类的目录跳转符,导致恶意用户可以通过提交目录跳转来遍历服务器上的任意文件。

防御方案

对用户的输入进行验证,特别是路径替代字符如“…/”和“~/”。

获取文件路径,过滤文件路径参数,如…/ 、 …\ 、 ./ 等跳转路径

尽可能采用白名单的形式,验证所有的输入。

对文件后缀白名单校验:

图片类型 .jpg .png .gif .jpeg .dwg

文档类型 .doc .docx .ppt .pptx .xls .xlsx .pdf

合理配置Web服务器的目录权限。

当程序出错时,不要显示内部相关配置细节。

对用户传过来的文件名参数进行统一编码,对包含恶意字符或者空字符的参数进行拒绝。

对上传文件校验文件大小

对上传文件重命名

获取文件路径,判断是否在预期目录

对客户端不直接暴露路径,使用文件ID代替文件名和文件路径

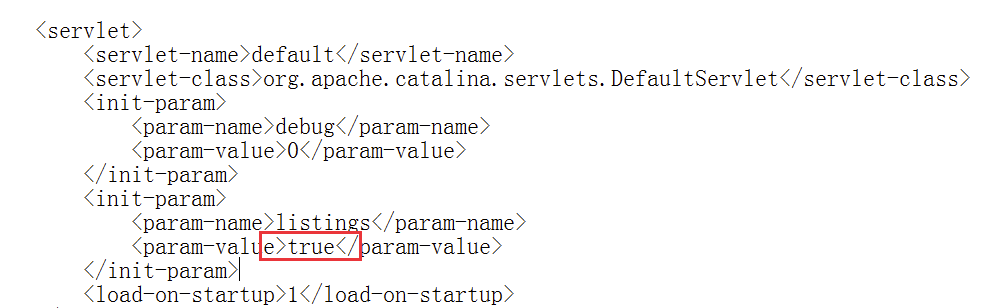

可以修改tomcat的web.xml配置文件

tomcat 的web.xml 配置文件中有一个属性值 listing (Directory Listing),这个属性值是控制是否展示虚拟目录;

8722

8722

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?