常见哈希算法总结

一. 哈希算法(Hash),又称摘要算法(Digest)的概述。

· 作用:对任意一组输入数据进行计算,得到一个固定长度 的输出摘要。

· 目的:为了验证原始数据是否被篡改。

· 特点:相同的输入一定得到相同的输出;

不同的输入一定得到不同的输出。

举例:Java字符串的**hashCode()**就是一个哈希算法,它的输入就是任意字符串,输出是固定的4字节int整数。

注意:两个相同的字符串永远会计算出相同的hashCode,否则基于hashCode定位的hashMap就无法正常工作。所以,当我们自定义一个Class时,重写equals()方法时,也必须正确重写hashCode()方法。

二.哈希碰撞。

定义:哈希碰撞是指,两个不同的输入得到了相同的输出。

"AaAaAa".hashCode(); // 0x7460e8c0

"BBAaBB".hashCode(); // 0x7460e8c0

"通话".hashCode(); // 0x11ff03

"重地".hashCode(); // 0x11ff03

哈希碰撞能不能避免?

不能。

原因:因为哈希算法是把有限个输入集合映射到无限个输出集合中,必然会产生碰撞。一个安全的哈希算法必须满足:

碰撞概率低

不能猜测输出

三.常用哈希算法。

根据碰撞概率,哈希算法的输出越长,就越难产生碰撞,就越安全。

- Java标准库提供了常用的哈希算法,并且有一套统一的接口。以MD5为例,看看如何对输入计算哈希:

基本步骤:

①. 首先获取基于MD5加密算法的工具对象(创建一个Message实例)

②. 更新原始数据

③ . 获取加密后的结果(字节数组)

④. 把结果(数组)转换成16进制字符串输出

public class Demo{

public static void main(String[] args) {

String passwd = "sdfsdf";

try {

// 根据当前算法,获取加密算法工具对象(摘要)

MessageDigest md5 = MessageDigest.getInstance("MD5");

// 更新原始数据

md5.update(passwd.getBytes());

// 加密后的字节数组,转换字符串

byte[] pswByteArray = md5.digest(); // 16 bytes

StringBuilder sb = new StringBuilder();

for(byte bite : pswByteArray) {

sb.append(String.format("%02x" , bite));

}

System.out.println(sb);

System.out.println(sb.length()); // 32

} catch (NoSuchAlgorithmException e) {

e.printStackTrace();

}

}

}

用途

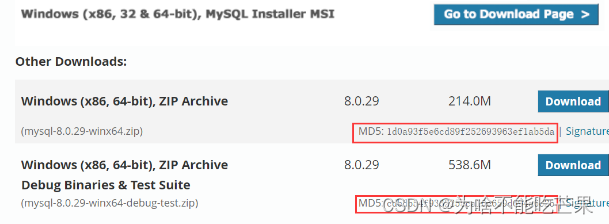

① .验证数据完整性,校验下载文件

② . 存储用户密码

在存储用户的原始口令时,如果将其直接存放到数据库中,会产生极大的风险:

数据库管理员可以看到用户明文口令;

数据库一旦泄露,黑客即可获取用户明文口令。

【解决方法】:存储用户口令的哈希。

例如:MD5,在用户输入原始口令后,系统计算其MD5,并与数据库存储的MD5对比,如果一致,说明口令正确。

其中,数据库管理员看不到用户的原始口令,即使数据库泄露,黑客也无法拿到用户的原始口令,必须使用暴力穷举法。

- SHA-1算法:

SHA算法实际上是一个系列,包括SHA-0(已废弃),SHA-1,SHA-256,SHA-512 等。

在Java中使用SHA-1,和MD5完全一样只需要把算法名称改为"SHA-1":

import java.security.MessageDigest;

public class main {

public static void main(String[] args) {

// 创建一个MessageDigest实例:

MessageDigest md = MessageDigest.getInstance("SHA-1");

// 反复调用update输入数据:

md.update("Hello".getBytes("UTF-8"));

md.update("World".getBytes("UTF-8"));

// 20 bytes: db8ac1c259eb89d4a131b253bacfca5f319d54f2

byte[] results = md.digest();

StringBuilder sb = new StringBuilder();

for(byte bite : results) {

sb.append(String.format("%02x", bite));

}

System.out.println(sb.toString());

}

}

- 加盐:

使用哈希口令时,还要防止彩虹表攻击,如果用户使用了常用口令,黑客从MD5一下就能反查到原始口令。

【解决方法】:

加盐(salt):对每个口令额外添加随机数,可以抵御彩虹表工具。

// MD5加密算法的加盐

public class Demo {

public static void main(String[] args) {

String pwd = "sdfsdfsdf";

String salt = UUID.randomUUID().toString().substring(0, 5); // 加盐

try {

MessageDigest md1 = MessageDigest.getInstance("MD5");

md1.update(pwd.getBytes());

md1.update(salt.getBytes());

byte[] resultPwd1 = md1.digest();

System.out.println(Arrays.toString(resultPwd1));

System.out.println(resultPwd1.length); //16

StringBuilder sb1 = new StringBuilder();

for(byte bite:resultPwd1) {

sb1.append(String.format("%02x", bite));

}

System.out.println(sb1);

System.out.println(sb1.length()); //32

System.out.println();

// SHA-1 加密算法的加盐

// 获取SHA-1算法的加密工具(摘要)

MessageDigest md2 = MessageDigest.getInstance("SHA-1");

md2.update(pwd.getBytes());

md2.update(salt.getBytes());

byte[] resultPwd = md2.digest();

System.out.println(Arrays.toString(resultPwd));

System.out.println(resultPwd.length); // 20

StringBuilder sb2 = new StringBuilder();

for(byte bite:resultPwd) {

sb2.append(String.format("%02x", bite));

}

System.out.println(sb2);

System.out.println(sb2.length()); //40

} catch (NoSuchAlgorithmException e) {

e.printStackTrace();

}

}

}

1712

1712

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?