写在前面

美亚杯还是挺考验分工协作的,自己做了zello和xeno的两个Server,还有Cole的设备。记录一下解题思路。

同时由于美亚杯的题目局部的顺序是打乱的,所以会有题目不连贯、难度骤降骤升、逻辑前果后因的情况。

取证工具: 取证大师V6.1.80018RTM、弘连火眼证据分析软件v4.14.0.33748、弘连火眼仿真取证V4.1.1.2972、VMware Workstation

解题

1、Zello服务器的哈希值(SHA256)是甚么?

30B856EEE5121EDC2F9DC19ACFC8720E443810CBC5B83128EC62F9F4AAEAACC9

2、卷组是何时创建的?

磁盘结构概念:

pv:physical volume,物理磁盘,比如一整块固态硬盘

vg:volume group,即卷组,比如Windows里的新建卷

lv:logical volume,逻辑磁盘,比如c盘、d盘

命令

df -h

可以查看文件系统和磁盘空间。

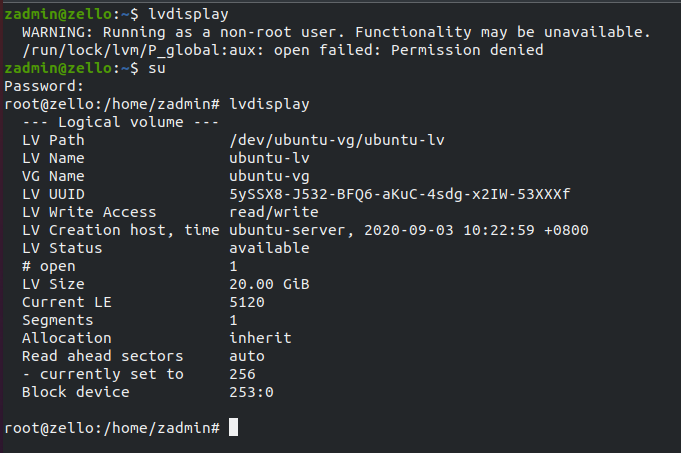

lvdisplay

可以查看lv的相关信息,比如LV-UUID。pvdisplay和vgdisplay同理。一般需要root权限才可以执行。

答案:

2020/09/03 10:22

3、卷组的名称是甚么?

答案:

ubuntu-vg

4、物理卷的PV UUID是多少?

pvdisplay

答案:

IF6neD-j49V-704g-Uugw-X

5、卷组的VG UUID是甚么?

vgdisplay

答案:

XaJRmQ-S7Tp-tjaG-tmrX-Vnyu-xhS7-9zDttW

6、Zello服务器的Linux内核版本是甚么?

仿真:

uname -a

也可以直接分析。

答案:

5.4.0-48-generic

7、Zello服务器的操作系统版本是甚么?

答案:

Ubuntu 20.04.1 LTS

8、Zello服务器的主机名是甚么?

cat /etc/hostname

答案:

zello

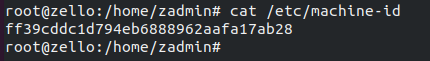

9、Zello服务器的主机名是甚么?

cat /etc/machine-id

答案:

ff39cddc1d794eb6888962aafa17ab28

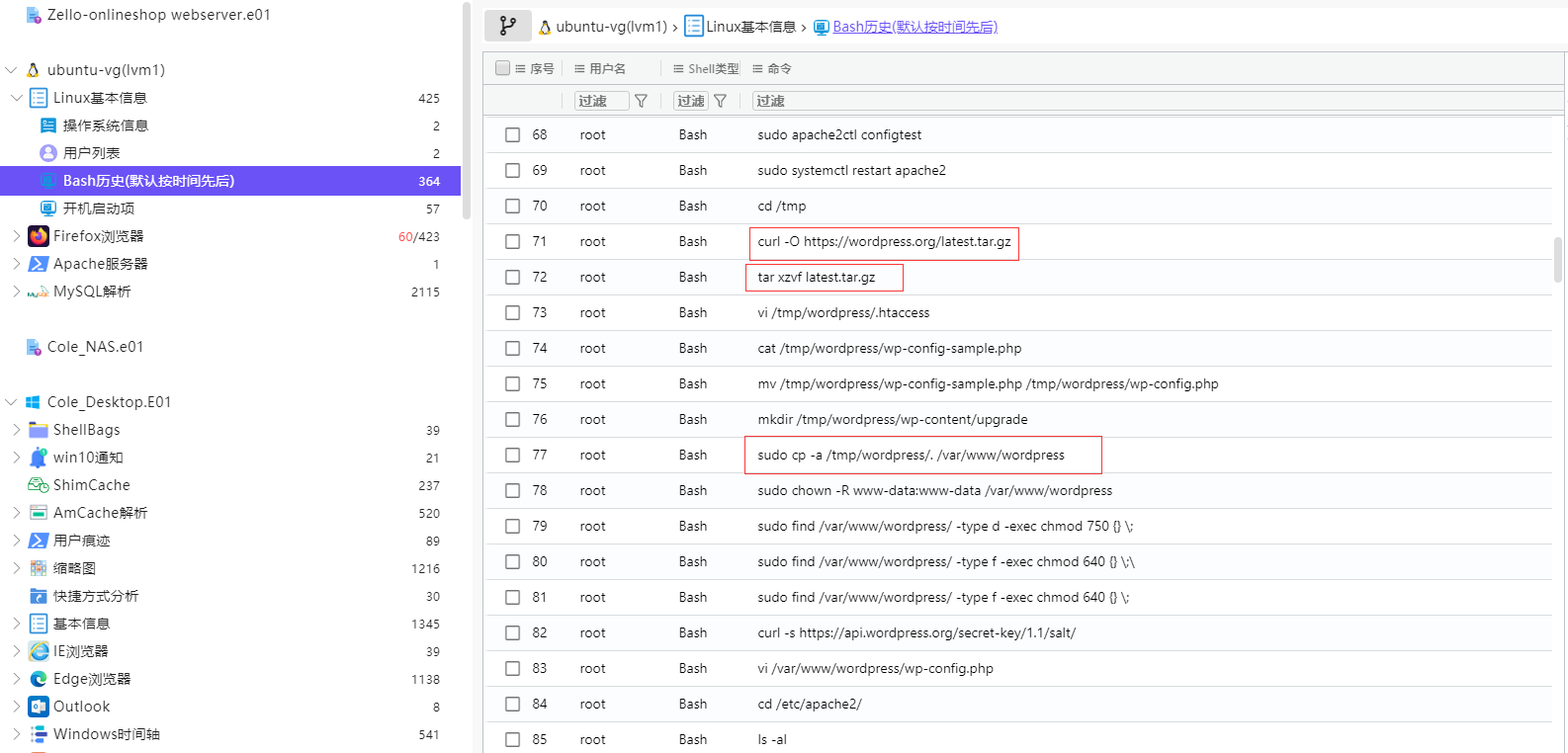

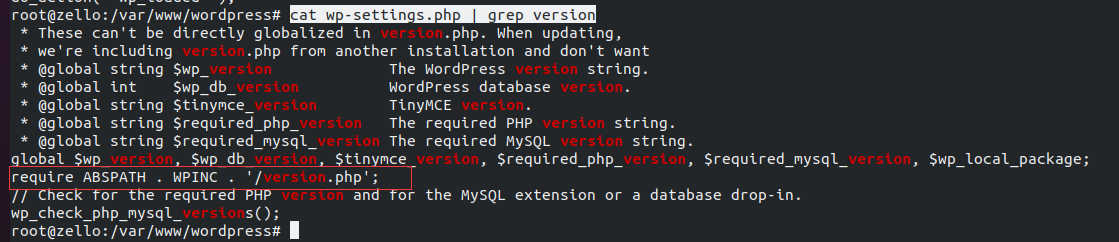

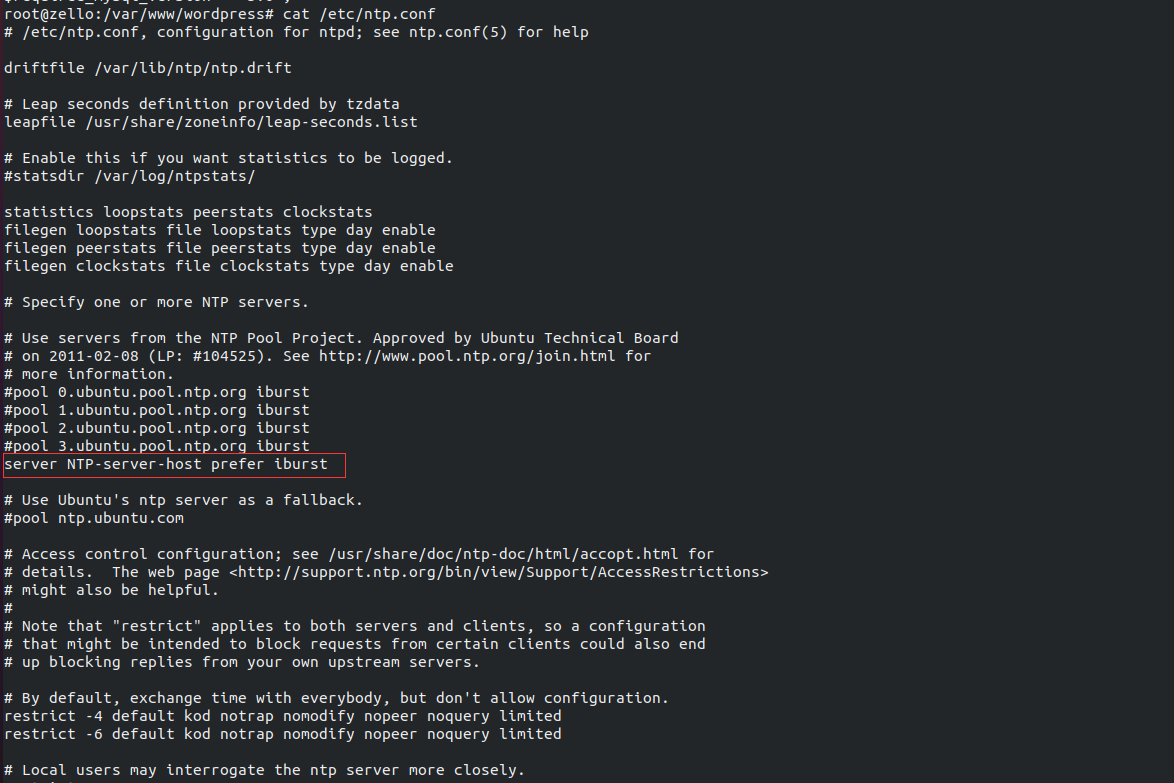

10、Zello服务器中使用的wordpress版本是甚么?

根据bash得到wordpress安装在/var/www/wordpress里

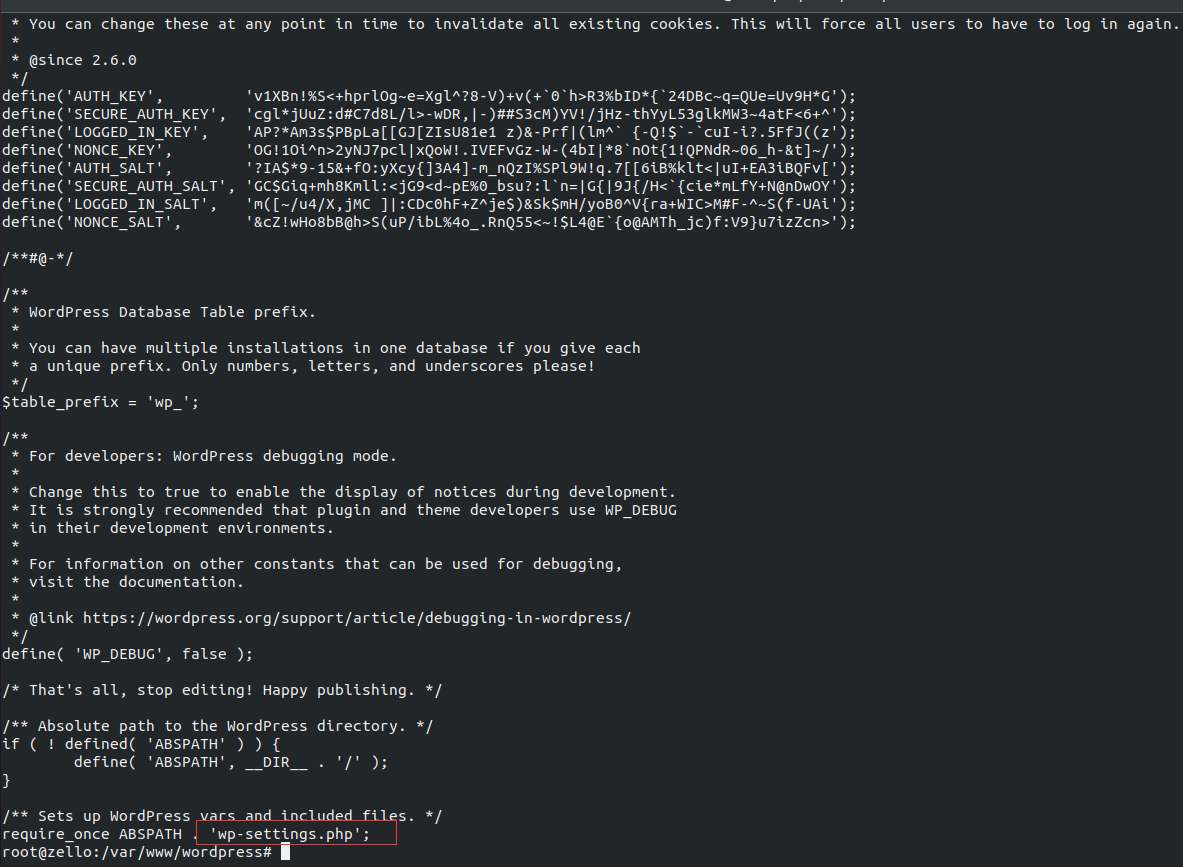

同时根据查阅得到wordpress的配置文件: wp-config,发现include了 wp-settings.php

cat /var/www/wordpress/wp-config.php

cat /var/www/wordpress/wp-settings.php | grep version.php

在wp-settings.php中查询version发现require_once version.php:

在目录下查找version.php然后cat得到版本号

find /var/www/wordpress/ | grep version.php

cat /var/www/wordpress/wp-includes/version.php

答案:

5.5.1

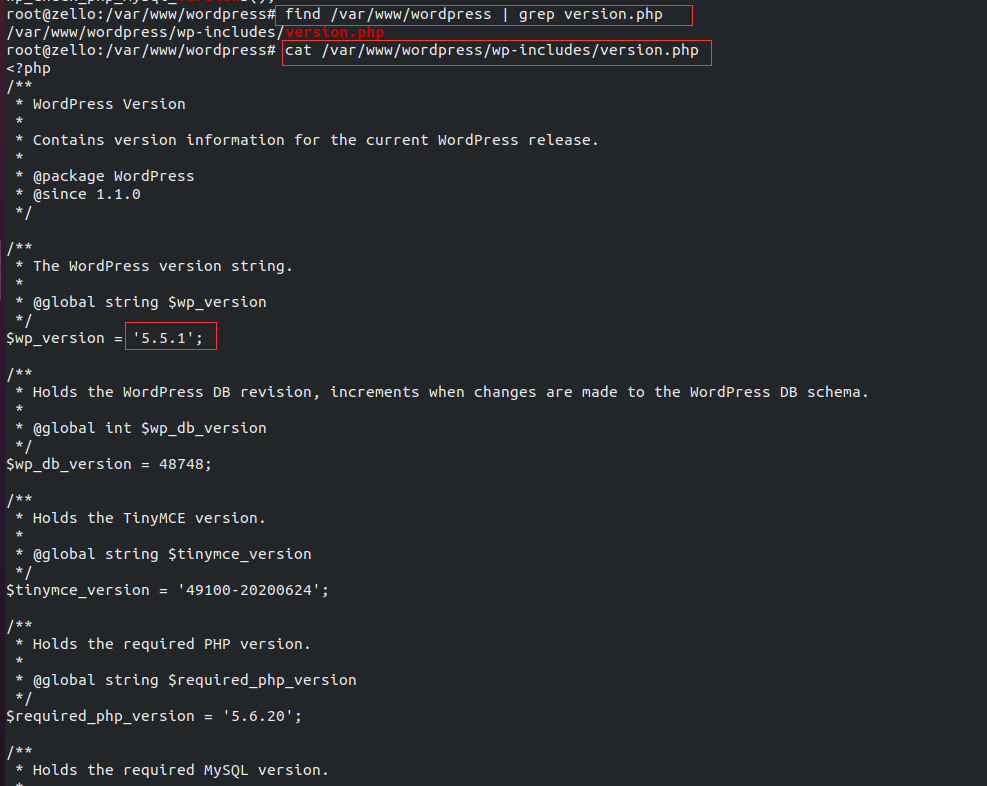

11、Zello服务器与之同步的主机名是甚么?

cat /etc/hosts

也可以查看ntp文件。

cat /etc/ntp.conf

答案:

NTP-server-host

12、Zello服务器的时区是甚么?

timedatectl

或者查看:

cat /etc/timezone

答案:

Asia/Hong Kong

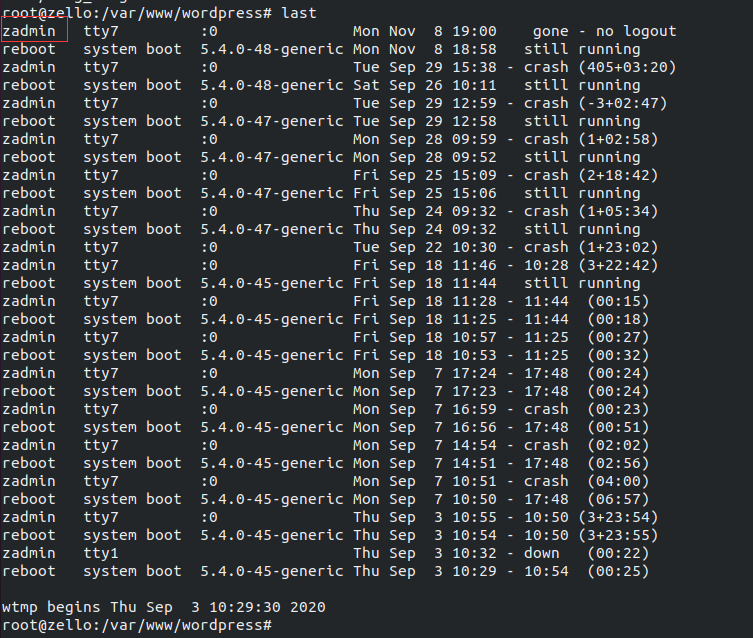

13、有多少个本地用户已登录到Zello服务器?

last

答案:

1

14、植入网络目录(Webdirectory)的网页壳层(Web Shell)的哈希值(MD5)是甚么?

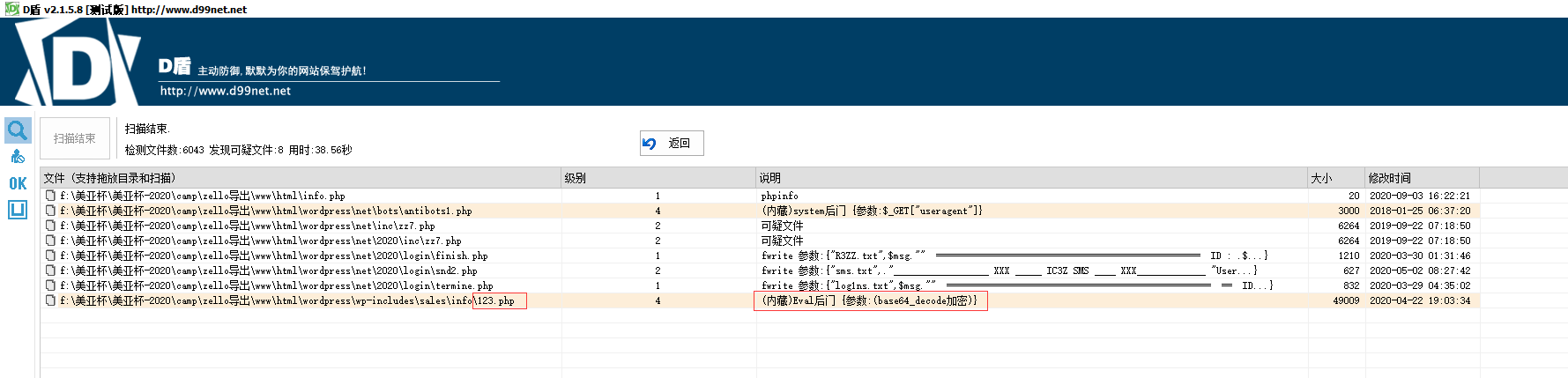

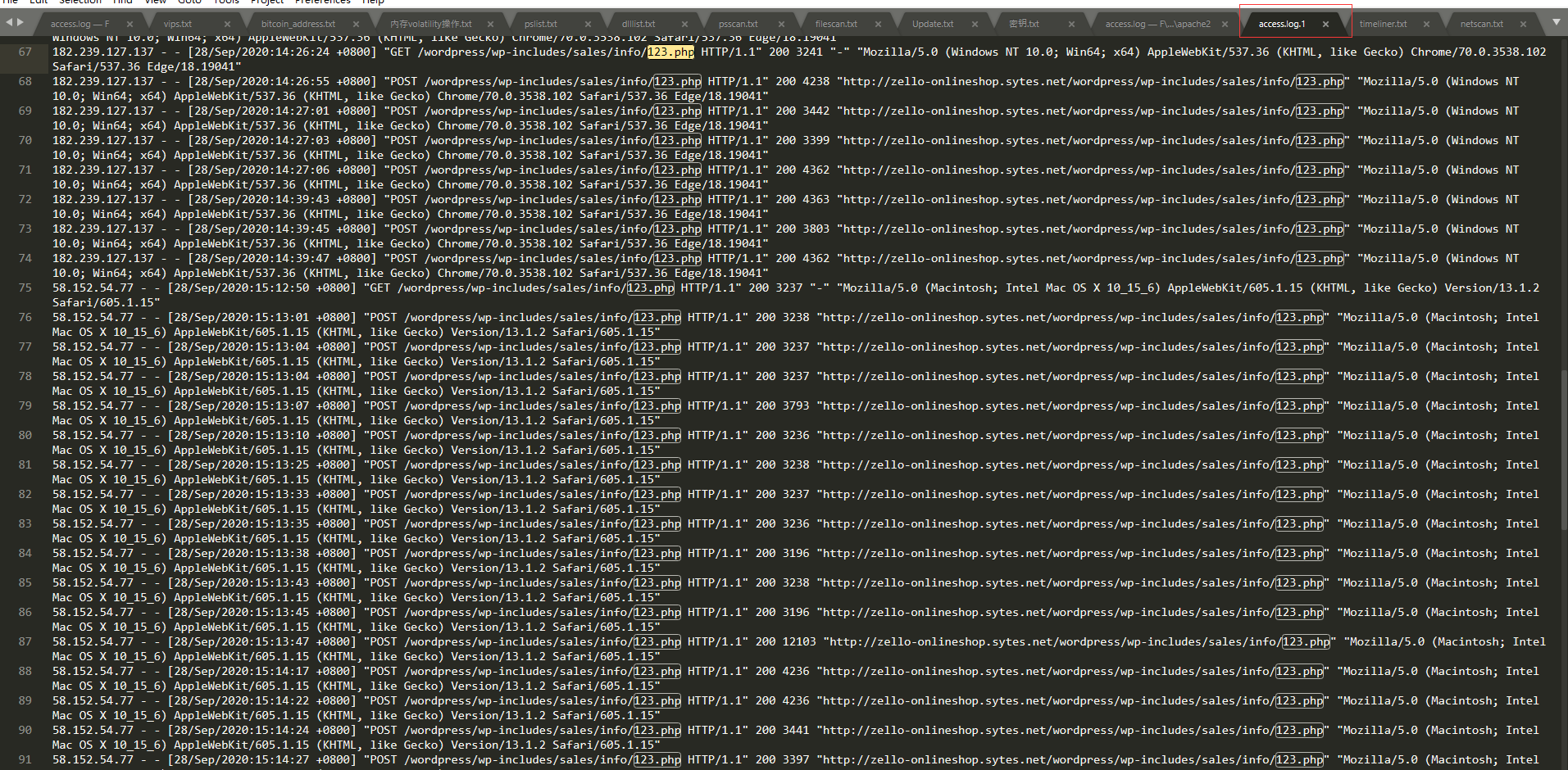

把/var/www文件夹直接导出来,用D盾扫描,找到123.php后门:

同时查看/var/log/access.log.1可以看到123.php,确定123.php为shell文件

答案:

ECFD5B5E56D56C6BBA6E1BAD595BFC0C

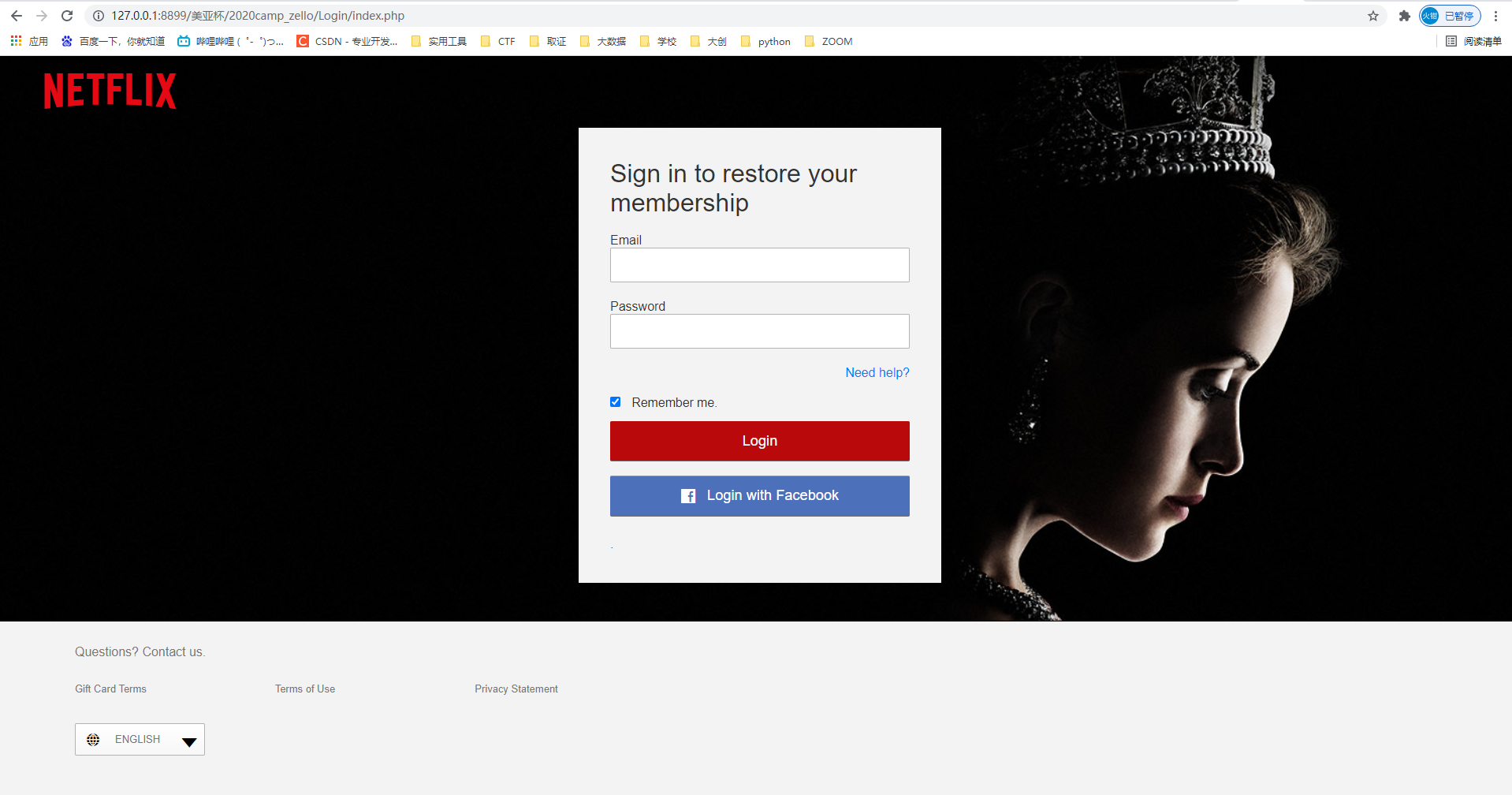

14.5 、(由于学校给的题目里这题的题号没加,懒得改了,后面的题号就跟着减一)\var\www\html\wordpress\net\2020\Login\ index.php’有甚么作用?

把index.php导出来,打开小皮,访问网页看一下:

可以看到该网页用来窃取用户账号和密码。

答案:

盗取资料

15、钓鱼网站伪装成甚么网站?

答案:

Netflix

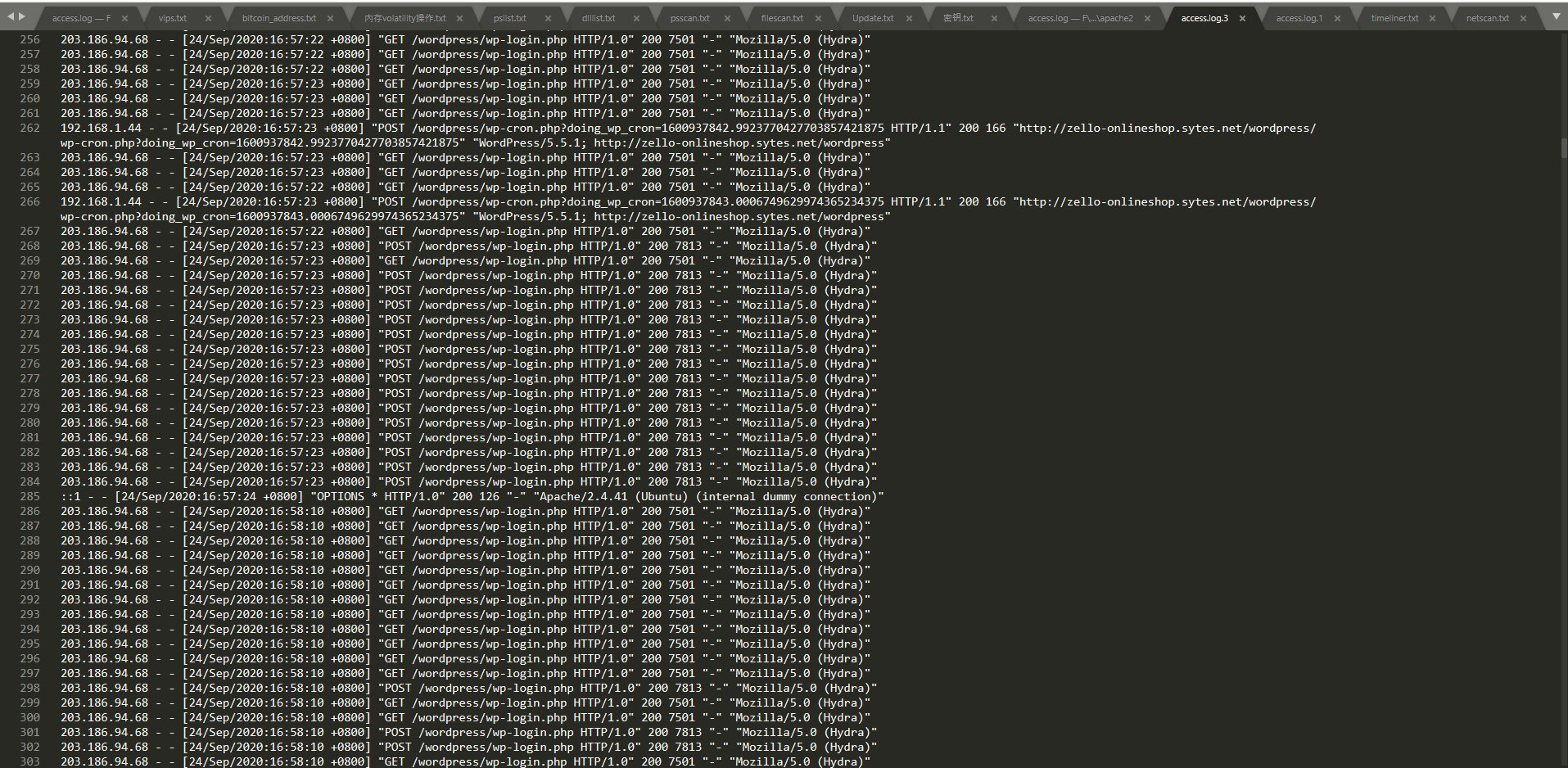

16、下列哪个IP对Zello服务器进行了蛮力攻击?

解压日志文件:

gunzip -d /var/log/apache2/access.log.3.gz

或者用火眼导出来用解压软件解压。

查看access.log.3可以看到中间有大量使用Hydra爆破软件的日志记录(PS:8个日志把人看傻了):

答案:

203.186.94.68

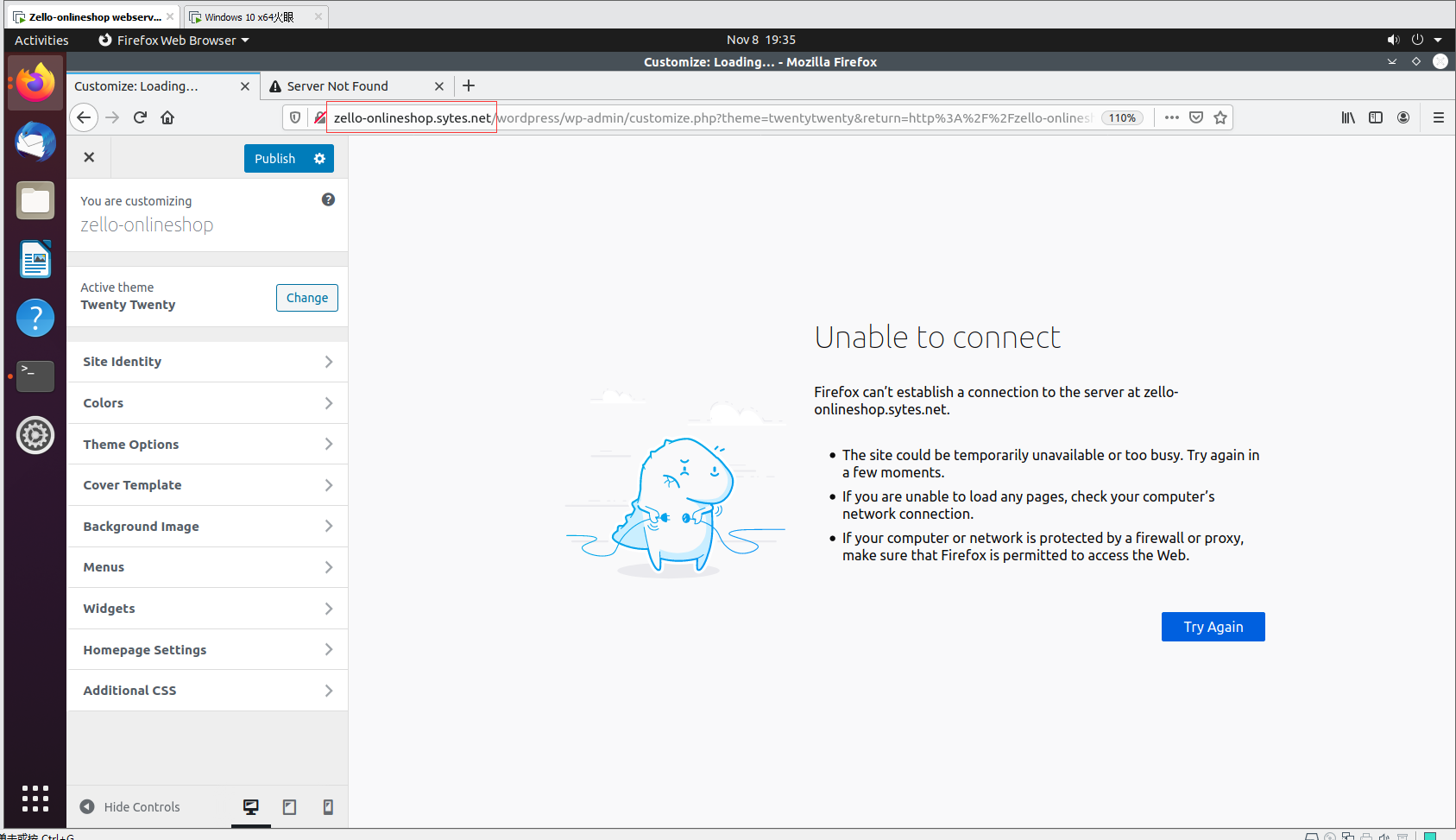

17、Zello Web服务器的URL是甚么?

cat /etc/hosts或者直接打开仿真的firefox会自动跳转到该页面:

答案:

http://zello-onlineshop.sytes.net/

18、LVM2容器的第一个扇区是什么?

取证大师看分区信息,再用扇区512算一下即可。

答案:

2101248

19、Zello服务器中LVM2容器的大小(以字节为单位)是甚么?

答案:

31135367168

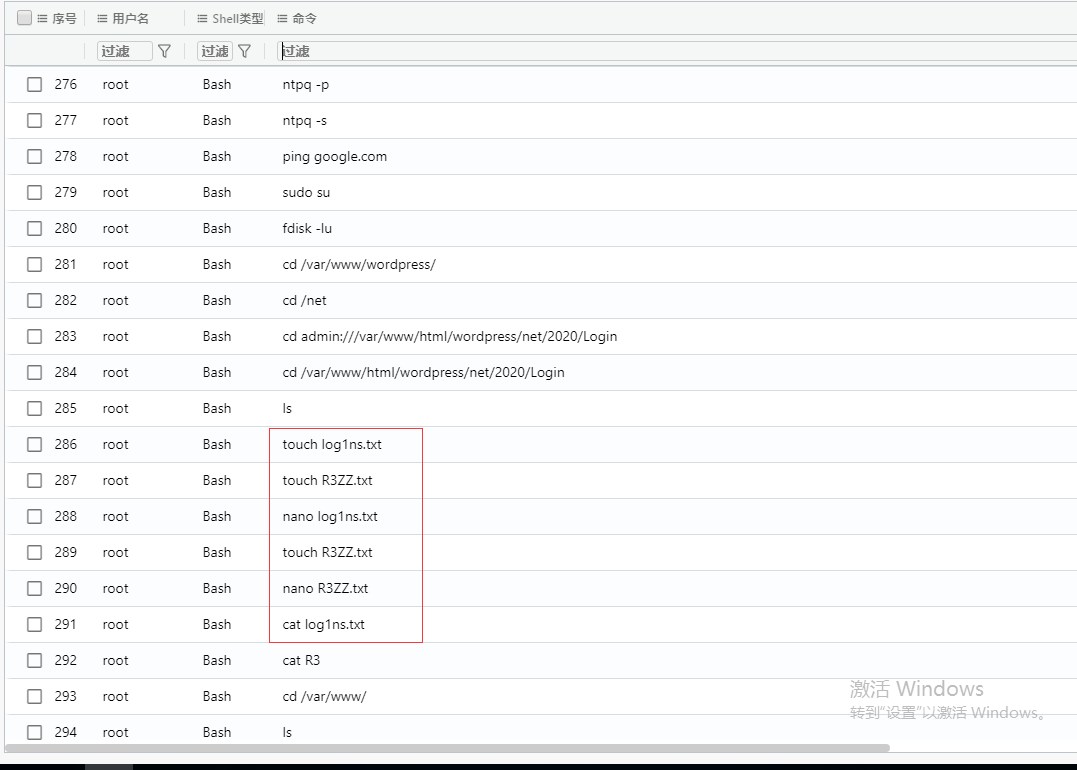

20、在Zello服务器以及Alice的装置中可以找到甚么共同文件?

Bash可以看到Zello中有R3ZZ.txt。

答案:

R3ZZ.txt

21、2020年8月29日在Xeno服务器中发现的攻击类型是甚么?

查看access.log,里面一堆POST和GET相同的请求(看了wp才知道还有这种攻击)

答案:

HTTP GET/POST Flood

22、哪个IP地址在日志中条目数量最多?

把日志拉一下就看到下面基本都是这条IP

答案:

14.102.184.0

23、这个登录次数最多的IP地址,它访问最多的是哪个页面?

每个选项都带进去搜索,比较匹配次数(比较笨)

尝试使用log paser lizard(很高效),但不知道为什么总是报"cannot find fields directive"错误,很难受

risk.xhtml

24、这个登录次数最多的IP地址来自哪个国家或地区?

查看Meiya Cup 2020\調查報告\互联网服务供货商检查报告_罗俊杰(Daniel).pdf:

Hong Kong

25、这个登录次数最多的IP地址,合共有多少次成功登录?

不知道搜哪个文件,不会做。。

答案:

18

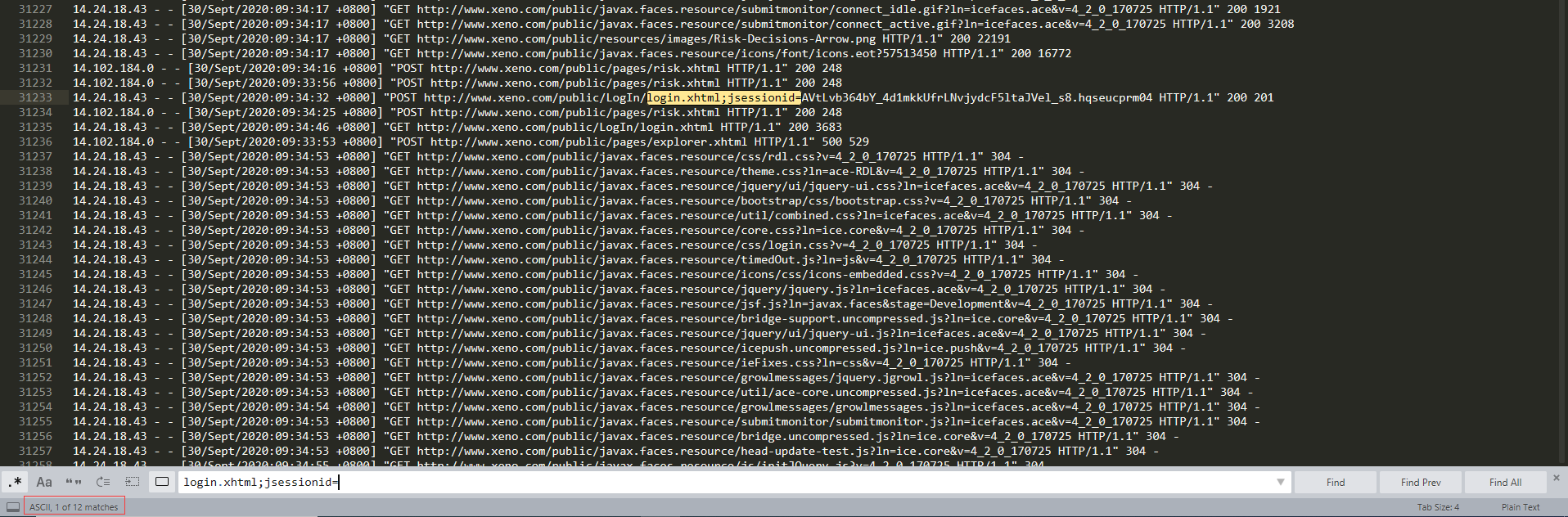

26、除DDoS之外,还可能涉及其他攻击吗?

搜索:login,发现有多个login.xhtml;jsessionid= ,每个jsessionid都不同,说明是暴力破解session

答案:

暴力破解攻击

27、从该网站下载了多少数据?

日志状态码后面的数字是服务器与客户端传输的数据大小,单位为字节。

把download对印的14个get请求的传输字节总数算了一下,大约为2.5G

答案:

现有资料不足以作推断

28、

73、Cole桌上计算机的哈希值(SHA-1)是甚么?

答案:

0D00A8A853B9001A9FC7BF89D9FBBA790C065CE2

74、Cole桌上计算机的用户名是甚么?

答案:

COLE

75、在Cole的桌上计算机中发现了多少潜在的受害者?

打开文件C:/secrets/vips.txt可以看到

答案:

200

76、潜在受害者的数据被储存在哪里?(某些字符被刻意用*遮盖)

答案:

Partition 3\secrets\vips.txt

77、预设浏览器何时安装?

仿真右键edge快捷键,查看内容

答案:

2019-12-07

78、Cole桌上计算机上预设安装了甚么浏览器?

答案:

Internet Explorer

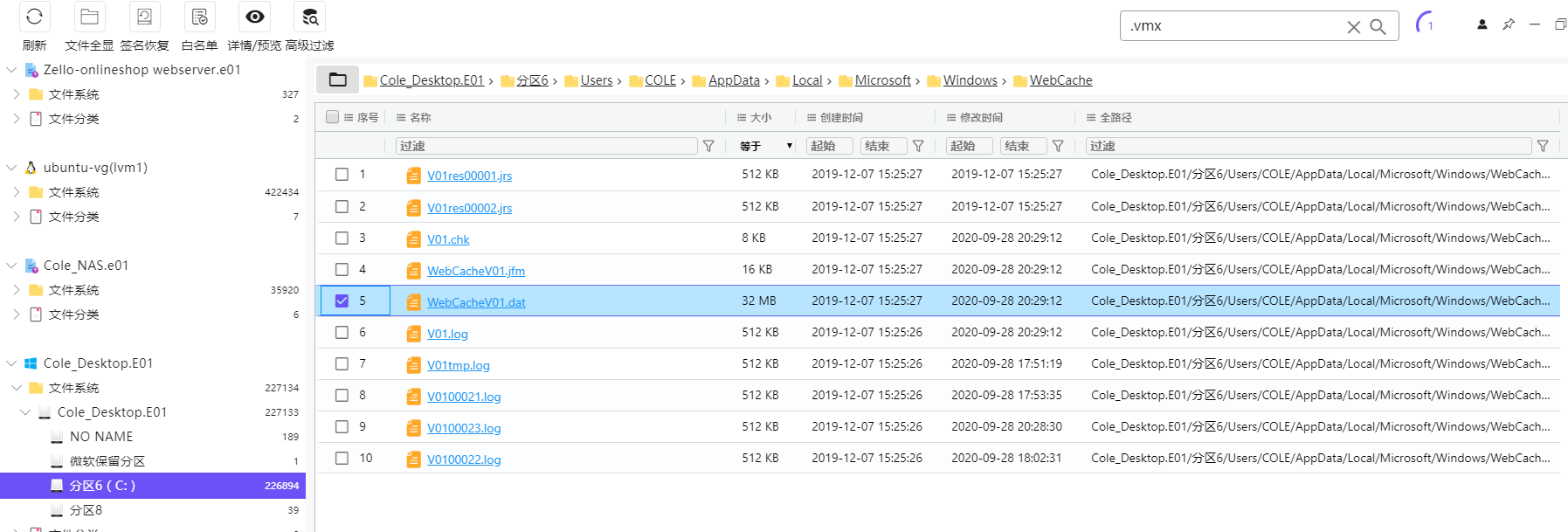

79、上述储存浏览记录的默认浏览器,该文件档案的类型是什么?

用火眼查看Edge历史记录,然后右键跳转到源文件:

答案:

dat

80、入侵Zello的证据文件是甚么?

证据文件包括浏览记录

答案:

WebCacheV01.dat

81、受感染网站的网址是什么?

(感觉像是前面服务器的题目乱入)

答案:

http://zello-onlineshop.sytes.net

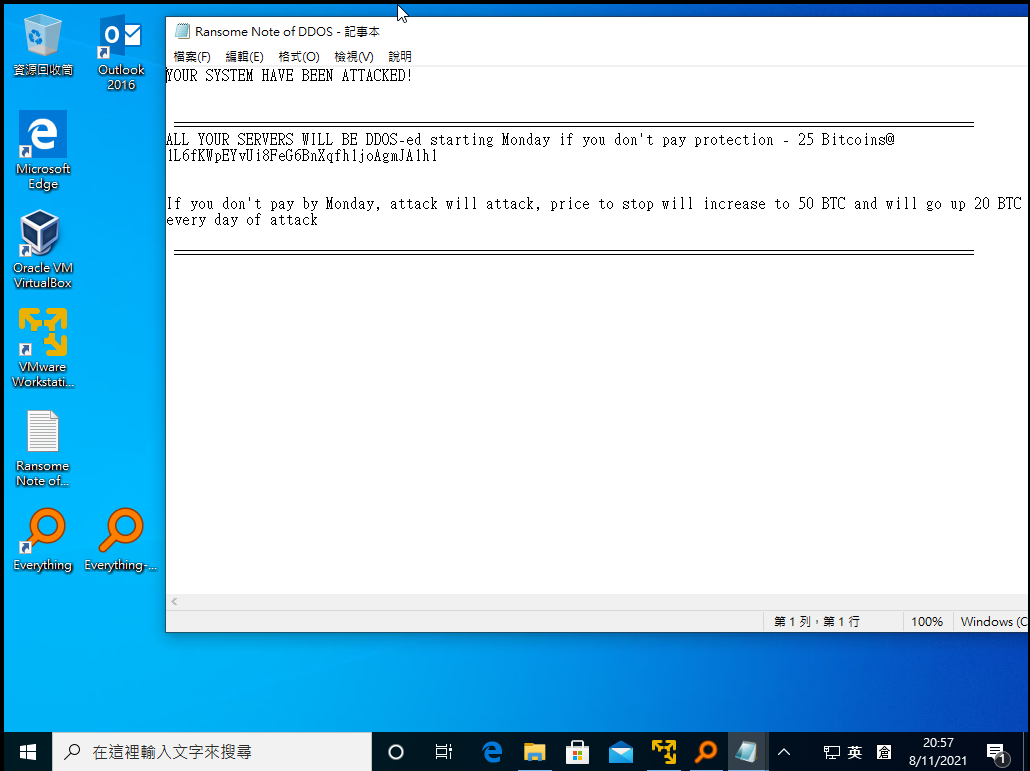

82、Cole桌上计算机上的DDoS勒索字条是甚么?(某些字符被刻意用*遮盖)

仿真桌面上可以看到

答案:

Ransome Note of DDOS.txt

83、在Cole桌上计算机上发现的DDoS勒索字条中,比特币钱包地址是甚么?

答案:

1L6fKWpEYvUi8FeG6BnXqfh1joAgmJA1h1

84、Cole笔记本计算机的哈希值(SHA-1)是甚么?

答案:

9CD259C89F2C5E6A2E02CFF13DBD61E423B82EF5

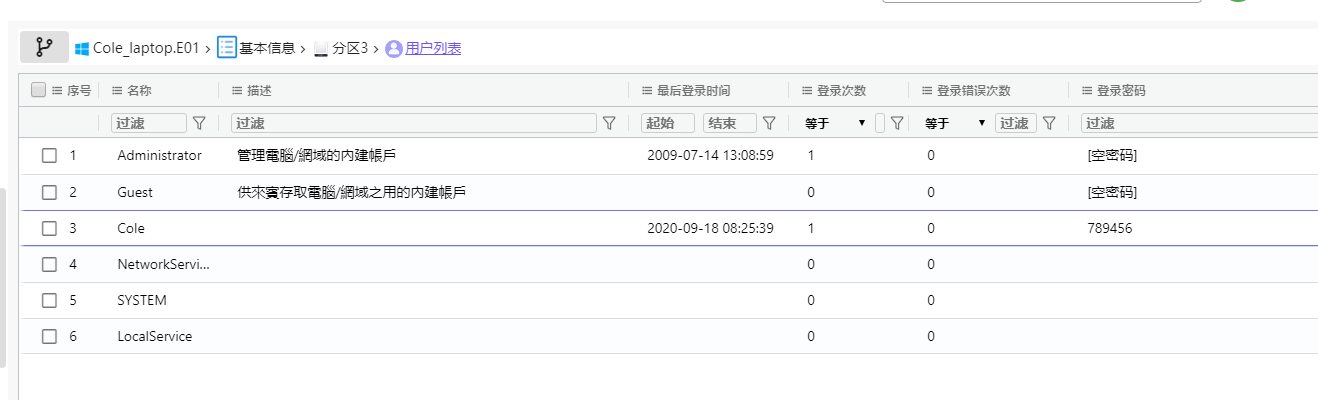

85、Cole笔记本计算机有多少个用户帐户?

分析看一下:

答案:

3

86、当前登录用户帐户的用户名是甚么?

仿真登录

答案:

Cole

87、在Cole笔记本的随机存取记忆体中, 是甚么Windows配置文件?

有些低版本的volatility在下面96题的dlllist里无法解析出应有的dll文件,这里分享一下个人用的volatility以及bench:百度网盘链接 提取码:luks

cmd:

volatility.exe -f F:\美亚杯\美亚杯-2020\camp\cole导出\coleramdump.mem imageinfo

答案:

Win7SP1x64

88、用户密码的前5个字符是甚么?

火眼仿真可以直接看到

答案:

78945

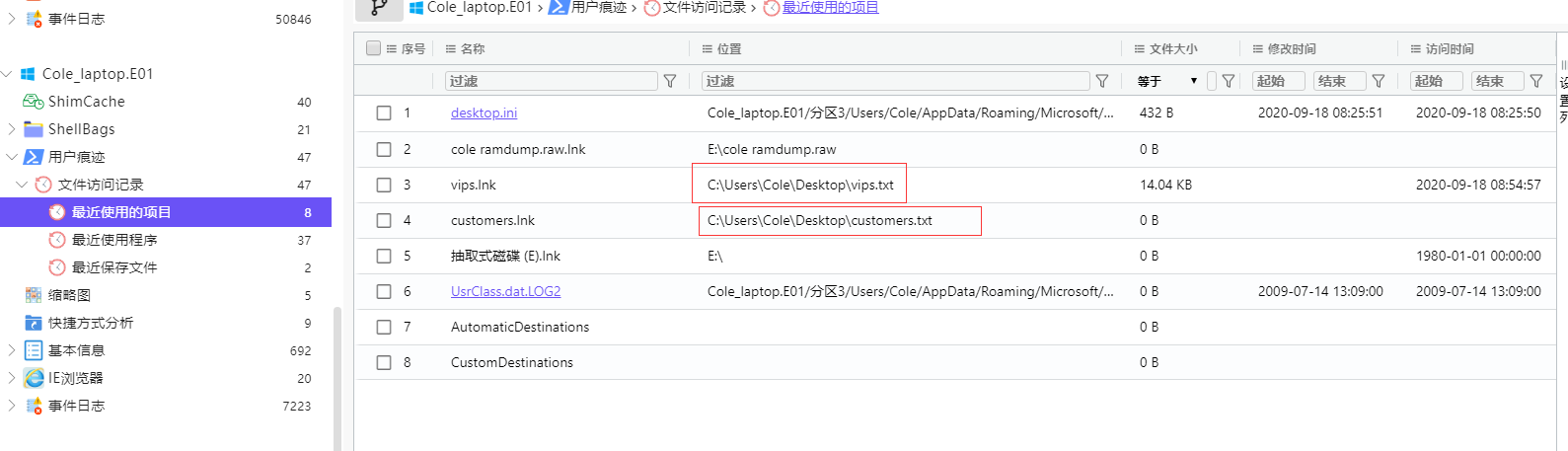

89、计算机中可疑的txt文件的名称是甚么?

查看最近打开文档(个人觉得costomer.txt也蛮可疑的,不过被删了)

答案:

vips.txt

90、可疑txt文件曾经出现在哪个路径?

答案:

C:/Users/Cole/Desktop/

91、是否有任何证据表明该文件已执行?

答案:

是的,因为在Cole \ AppData \ Roaming \ Microsoft \ Windows \ Recent \中找到了与此文件相关的lnk文件

92、以下哪个与上述可疑txt文件相关的发现是正确的?

发现costomer.txt和vips.txt,但对于costomer.txt火眼和取证大师都无法显示创建时间,乃正哥 是看 e x t e n d / extend/ extend/UsnJrnl里的$J查看的,但取证大师和火眼都显示该文件夹为空,没有X-Ways。。。就盲猜了

答案:

在创建可疑txt文件之后,创建/访问了另一个txt文件

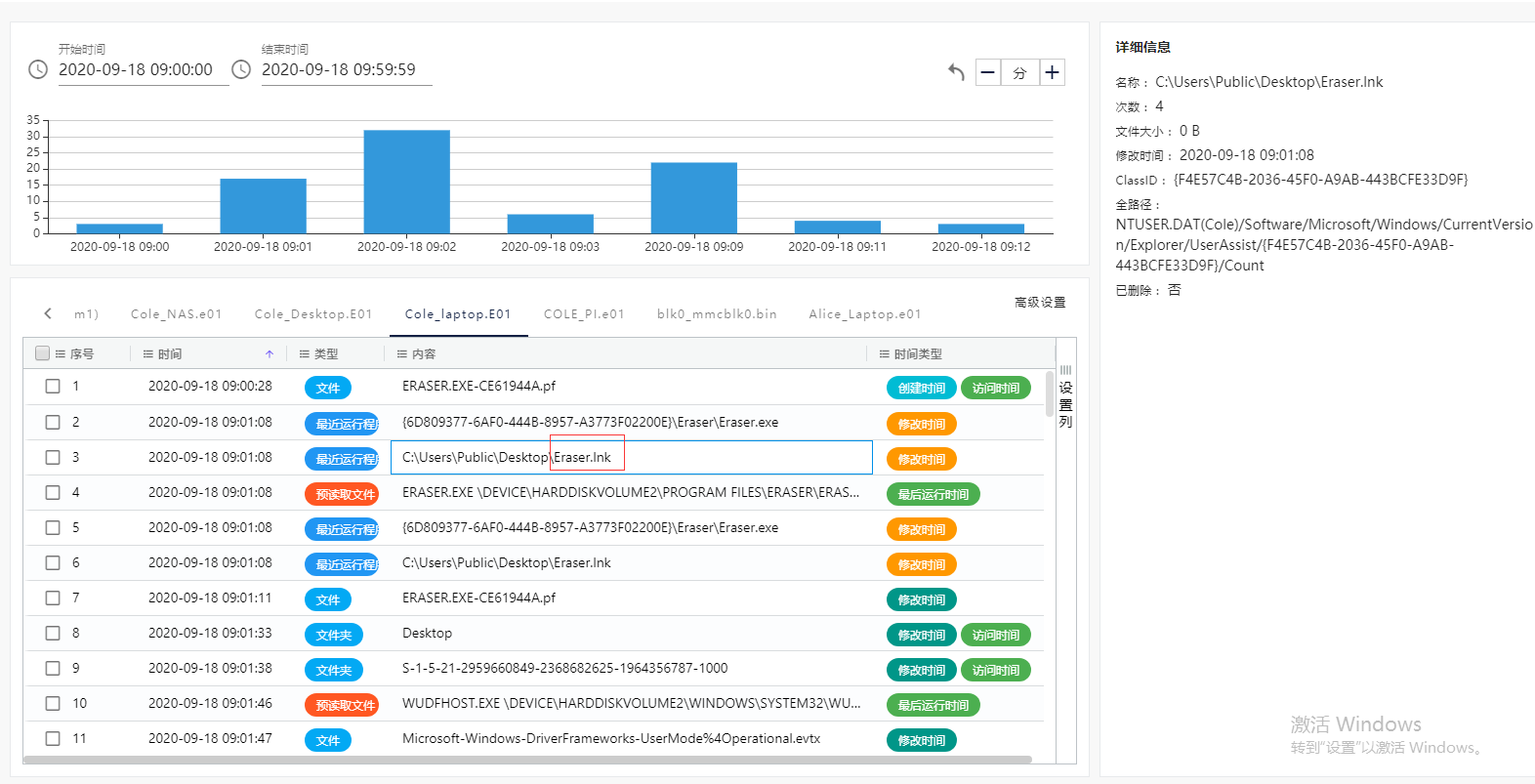

93、根据系统时间,Cole在2020-09-18 01:01:08 UTC + 0000左右用笔记本计算机做了甚么?

注意使用的UTC+0000,火眼里时间得要再加8h

火眼时间线可以看到这个时间他调用了Eraser.exe进程

答案:

他删除了一些文件

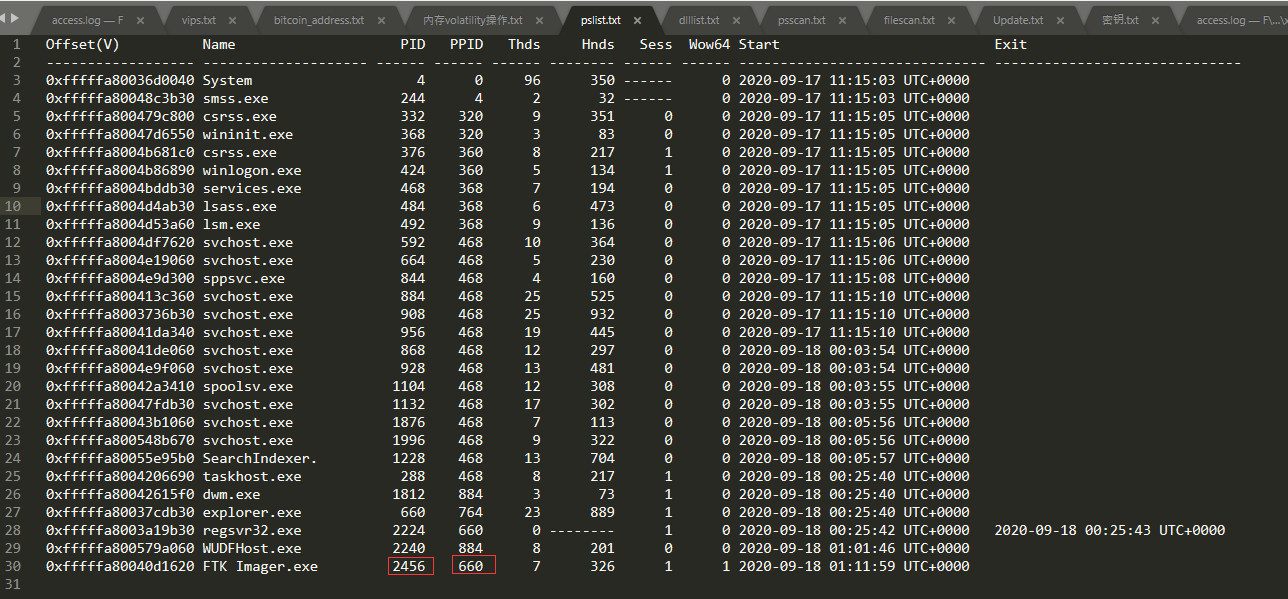

94、FTK Imager.exe的PID是甚么?

volatility.exe -f F:\美亚杯\美亚杯-2020\camp\cole导出\coleramdump.mem --profile=Win7SP1x64 pslist

答案:

2456

95、FTK Imager.exe的父应用程序是甚么?

PPID为父进程ID

答案:

660

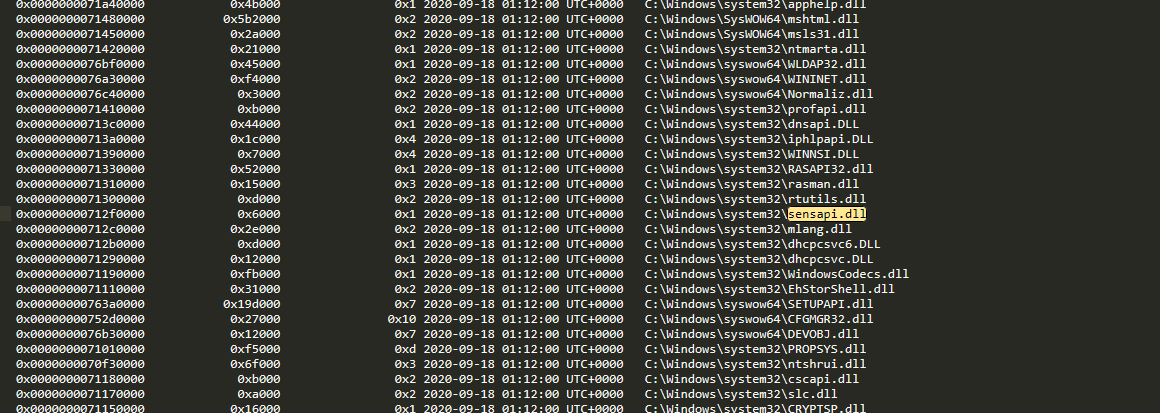

96、FTK Imager.exe使用甚么DLL?

volatility.exe -f F:\美亚杯\美亚杯-2020\camp\cole导出\coleramdump.mem --profile=Win7SP1x64 dlllist

拖到最下面

答案:

sensapi.dll

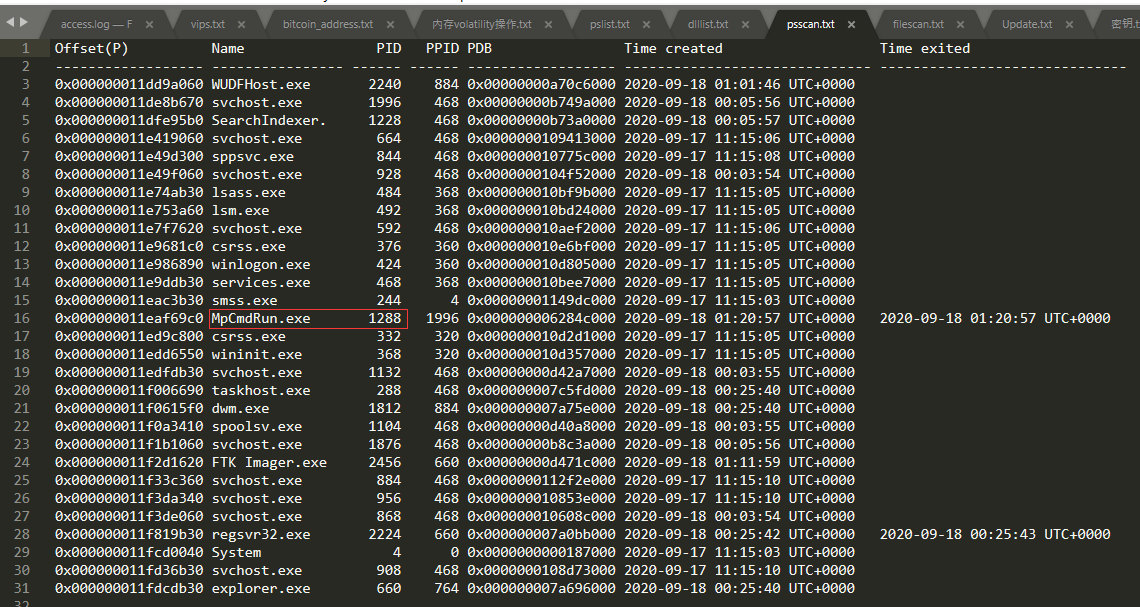

97、MpCmdRun.exe的PID是甚么?

volatility.exe -f F:\美亚杯\美亚杯-2020\camp\cole导出\coleramdump.mem --profile=Win7SP1x64 psscan

psscan命令可以看到隐藏进程MpCMdRun.exe,而pslist看不到

答案:

1288

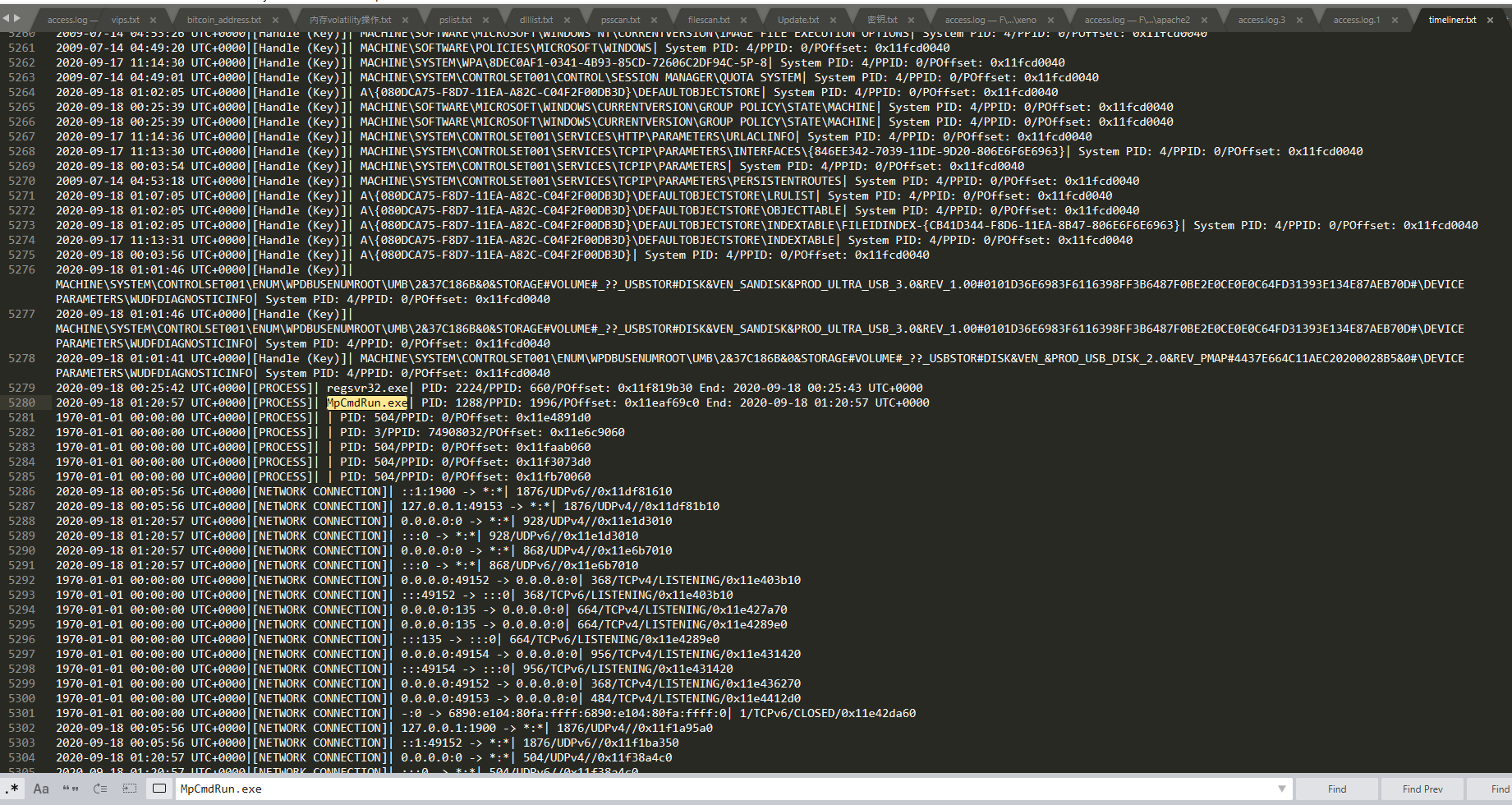

98、以下哪个与MpCmdRun.exe相关的项目是正确?

看psscan内容

或者也可以用timeliner:

volatility.exe -f F:\美亚杯\美亚杯-2020\camp\cole导出\coleramdump.mem --profile=Win7SP1x64 timeliner

搜索进程名称即可

答案:

该过程于2020-09-18 01:20:57 UTC + 0000终止

99、上次启动后,笔记本计算机连接的外部IP是甚么?

netscan发现都是内部地址

volatility.exe -f F:\美亚杯\美亚杯-2020\camp\cole导出\coleramdump.mem --profile=Win7SP1x64 netscan

答案:

未连接/未连接到任何外部IP

100、上次启动后,笔记本计算机连接的网络驱动器路径是甚么?

见上题

答案:

未连接/未连接到任何外部IP

101、一位客户有一封电子邮件mb@ms**.z**.**.tw,可以在Cole的笔记本计算机中找到此数据吗? (某些字符被故意用*遮盖)

取证大师找不到,数据恢复也找不到这个邮件(╬▔皿▔)╯,只能先放了

答案:

是

102、收到上述电子邮件的客户名称是甚么?

103、属于上述客户的电话号码是甚么? (某些字符被故意用*遮盖)

104、上述客户可能居住的区域是甚么?

105、Cole的PI的哈希值(SHA-256)是甚么?

答案:

EABC9BECCFA67E825864EBAB7B503EEC293C6209CDC931016D2F1D081F7C0556

106、Cole PI 装置的操作系统是甚么?

答案:

Ubuntu24

107、操作系统是甚么版本?

答案:

20.04.1 LTS (Focal Fossa)

108、装置的文件系统是甚么?

答案:

Ext 4

109、操作系统的时区是甚么?

查看/etc/timezone

Asia/Shanghai

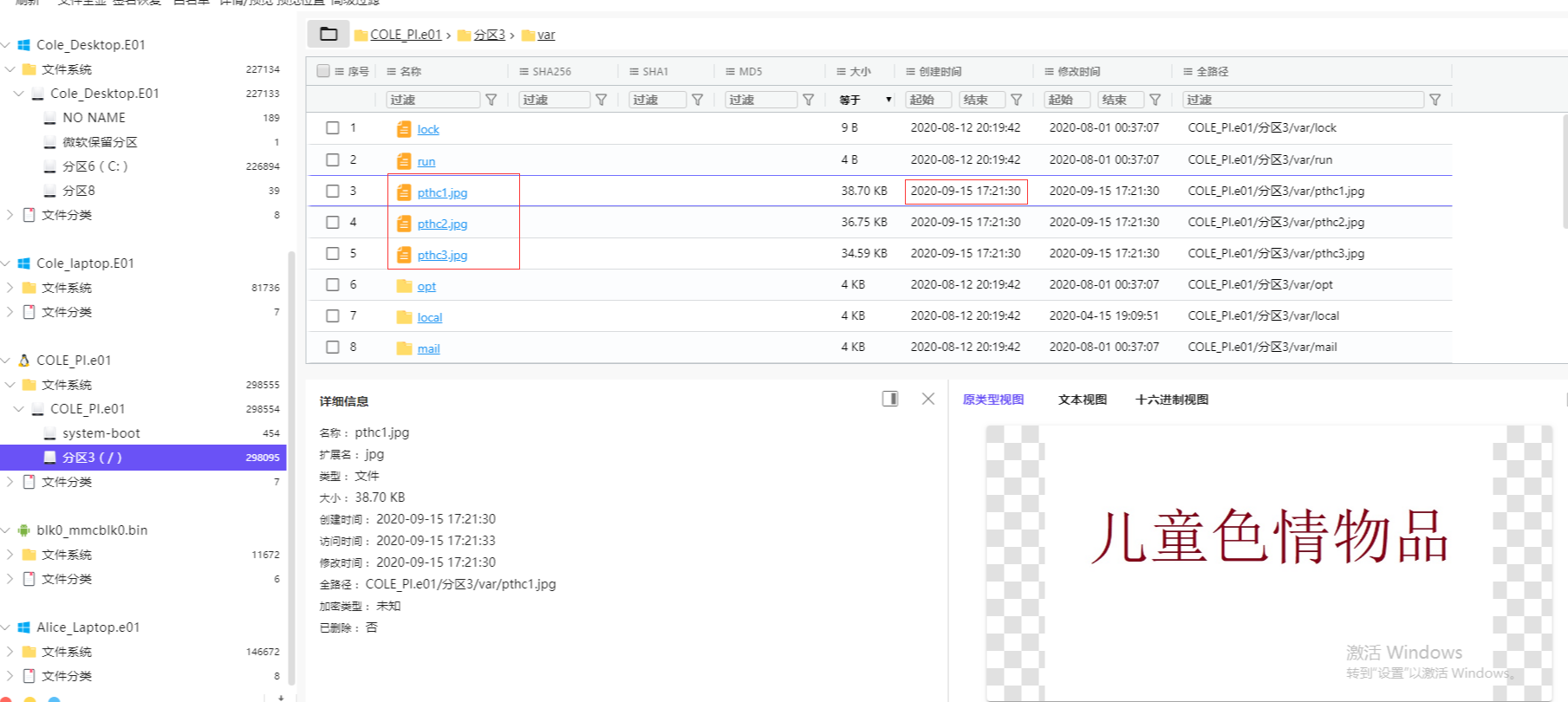

110、哪个文件包含儿童色情物品内容?(某些字符被故意用*遮盖)

查看bash_history:

cp '/media/user/D260-8BA9/pthc1.jpg' '/media/user/D260-8BA9/pthc2.jpg' '/media/user/D260-8BA9/pthc3.jpg' /var

答案:

“Partition 2*r\ptc1.jpg,Partition 2*r\ptc2.jpg,Partition 2*r\ptc3.jpg”

111、Cole PI装置中的儿童色情物品的创建时间是甚么?

答案:

2020/09/15 17:21

112、Cole NAS的哈希值(SHA-256)是甚么?

答案:

5B79890D90B661183F6849469FA2042D103D629A6BC9A4304E39B13C019D2871

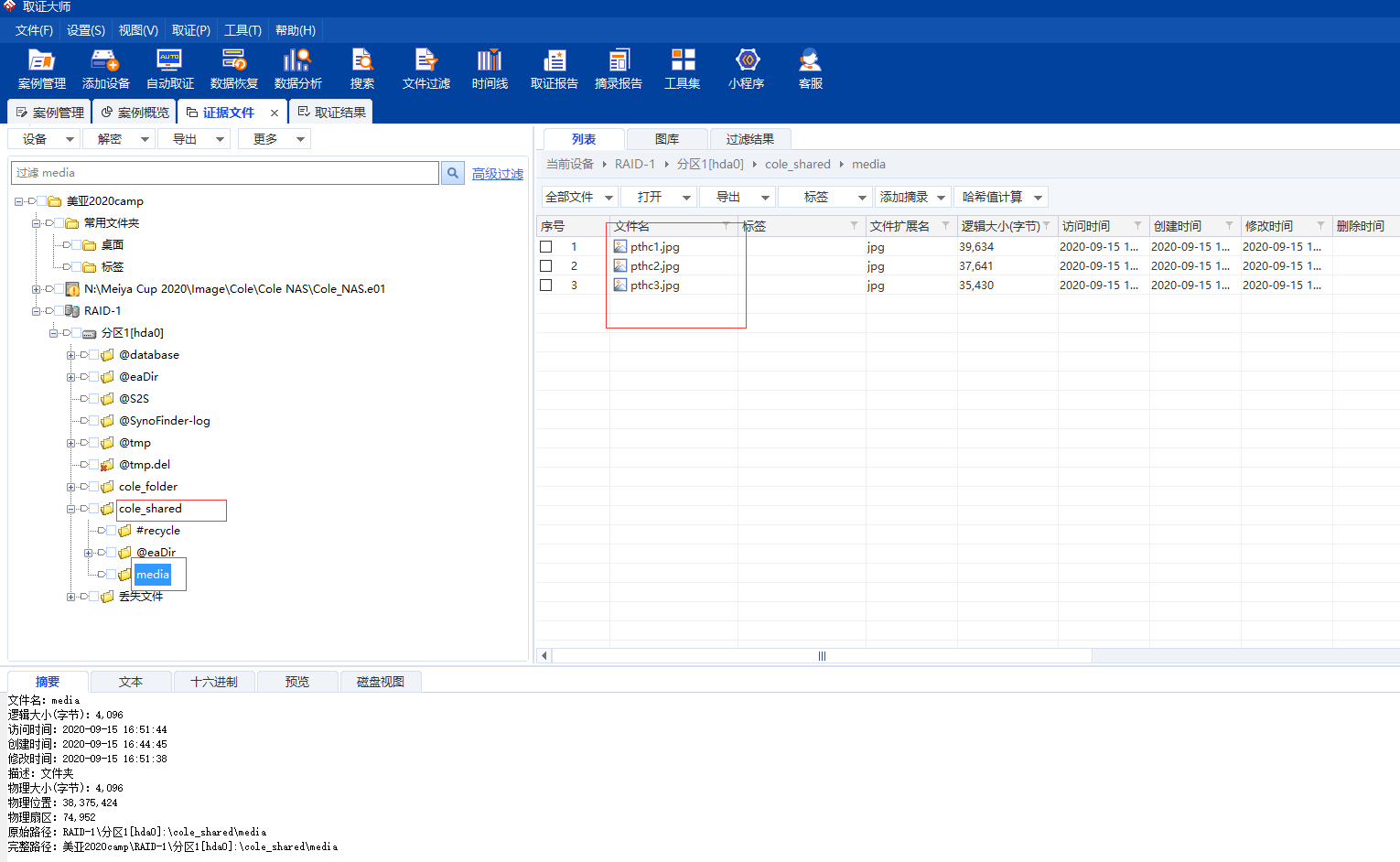

113、儿童色情数据存放在哪里?

取证大师会自动恢复动态磁盘,有一个RAID-1,火眼目前分析不出来

答案:

Partition 3\cole-shared\media

114、设备中现有多少儿童色情数据?

答案:

3

115、Cole NAS装置中的儿童色情物品的创建时间是甚么?

答案:

2020/09/15 16:51

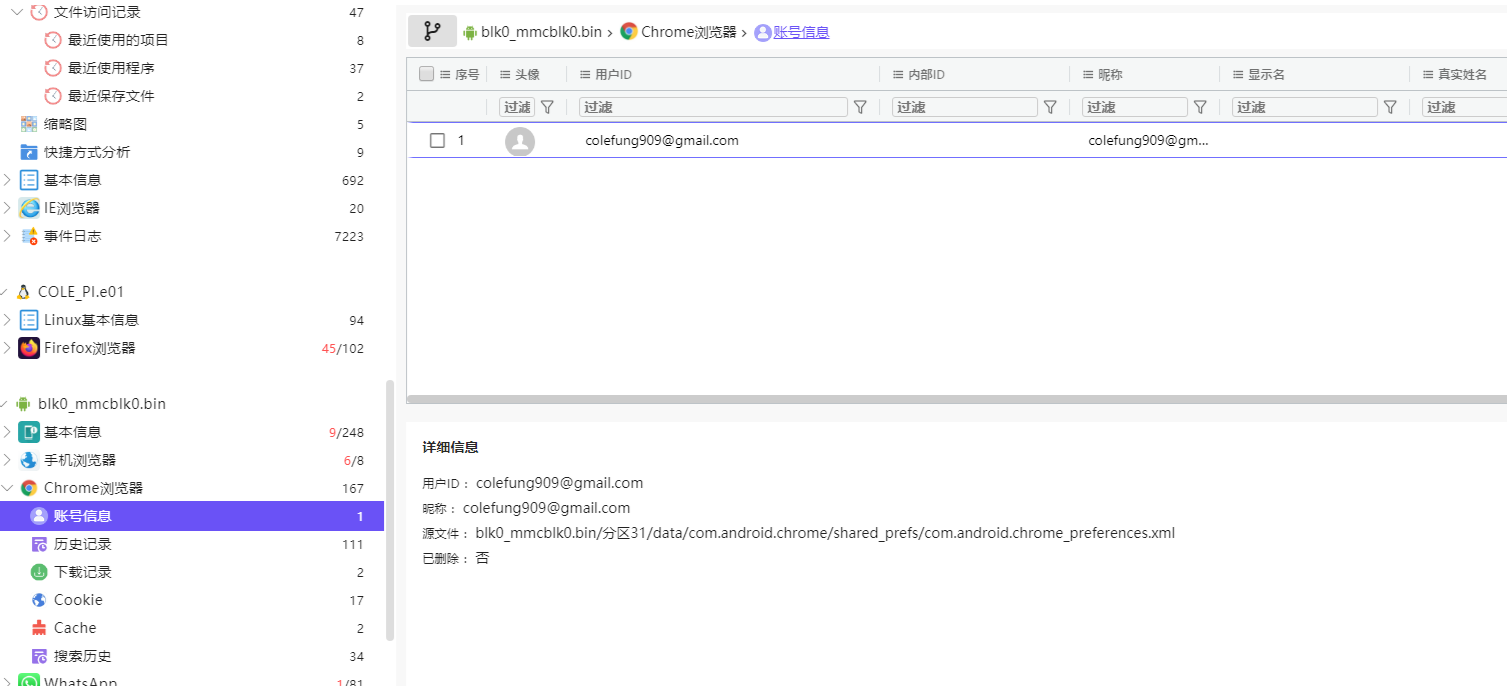

116、在Cole手机, 谷歌的用户个人资料是甚么?

火眼分析(正确的手机bin文件在补充文件里)查看Chrome浏览器账号信息即可

答案:

colefung909@gmail.com

117、Cole的手机上有社交媒体帐户吗?如有,那是甚么?

WhatsApp账户信息

答案:

85263766465@s.whatsapp.net

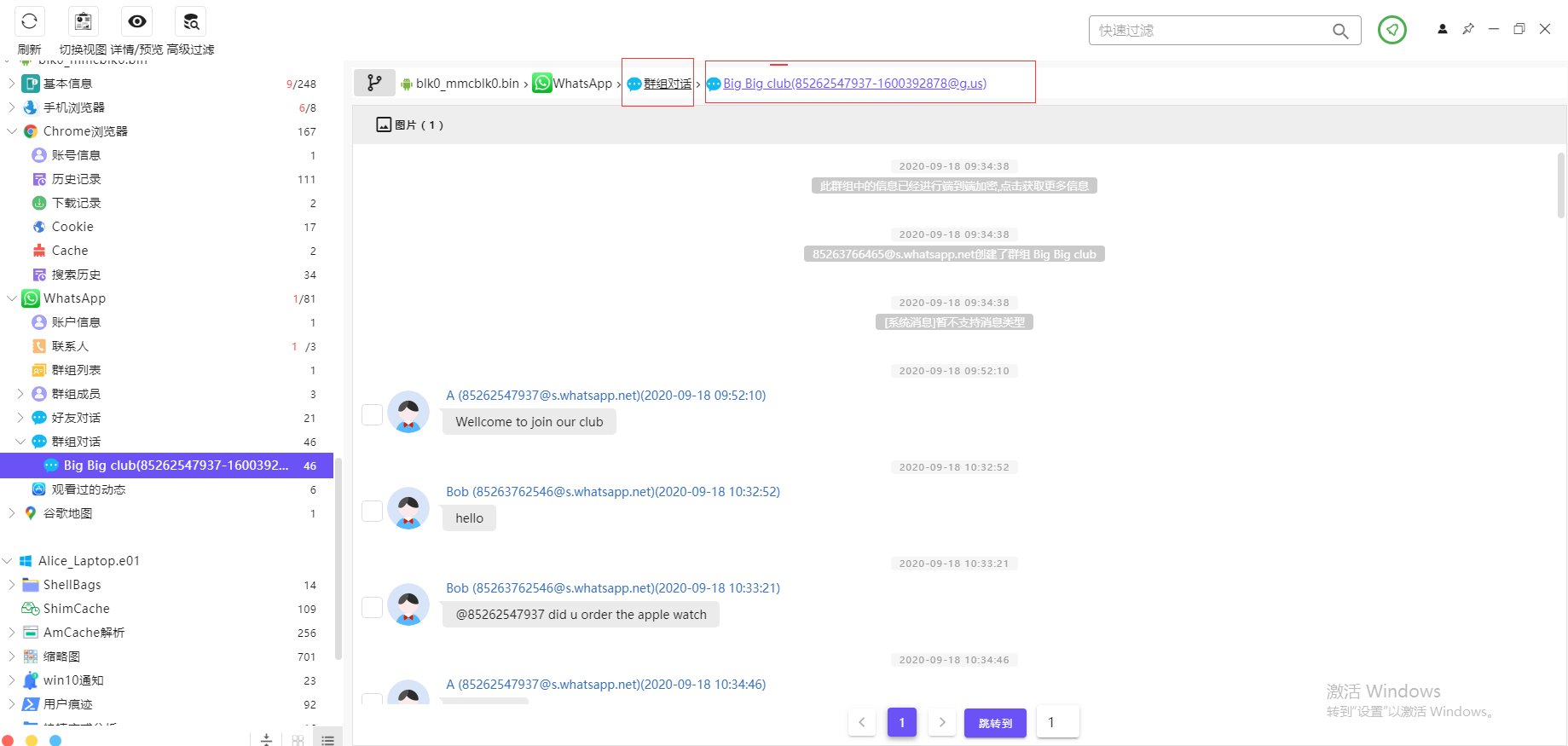

118、Cole与Bob和Alice在同一个小组中进行过交流吗?它是甚么?

答案:

是的,在whatsapp组ID中的群聊消息:85262547937-1600392878@g.us

119、Cole手机的Android ID是甚么?

美亚手机大师V4Bob的解析出来了,Cole的却没解析出来。火眼全局搜索,搜索 android id 也没搜到

想要用盘古石呜呜

答案:

626a98cb2bb965ec

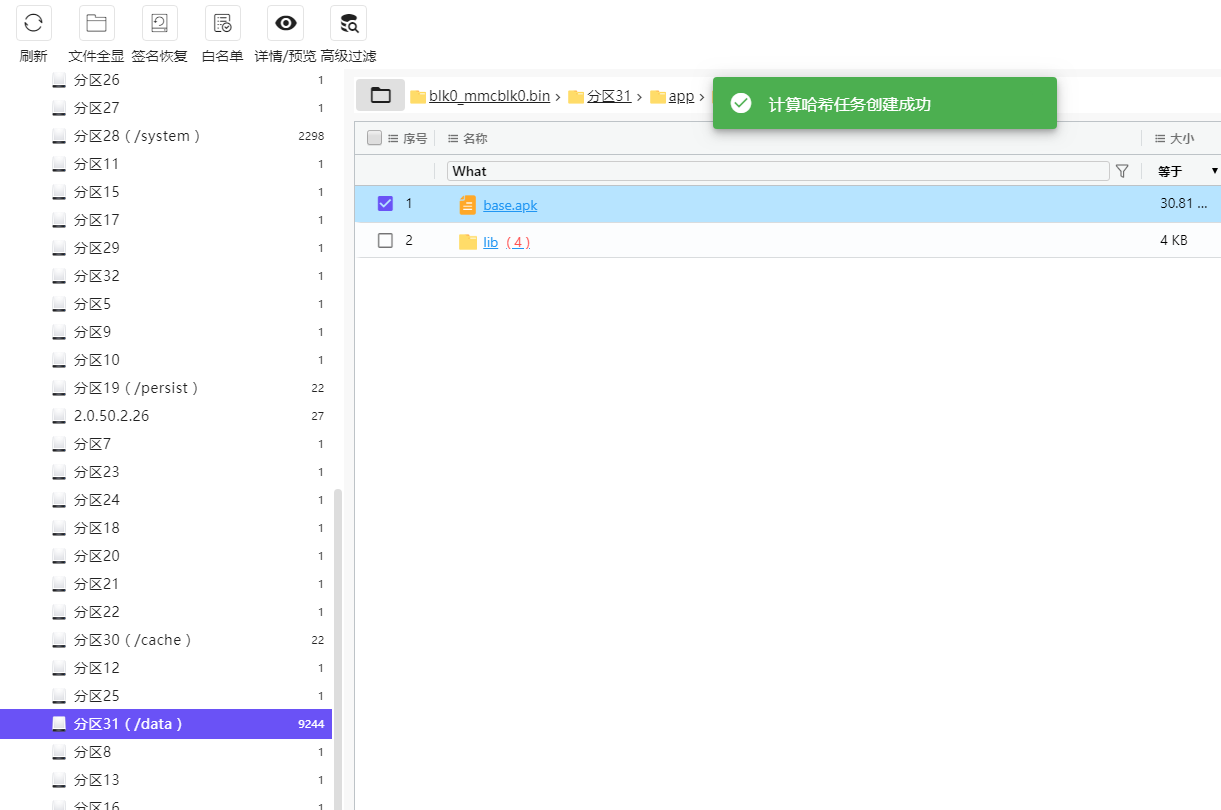

120、已安装的WhatsApp APK文件的哈希值(SHA-256)是甚么?

查看分区31/app/,搜索Whatsapp,然后计算文件夹内的apk

答案:

B31806FA2CCE80923DE8646F835B72D1FB06A97343A5B7242BC3972627C78E1B

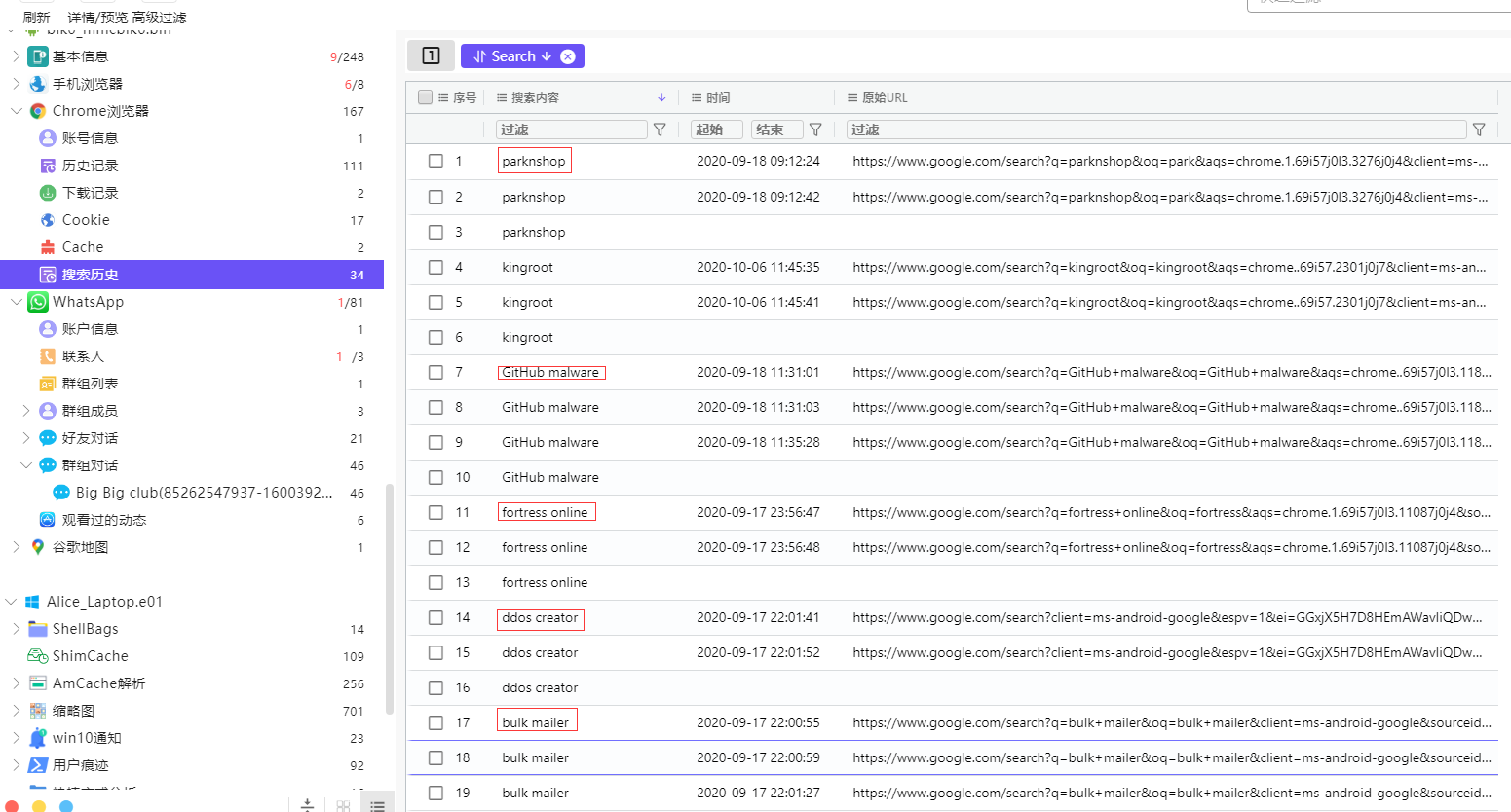

121、列出Chrome的五个“关键词搜索”。

查看搜索历史:

至于为什么选这五个而排除了其他的关键字,比如apple,个人认为还是要根据嫌疑人作案目的来选择

答案:

“bulk mailer, ddos creator, fortress online, parknshop, GitHub malware”

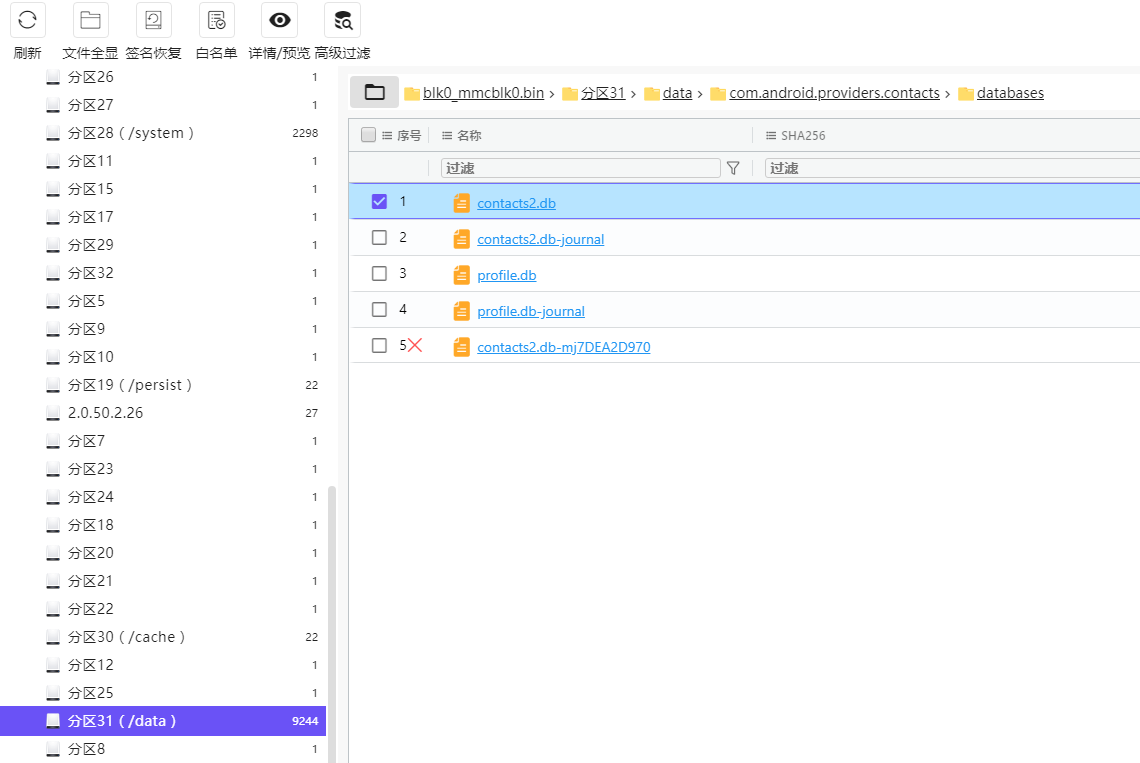

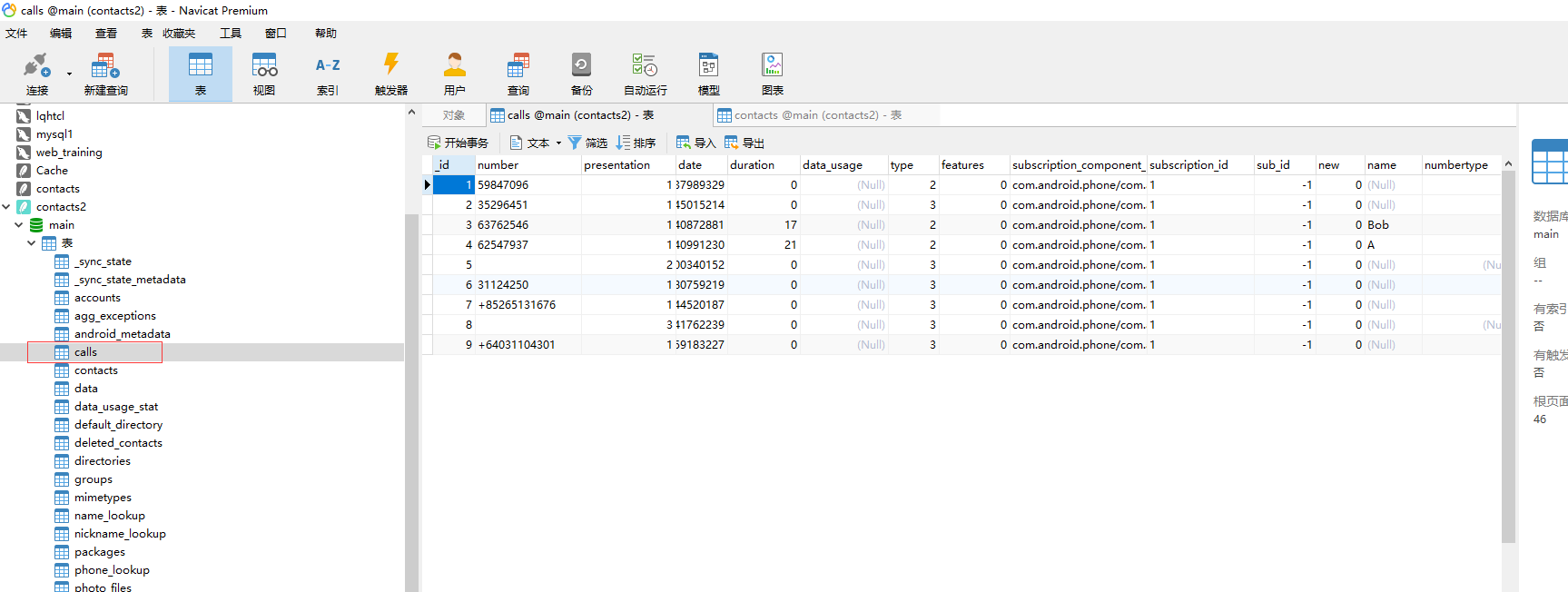

122、在哪里可以找到“Cole的电话”的通话记录?

火眼分析里查看通话记录,随便点一个跳转到源文件,导出db文件查看

Navicat查看:

答案:

Table:calls

123、2020-09-01至2020-09-30之间,“Cole”收到了多少条SMS讯息?

查看短信,排除被删除的信息

答案:

2

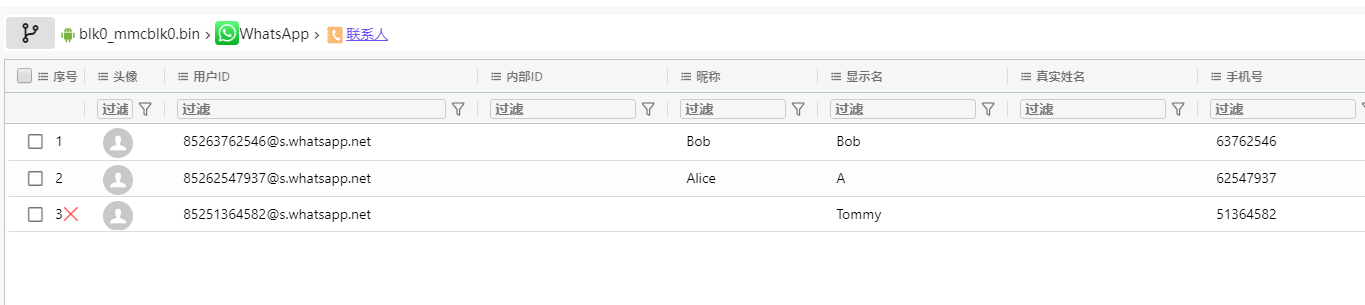

124、在Cole的“ whatsapp”联络人中,有多少用户正在使用“ whatsapp”?

有三个联系人,加上Cole自己

答案:

4

125、

结语

经过长安杯的折磨,感觉美亚杯团体赛还可以接受。

6641

6641

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?