详细文章:

https://blog.csdn.net/qq_43378996/article/details/123910614

前置知识点

Token

- token是什么

token是令牌,和cookie类似,都是用户的凭据,但是比cookie更加安全,cookie一半不会变,且存活时间长,黑客只要拿到cookie就能冒充用户,但是黑客拿到token就不行。 - token怎么获取

1、在页面加载时获取,服务器生成html页面的时候,将token嵌入到表单中

2、在进行敏感操作的时候,先通过AJAX请求服务器获取Token。服务器返回Token后,客户端将其保存,并在后续的请求中携带。 - token的有效期是多久

根据安全性,可以设置过期时间的长短,最短使用一次token就没用了、某个时间段内都有用、多个用户共用一个token - token的工作原理

客户端把从服务器那获取到的token,加入在提交请求的参数中,然后服务器进行对比,如果一致则校验成功。

Referer Header和Origin Header的区别

-

referrer有什么用

Referer 首部会在请求中携带当前请求页面的来源页面的 URL。它能让服务器知道请求是从哪个页面发起的即:记录了该HTTP请求的来源地址 -

referrer的值由什么决定

对于Ajax请求,图片和script等资源请求,Referer为发起请求的页面地址。对于页面跳转,Referer为打开页面历史记录的前一个页面地址。因此我们使用Referer中链接的Origin部分可以得知请求的来源域名。 -

Origin有什么用

Origin 首部会在跨域请求中携带请求的源信息,也就是请求发起页面的协议、域名和端口。它主要用于 CORS(跨域资源共享)机制,帮助服务器判断是否允许该跨域请求。 -

referer和origin有什么差别

1、Referer 首部提供的是请求的来源页面的完整 URL,而 Origin 首部只提供请求的源信息(协议、域名和端口)。

2、Referer 首部在所有请求中都可能存在,而 Origin 首部主要在跨域请求中出现。

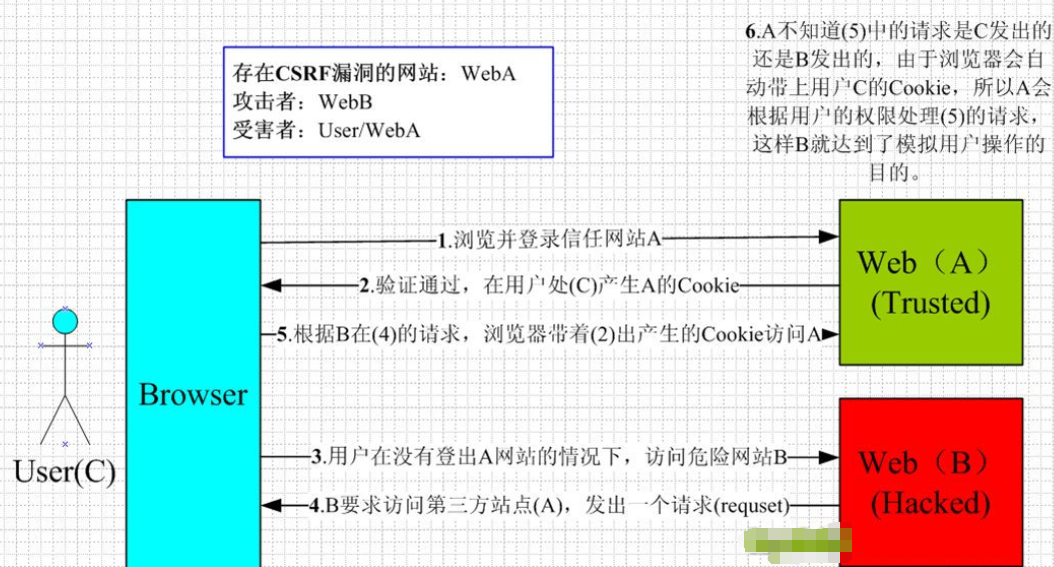

一、CSRF是什么?

CSRF(跨站请求伪造)是一种恶意的利用,攻击者通过伪装成为用户发送请求,执行非用户意愿的操作。简单的说,是攻击者通过一些技术手段欺骗用户的浏览器去访问一个自己以前认证过的站点并运行一些操作(如发邮件,发消息,甚至财产操作(如转账和购买商品))。因为浏览器之前认证过,所以被访问的站点会觉得这是真正的用户操作而去运行。

二、CSRF成功攻击的条件

- 生成一个准确的伪造数据包

- 服务器无过滤或者有过滤能饶过

- 受害者触发伪造的数据包进行请求

三、CSRF的攻击过程?

1、客户端通过账户密码登录访问网站A。

2、网站A验证客户端的账号密码,成功则生成一个sessionlD,并返回给客户端存储在浏览器中。

3、该客户端Tab—个新页面访问了网站B。

4、网站B自动触发要求该客户端访问网站A。(即在网站B中有链接指向网站A)

5、客户端通过网站B中的链接访问网站A。(此时携带有合法的SessionID进行访问站A的)

6、此时网站A只需检验sessionIlD是否合法,合法则执行相应的操作。(因此具体啥工具就得看链接,以及网站B要求访问时携带的数据)

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?