文章目录

前言

随着人工智能的不断发展,以及对接云端上的技术也越来越重要,很多人都开启了了解学习云端技术,本文就介绍了腾讯云上的实时音视频(TRTC)对接内容。

腾讯实时音视频(Tencent Real-Time Communication,TRTC),将腾讯多年来在网络与音视频技术上的深度积累,以多人音视频通话和低延时互动直播两大场景化方案,通过腾讯云服务向开发者开放,致力于帮助开发者快速搭建低成本、低延时、高品质的音视频互动解决方案。

可应用于在视频问诊,多人音视频通话,低延时互动直播等多种应用场景,充分满足各行业客户的音视频等需求。

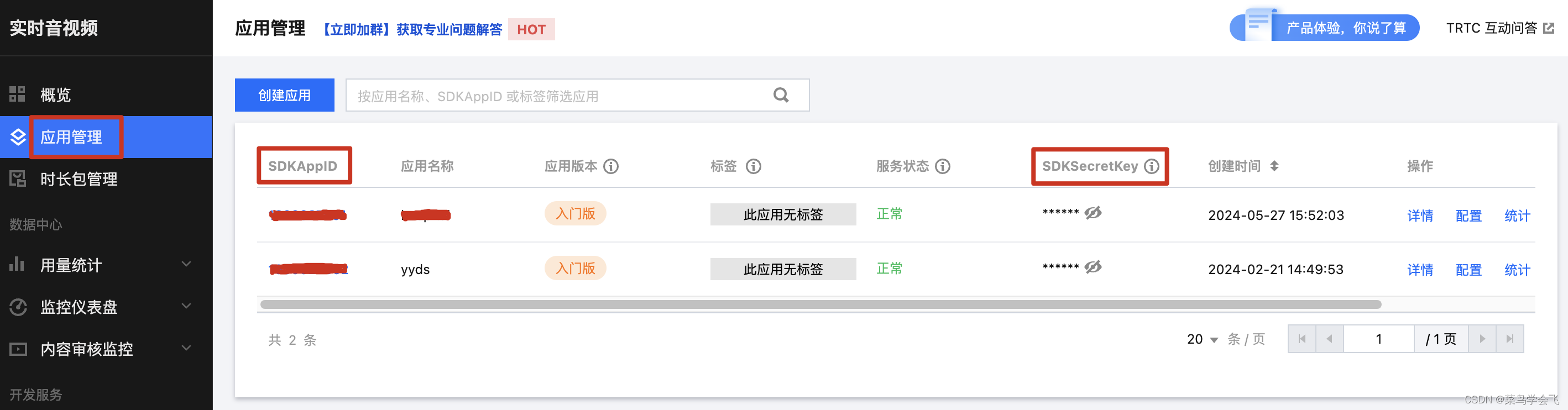

相应的sdkappid和secretKey获取方式

一、腾讯实时音视频

实时音视频(Tencent RTC)基于腾讯多年来在网络与音视频技术上的深度积累,以多人音视频通话和低延时互动直播两大场景化方案,通过腾讯云服务向开发者开放,致力于帮助开发者快速搭建低成本、低延时、高品质的音视频互动解决方案。

多人音视频通话方案

依靠腾讯云覆盖全球的专线网络,全球均可互通,提供覆盖手机、桌面全平台的客户端 SDK 以及云端 API,终端用户还可以在微信、QQ、企业微信的小程序中使用 TRTC 服务,Web 网页也可轻松使用。

低延时互动直播方案

凭借行业领先的网络与音视频技术,结合腾讯云优质的节点资源,帮助开发者搭建卡顿率更低、延时1秒以内的互动直播,让直播走进 CDN 2.0 时代。

产品架构

实时音视频 TRTC 主打全平台互通的多人音视频通话和低延时互动直播解决方案,提供小程序、Web、Android、iOS、Electron、Windows、macOS 等平台的 SDK 便于开发者快速集成并与实时音视频 TRTC 云服务后台连通。通过腾讯云不同产品间的相互联动,还能简单快速地将实时音视频 TRTC 与即时通信 IM、云直播 CSS、云点播 VOD 等云产品协同使用,扩展更多的业务场景。

二、TRTC相关常见问题

2.1、什么是 UserSig?

UserSig 是腾讯云设计的一种安全保护签名,目的是为了阻止恶意攻击者盗用您的云服务使用权。目前,腾讯云的实时音视频(TRTC)、即时通信(IM)以及移动直播(MLVB)等服务都采用了该套安全保护机制。要使用这些服务,您需要在相应 SDK 的初始化或登录函数中提供 SDKAppID,UserID 和 UserSig 三个关键信息。

其中 SDKAppID 用于标识您的应用,UserID 用于标识您的用户,而 UserSig 则是基于前两者计算出的安全签名,它由 HMAC SHA256 加密算法计算得出。只要攻击者不能伪造 UserSig,就无法盗用您的云服务流量。

UserSig 的计算原理以及本质就是对 SDKAppID、UserID、ExpireTime(过期时间) 等关键信息进行了一次哈希加密。

为了让浏览器使用TRTC服务,我们需要让前端js获得TRTC的签名字符串。腾讯云的TRTC签名字符串是如何生成的?可参考:https://cloud.tencent.com/document/product/647/17275。当然我们下面也有实例可供参考。

2.2、正式运行阶段如何计算 UserSig?

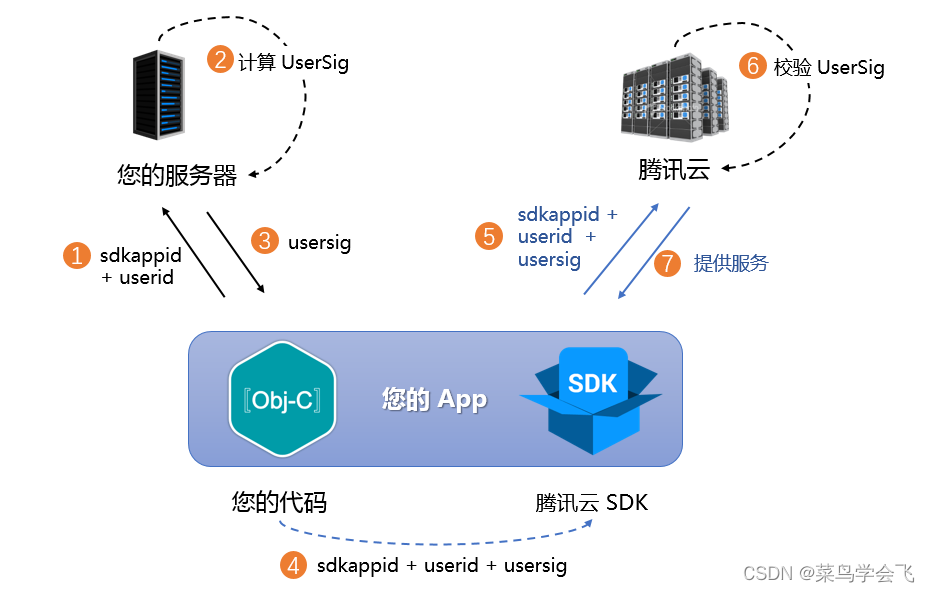

业务正式运行阶段,TRTC 提供安全等级更高的服务端计算 UserSig 的方案,可以最大限度地保障计算 UserSig 用的密钥不被泄露,因为攻破一台服务器的难度要高于逆向一款 App。具体的实现流程如下:

- 您的 App 在调用 SDK 的初始化函数之前,首先要向您的服务器请求 UserSig。

- 您的服务器根据 SDKAppID 和 UserID 计算 UserSig,计算源码见文档前半部分。

- 服务器将计算好的 UserSig 返回给您的 App。

- 您的 App 将获得的 UserSig 通过特定 API 传递给 SDK。

- SDK 将 SDKAppID + UserID + UserSig 提交给腾讯云服务器进行校验。

- 腾讯云校验 UserSig,确认合法性。

- 校验通过后,会向 TRTCSDK 提供实时音视频服务。

三、创建TRTC工具类以及相关实例代码

注意:

因为客户端代码(尤其是 Web 端)中的 SECRETKEY(密钥) 很容易被反编译逆向破解。一旦您的密钥泄露,攻击者就可以盗用您的腾讯云流量。

正确的做法是将 UserSig 的计算代码放在您的业务服务器上,然后由您的 App 在需要的时候向您的服务器获取实时算出的 UserSig。

java工具类实例代码如下:

package com.example.hospital.api.util;

import cn.hutool.json.JSONObject;

import org.springframework.beans.factory.annotation.Value;

import java.nio.charset.StandardCharsets;

import java.util.Base64;

import java.security.*;

import java.util.Arrays;

import java.util.zip.Deflater;

import javax.crypto.Mac;

import javax.crypto.spec.SecretKeySpec;

/**

* 腾讯云实时音视频TRTC工具类

* 1、genUserSig 计算生成获取签名

* 2、genPrivateMapKey 生成带userbuf的签名

* 3、genPrivateMapKeyWithStringRoomID 生成带userbuf的签名

* 4、genUserBuf 视频校验位需要用到的字段,按照网络字节序放入buf中

*/

public class TrtcUtil {

@Value("${tencent.trtc.appId}")

private long sdkappid;

@Value("${tencent.trtc.expire}")

private long expire;

@Value("${tencent.cloud.secretKey}")

private String key;

/**

* 【功能说明】用于签发 TRTC 和 IM 服务中必须要使用的 UserSig 鉴权票据

* <p>

* 【参数说明】

*

* @param userid - 用户id,限制长度为32字节,只允许包含大小写英文字母(a-zA-Z)、数字(0-9)及下划线和连词符。

* expire - UserSig 票据的过期时间,单位是秒,比如 86400 代表生成的 UserSig 票据在一天后就无法再使用了。

* @return usersig -生成的签名(有有效期,不是永久有效的)

*/

public String genUserSig(String userid) {

return genUserSig(userid, expire, null);

}

private String genUserSig(String userid, long expire, byte[] userbuf) {

long currTime = System.currentTimeMillis() / 1000;

JSONObject sigDoc = new JSONObject();

sigDoc.put("TLS.ver", "2.0");

sigDoc.put("TLS.identifier", userid);

sigDoc.put("TLS.sdkappid", sdkappid);

sigDoc.put("TLS.expire", expire);

sigDoc.put("TLS.time", currTime);

String base64UserBuf = null;

if (null != userbuf) {

base64UserBuf = Base64.getEncoder().encodeToString(userbuf).replaceAll("\\s*", "");

sigDoc.put("TLS.userbuf", base64UserBuf);

}

String sig = hmacsha256(userid, currTime, expire, base64UserBuf);

if (sig.length() == 0) {

return "";

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

5667

5667

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?