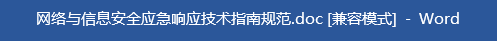

什么是应急响应

“应急响应”对应的英文是“Incident Response”或“Emergency Response”等,通常是指一个组织为了应对各种意外事件的发生所做的准备以及在事件发生后所采取的措施。

有的包在监控设备是看不出来的,跟正常包一样,像0day漏洞,所以需要应急响应。

准备阶段的工作内容主要有两个,一是对信息系统进行初始化的快照。二是准备应急响应工具包。

检测阶段是应急响应全过程中最重要的阶段,在这个阶段需要系统维护人员使用初级检测技术进行检测,确定系统是否出现异常。

Window 入侵排查

入侵排查思路

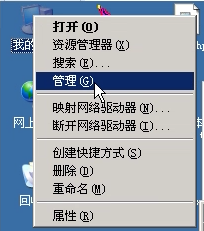

查看服务器是否存在可疑账号、新增账号、隐藏账号

查看远程管理端口是否对公网开放

下面的tcp最后那两行,901是iis端口,当本地端口访问了901那个端口时,就变成了establish状态

工具d盾

结合日志,查看管理员登录时间、用户名是否存在异常。

检查方法:

a、Win+R打开运行,输入“eventvwr.msc”,回车运行,打开“事件查看器”。

检查端口连接情况,是否有远程连接、可疑连接。

检查方法:

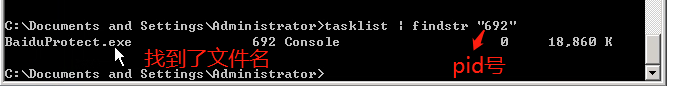

a、netstat -ano 查看目前的网络连接,定位可疑的ESTABLISHED

b、根据netstat 定位出的pid,再通过tasklist命令进行进程定位 tasklist | findstr “PID”

进程

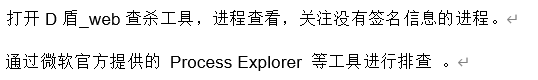

用工具查看进程有没有带微软的数字签名

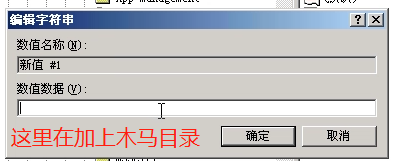

查看开机启动项是否正常,特别注意如下三个注册表项: HKEY_CURRENT_USER\software\micorsoft\windows\currentversion\run HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Run HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Runonce 检查右侧是否有启动异常的项目,如有请删除,并建议安装杀毒软件进行病毒查杀,清除残留病毒或木马。

组策略

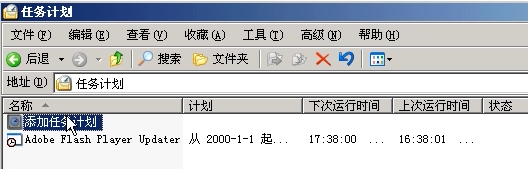

检查计划任务

检查方法:

a、单击【开始】>【设置】>【控制面板】>【任务计划】,查看计划任务属性,便可以发现木马文件的路径。

b、单击【开始】>【运行】;输入 cmd,然后输入at,检查计算机与网络上的其它计算机之间的会话或计划任务,如有,则确认是否为正常连接。

服务自启动

检查方法:单击【开始】>【运行】,输入services.msc,注意服务状态和启动类型,检查是否有异常服务。

检查系统相关信息

1、查看系统版本以及补丁信息

检查方法:单击【开始】>【运行】,输入systeminfo,查看系统信息

上面那个启动失败了,用下面这个

查找可疑目录及文件

自动化查杀

病毒查杀

检查方法:下载安全软件,更新最新病毒库,进行全盘扫描。

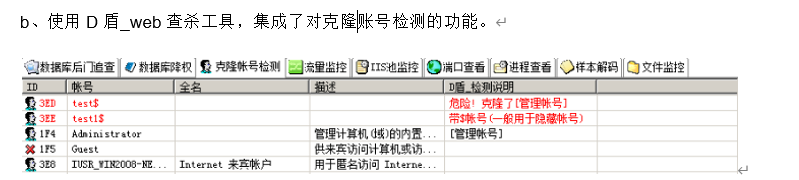

webshell查杀

检查方法:选择具体站点路径进行webshell查杀,建议使用两款webshell查杀工具同时查杀,可相互补充规则库的不足。

六、日志分析

系统日志

分析方法:

a、前提:开启审核策略,若日后系统出现故障、安全事故则可以查看系统的日志文件,排除故障,追查入侵者的信息等。

b、Win+R打开运行,输入“eventvwr.msc”,回车运行,打开“事件查看器”。

C、导出应用程序日志、安全日志、系统日志,利用Log Parser进行分析。

WEB访问日志

分析方法:

a、找到中间件的web日志,打包到本地方便进行分析。

b、推荐工具:Window下,推荐用 EmEditor 进行日志分析,支持大文本,搜索效率还不错。

Linux下,使用Shell命令组合查询分析

0x02 工具篇

• 病毒分析 :

PCHunter:http://www.xuetr.com

火绒剑:https://www.huorong.cn

Process Explorer:https://docs.microsoft.com/zh-cn/sysinternals/downloads/process-explorer

processhacker:https://processhacker.sourceforge.io/downloads.php

autoruns:https://docs.microsoft.com/en-us/sysinternals/downloads/autoruns

OTL:https://www.bleepingcomputer.com/download/otl/

• 病毒查杀:

卡巴斯基:http://devbuilds.kaspersky-labs.com/devbuilds/KVRT/latest/full/KVRT.exe

(推荐理由:绿色版、最新病毒库)

大蜘蛛:http://free.drweb.ru/download+cureit+free

(推荐理由:扫描快、一次下载只能用1周,更新病毒库)

火绒安全软件:https://www.huorong.cn

360杀毒:http://sd.360.cn/download_center.html

• 病毒动态:

CVERC-国家计算机病毒应急处理中心:http://www.cverc.org.cn

微步在线威胁情报社区:https://x.threatbook.cn

火绒安全论坛:http://bbs.huorong.cn/forum-59-1.html

爱毒霸社区:http://bbs.duba.net

腾讯电脑管家:http://bbs.guanjia.qq.com/forum-2-1.html

• 在线病毒扫描网站:

http://www.virscan.org //多引擎在线病毒扫描网 v1.02,当前支持 41 款杀毒引擎

https://habo.qq.com //腾讯哈勃分析系统

https://virusscan.jotti.org //Jotti恶意软件扫描系统

http://www.scanvir.com //针对计算机病毒、手机病毒、可疑文件等进行检测分析

• webshell查杀:

D盾_Web查杀:http://www.d99net.net/index.asp

河马webshell查杀:http://www.shellpub.com

深信服Webshell网站后门检测工具:http://edr.sangfor.com.cn/backdoor_detection.html

Safe3:http://www.uusec.com/webshell.zip

432

432

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?