临近冬奥、残奥,发一篇Windows的应急响应,希望对大家有所帮助,下一篇会发Linux的应急响应。

目录

Part1 前期交互

这个阶段主要是先找客户了解主机的基本情况。如:

-

主机是否存在弱口令

-

主机是否对外网接通

-

什么时候发现电脑被入侵,网络攻击的事件类型。

-

主机日常是否有人进行维护

- 主机是作为客户机还是服务器

-

客户机:最近有没有点一些恶意链接,或收到钓鱼邮件

-

服务器:主机开放了什么服务,日常扮演的角色。

-

当我们对这台主机了解的越多,我们就越能有一个明确的排查思路,工作就会比较流畅。

Part2 主机排查

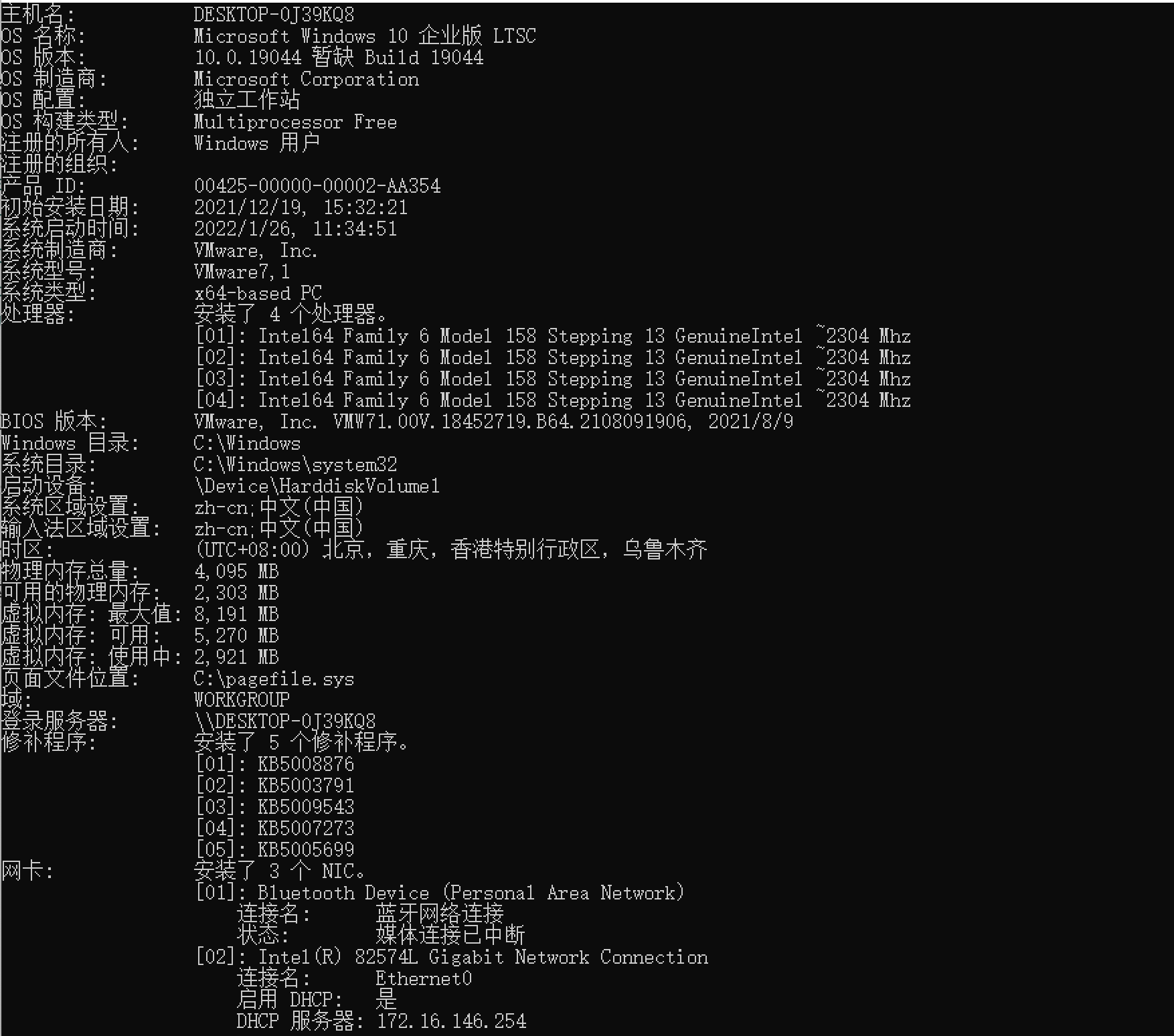

查看这台主机的操作系统信息。

1、开始-》运行-》cmd-》systeminfo

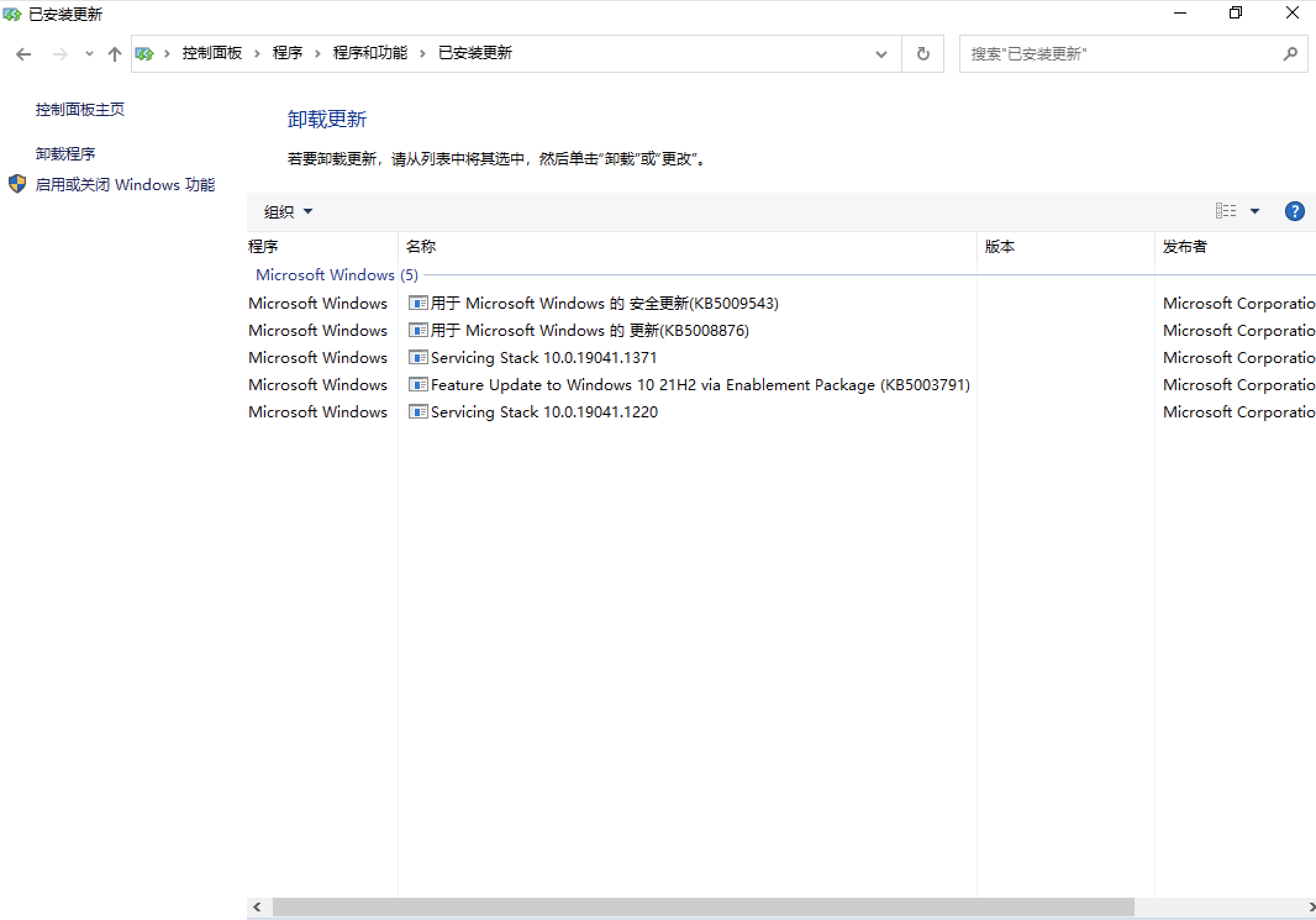

2、开始-》运行-》appwiz.cpl-》已安装更新

从中查找这台主机的系统版本和所安装的补丁,判断是否有漏装的补丁。如:代号为KB4012212,KB4012215的补丁是微软针对Windows server 2008R2发布的永恒之蓝漏洞补丁。

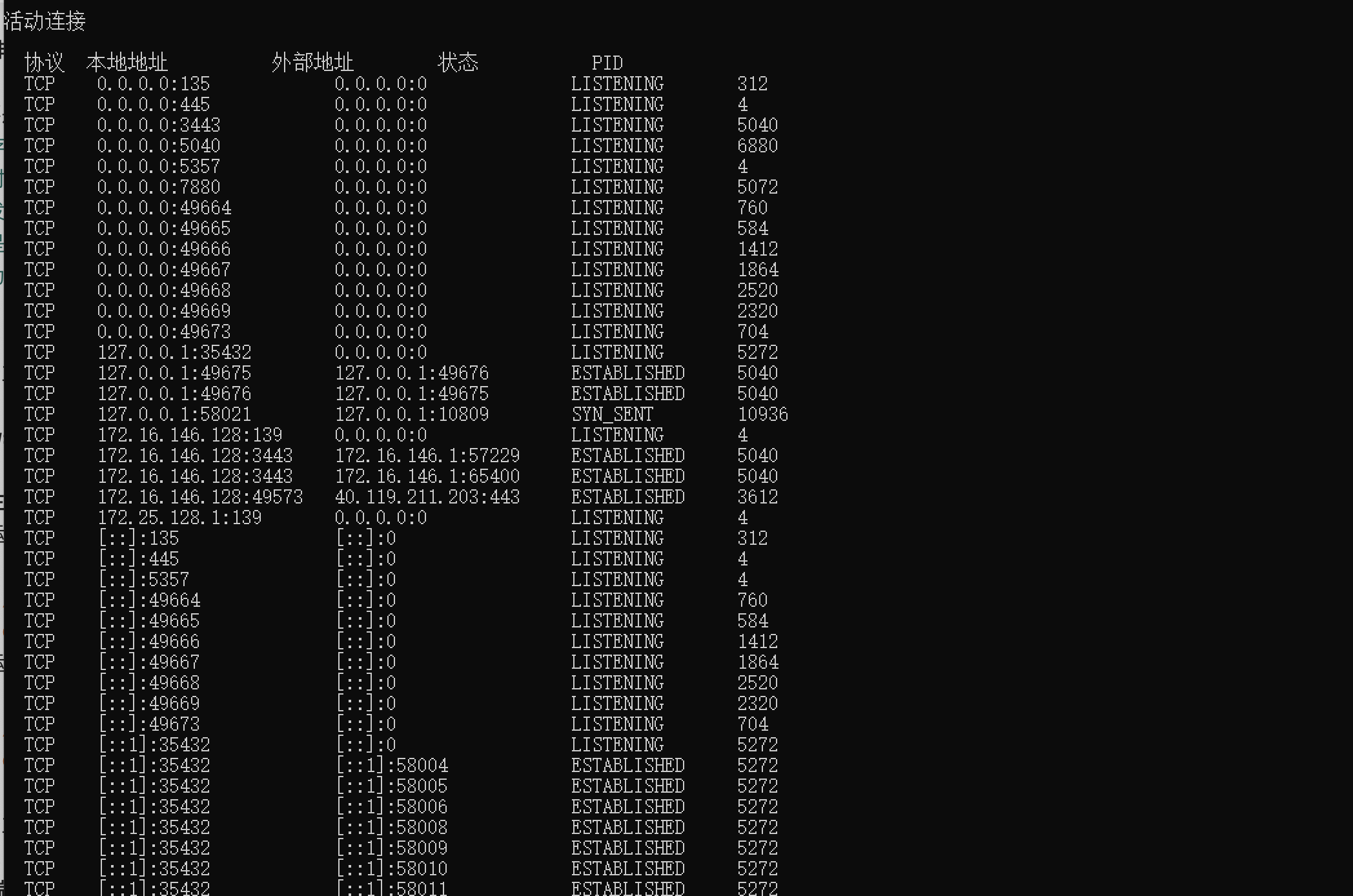

查看开放端口

1、开始-》运行-》cmd-》netstat -ano

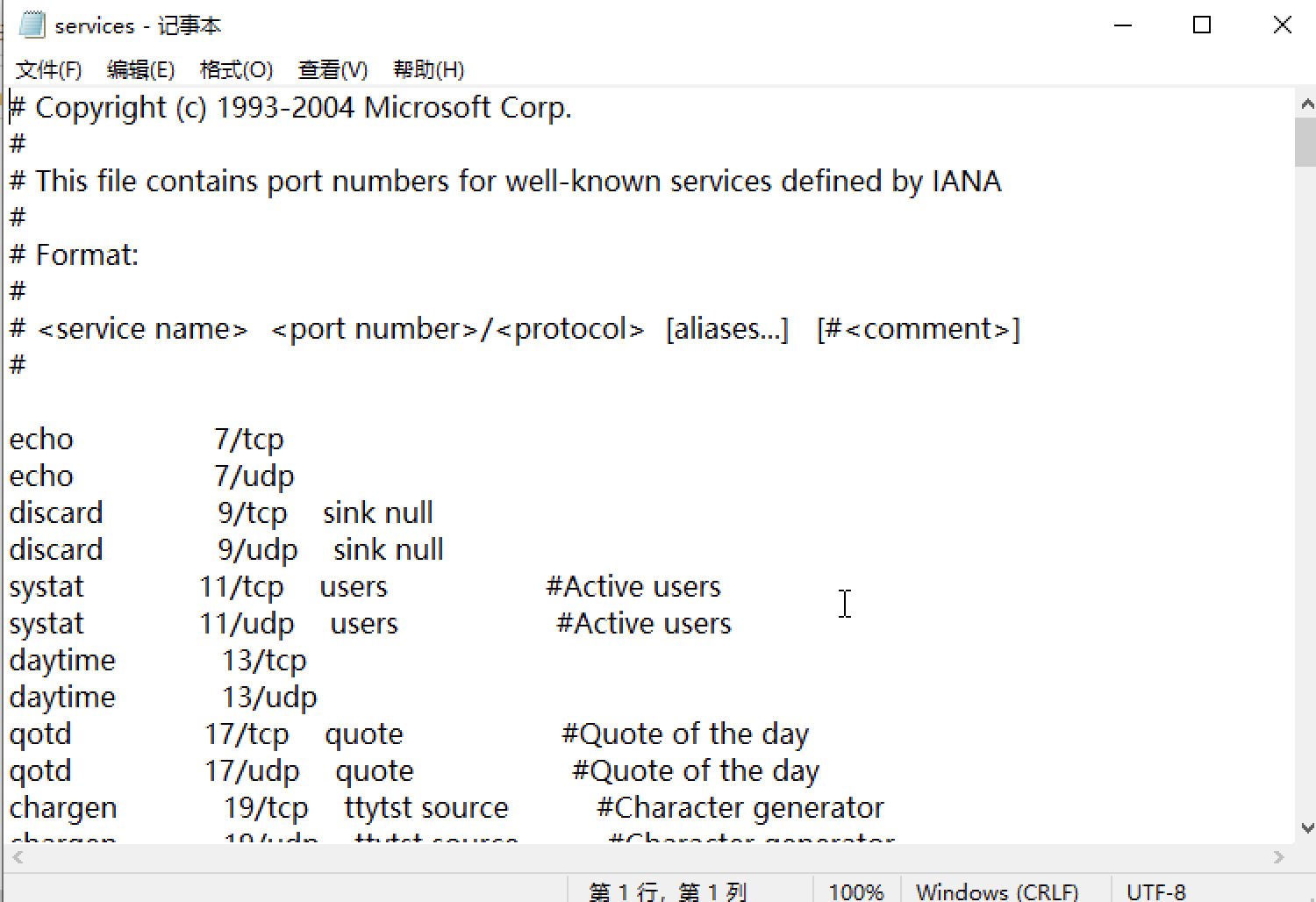

注意开放的可疑端口,如果主机未进行断网,则可能还在进行外连,这时需要重点注意ESTABLISHED。 如果有些开放的端口你不太清楚干什么用的,可以在C:\Windows\System32\drivers\etc\service查看

当你发现某个端口不正常的时候,可以输入tasklist | findstr 'pid'进行进程查看。

查看运行的进程

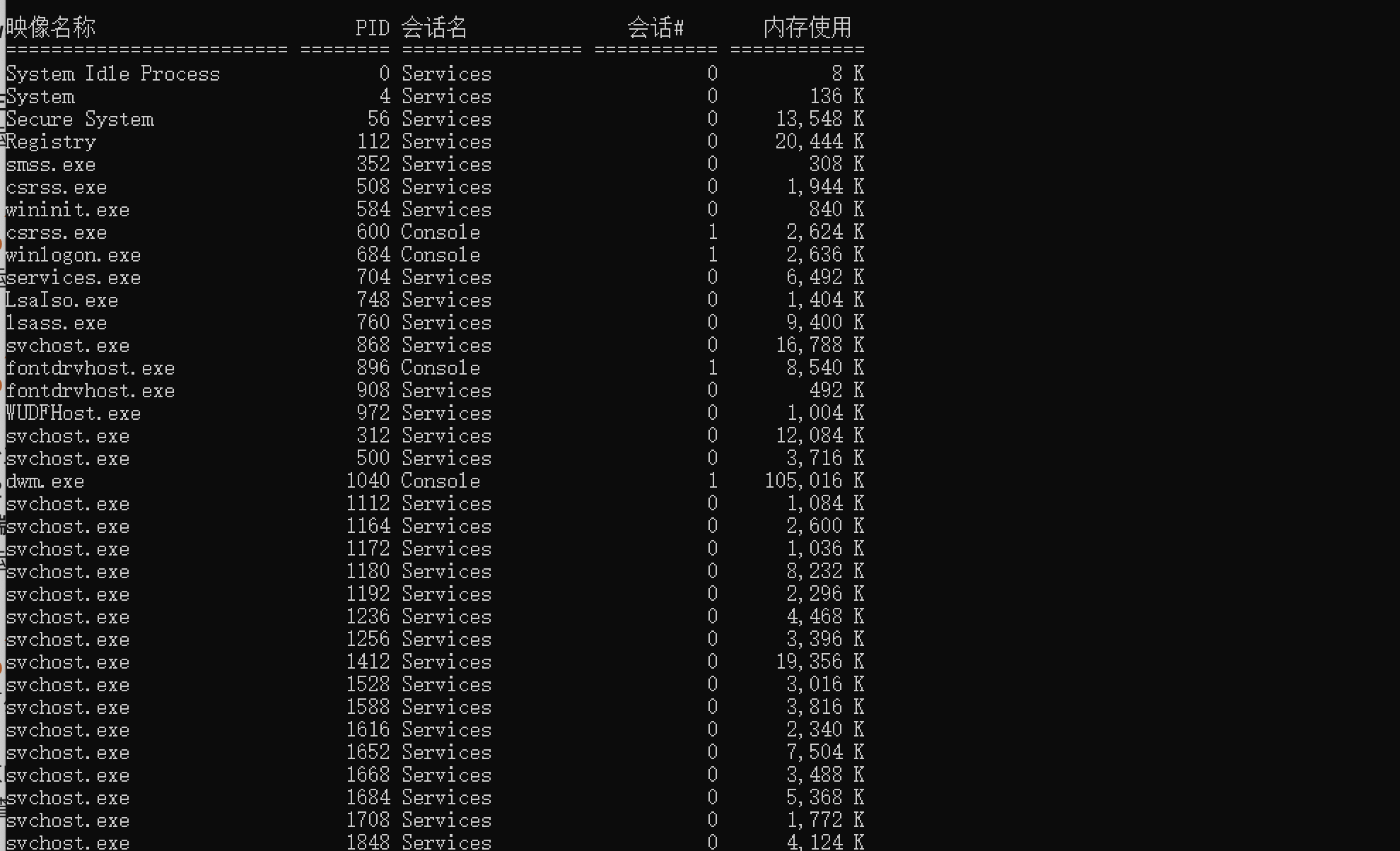

1、开始-》运行-》cmd-》tasklist

2、开始-》运行-》cmd-》wmic process

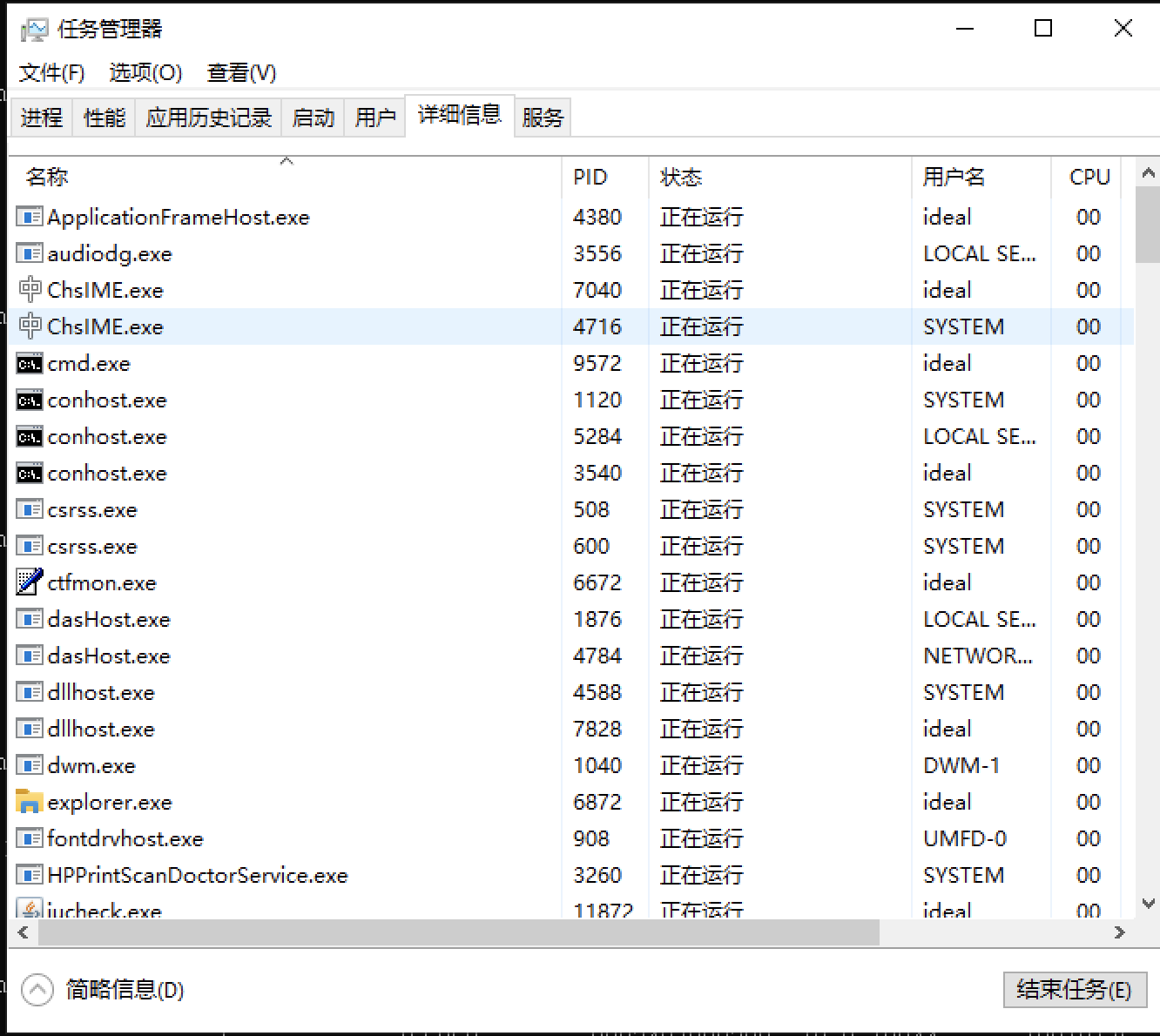

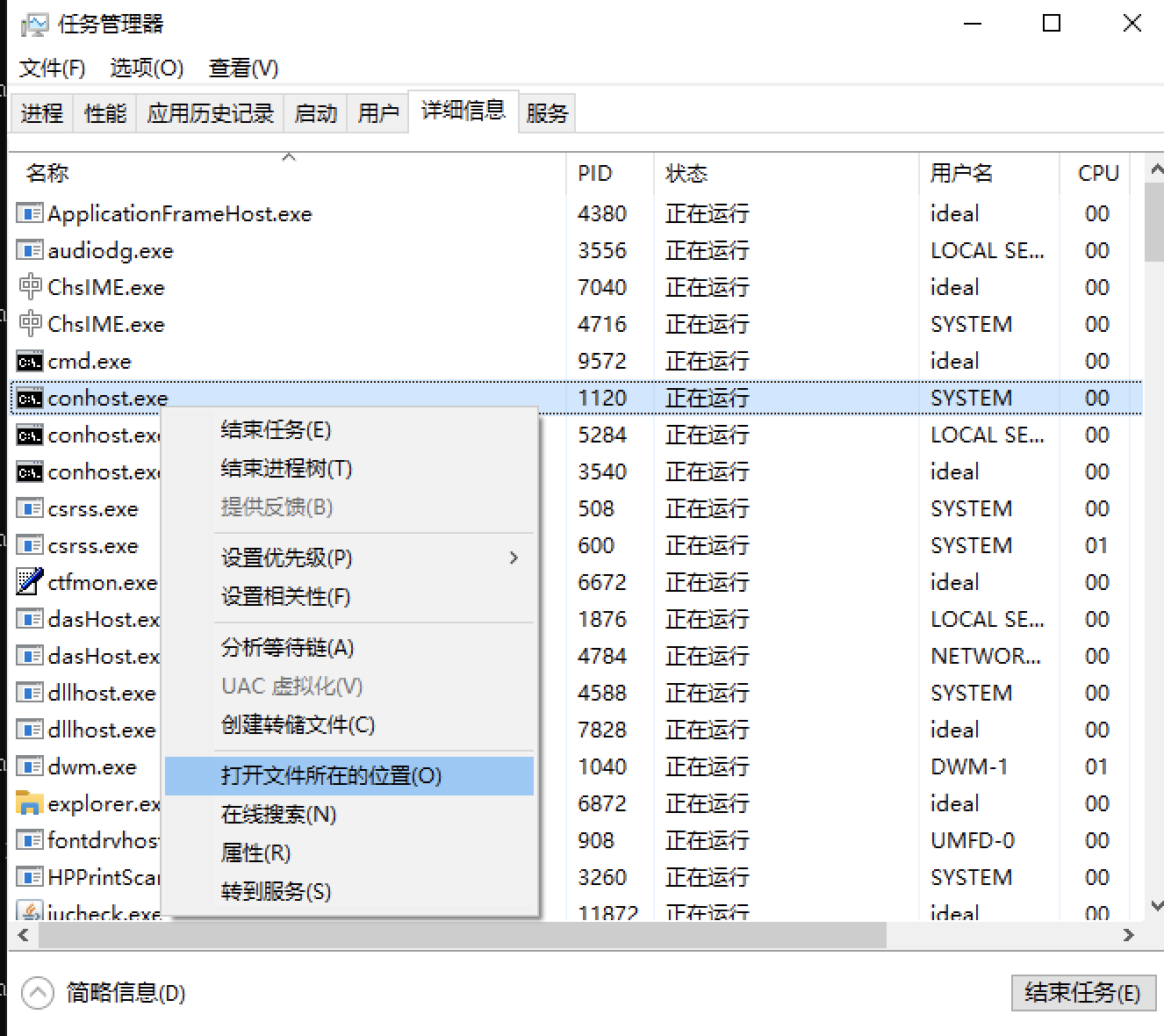

3、查看某个进程的详情信息 开始-》运行-》cmd-》wmic process where name='进程名' list full 4、任务管理器-》详细信息

5、查看进程运行的位置

- 观察可疑进程主要观察。

-

没有签名验证信息的进程

-

没有描述信息的进程

-

进程的属主

-

进程的路径是否合法

-

CPU或内存资源占用长时间过高的进程

-

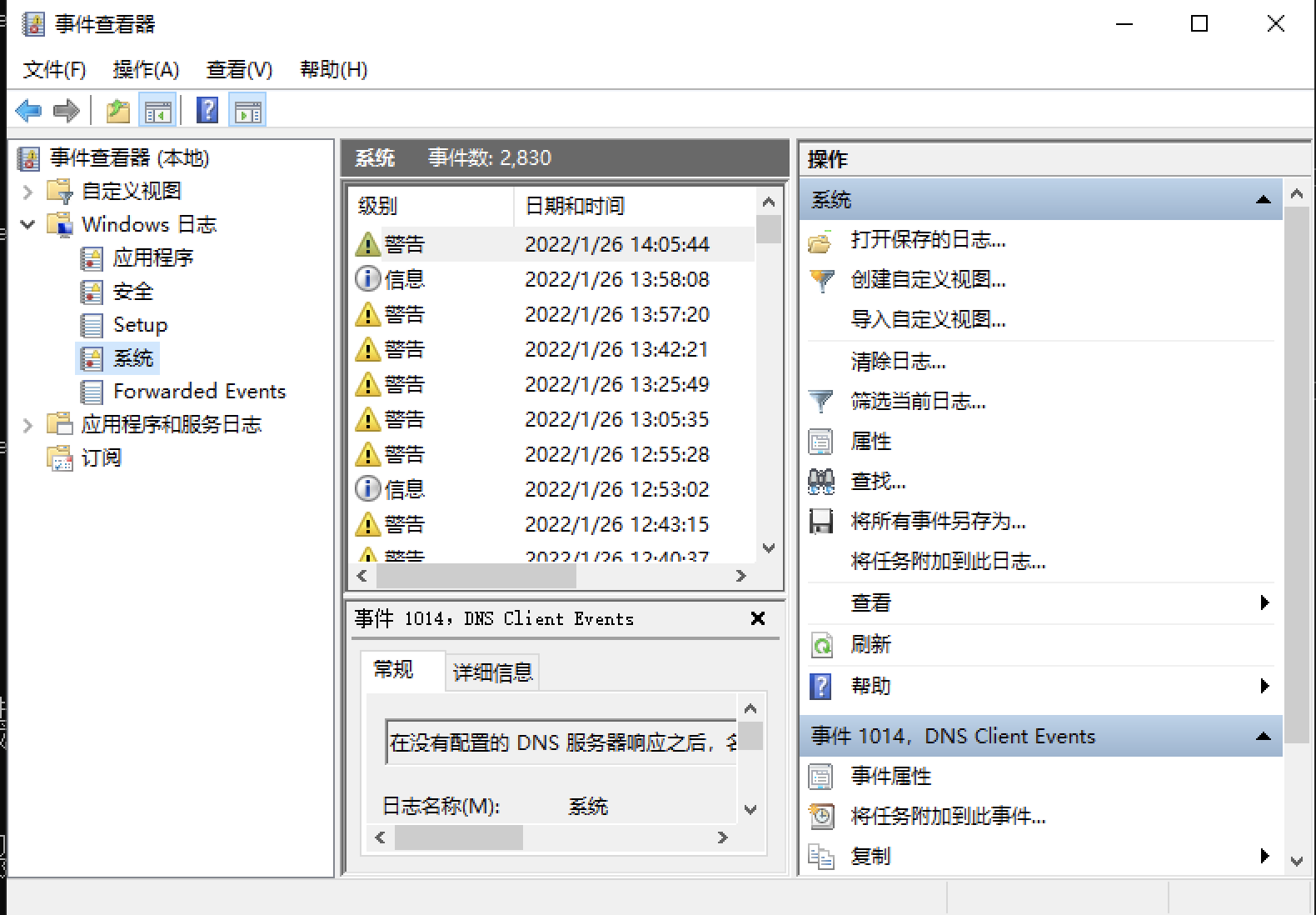

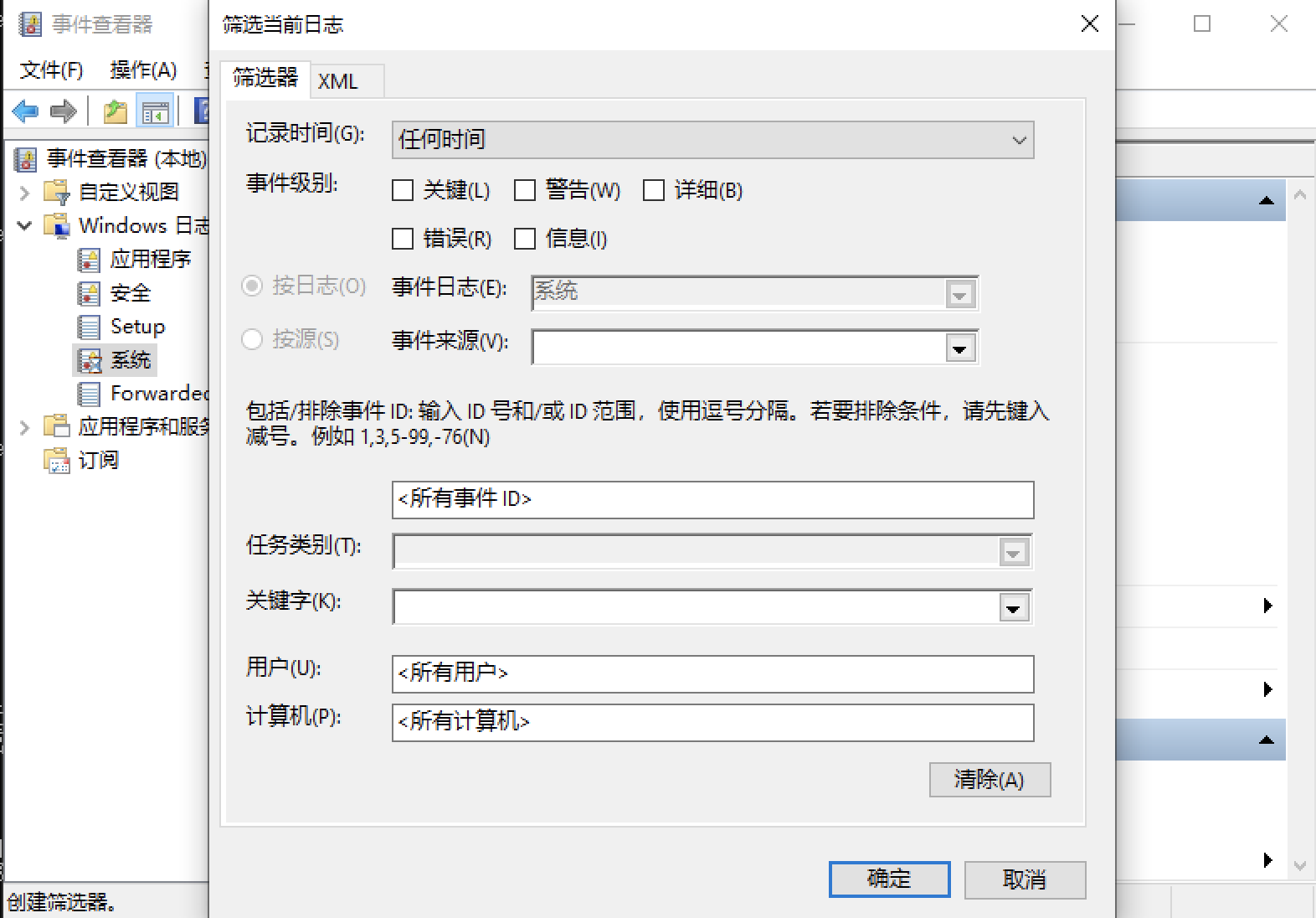

日志分析 1、开始-》运行-》eventvwr.exe

主要看应用安全和系统

可根据时间和关键字进行筛选

-

重要的事件 ID(安全日志,Security.evtx)

-

4624:账户成功登录

-

4648:使用明文凭证尝试登录

-

4778:重新连接到一台 Windows 主机的会话

-

4779:断开到一台 Windows 主机的会话

-

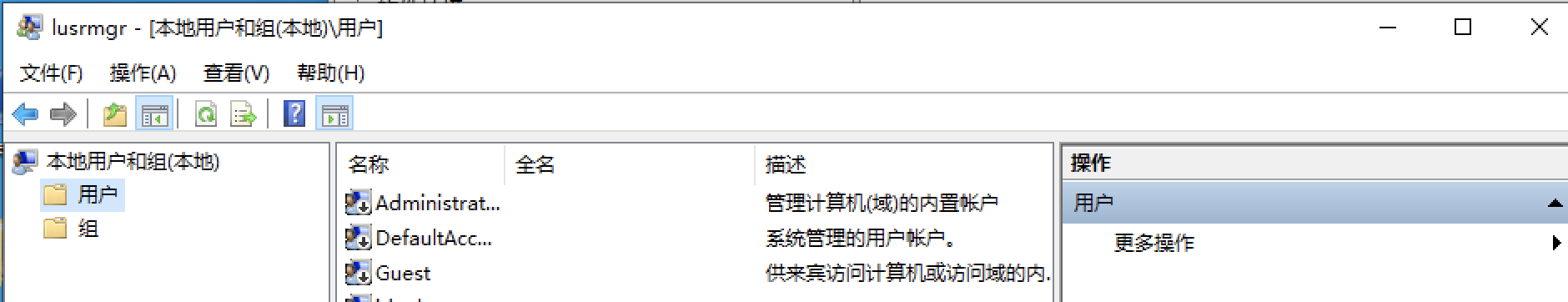

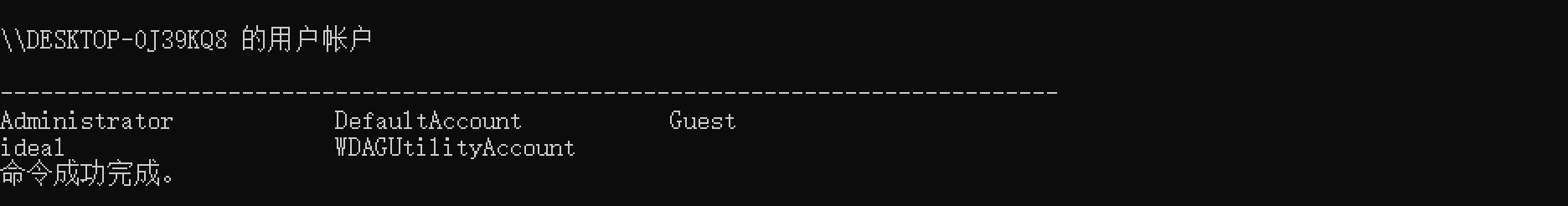

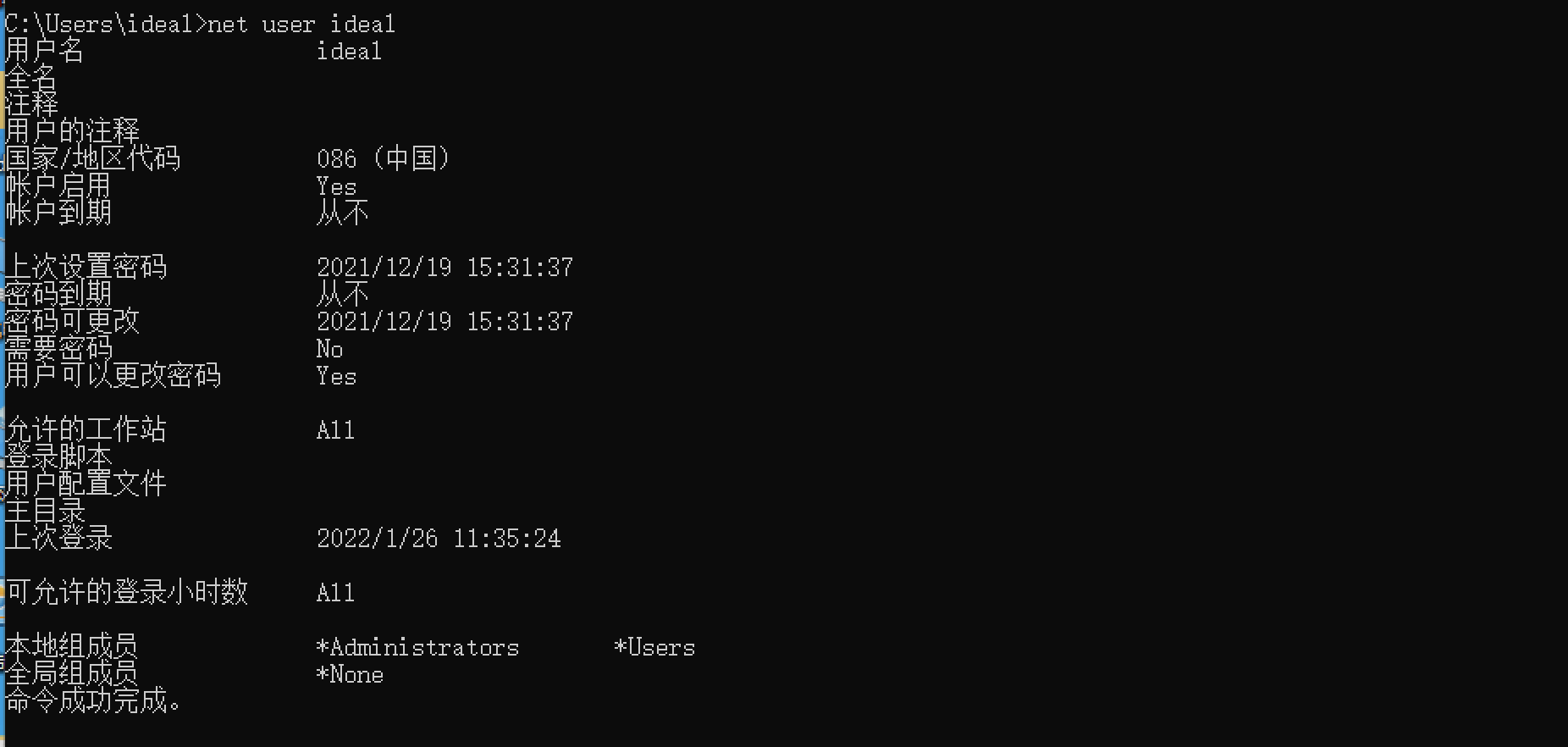

查看用户 1、开始-》运行-》lusrmgr.msc

2、开始-》运行-》cmd-》net user

3、去C:\Users查看是否有多出的家目录

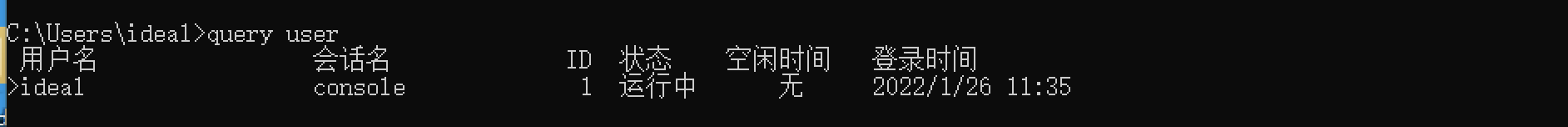

4、开始-》运行-》cmd-》query user。查看现在在线的用户

5、开始-》运行-》cmd-》net user 用户名 查看用户名上次登录时间

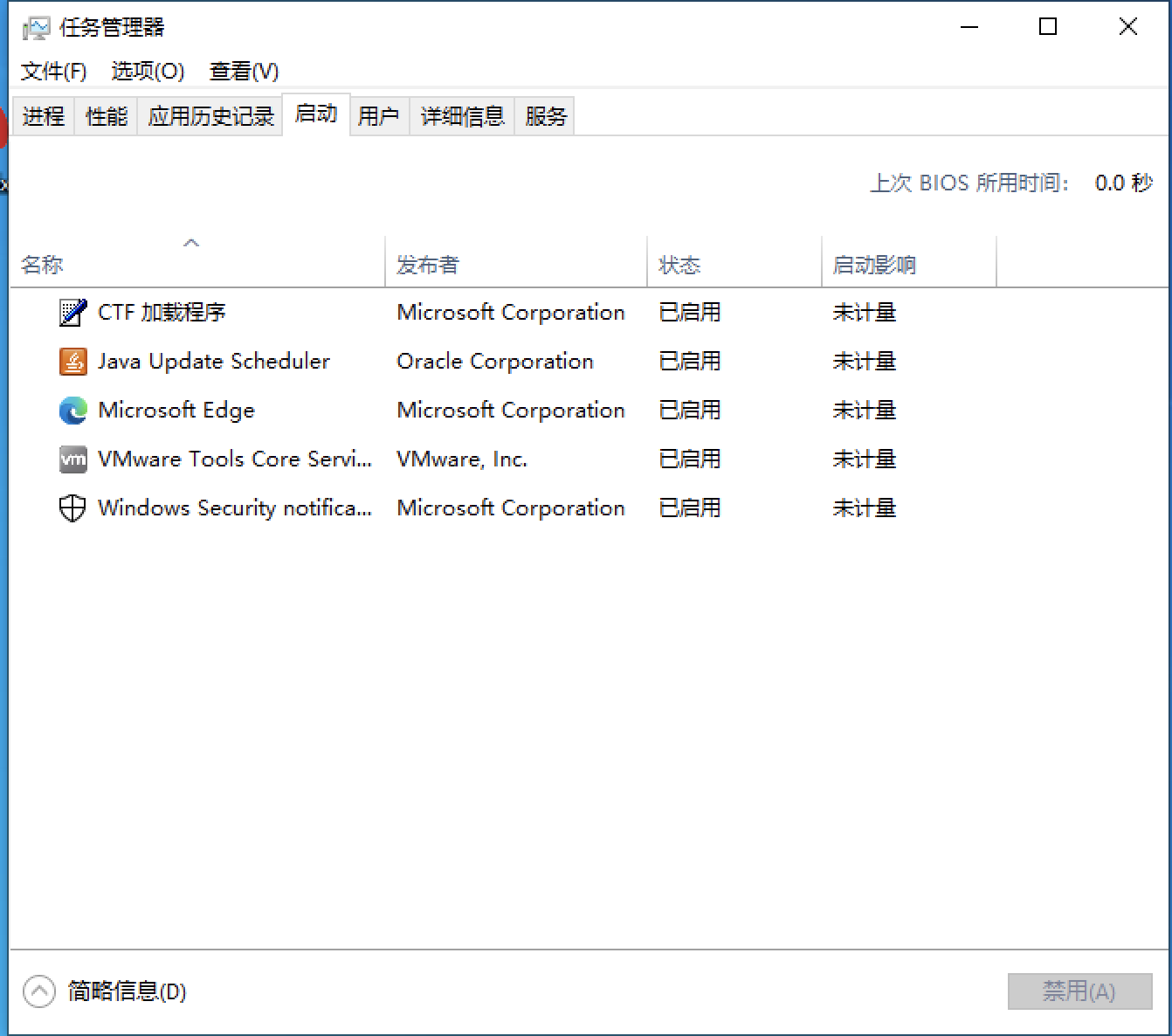

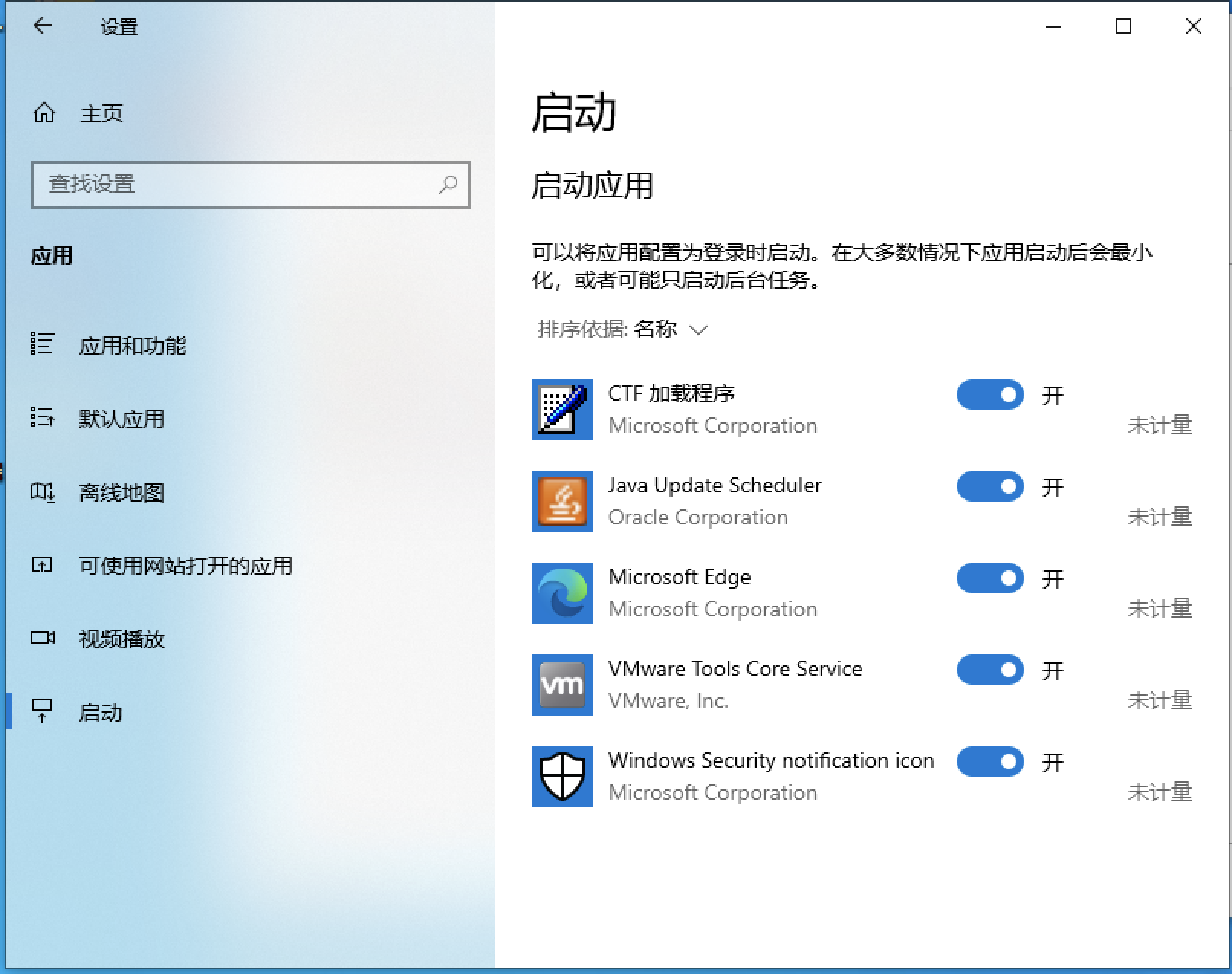

注意是否存在异常用户,或者隐藏用户,克隆用户, 打开lusrmgr.msc用户,用户名后面如果有$则是隐藏用户。可以结合日志,查看用户的异常登录时间 查看开机启动

1、任务管理器-》启动

2、设置-》应用-》启动

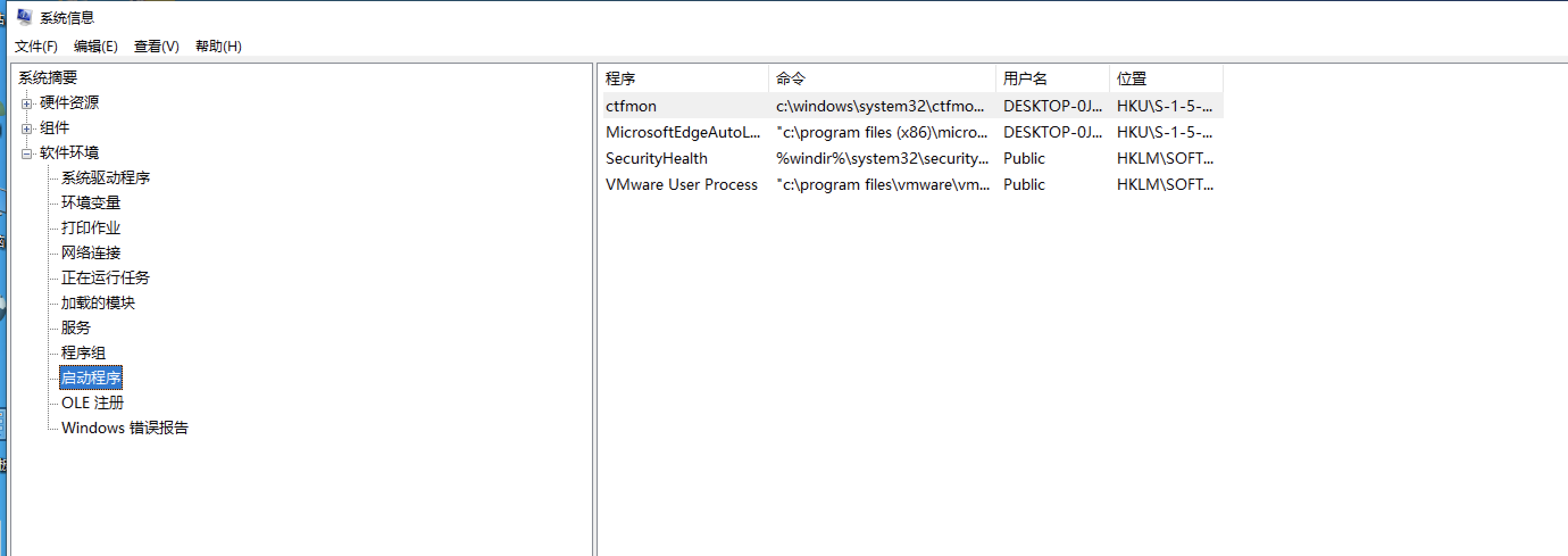

3、开始-》所有程序-》启动 4、开始-》运行-》msinfo32-》软件环境-》启动程序

5、检查注册表

HKEY_CURRENT_USER\software\micorsoft\windows\currentversion\run

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Run

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Runonce

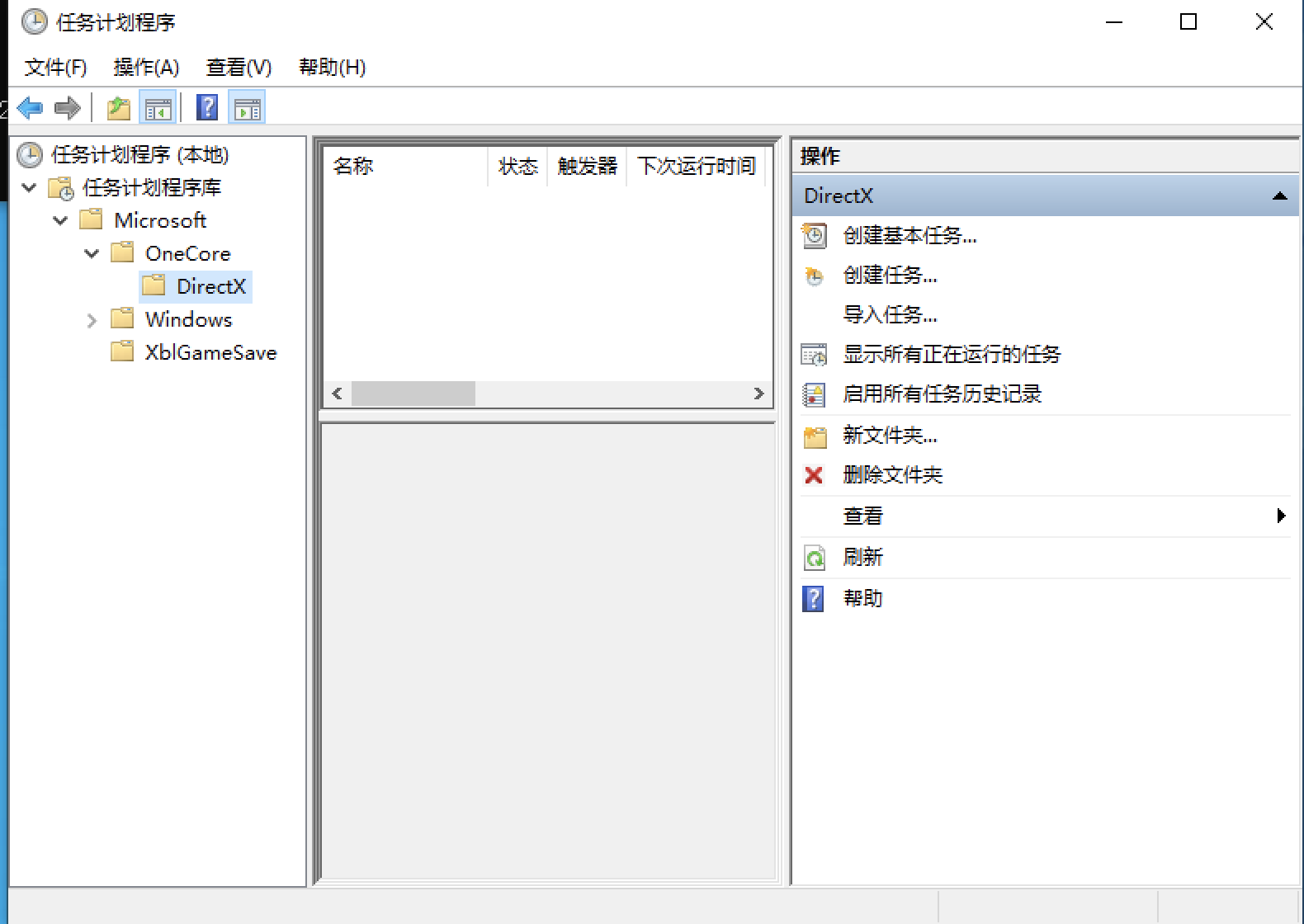

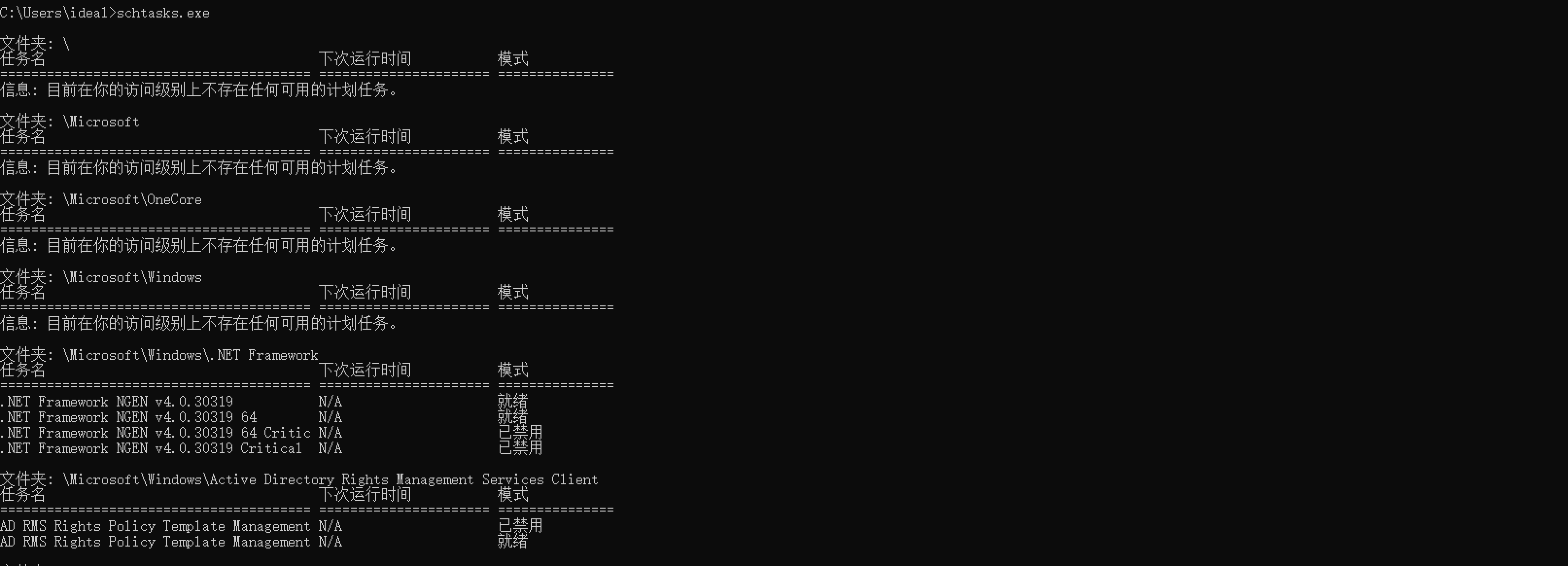

查看计划任务

1、开始-》运行-〉taskschd.msc

2、开始-》运行-〉cmd-》at或者schtasks.exe。

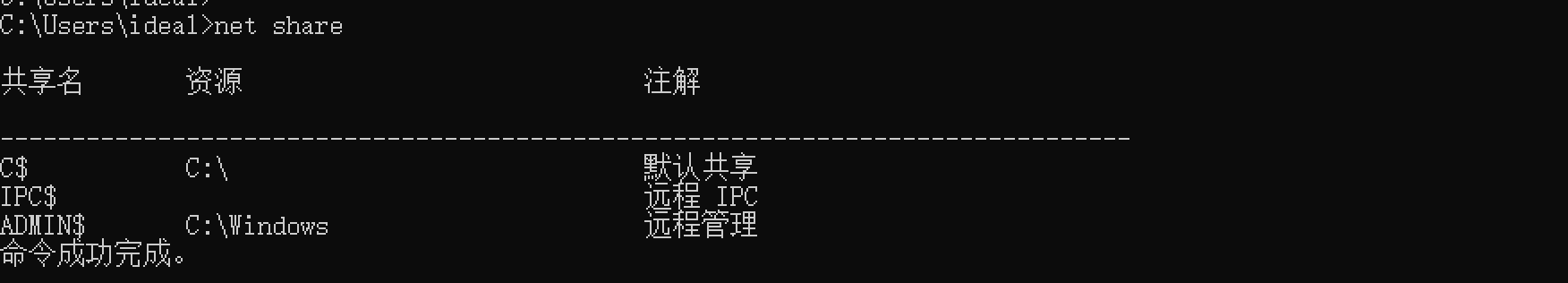

如果存在445端口查看文件共享

开始-》运行-》cmd-》net share

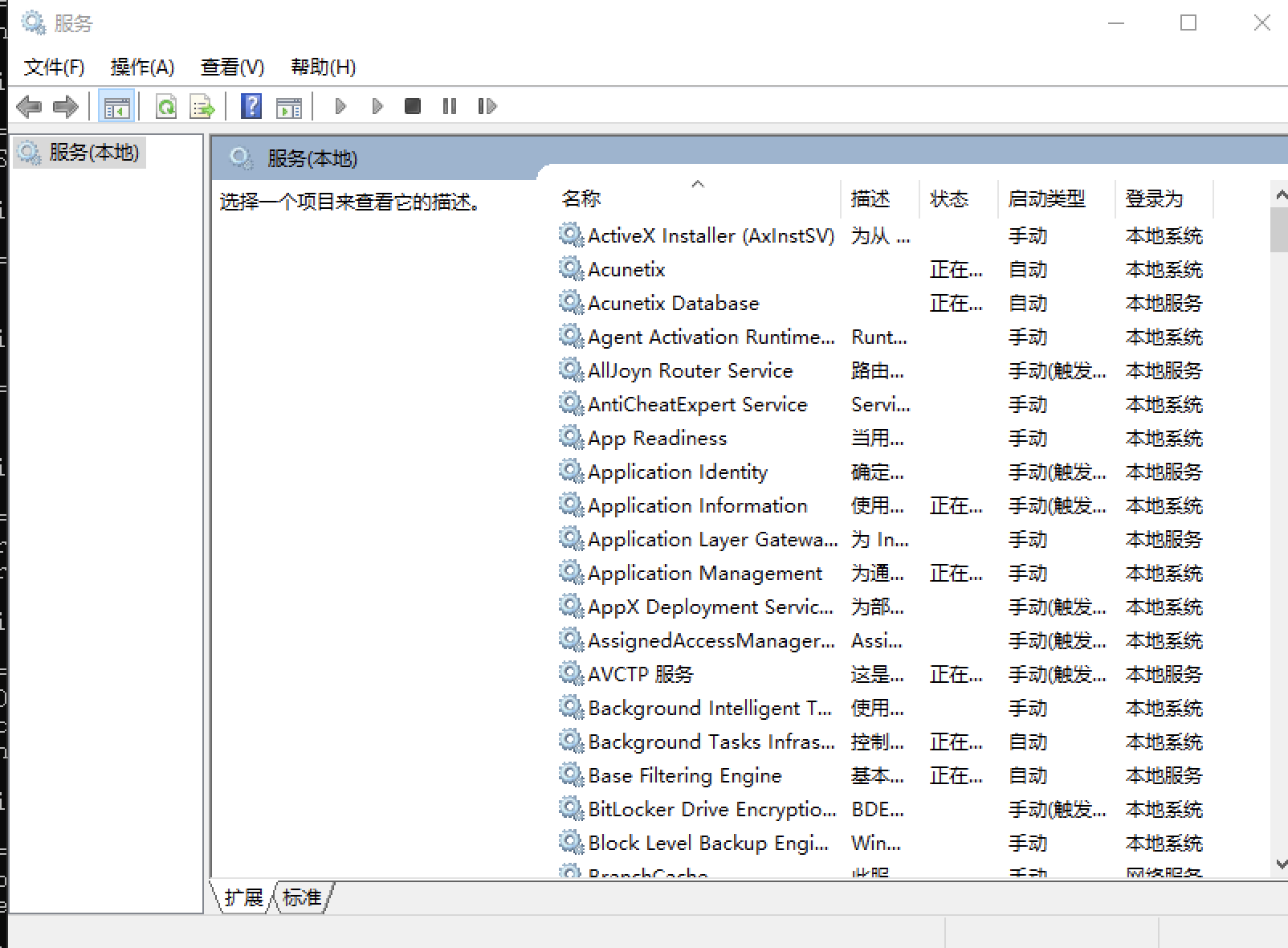

查看服务 开始-》运行-》services.msc

查看是否存在可疑的自启服务

敏感目录排查

-

%WINDIR%

-

%TEMP%

-

%UserProfile%\Recen 最近打开的文件

-

%LOCALAPPDATA%

-

%APPDATA%

-

各盘下的tmp缓存目录,例如C:\Windows\Temp

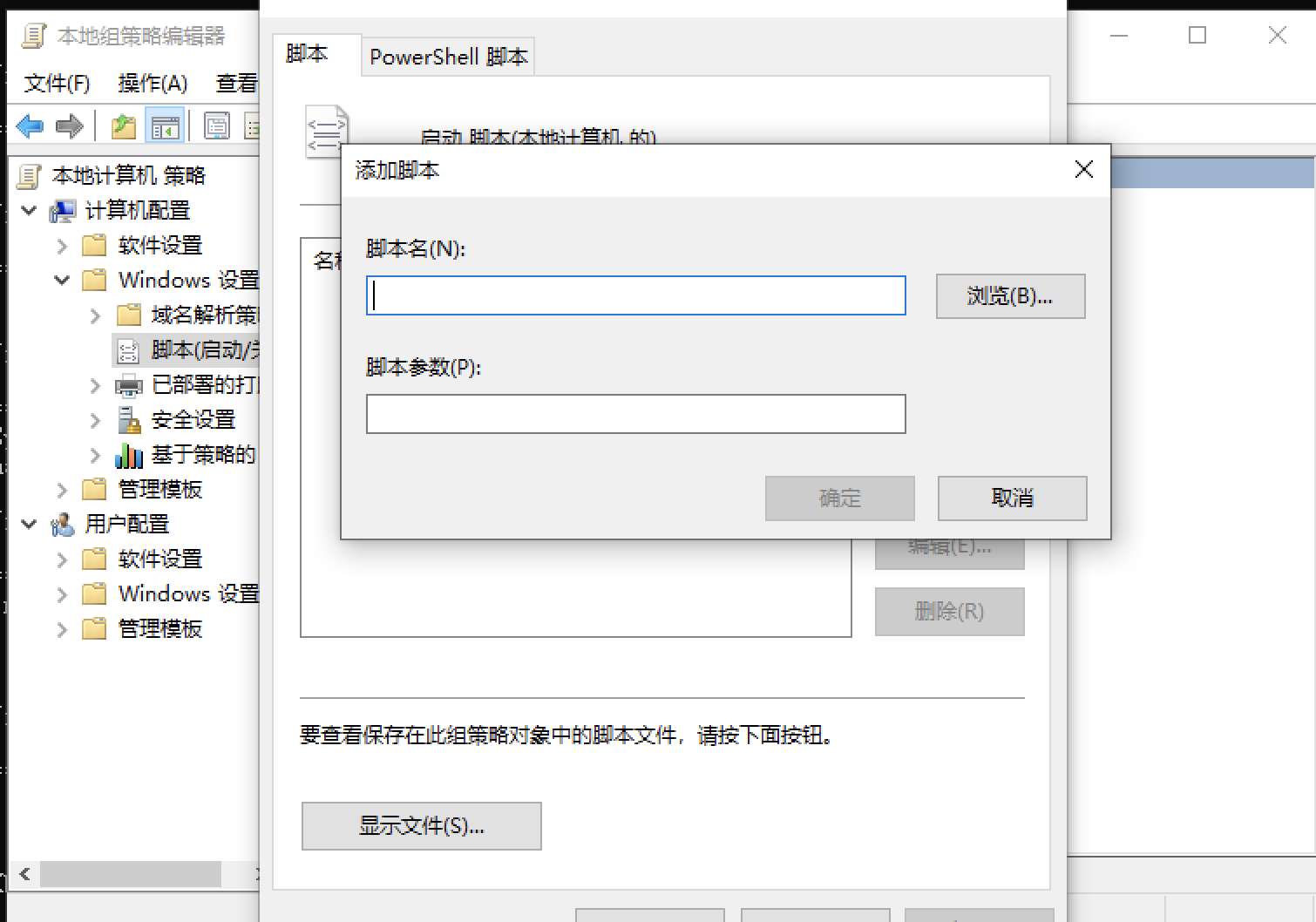

组策略排查 开始-》运行-》gpedit.msc

中间件日志分析

关于服务器上的中间件,就去存放日志的地方进行分析。

Part3 工具篇

病毒分析

PCHunter:http://www.xuetr.com

火绒剑:https://www.huorong.cn

Process Explorer:https://docs.microsoft.com/zh-cn/sysinternals/downloads/process-explorer

processhacker:https://processhacker.sourceforge.io/downloads.php

autoruns:https://docs.microsoft.com/en-us/sysinternals/downloads/autoruns

OTL:https://www.bleepingcomputer.com/download/otl/

SysInspector:http://download.eset.com.cn/download/detail/?product=sysinspector

病毒查杀

卡巴斯基:http://devbuilds.kaspersky-labs.com/devbuilds/KVRT/latest/full/KVRT.exe

大蜘蛛:http://free.drweb.ru/download+cureit+free

火绒安全软件:https://www.huorong.cn

360杀毒:http://sd.360.cn/download_center.html

病毒动态

CVERC-国家计算机病毒应急处理中心:http://www.cverc.org.cn

微步在线威胁情报社区:https://x.threatbook.cn

火绒安全论坛:http://bbs.huorong.cn/forum-59-1.html

在线病毒扫描网站

多引擎在线病毒扫描网:http://www.virscan.org

腾讯哈勃分析系统:https://habo.qq.com

Jotti恶意软件扫描系统:https://virusscan.jotti.org

针对计算机病毒、手机病毒、可疑文件等进行检测分析:http://www.scanvir.com

webshell查杀

D盾_Web查杀:http://www.d99net.net/index.asp

河马webshell查杀:http://www.shellpub.com

深信服Webshell网站后门检测工具:http://edr.sangfor.com.cn/backdoor_detection.html

在线沙箱分析

360安全大脑沙箱云:https://ata.360.net/dashboard

微步云沙箱:https://s.threatbook.cn/

魔盾安全分析:https://www.maldun.com/submit/submit_file/

“D&X 安全实验室”

专注渗透测试技术

全球最新网络攻击技术

1784

1784

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?