模拟Weblogic的SSRF漏洞实验:

1.打开搭建好vulhub的虚拟机,输入su切换到root用户

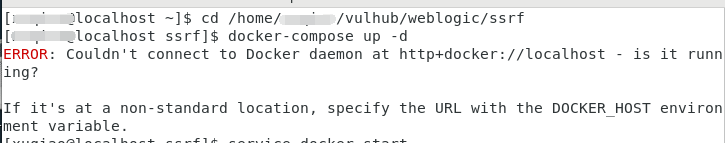

如果不切换,则会报下面的错

2、进入到vulhub下weblogic/ssrf/中用gedit打开靶场说明书README.md

ls

gedit README.md

3、使用docker-compose up -d命令打开靶场,复制网址http://your-ip:7001/uddiexplorer/SearchPublicRegistries.jsp

4、用ifconfig或ip addr查看本机IP,然后将IP加到复制的网址中去

.

5.将网址在浏览器中打开

6、使用burp抓包,send to Repeater

7、回到说明书中复制图中选中的代码

8、在命令行中输入docker inspect 容器id获取Weblogic的IP,容器id使用docker ps -a 查看

9.将复制的代码粘贴到GET请求的位置,然后获取Weblogic和本机IP替换掉原有IP并把端口改为4444

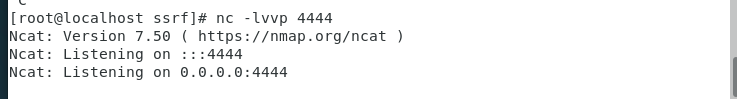

10.输入nc -lvvp 4444开始监听端口

11、再来到bp确认数据修改好后点击go

12、过一会监听到了,直接获得getshell权限,完成

2190

2190

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?