眼见为虚

下载解压得到一个key.rar和flag.zip。

打开flag.zip发现需要解压密码

打开key.rar得到key.txt提示Key is not here :(

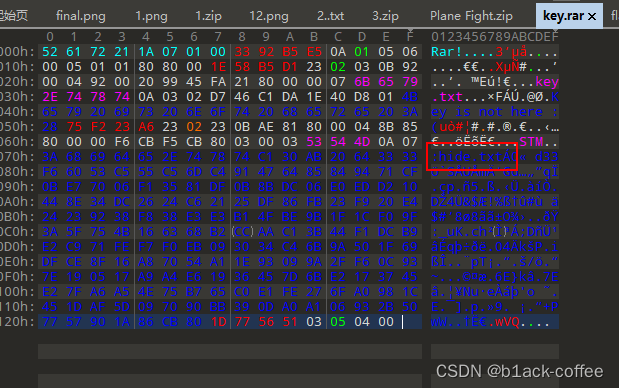

010打开key.rar,发现rar有隐藏文件

分析rar 结构

rar 是由一个一个 block 组成的,每个 block 有以下几个部分

HEAD_CRC 2 全部块或块部分的CRC

HEAD_TYPE 1 块类型

HEAD_FLAGS 2 阻止标志

HEAD_SIZE 2 块大小

眼见为虚

下载解压得到一个key.rar和flag.zip。

打开flag.zip发现需要解压密码

打开key.rar得到key.txt提示Key is not here :(

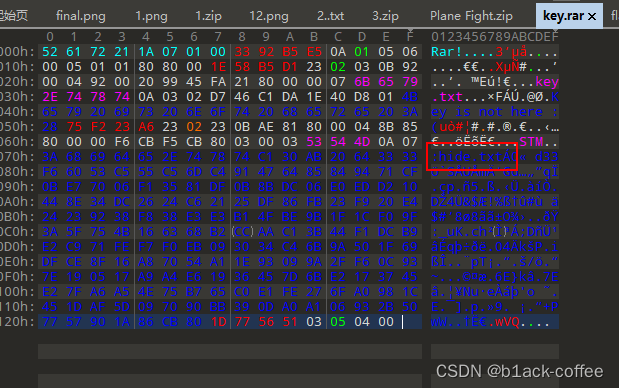

010打开key.rar,发现rar有隐藏文件

分析rar 结构

rar 是由一个一个 block 组成的,每个 block 有以下几个部分

HEAD_CRC 2 全部块或块部分的CRC

HEAD_TYPE 1 块类型

HEAD_FLAGS 2 阻止标志

HEAD_SIZE 2 块大小

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?