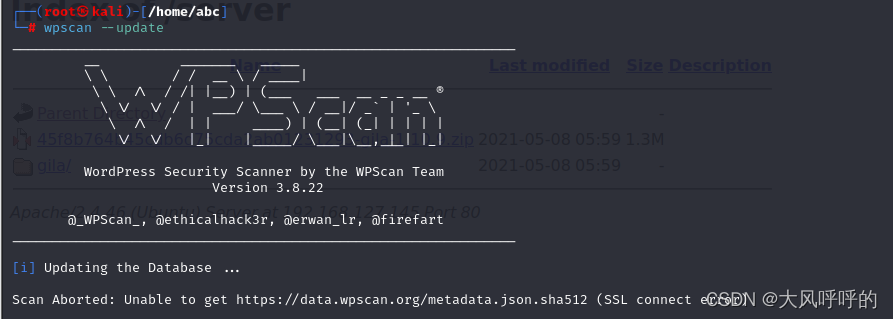

这两天练习web渗透的时候了解到了WPScan这么个工具,想利用它来扫描一些网站的时候发现它一直报错,发现是更新失败的问题,于是在此记录一下解决方案。

如果是第一次使用也会出现如下图的报错,因为需要更新

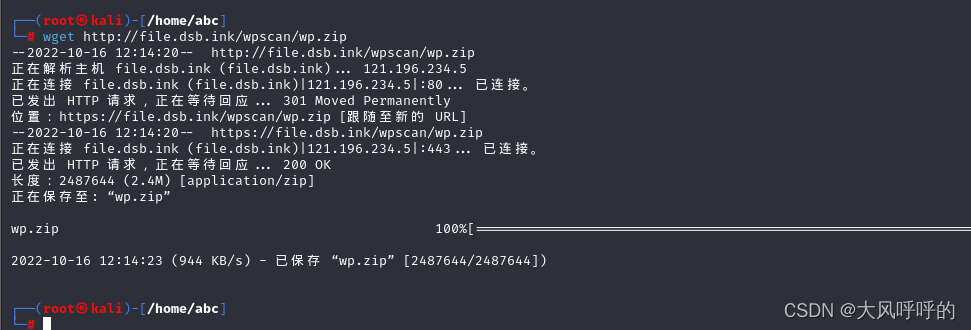

0x01 下载更新包到本地

wget http://file.dsb.ink/wpscan/wp.zip

0x02 移动文件

一定要移动到 /var/www/html/下

mv wp.zip /var/www/html/

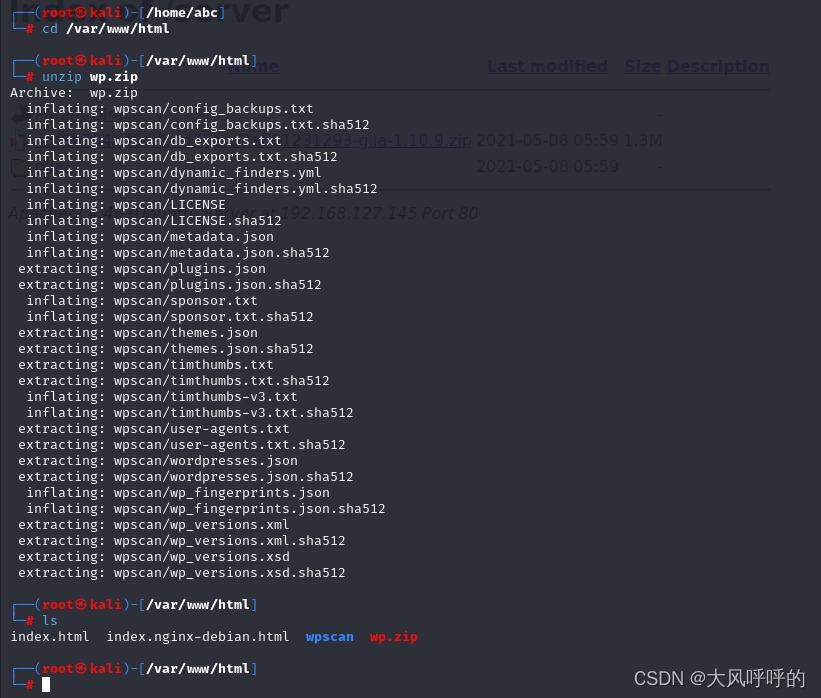

0x03 在指定目录下解压文件

- 将目录切换到/var/www/html下

cd /var/www/html- 解压文件

unzip wp.zip解压完成后查看当前目录下的文件就会有wpscan这么个文件夹了(查看命令:ls)

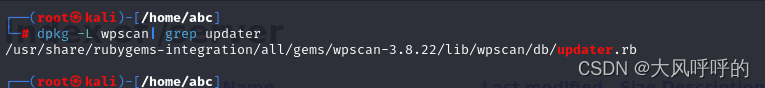

0x04 查找更新配置文件

dpkg -L wpscan | grep updater扩展知识:

dpkg是用来列出已安装软件包的信息

grep是查找指定名称的文件

中间的“ | ”是管道符,将前后两个操作连接到一起

整句话的意思是:查看已安装软件包的信息并在其中找到名为updater的文件,避免我们手动挨个查找

输入命令后会得到如下图所示的路径

0x05 编辑更新配置文件

将上图得到的路径复制下来然后用vi编辑器打开

vim /usr/share/rubygems-integration/all/gems/wpscan-3.8.22/lib/wpscan/db/updater.rb

更改需要进入编辑模式,按 “i” 即可,如下图出现–insert—标识符说明当前处于编辑模式,就可以开始更改了,更改完成之后按一下 ESC,再按“shift + 冒号”进入命令模式,输入wq然后回车;即可保存并退出

0x06 重启服务

记得一定要重启服务!!!非常重要的一步!!!

service apache2 start

之后再重新更新即可

wpscan –update

wpscan使用方法

什么是wpscan?

WordPress安全扫描器

WordPress是使用PHP语言开发的内容管理系统。

该扫描器可以实现获取Wordpress站点用户名,获取安装的所有插件、主题,以及存在漏洞的插件、主题,并提供漏洞信息。同时还可以实现对未加防护的Wordpress站点暴力破解用户名密码。

使用参数

wpscan --update 更新漏洞库

--url | -u <target url> 要扫描的`WordPress`站点.

--force | -f 不检查网站运行的是不是`WordPress`

--enumerate | -e [option(s)] 枚举

(1) 扫描wordpress用户

wpscan --url http://www.xxxxx.xxx/ --enumerate u

(2)扫描主题

wpscan --url http://www.xxxxx.xxx/ --enumerate t

(3)扫描主题中的漏洞

wpscan --url http://www.xxxxx.xxx/ --enumerate vt

(4)扫描插件

wpscan --url http://www.xxxxx.xxx/ --enumerate p

(5)扫描插件中的漏洞

wpscan --url http://www.xxxxx.xxx/ --enumerate vp

(6)使用WPScan进行暴力破解

wpscan --url http://www.xxxxx.xxx/ -e u --wordlist /root/桌面/password.txt

-P -U 后面的参数最好使用文件的绝对路径

wpscan --url http://www.xxxxx.xxx/ /home//passwords.txt -U /home/username.txt

(7)api token使用

wpscan --url https://www.xxxxx.xxx/ --disable-tls-checks --api-token +获取到的token

(8)https 情况下

-disable-tls-checks #禁用SSL/TLS证书验证。

wpscan --url https://www.xxxxx.xxx/ --enumerate vt --disable-tls-checks

370

370

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?