假设某计算机字长32位,该计算机文件管理系统磁盘空间管理采用的是位示图记录磁盘的使用情况,若磁盘的容量为300GB,物理块的大小为4MB,那么位示图的大小为()字。

A.2400

B.3200

C.6400

D.9600

()是指用户无需知道数据存放的物理位置。

A.分片透明

B.逻辑透明

C.位置透明

D.复制透明

解答:答案选择C。

逻辑透明性:用户或者应用程序不需要知道局部使用的是哪种数据类型。

位置透明性:应用程序不关心数据存储位置的变化

分片透明性:用户或者应用程序不需要知道逻辑上访问的表具体是如何分块存储的。

复制透明性:用户或应用程序不关心数据的复制从何而来。

关于微内核的叙述,不正确的是()。

A.微内核系统结构清晰,有利于单机作业

B.微内核代码量少,有良好的移植性

C.微内核有良好的伸缩,可扩展性

D.微内核功能代码可以相互调用,性能高

解答:答案选择D。微内核只实现最基本的功能,将图形系统,文件系统,设备驱动及通信功能放在了内核之外。所以也就不存在相互调用了。微内核代码之间不能相互调用,需要切换状态。

以下关于区块链所用系统中挖矿行为的描述中,错误的是()。

A.矿工挖矿取得区块链的记账权,同时获得代币

B.挖矿的本质是尝试计算一个Hash碰撞

C. 挖矿的本质是一种工作量证明机制

D.防止比特币双花攻击

解答:答案选择D。

挖矿是参与到区块链的生产中,提供工作量证明,获取比特币网络的奖励的一种方式。其本质是尝试计算一个Hash碰撞,从挖矿字面上也可以理解,为了挖比特币。

双花攻击是指用户将所持有的数字资产中的余额,进行多次交易行为,解决的方法就是通过时间戳。用户发起的每一笔交易都有时间记录。

进行系统监视的三种形式:一种是通过(),如PS last;二是通过系统记录文件查阅系统运行状态;三是集成命令,文件记录和可视化技术,监视器图。如()

A.系统命令

B.系统调用

C.系统接口

D.系统功能

A.windows netstat

B.Linux iptables

C.windows perform

D.Linux top

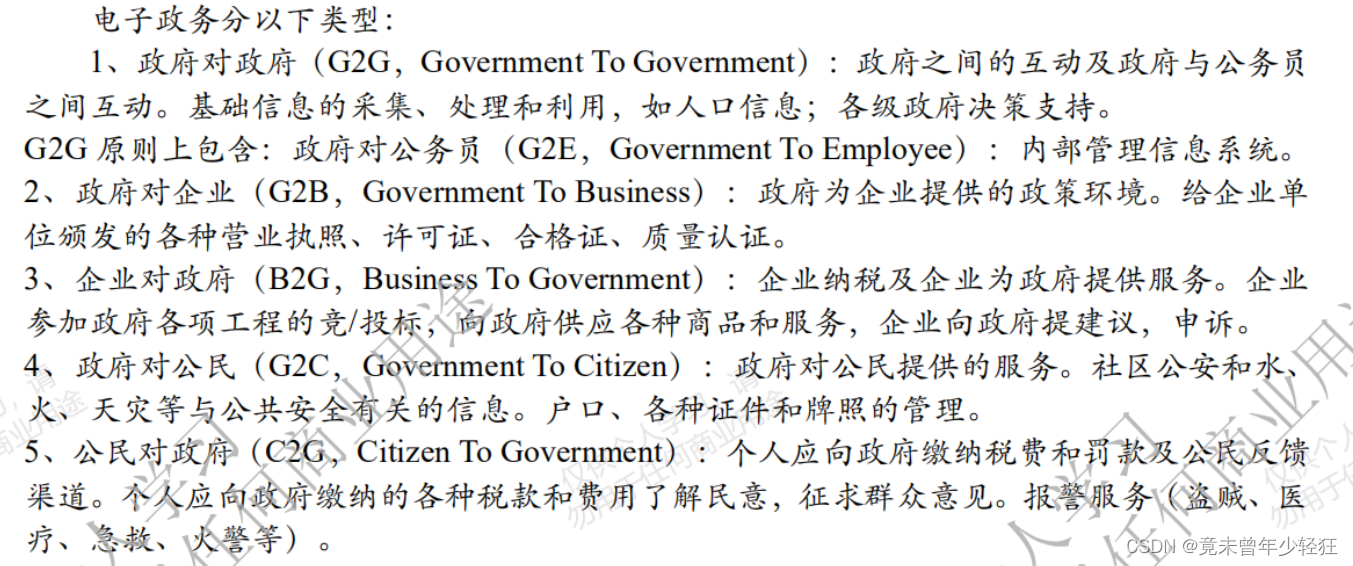

人口信息采集处理和利用业务属于(),营业执照发放属于(),户籍管理属于(),参加政府工作交接属于()。

A.政府对企业G2B

B.政府对政府G2G

C.企业对政府B2G

D.政府对公众G2C

正确答案BADC。

对应软件开发的各种活动,软件开发工具有:需求分析工具()编码和排错工具,测试工具,按照描述需求定义的方法,可将需求分析工具分类为基于自然语言或图形描述的工具,和基于(),的工具。

A.设计工具

B.分析工具

C.耦合工具

D.监控工具

A.用例

B.形式需求定义语言

C.UML

D.需求描述

解答:答案选择A|B。

软件系统工具通常可以按软件过程活动将软件工具分为软件开发工具,软件维护工具,管理工具,软件支持工具。软件开发工具包括了需求分析工具,设计工具,编码和排错工具,维护工具;版本控制工具,文档分析工具,开发信息库工具,逆向工程工具,再工程工具等。

软件设计包括四个独立又相互联系的活动:(),软件结构设计,人机界面设计,()。

A.用例设计 B.数据设计 C.程序设计 D.模块设计

A.接口设计 B.操作设计 C.输入输出设计 D.过程设计

解答:答案选择B|D。

软件设计包括了四个方面:数据设计,软件结构设计,人机界面设计,过程设计通过信息隐蔽可以提高软件的(),可测试性和()。

A.可修改性 B.可扩充性 C.可靠性 D.耦合性

A.封出性 B.安全性 C.可移植性 D.可交互性

按照外部形态,构成软件系统的构件一共可以分为五类。其中()是指可以进行版本替换并增加构件新功能。

A.装配的构件

B.可修改的构件

C.有限制的构件

D.适应性构件

解答:答案选择B。

可以增加构件新功能,可以进行版本替换说明是可以修改的。

如果把软件系统看作是构件的集合,那么从构件的外部形态来看,构成一个系统的构件可以分为以下五大类。

- 独立而成熟的构件:成熟而独立的构件得到了实际运行环境的多次检验,

- 有限制的构件:提供了接口,指出了使用条件和前提,这种构件在装配时会产生资源冲突,覆盖等影响,在使用时需要加以测试。例如各种面向对象程序设计语言中的基础类库等。

- 适应性构件:进行了包装或使用了接口技术,对不兼容性,资源冲突等问题进行了处理,可以直接使用。这种构件可以不加修改地使用在各种环境中,例如ActiveX。

- 可修改的构件:可以进行版本替换,如果对原构件修改错误,增加新功能,可以利用重新包装或写接口来实现构件的替换。这种程序在应用系统开发中使用的比较多。

- 装配的构件:装配的构件在安装时已经装配在操作系统,数据库管理系统或信息系统不同的层次上,使用胶水代码就可以连接使用,目前的一些软件商提供的大多数软件产品都属于这一类。

1097

1097

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?