备注:本人学习华为防火墙的笔记记录方式,如有错误,请指出。

目录

一、理论介绍

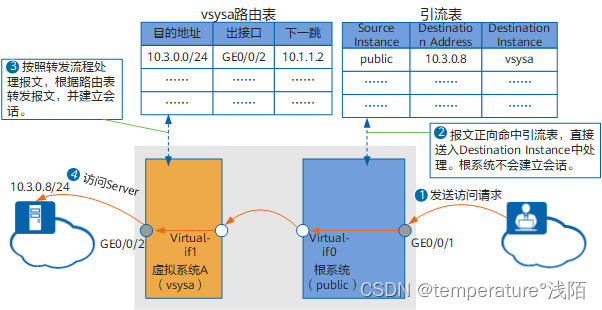

在虚拟系统和根系统互访的场景中,虚拟系统和根系统都会按照防火墙转发流程对报文进行处理。针对互访的业务,虚拟系统和根系统都要配置策略、都会建立会话。这样,一方面增加了配置的复杂性,另一方面,每条连接都需要两条会话,业务量大时,会造成整机的会话资源紧张。通过配置引流表,可以解决上述问题。

引流表中记录的是IP地址和虚拟系统的归属关系。如下的引流表,表示10.3.0.8这个IP地址属于虚拟系统vsysa。

firewall import-flow public 10.3.0.8 10.3.0.8 vpn-instance vsysa

其中,第一个10.3.0.8是这个网段的起始地址,第二个10.3.0.8是这个网段的结束地址。

可以通过命令查看引流表信息:display firewall impor-flow public ip地址

报文命中引流表时,根系统不再按照防火墙转发流程处理报文,而是按路由表或引流表直接转发报文。因此,根系统中不需要为命中引流表的报文配置策略,根系统也不会为命中引流表的报文创建会话。

报文命中引流表分为正向命中和反向命中两种情况:

正向命中:

根系统发往虚拟系统的报文,目的地址匹配引流表中的“Destination Address”,则报文正向命中引流表。

报文正向命中引流表时,根系统按引流表转发报文,将报文送入命中的表项对应的“Destination Instance”中处理。

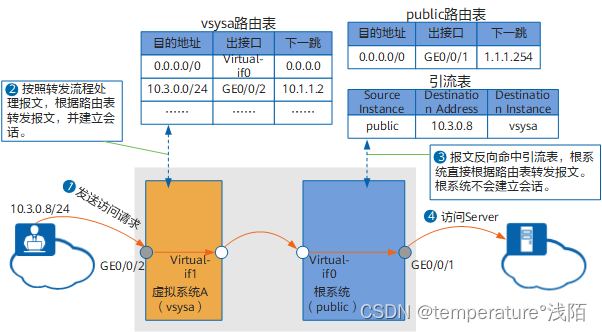

反向命中:

虚拟系统发往根系统的报文,源地址匹配引流表中的“Destination Address”,源虚拟系统匹配引流表中的“Destination Instance”,则报文反向命中引流表。报文反向命中引流表时,根系统按路由表转发报文。

注意事项:

FW只会在报文进入防火墙转发流程前判断报文是否命中引流表。报文经过防火墙转发流程处理后,即使IP地址等能匹配引流表,FW也不会判定该报文命中引流表。

例如,在ipsec解封装之后目的IP地址为引流表的目的地址,也不会从引流表转发数据;此时,则还是根据防火墙的转发流程进行数据的转发。

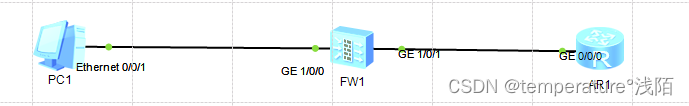

二、实验组网需求说明

如下图所示,FW设备部署在网络A(172.16.10.0/24)与Internet之间,虚拟系统vsysa作为网络A(172.16.10.0/24)的网关设备对网络A进行隔离和保护。设备通过根系统下的公网接口GE1/0/1连接到Internet。设备中需要配置虚拟系统it与根系统public通过引流表互访,实现网络A与Internet之间的互访。(用路由器上面的loopback模拟公网环境)

三、实验拓扑图

四、具体配置步骤

1.路由器R1的配置

sysname ISP

#

interface GigabitEthernet0/0/0

ip address 10.1.12.2 255.255.255.0

#

interface LoopBack0

ip address 8.8.8.8 255.255.255.255

#

ip route-static 172.16.10.0 255.255.255.0 10.1.12.1

#

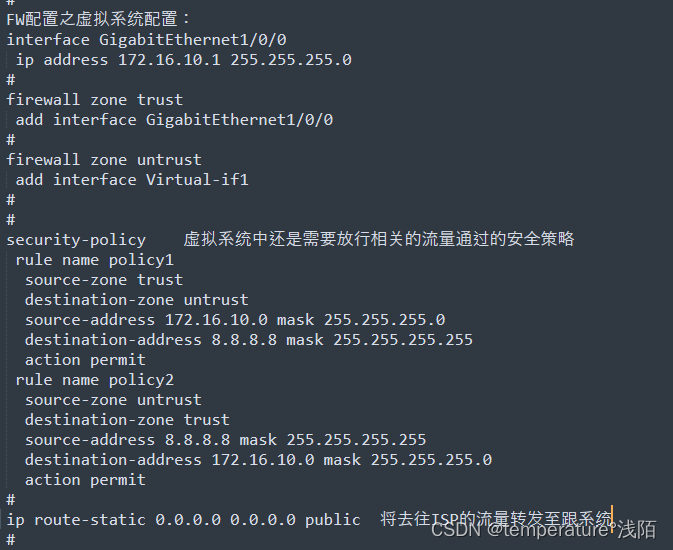

2.防火墙配置

五、测试并查看状态

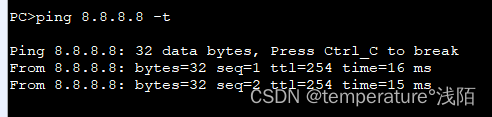

PC上面长ping查看跟系统和虚拟系统的会话表信息

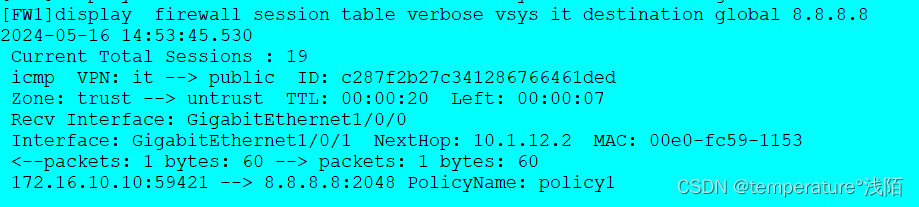

虚拟系统的会话表信息:

跟系统的会话表信息:

此时,跟系统上面是不存在会话表信息的。

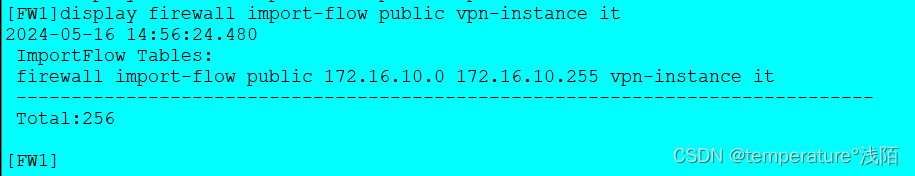

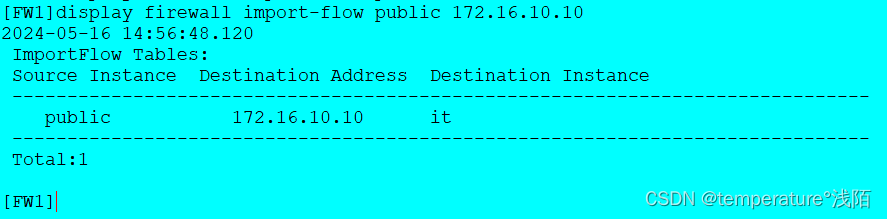

查看引流表相关信息:

总结:当在启用了虚拟系统的防火墙上面配置了引流表之后,当流量匹配到引流表(正向和反向匹配均可)之后,数据会直接转发给引流表对应的虚拟系统,而不会在根据跟系统的路由表、安全策略等进行转发。

5189

5189

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?