1.前言

Burp Suite 是用于攻击web 应用程序的集成平台,包含了许多工具。Burp Suite为这些工具设计了许多接口,以加快攻击应用程序的过程。所有工具都共享一个请求,并能处理对应的HTTP 消息、持久性、认证、代理、日志、警报。

burpsuite工具箱主要有这些,当然你也可以通过插件的形式添加。

Proxy——是一个拦截HTTP/S的代理服务器,作为一个在浏览器和目标应用程序之间的中间人,允许你拦截,查看,修改在两个方向上的原始数据流。

Spider——是一个应用智能感应的网络爬虫,它能完整的枚举应用程序的内容和功能。

Scanner[仅限专业版]——是一个高级的工具,执行后,它能自动地发现web 应用程序的安全漏洞。

Intruder——是一个定制的高度可配置的工具,对web应用程序进行自动化攻击,如:枚举标识符,收集有用的数据,以及使用fuzzing 技术探测常规漏洞。

Repeater——是一个靠手动操作来补发单独的HTTP 请求,并分析应用程序响应的工具。

Sequencer——是一个用来分析那些不可预知的应用程序会话令牌和重要数据项的随机性的工具。

Decoder——是一个进行手动执行或对应用程序数据者智能解码编码的工具。

Comparer——是一个实用的工具,通常是通过一些相关的请求和响应得到两项数据的一个可视化的“差异”。

kali-linux自带有burpsuite工具,这篇博客记录使用前怎么配置好burpsuite。

2. 配置步骤

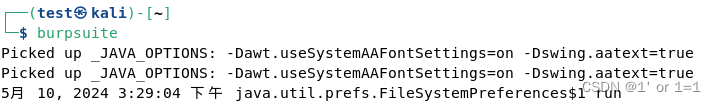

我们在kali中输入burpsuite启动bp:

┌──(root㉿kali)-[/home/kali]

└─# burpsuite

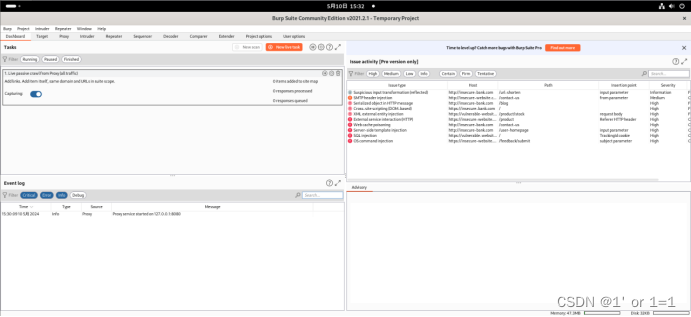

选项一直 NEXT,最后点击Start Burp,进入bp:

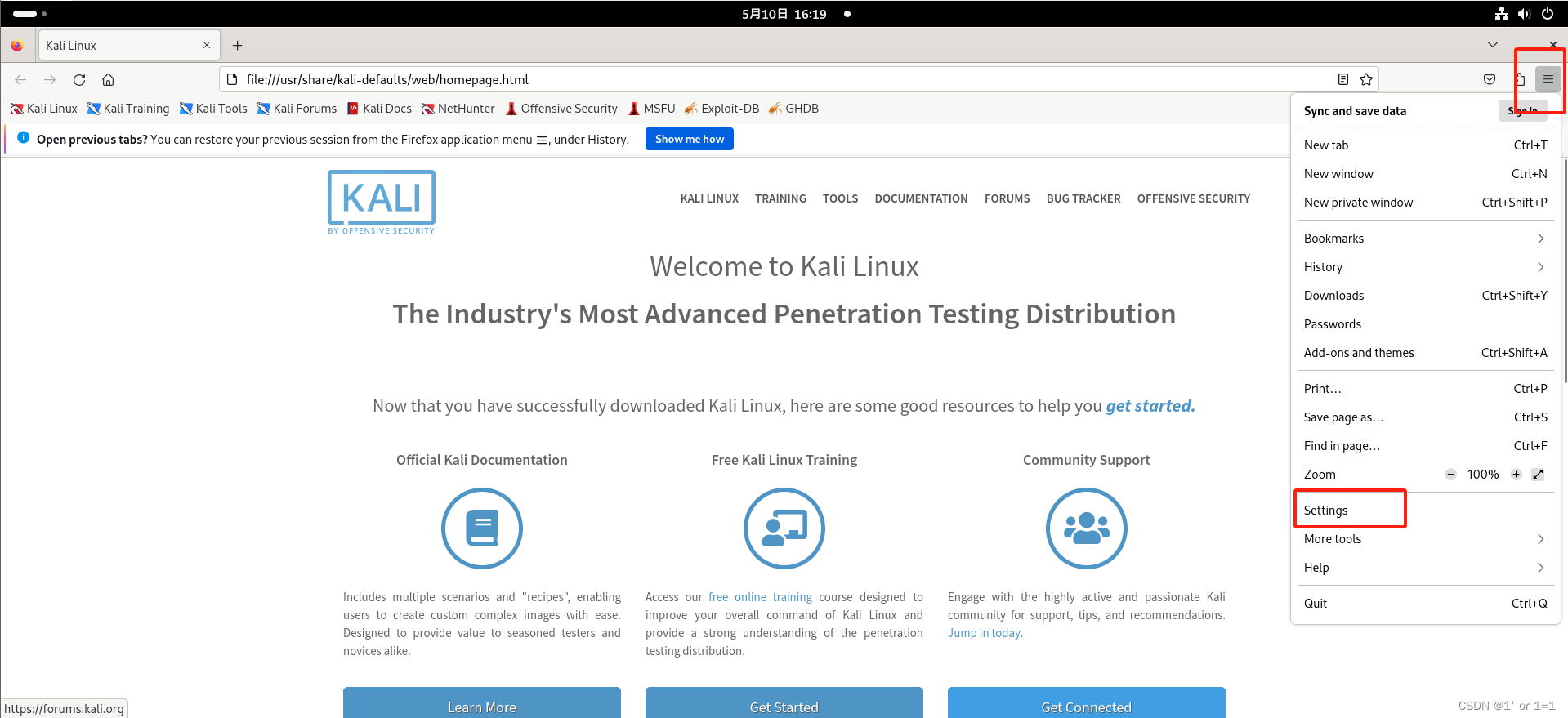

打开kali中的火狐浏览器,选择Settings设置:

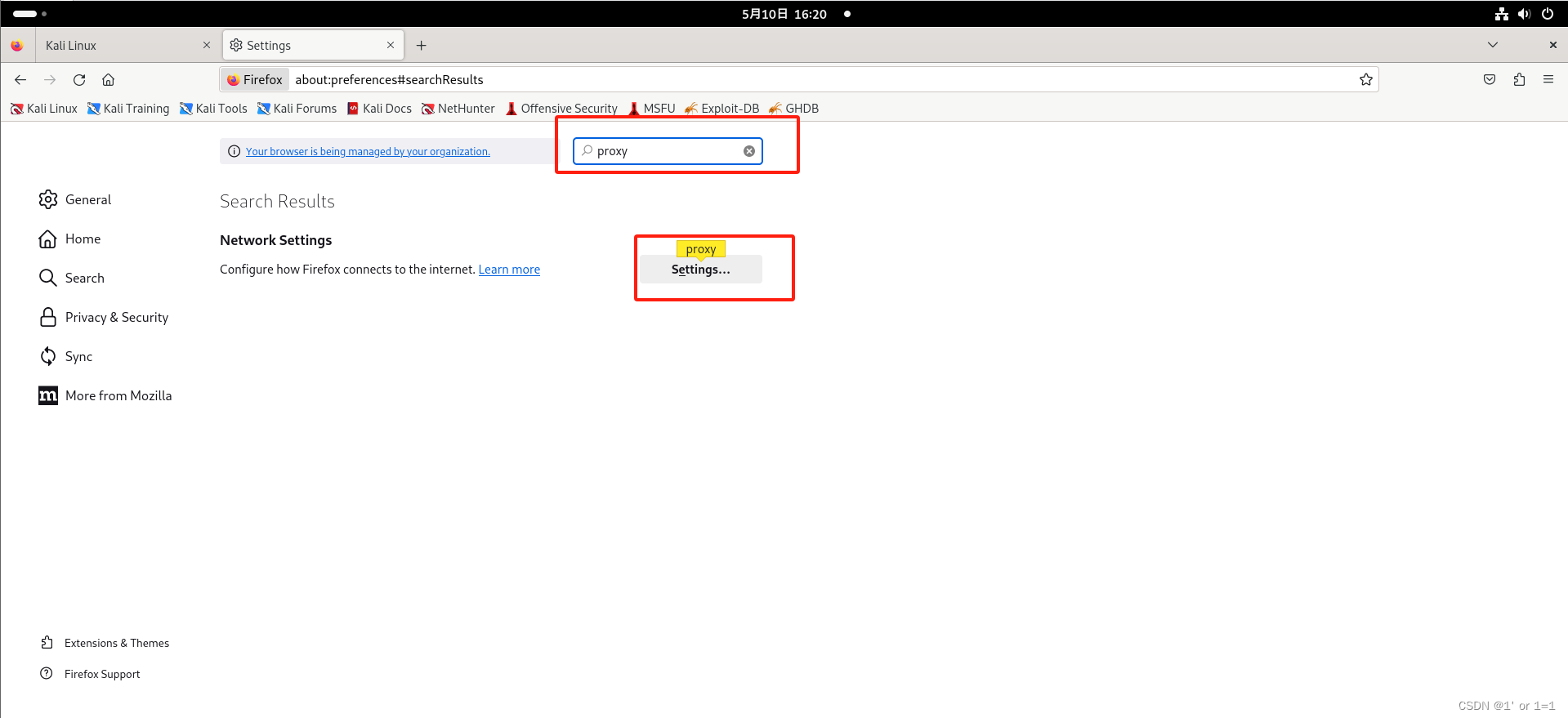

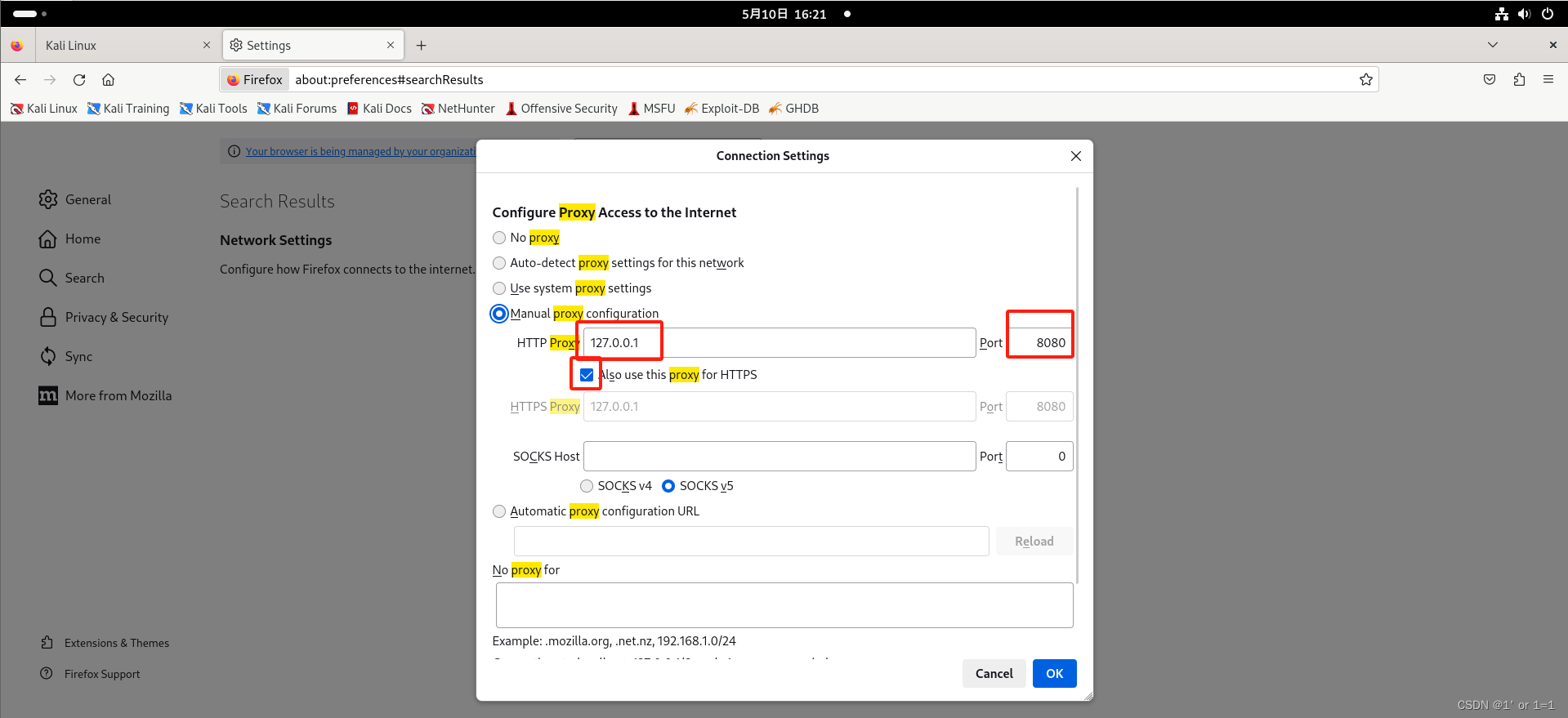

在Settings里搜索proxy,然后点击setting设置代理:

设置IP和port并打勾:

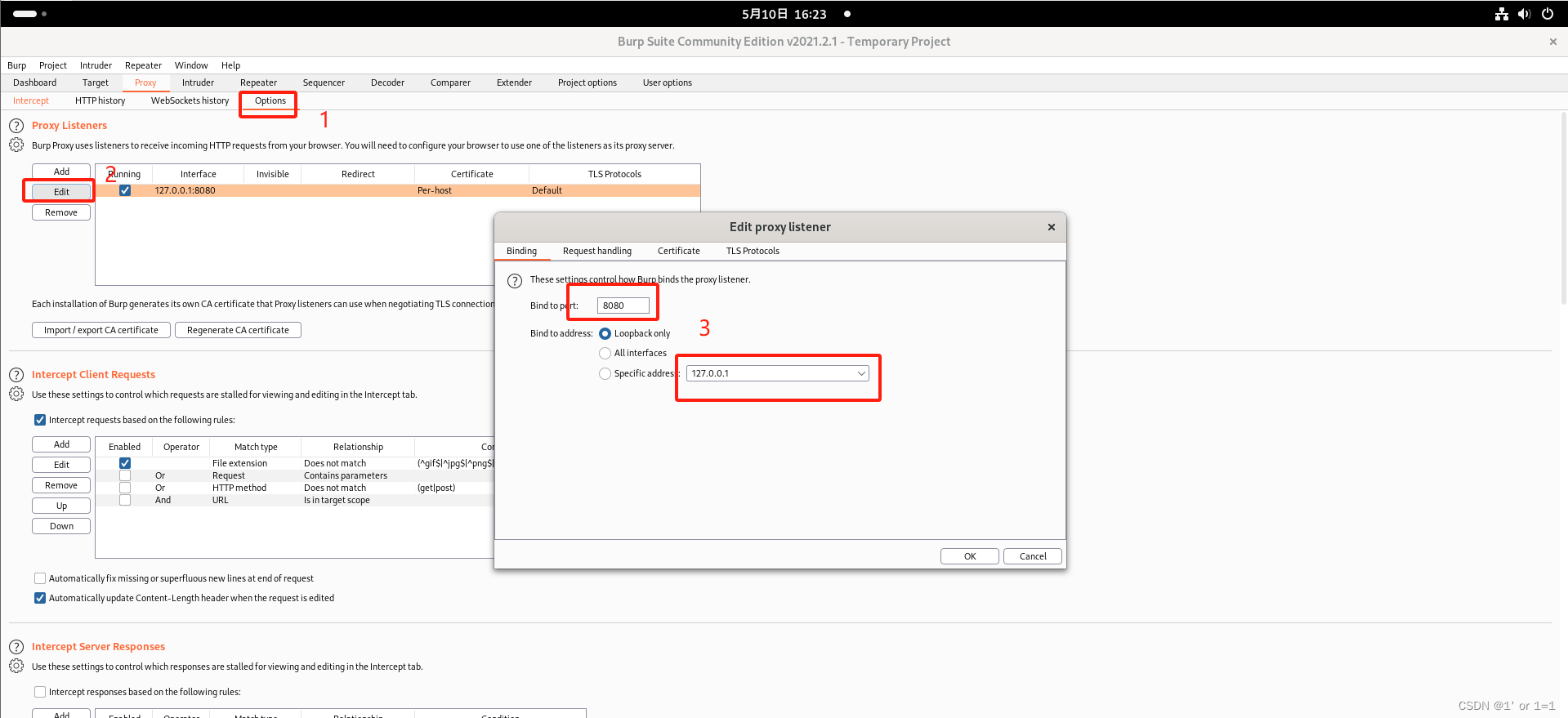

将burp设置下图侦听端口(保证端口号和上图设置相同),点击option->edit进入编辑,设置完记得点击ok保存。

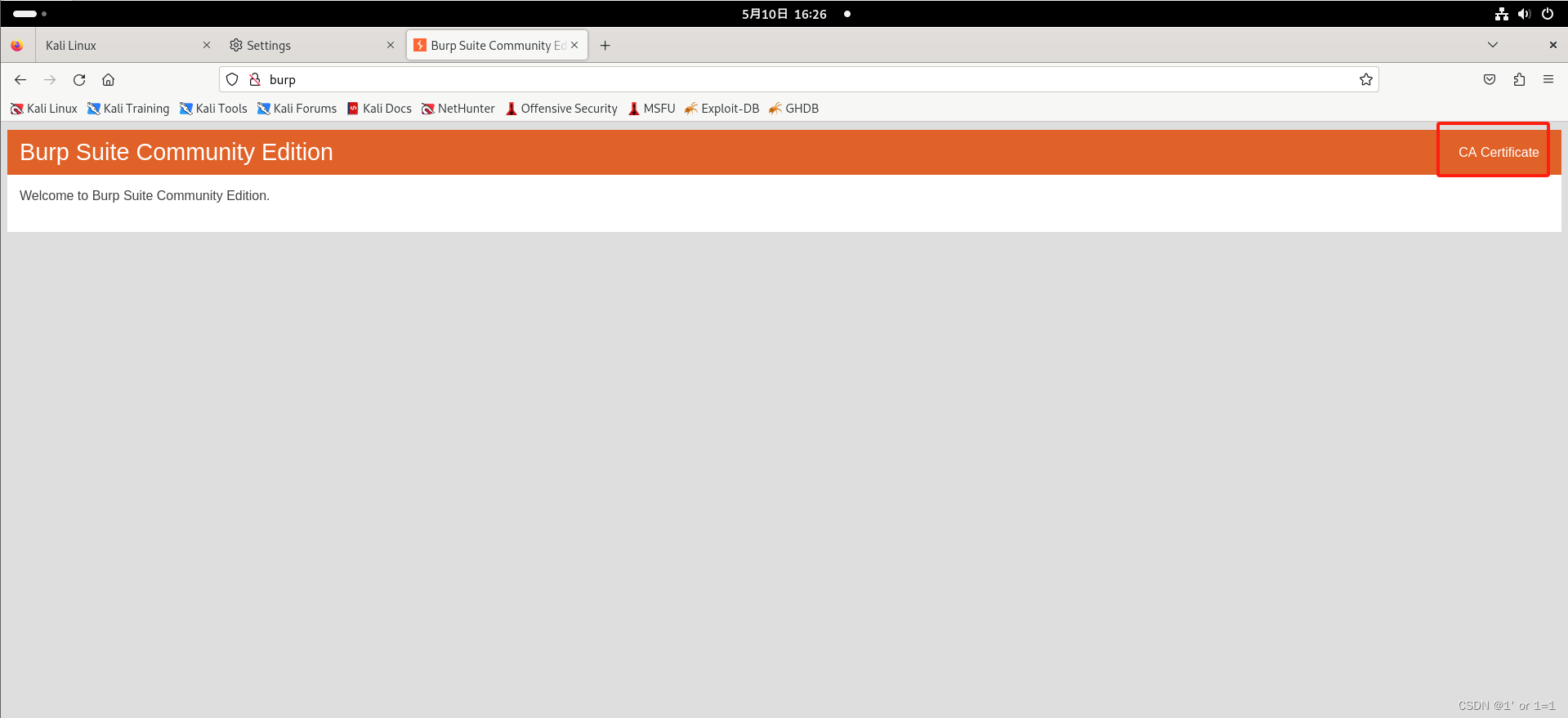

在自带的firefox浏览器中输入http://burp,并点击最右侧CA Ceriticate将证书下载证书:

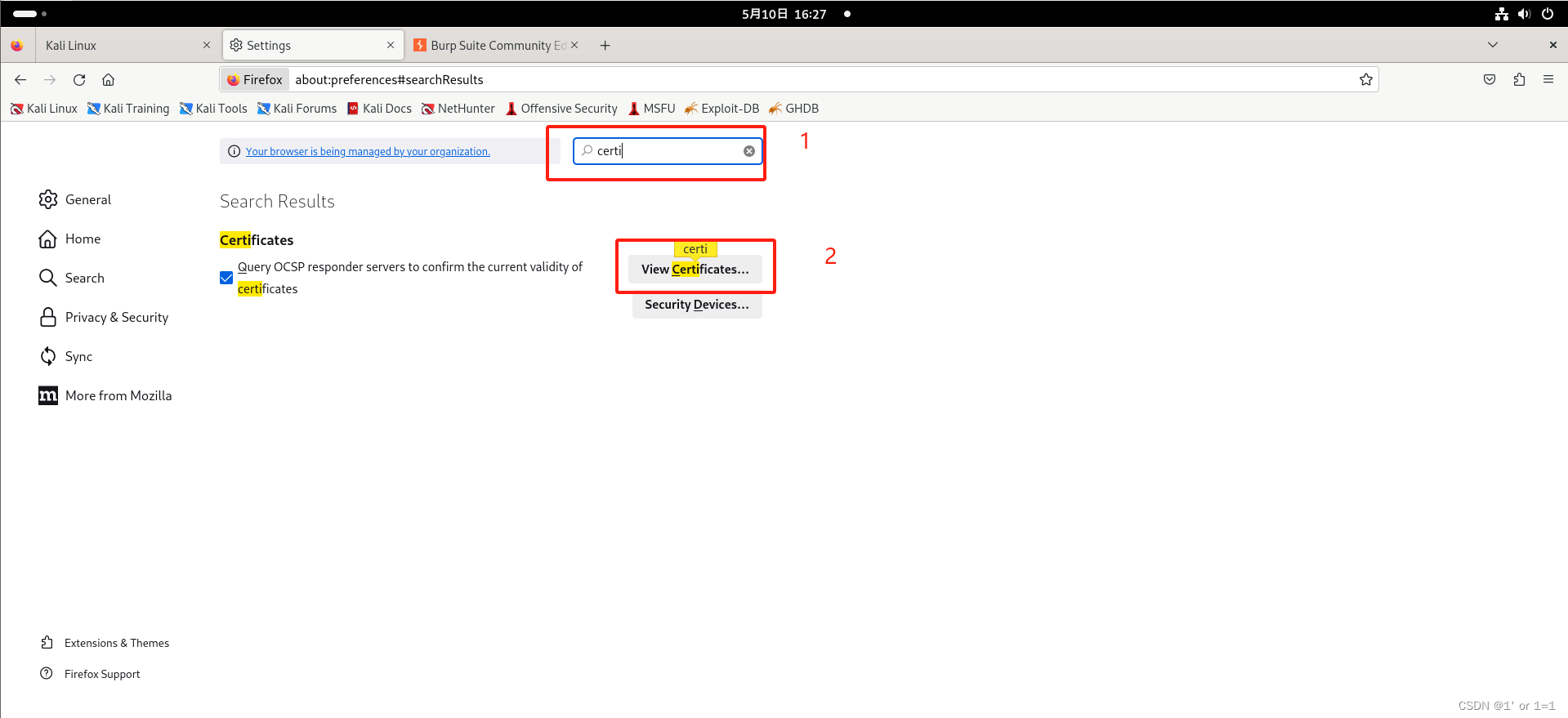

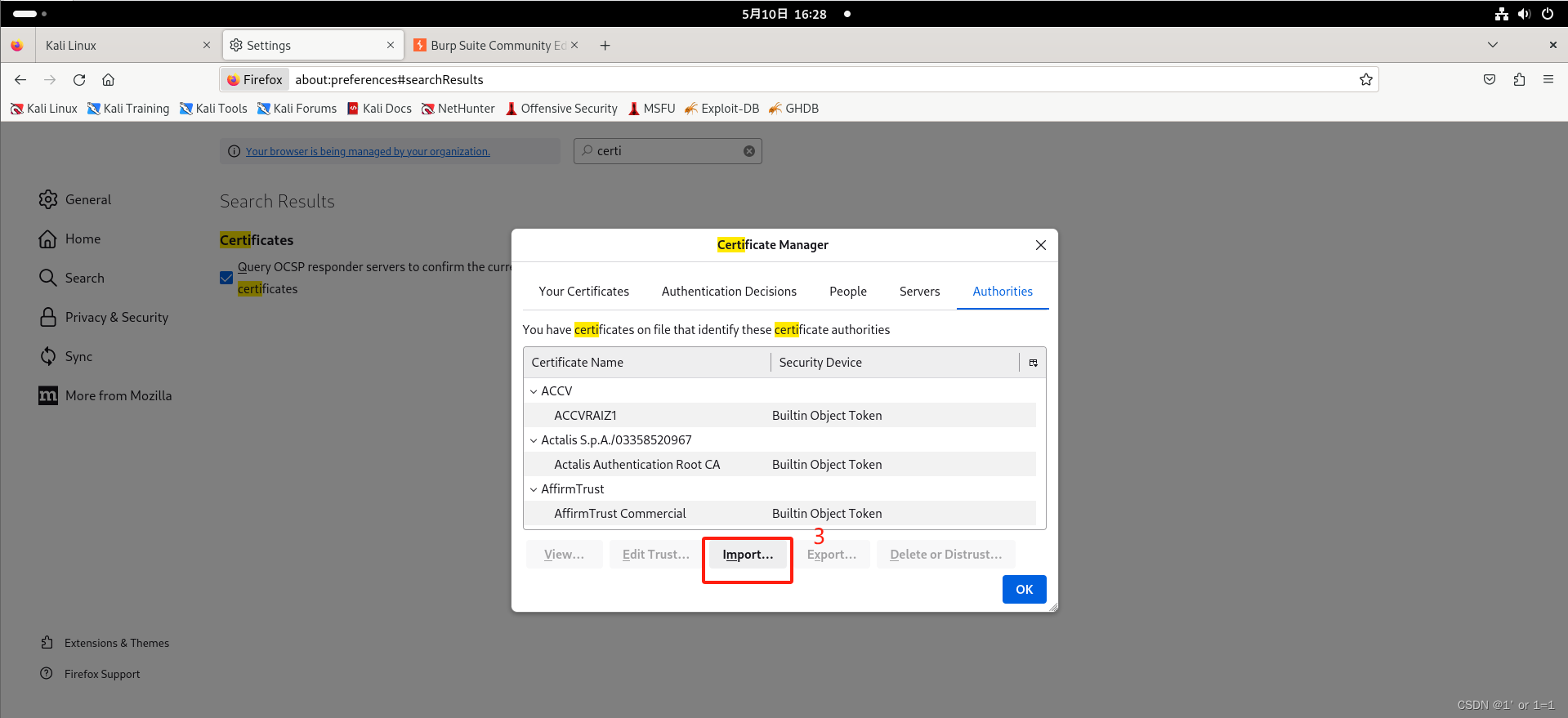

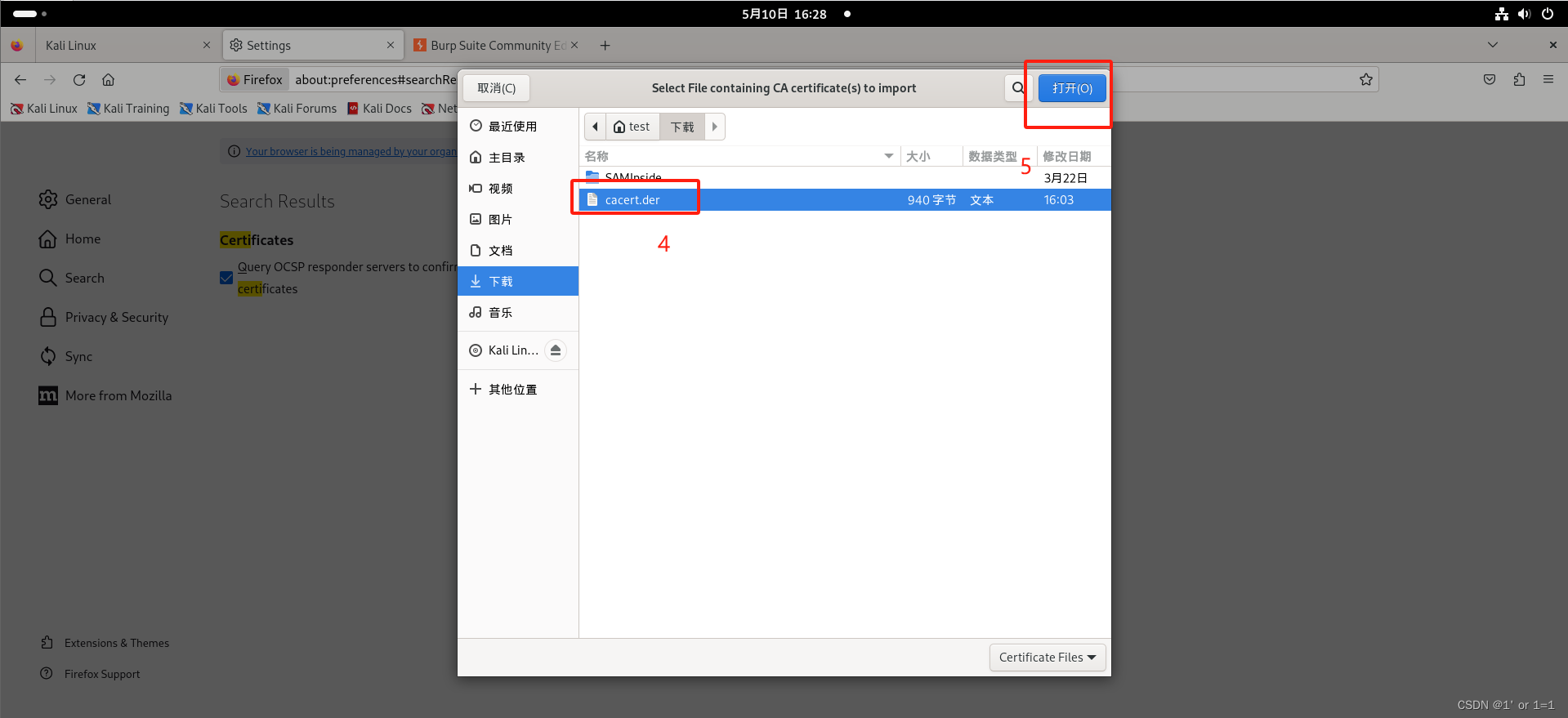

firefox设置中搜索certificate关键字,导入刚下载的CA 证书,导入完点击Ok。

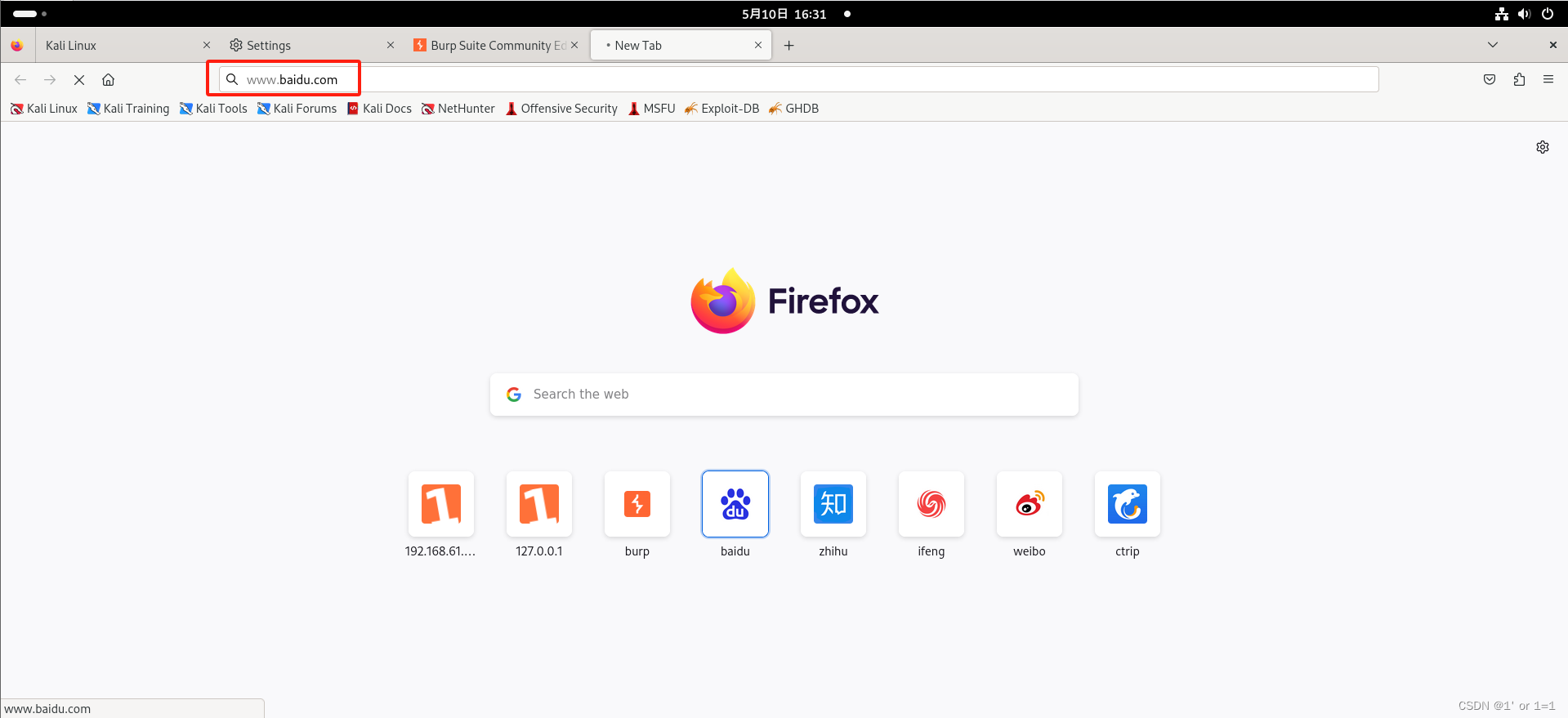

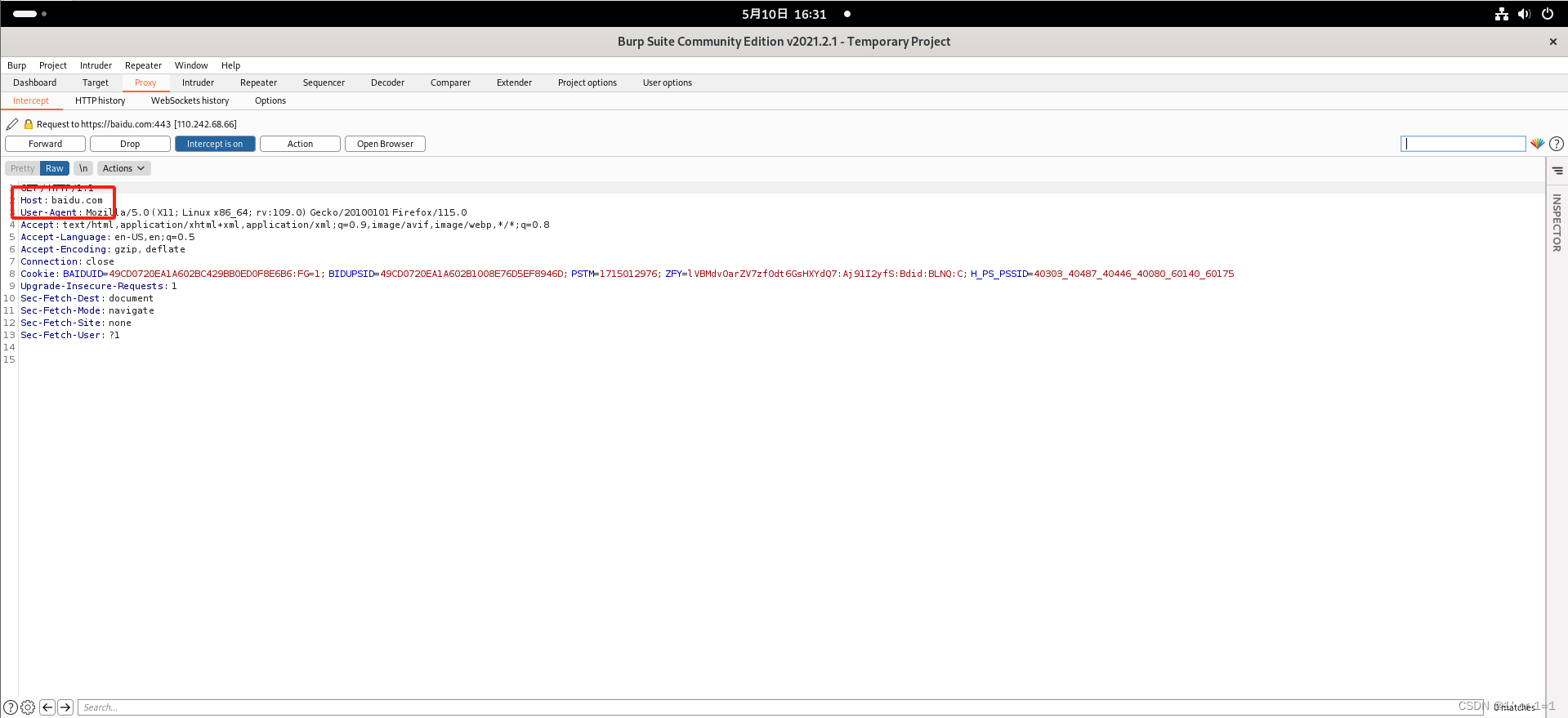

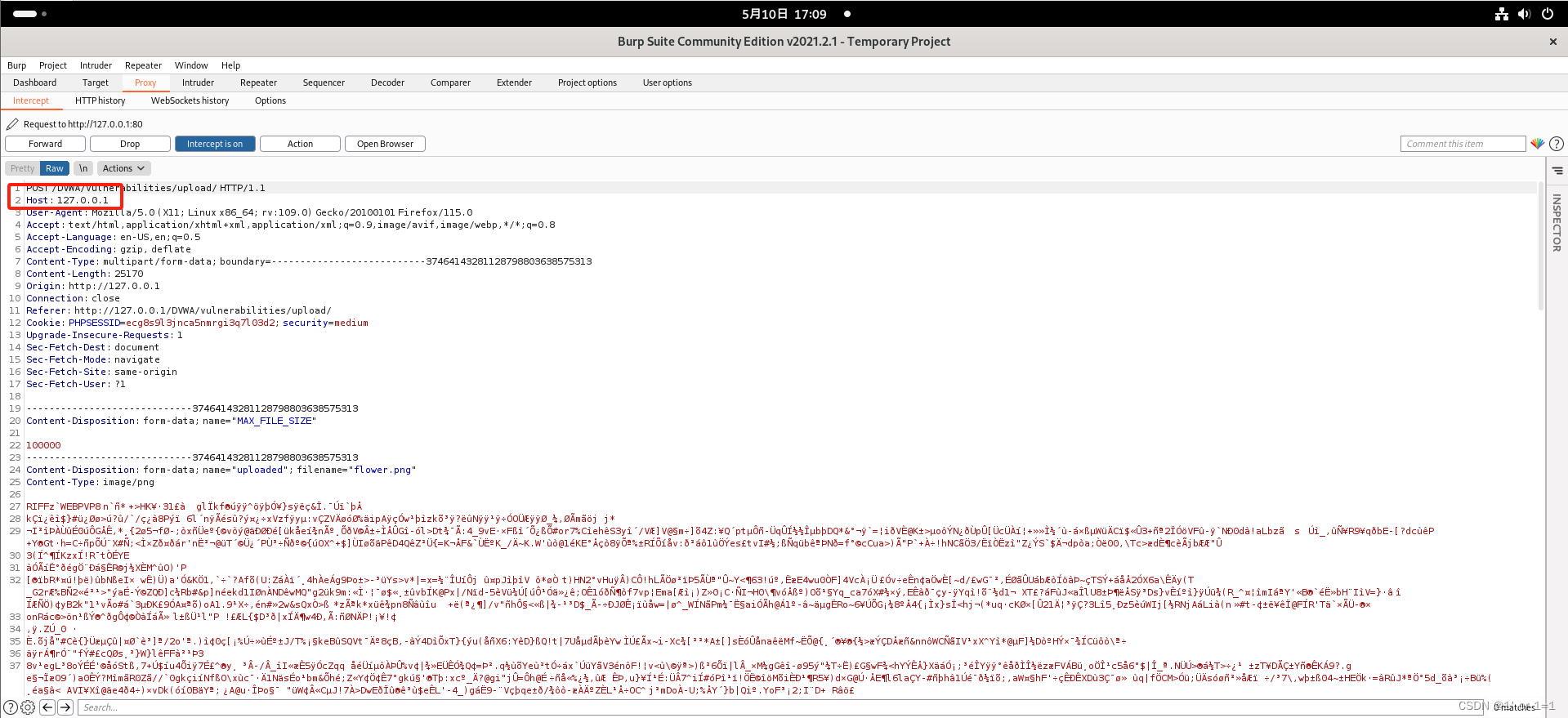

在火狐浏览器输入百度网址,发现burpsuite已经开始正常工作了。

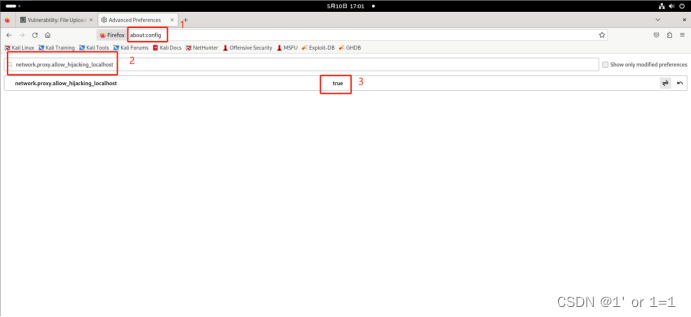

若要配置抓取本地(127.0.0.1)包,在浏览器输入about:config,然后搜索框内搜索 network.proxy.allow_hijacking_localhost,将值改为true,便可以抓取127.0.0.1的包了:

3. 最后

通过本文配置,burpsuite就可以正常使用了。但是,kali自带的burpsuite是免费版的,有不少功能不可以使用,如果要发挥burpsuite的所有功能,可以购买证书或者使用破解版。

3万+

3万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?