29.九连环

题目:binwalk文件获得图片压缩包,使用steghide来查看图片的隐藏文件

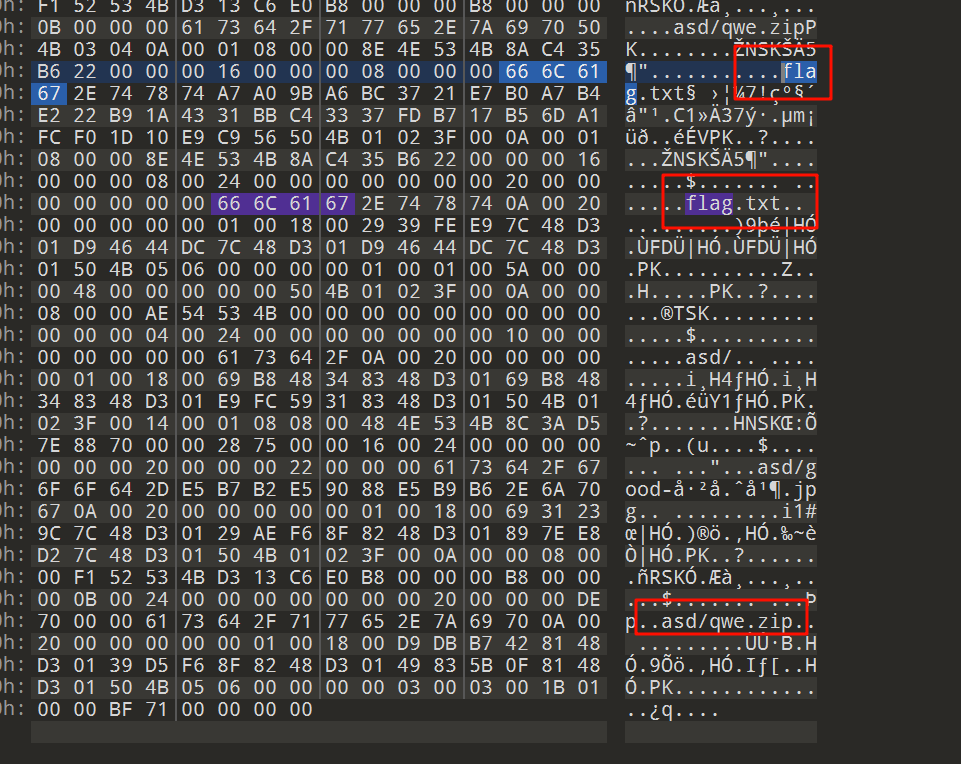

得到一张图片,使用StegSolve打开进行分析,没有得到有用信息,使用010打开这个图片

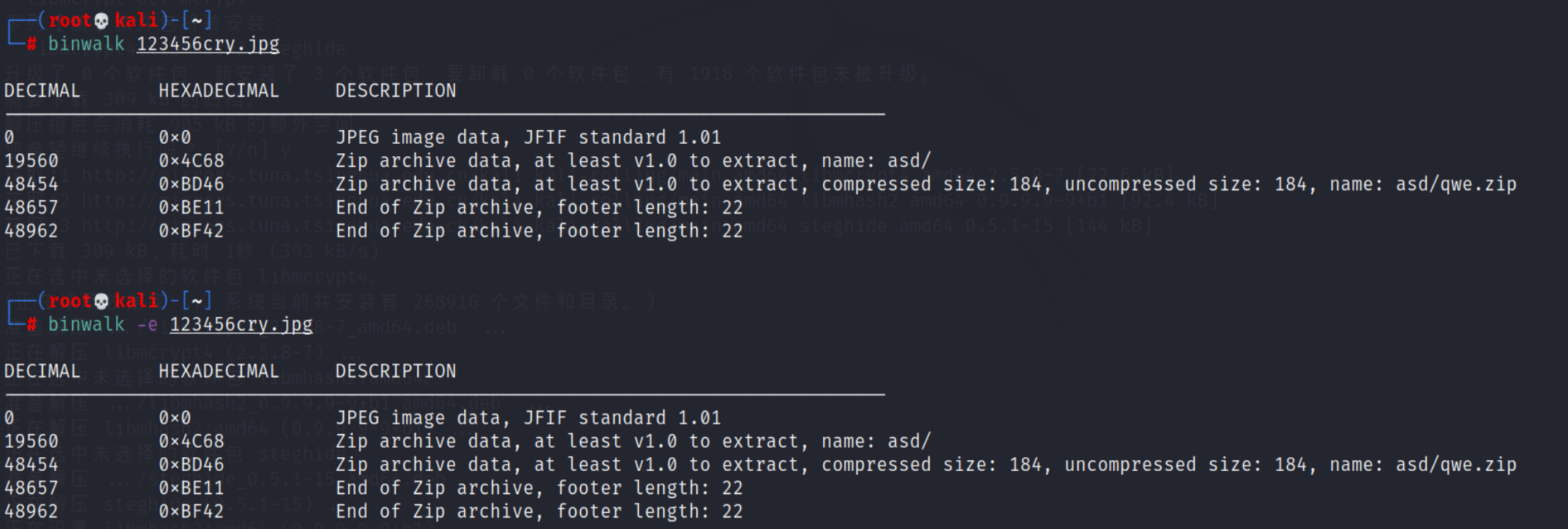

尝试搜索flag,可以看到会有txt和zip等字样,那么这应该是暗示需要放到kali中使用binwalk进行分析提取文件

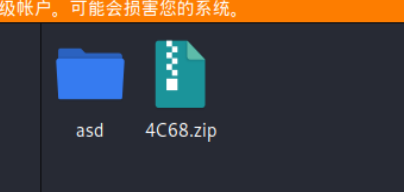

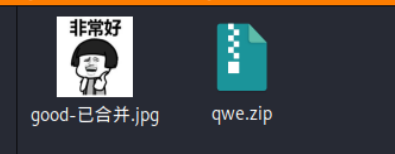

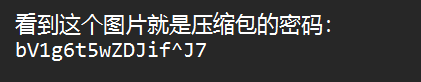

得到这样两个文件,发现4C68.zip需要解压密码,在asd中有这样两个文件内容

需要解压qwe.zip,获得对应的flag,尝试题目名字不行,根据图片内容提示,我们需要的对这个图片进行操作

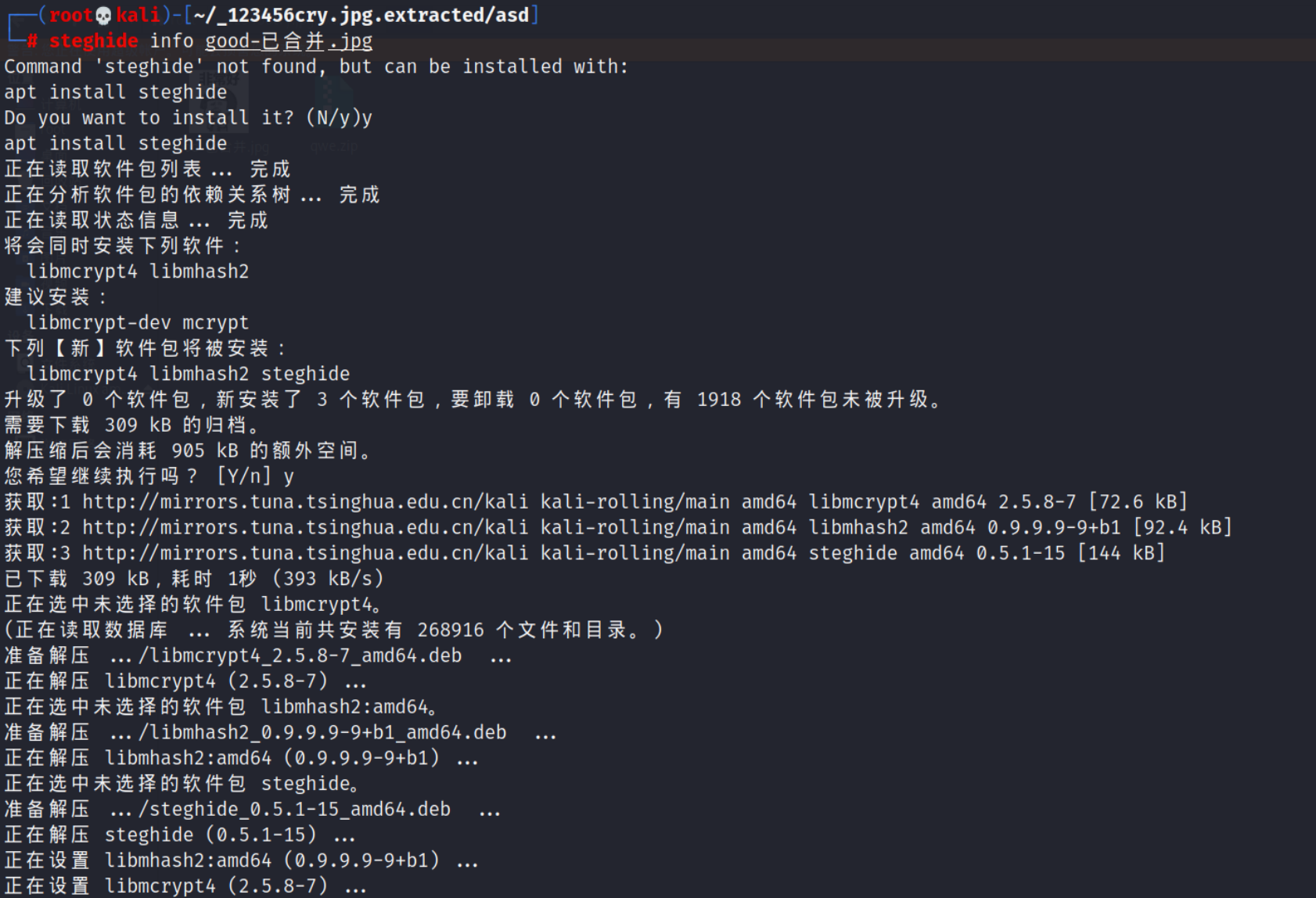

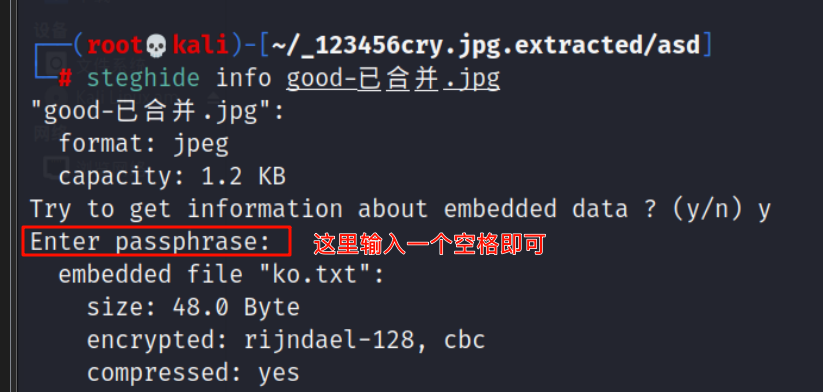

用steghide查看文件隐藏内容:

steghide info filename

进入到相应的文件夹下输入命令,中文不好输入,可以直接复制粘贴,第一次执行,没有安装这个命令,需要install

可以发现的确是隐藏了一个文件-ko.txt

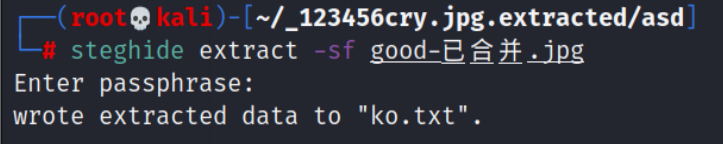

使用命令

steghide extract -sf filename

提取文件

可以得到压缩包的解压密码,解压就是flag

flag{1RTo8w@&4nK@z*XL}

文章讲述了在网络安全挑战中,通过binwalk工具获取并分析压缩包图片,利用steghide工具发现隐藏的文件,最终找到解压密码并获取flag的过程。

文章讲述了在网络安全挑战中,通过binwalk工具获取并分析压缩包图片,利用steghide工具发现隐藏的文件,最终找到解压密码并获取flag的过程。

7468

7468

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?