### 手机内核绕过签名校验的优缺点分析

手机内核的**签名校验机制**是操作系统安全架构的重要组成部分,主要用于验证内核模块、驱动程序或系统组件的合法性(如是否由厂商或可信开发者签名)。绕过这一机制(即“过签名校验”)通常需要通过修改内核代码或引导流程,以允许加载未经验证的代码。这一行为在特定场景下可能带来便利,但也伴随着显著的风险。以下是其优缺点分析:

---

大部分用来刷驱动的,尤其是挂b。

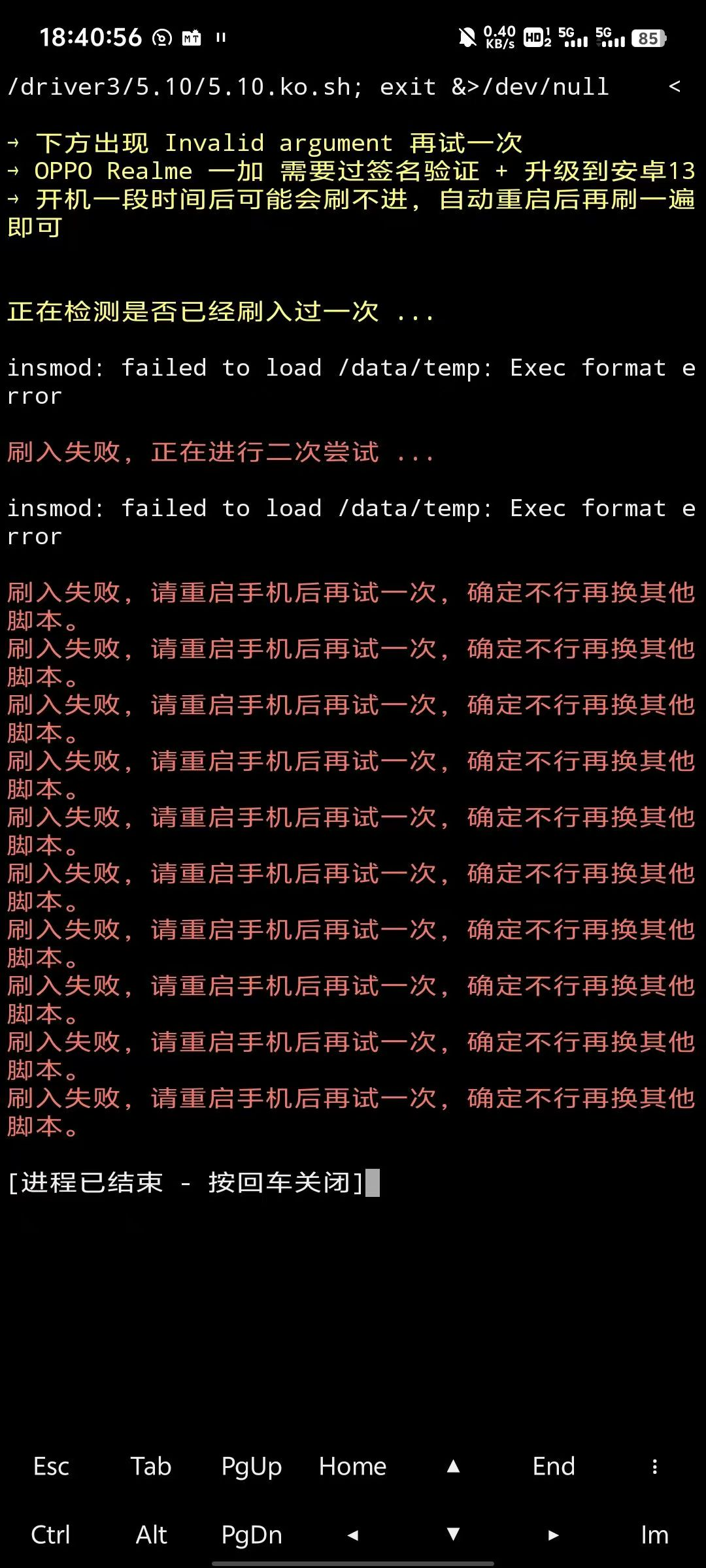

没过签名之前是这样的

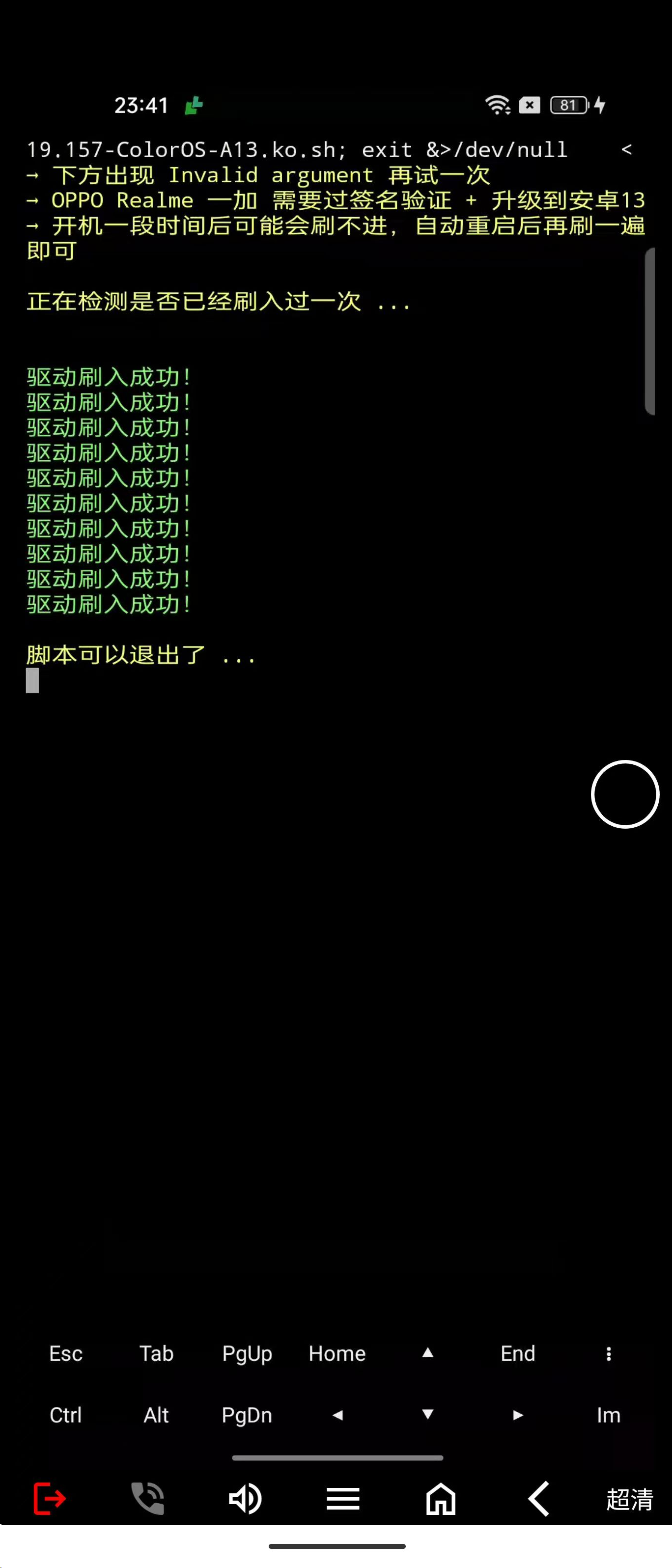

过了之后是这样的

#### **一、优点**

1. **提升系统自由度和可定制性**

- 绕过签名校验后,用户可自由安装**自定义内核**或修改系统底层功能(如超频 CPU、调整电源管理策略),甚至集成第三方内核模块(如 GPU 优化驱动)。

- 适用于开发者调试硬件兼容性问题或为老旧设备适配新系统(例如为 Android 设备移植 Linux 内核功能)。

2. **支持第三方 ROM 和模块的灵活加载**

- 部分非官方 ROM(如 LineageOS)或功能扩展模块(如 Magisk 插件)可能因签名不匹配无法通过校验。绕过后可突破限制,增强设备功能(如深度定制界面、启用隐藏硬件特性)。

3. **便于安全研究和漏洞挖掘**

- 安全研究人员可通过注入未签名代码分析内核漏洞(如内存越界、权限提升缺陷),或在受控环境中模拟攻击行为(如测试 Rootkit 防御机制)。

4. **绕过厂商限制**

- 部分厂商会通过签名校验封锁硬件功能(如强制降频以延长保修期)或限制用户降级系统版本。绕过签名可解除此类限制。

---

#### **二、缺点**

1. **严重安全风险**

- 内核是操作系统的核心,绕过签名后,恶意软件可能植入未经验证的内核模块(如 Rootkit),直接获取系统最高权限(Root),窃取敏感数据或破坏硬件(如通过超频烧毁芯片)。

- 系统完整性保护机制(如 Android 的 dm-verity、iOS 的 Secure Boot Chain)失效,无法抵御供应链攻击或固件篡改。

2. **系统稳定性下降**

- 未签名代码可能因兼容性问题导致内核崩溃(Kernel Panic)、硬件驱动失效(如摄像头、传感器失灵)或续航异常(电源管理紊乱)。

3. **失去官方支持与保修**

- 厂商检测到签名校验被绕过后,可能拒绝提供保修服务或系统更新(如 OTA 升级失败)。部分设备会触发熔断机制(如三星 Knox 熔断),永久标记为“非可信状态”。

4. **法律与合规风险**

- 部分国家/地区将绕过数字版权保护(如 DRM)或破解设备固件视为违法行为(如美国 DMCA 反规避条款)。企业环境中使用此类设备可能违反内部安全策略。

5. **生态兼容性问题**

- 依赖签名校验的应用程序(如银行类 App、流媒体平台)可能检测到系统被修改,强制退出或限制功能(如 Netflix 无法播放高清内容)。

---

#### **三、适用场景与建议**

1. **合理使用场景**

- 开发者测试自定义内核功能或硬件驱动。

- 安全研究人员在隔离环境中分析系统漏洞。

- 技术爱好者为老旧设备延长生命周期(如适配新版系统)。

2. **风险缓解措施**

- 仅在非生产设备上操作,避免处理敏感数据。

- 使用硬件写保护开关(如某些开发板)防止持久性破坏。

- 定期备份原厂固件,确保可快速恢复至可信状态。

---

#### **结论**

绕过手机内核签名校验是一把双刃剑:它为技术探索和个性化需求提供了可能,但代价是牺牲系统的安全基线。普通用户应避免此类操作,而开发者和研究人员需在可控环境中权衡利弊,并严格遵守法律与道德边界。厂商亦可从中反思:如何在安全锁与开放生态之间寻求平衡,或许才是更可持续的解决方案。

1628

1628

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?